Evaluación de Vulnerabilidades (VA)

¿Qué es la Evaluación de Vulnerabilidades?

Hoy en día, las organizaciones se enfrentan a muchas amenazas cibernéticas que pueden dañar sus sistemas y seguridad de datos en el mundo digital. Para mantenerse seguros, deben encontrar y corregir debilidades antes de que personas malintencionadas puedan usarlas para hacer daño. Aquí es donde entra en juego la evaluación de vulnerabilidades.

La evaluación de vulnerabilidades es el proceso de identificar, cuantificar y priorizar sistemáticamente las vulnerabilidades en un sistema. Evaluar la infraestructura de TI de una organización implica analizar redes, servidores, aplicaciones y bases de datos para descubrir debilidades que los atacantes podrían explotar. Al identificar y abordar proactivamente estas vulnerabilidades, las organizaciones pueden reducir significativamente su riesgo de caer víctimas de ataques cibernéticos.

La Importancia de la Evaluación de Vulnerabilidades

Las evaluaciones de vulnerabilidades regulares son de suma importancia. Los ciberataques son cada vez más sofisticados y los atacantes están constantemente encontrando nuevas formas de explotar vulnerabilidades en sistemas y aplicaciones.

Las organizaciones deben buscar activamente y abordar vulnerabilidades. Si no lo hacen, pueden ser objetivos de ataques dañinos. Estos ataques pueden resultar en brechas de datos, pérdidas financieras y daños a su reputación.

Además, muchas industrias están sujetas a requisitos regulatorios que exigen la implementación de medidas de seguridad robustas, incluyendo evaluaciones de vulnerabilidades regulares. El PCI DSS requiere que las empresas realicen escaneos de vulnerabilidades cada trimestre. Si identificas algún problema, debes abordarlo de inmediato.

Evaluación de Vulnerabilidades: El Proceso de Escaneo de Seguridad

El proceso de evaluación de vulnerabilidades típicamente implica varios pasos clave:

- Descubrimiento de Activos: Primero, identifica todos los activos en el sistema de TI de una organización que requieren evaluación. Esto incluye servidores, estaciones de trabajo, dispositivos de red, aplicaciones y bases de datos.

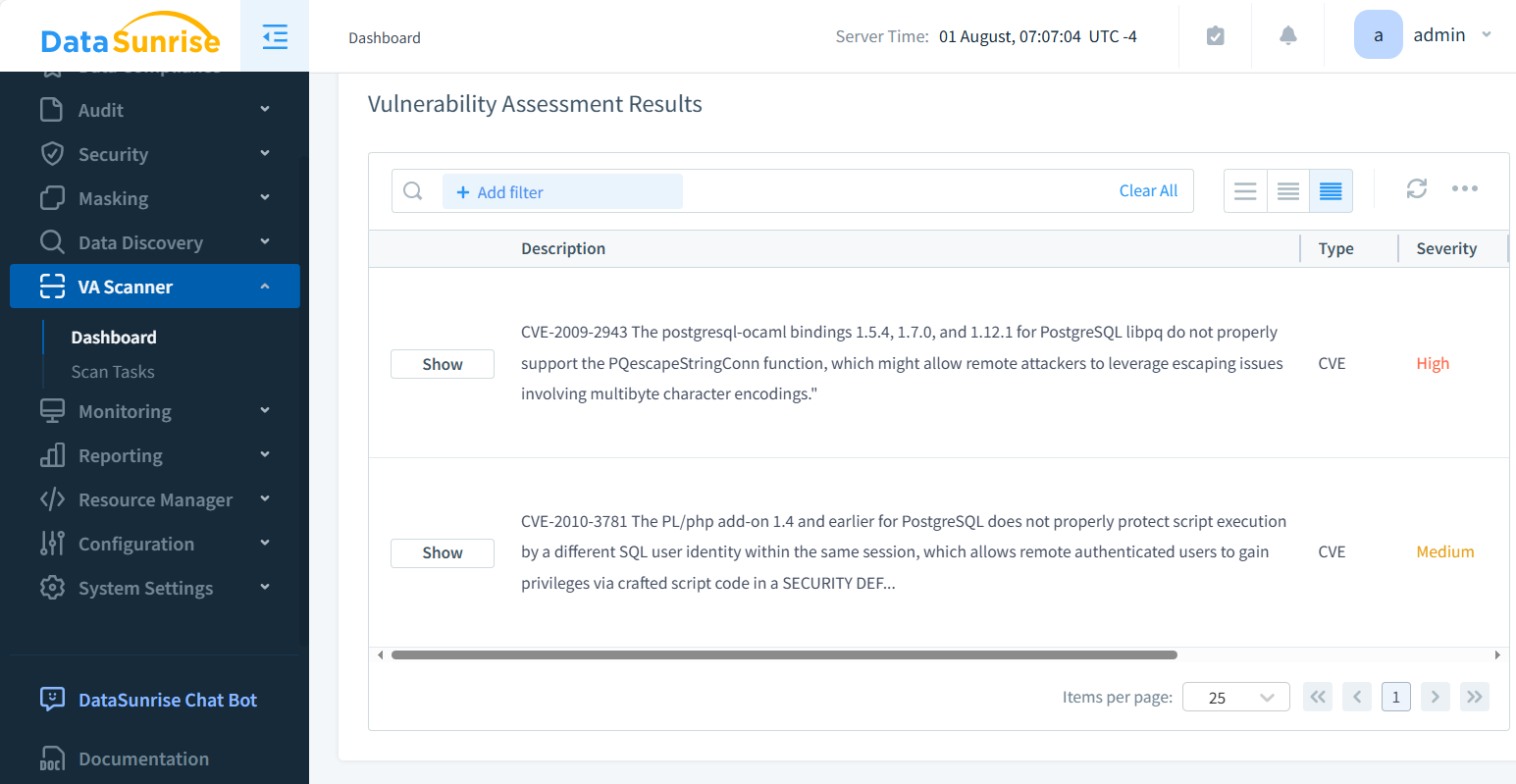

- Escaneo de Vulnerabilidades: Las herramientas automatizadas de escaneo de vulnerabilidades escanean los sistemas en busca de vulnerabilidades conocidas después de identificar los activos. Estas herramientas comparan las configuraciones del sistema con bases de datos de vulnerabilidades conocidas y reportan cualquier coincidencia.

- Pruebas Manuales: Si bien las herramientas de escaneo automatizadas son efectivas para identificar vulnerabilidades conocidas, pueden pasar por alto ciertos tipos de vulnerabilidades que requieren pruebas manuales. Esto puede incluir pruebas de fallos lógicos en aplicaciones o intentos de evadir controles de seguridad.

- Evaluación de Riesgos: Después de identificar las vulnerabilidades, evalúa su impacto potencial y la probabilidad de explotación. Las organizaciones usan esta información para decidir cuáles vulnerabilidades corregir primero según su nivel de riesgo.

- Remediación: Finalmente, necesitamos abordar las vulnerabilidades identificadas a través de una combinación de parches, cambios de configuración y otras medidas de remediación. Es importante verificar que las medidas de remediación hayan sido efectivas a través de escaneos de vulnerabilidades de seguimiento.

Herramientas de Evaluación de Vulnerabilidades

Existen muchas herramientas para evaluar vulnerabilidades, desde opciones gratuitas hasta productos comerciales de alta calidad. Algunas de las herramientas de evaluación de vulnerabilidades más populares incluyen:

- Nessus: Nessus es un escáner de vulnerabilidades comercial ampliamente utilizado que puede identificar vulnerabilidades en una amplia gama de sistemas operativos, dispositivos y aplicaciones.

- OpenVAS: OpenVAS es un escáner de vulnerabilidades de código abierto que proporciona un conjunto completo de pruebas para identificar vulnerabilidades en sistemas y aplicaciones.

- Metasploit: Metasploit es un marco de prueba de penetración de código abierto que incluye un escáner de vulnerabilidades, así como herramientas para explotar vulnerabilidades identificadas.

- Burp Suite: Burp Suite es una plataforma ampliamente utilizada para probar la seguridad de aplicaciones web. Incluye un escáner de vulnerabilidades y herramientas para pruebas manuales y explotación.

Considera el tamaño y la complejidad de tu sistema de TI al seleccionar una herramienta de evaluación de vulnerabilidades. También, ten en cuenta las habilidades de tu equipo de seguridad. Además, toma en cuenta cualquier regla de cumplimiento que debas seguir.

Evaluación de Vulnerabilidades y Cortafuegos de Aplicaciones Web (WAF)

Si bien las evaluaciones de vulnerabilidades son un componente esencial de una estrategia de seguridad integral, no son una solución mágica. Una capa adicional de defensa que las organizaciones pueden desplegar es un Cortafuegos de Aplicaciones Web (WAF).

Un WAF es una herramienta de seguridad que inspecciona y bloquea el tráfico web hacia y desde una aplicación web. Utiliza reglas para verificar el tráfico entrante en busca de ataques potenciales. Estos ataques incluyen inyección SQL, cross-site scripting (XSS) y otras vulnerabilidades comunes de aplicaciones web.

Agregar un WAF frente a una aplicación web puede ayudar a proteger contra ataques, incluso si la aplicación tiene vulnerabilidades. Sin embargo, es importante destacar que no se debe depender únicamente de un WAF para asegurar una aplicación web. Las evaluaciones de vulnerabilidades regulares y los esfuerzos de remediación siguen siendo necesarios para abordar las vulnerabilidades subyacentes y asegurar la seguridad total de la aplicación.

Sistemas de Gestión de Vulnerabilidades

Si bien llevar a cabo evaluaciones de vulnerabilidades es un primer paso importante, es solo un componente de un programa integral de gestión de vulnerabilidades. Para gestionar eficazmente las vulnerabilidades a lo largo del tiempo, las organizaciones necesitan implementar un sistema de gestión de vulnerabilidades.

Un sistema de gestión de vulnerabilidades es una plataforma centralizada que permite a las organizaciones realizar un seguimiento y gestionar las vulnerabilidades en toda su infraestructura de TI. Generalmente incluye características tales como:

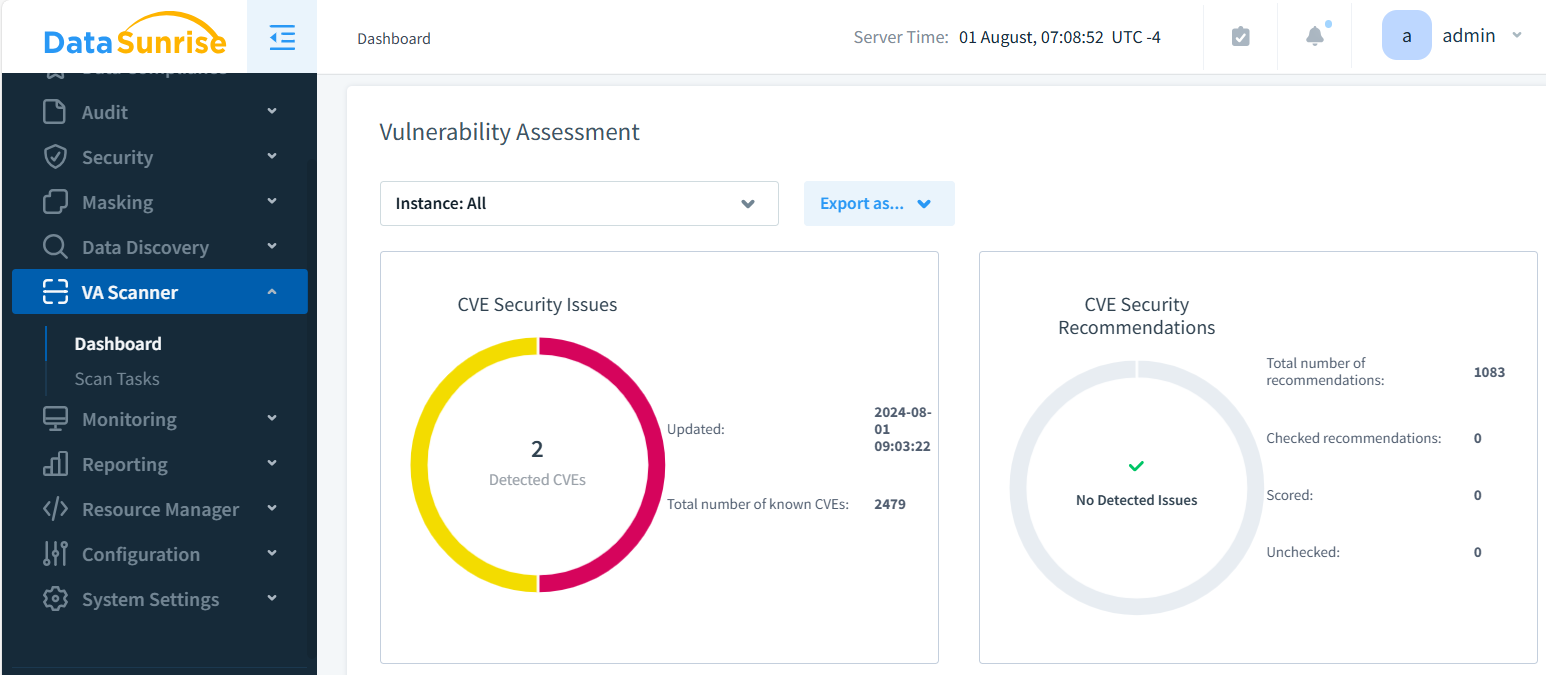

- Escaneo de Vulnerabilidades: La capacidad de escanear automáticamente sistemas y aplicaciones en busca de vulnerabilidades de manera regular.

- Priorización de Vulnerabilidades: La capacidad de priorizar vulnerabilidades según su severidad e impacto potencial en la organización.

- Seguimiento de Remediación: Seguimiento del progreso en la solución de problemas y aseguramiento de que las vulnerabilidades se aborden de manera oportuna.

- Informes y Análisis: La capacidad de generar informes y paneles que proporcionen visibilidad sobre la postura general de vulnerabilidades de la organización.

Al implementar un sistema de gestión de vulnerabilidades, las organizaciones pueden asegurar que identifiquen y aborden las vulnerabilidades de una manera consistente y efectiva a lo largo del tiempo.

Conclusión

En el panorama digital actual, las evaluaciones de vulnerabilidades son un componente esencial de cualquier estrategia de seguridad integral. Al identificar y abordar proactivamente las vulnerabilidades en sistemas y aplicaciones, las organizaciones pueden reducir significativamente su riesgo de caer víctimas de ataques cibernéticos.

Sin embargo, las evaluaciones de vulnerabilidades son solo una pieza del rompecabezas. Las organizaciones deben tener un programa sólido de gestión de vulnerabilidades en su lugar para proteger su infraestructura de TI. Este programa debe incluir escaneos regulares, la priorización de vulnerabilidades y la corrección oportuna de cualquier problema.

Además, las organizaciones deberían considerar desplegar capas adicionales de defensa, como Cortafuegos de Aplicaciones Web, para proporcionar un nivel extra de protección contra posibles ataques.

En DataSunrise, ofrecemos herramientas fáciles de usar y flexibles para la seguridad de bases de datos, descubrimiento de datos (incluyendo OCR) y cumplimiento. Nuestras soluciones pueden ayudar a las organizaciones a identificar y abordar vulnerabilidades en sus bases de datos y asegurar que protejan adecuadamente los datos sensibles. Para obtener más información, contacta a nuestro equipo para reservar una sesión de demostración en línea.