Percona Audit Trail

Introducción

A medida que las empresas manejan grandes cantidades de información sensible, la necesidad de medidas robustas de seguridad en las bases de datos nunca ha sido más crítica. Un aspecto esencial de este marco de seguridad es el registro de auditoría. Es una herramienta potente que ayuda a las organizaciones a rastrear actividades de los usuarios, monitorear el acceso a los datos y garantizar el cumplimiento de diversas normativas.

Las violaciones de ciberseguridad son causadas predominantemente por tres factores: errores diversos, intrusiones en los sistemas y tácticas de ingeniería social. Juntos, estos representan el 87% de todos los incidentes de seguridad. En términos de los datos afectados, la información personal es la más comprometida con mayor frecuencia, constituyendo el 64% de los datos violados.

Esta alarmante estadística subraya la importancia de implementar sistemas de registros de auditoría comprensivos como Percona Audit Trail. En este artículo, profundizaremos en el mundo de la auditoría de bases de datos, enfocándonos en las capacidades integradas de Percona y comparándolas con otras soluciones del mercado.

La Importancia de los Registros de Auditoría para la Seguridad de Base de Datos

La Creciente Demanda de Auditorías Detalladas

A medida que las empresas internacionales expanden sus operaciones, enfrentan una presión creciente para mantener estándares de seguridad estrictos. Las auditorías de terceros se han vuelto comunes, requiriendo que las empresas proporcionen registros detallados de las actividades de la base de datos. Esta demanda proviene de varios factores:

- Cumplimiento normativo

- Gestión de riesgos

- Detección de fraudes

- Optimización del rendimiento

Los registros de auditoría juegan un papel crucial en el cumplimiento de estos requisitos. Proporcionan un registro cronológico de eventos, permitiendo a las organizaciones rastrear quién accedió a qué datos, cuándo y cómo.

Desafíos en la Implementación de una Auditoría Adecuada

Si bien los beneficios de los registros de auditoría son claros, implementarlos efectivamente presenta varios desafíos:

- Sensibilidad de los datos

- Impacto en el rendimiento

- Requerimientos de almacenamiento

- Complejidad del análisis

Particularmente en industrias como la salud y las finanzas, donde la privacidad de los datos es primordial, lograr el equilibrio adecuado entre una auditoría completa y la protección de datos se convierte en una tarea delicada.

Percona Audit Trail: Una Mirada Más Cercana

¿Qué es Percona?

Percona es un proveedor líder de software y servicios de bases de datos de código abierto. Sus soluciones están estrechamente relacionadas con PostgreSQL, uno de los sistemas de gestión de bases de datos de código abierto más populares.

Capacidades Integradas de Registro de Auditoría de Percona

Percona ofrece características robustas de registro de auditoría que ayudan a las organizaciones a mantener un entorno de base de datos seguro y en cumplimiento. Vamos a explorar algunas capacidades clave:

- Registro granular

- Reglas de auditoría personalizables

- Monitoreo en tiempo real

- Registros a prueba de manipulaciones

Estas características permiten a las empresas rastrear actividades de usuarios, detectar comportamientos sospechosos y mantener un registro preciso de las transacciones de la base de datos.

Detalles de Implementación de la Auditoría Percona

Percona para PostgreSQL incorpora las capacidades de auditoría nativas de PostgreSQL, que incluyen estadísticas acumulativas integradas y herramientas adicionales como pgAudit, disponibles como extensiones.

Para implementar estas herramientas de auditoría (excepto la acumulativa, que trabaja por defecto):

- Instale las extensiones deseadas (algunas pueden venir preinstaladas con Percona).

- Agregue la extensión al archivo postgresql.conf.

- Cree la extensión usando psql.

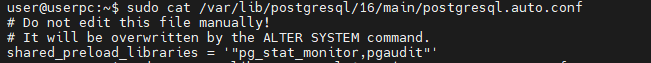

Notablemente, Percona soporta la configuración dinámica directamente desde SQL utilizando el archivo auto.conf (/var/lib/postgresql/16/main/postgresql.auto.conf). Sin embargo, tenga cuidado de no mezclar configuraciones entre este archivo y el postgresql.conf principal en /etc/postgresql/16/main/.

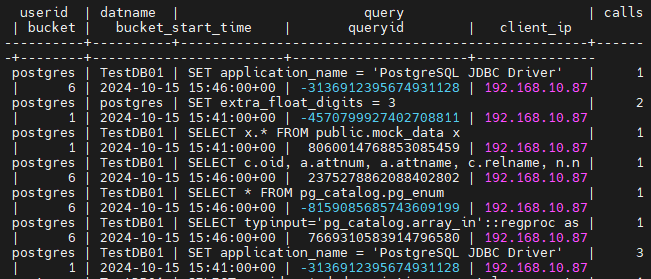

Los resultados de la auditoría pueden ser generados por varias extensiones. Extensión pg_stat_monitor:

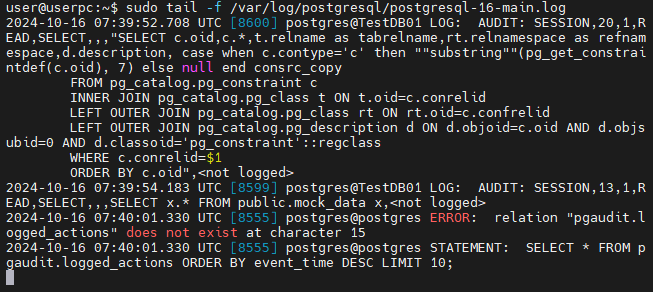

Extensión PGAudit:

Si bien estas herramientas proporcionan datos comprensivos, tienen limitaciones:

- Falta de análisis integrados

- Compatibilidad limitada entre bases de datos

- No tienen interfaz gráfica de usuario

Estas limitaciones son típicas para soluciones gratuitas y de código abierto y pueden ser suficientes para entornos que usan únicamente bases de datos PostgreSQL. Para características más avanzadas, podrían ser necesarias herramientas de terceros o soluciones comerciales.

Comparando Percona Audit Trail con Otras Soluciones

DataSunrise: Una Alternativa Integral

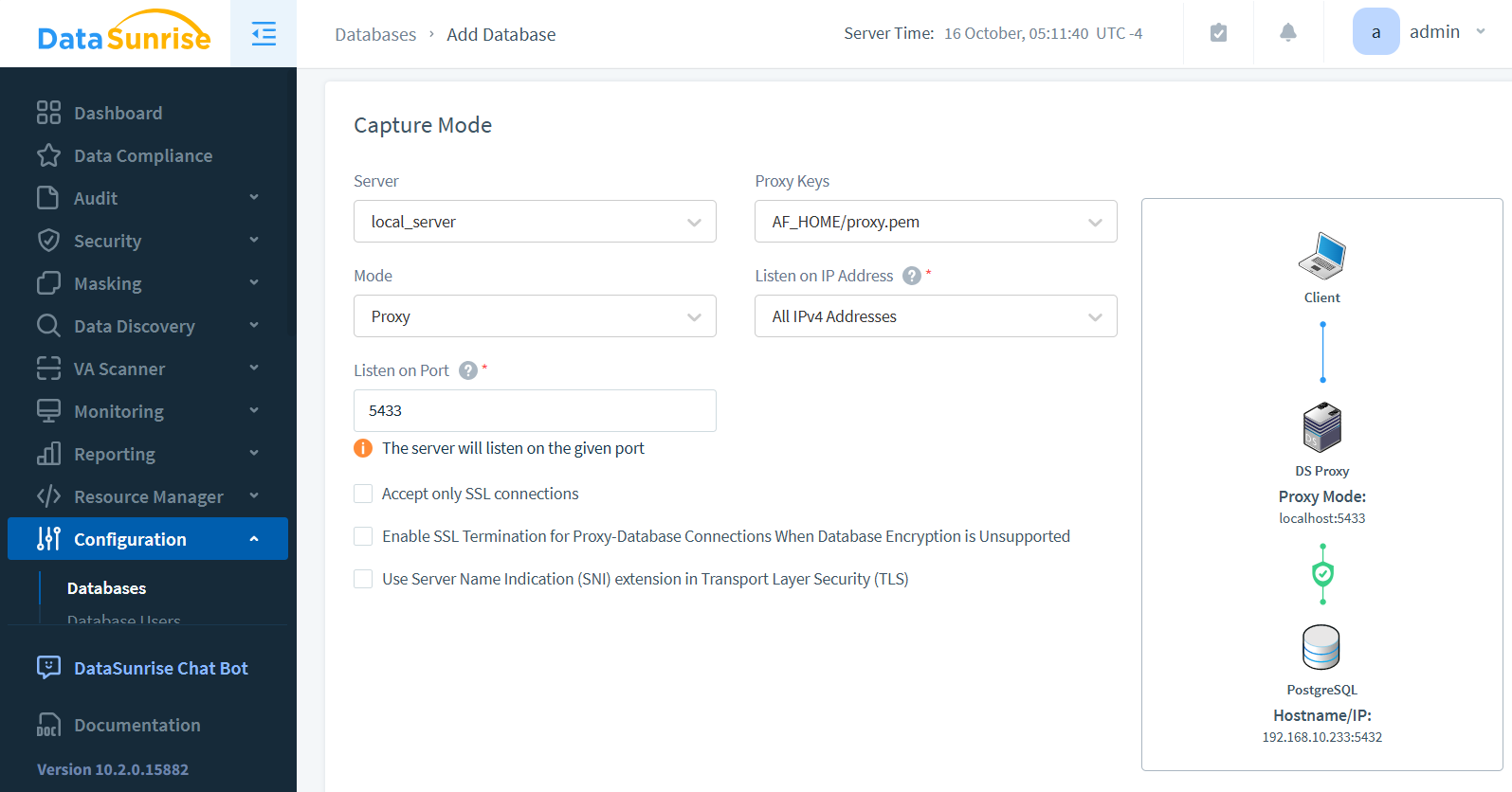

Si bien Percona proporciona capacidades internas sólidas de auditoría, soluciones de terceros como DataSunrise ofrecen características y flexibilidad adicionales. El enfoque de DataSunrise hacia la auditoría de Percona aprovecha la tecnología de proxy para monitorear las sesiones de PostgreSQL de manera integral.

Diferencias clave incluyen:

- Análisis avanzados

- Instrumentos impulsados por IA y asistente de seguridad basado en LLM

- Compatibilidad multiplataforma

- Capacidades mejoradas de reportes

El Rol de los Registros de Auditoría en la Creación de Perfiles de Uso de Datos

Entendiendo el Comportamiento del Usuario

Los registros de auditoría son invaluables para crear perfiles detallados de uso de datos. Estos perfiles ayudan a las organizaciones a:

- Identificar patrones de acceso

- Optimizar la asignación de recursos

- Aplicar principios de menor privilegio

- Detectar posibles amenazas internas

Al analizar los registros de auditoría, las empresas pueden obtener información sobre cómo se utilizan sus datos y tomar medidas proactivas para mejorar la seguridad.

Detalles de Implementación de la Auditoría de DataSunrise

Configure una instancia del servidor de base de datos Percona PostgreSQL, que establecerá un puerto proxy gestionado por DataSunrise. Este puerto proxy sirve como el punto de conexión para las aplicaciones de base de datos, permitiendo a DataSunrise monitorear y controlar el acceso a la base de datos Percona PostgreSQL.

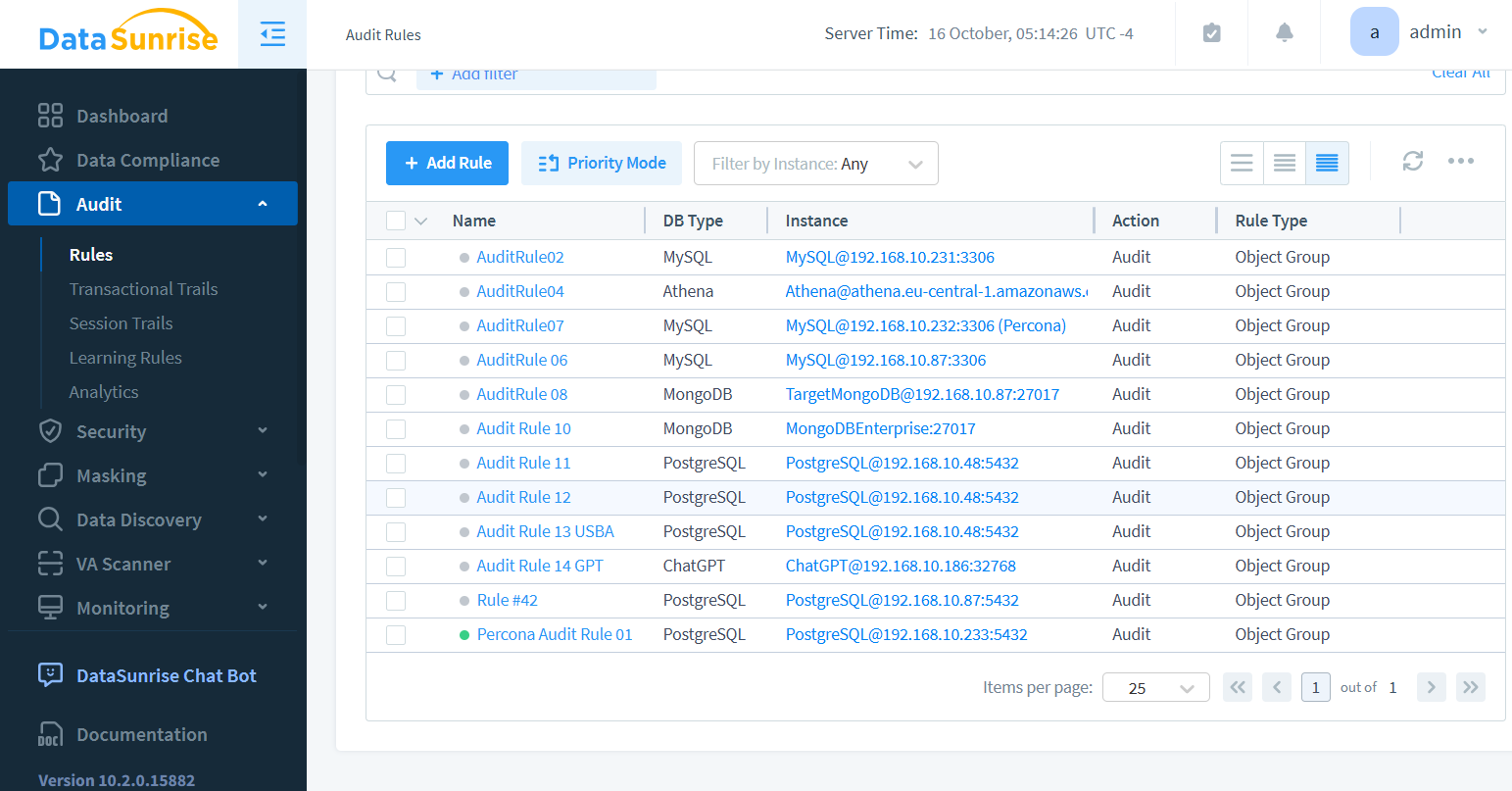

Después de configurar la instancia, cree una Regla de Auditoría para monitorear sus sesiones. Esta regla define qué actividades rastrear y registrar, permitiendo capturar interacciones relevantes de la base de datos para fines de seguridad y cumplimiento. Configure la regla para enfocarse en operaciones, usuarios u objetos específicos, asegurando una auditoría eficiente y dirigida en su entorno PostgreSQL.

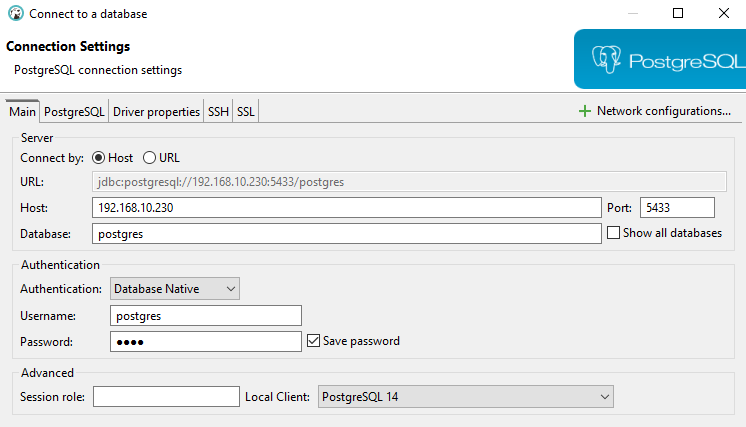

Con nuestra conexión Percona ahora proxy y auditada, use DBeaver para establecer una conexión. Una vez conectado, ejecute algunas consultas de muestra para probar la configuración y generar registros de auditoría. Esto le permitirá verificar que el sistema de auditoría esté funcionando correctamente y capturando la información deseada de sus interacciones con la base de datos.

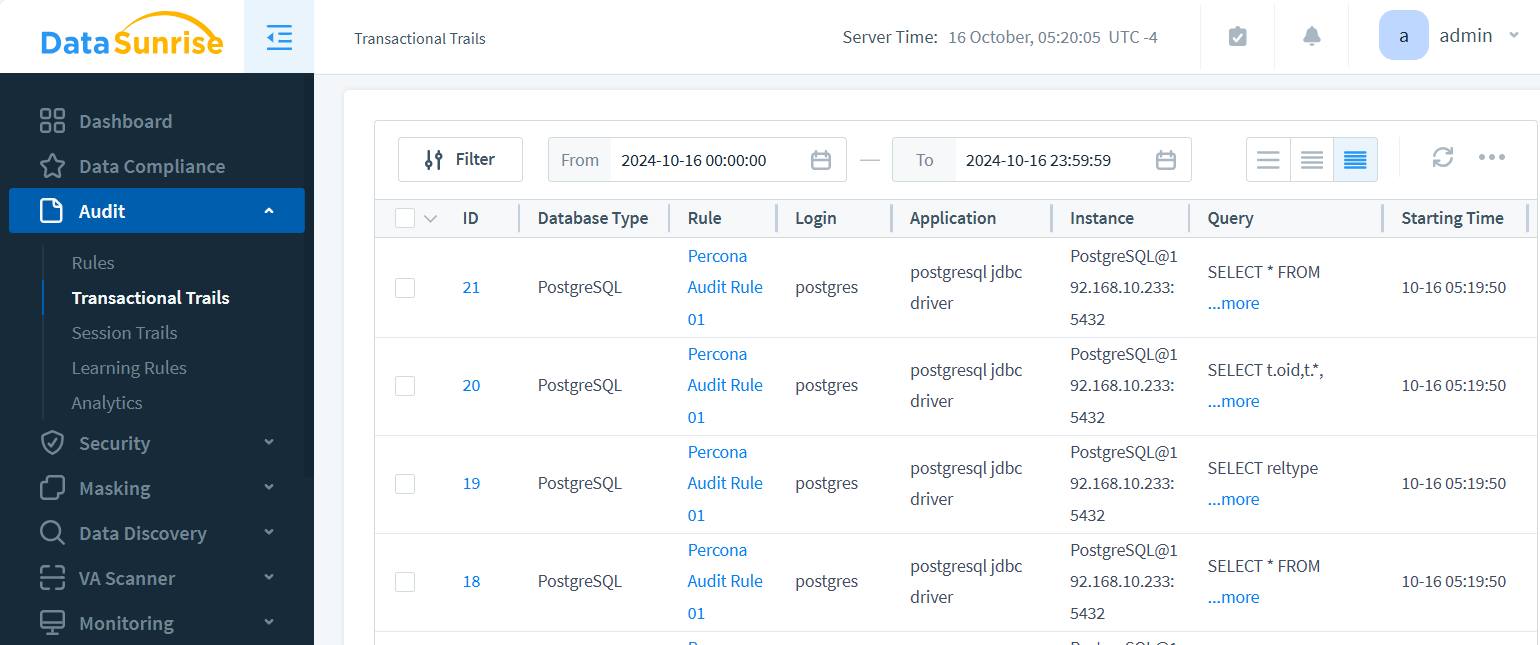

La interfaz gráfica basada en web de DataSunrise presenta registros transaccionales en un formato fácil de usar. Esta interfaz proporciona una representación visual clara de las actividades de la base de datos, permitiendo a los administradores rastrear y analizar transacciones con facilidad. El diseño muestra de manera eficiente información clave como la marca de tiempo, el usuario, el tipo de consulta y los datos afectados, mejorando el proceso de auditoría sin abrumar al usuario con detalles excesivos.

Mejores Prácticas para Implementar Percona Audit Trail

Para maximizar la efectividad de su sistema de registros de auditoría, considere las siguientes mejores prácticas:

- Definir objetivos claros de auditoría

- Implementar controles de acceso basados en roles

- Revisar y analizar regularmente los registros

- Garantizar una adecuada retención y protección de los registros

- Integrar con otras herramientas de seguridad

Siguiendo estas pautas, puede crear un sistema robusto de registros de auditoría que mejore su postura general de seguridad de la base de datos.

El Futuro de la Auditoría de Bases de Datos

A medida que la tecnología evoluciona, también lo harán las capacidades de los registros de auditoría. Algunas tendencias a tener en cuenta incluyen:

- Análisis predictivos impulsados por IA

- Registros de auditoría inmutables basados en blockchain

- Integración con plataformas de seguridad en la nube

- Mejoras en herramientas de visualización y reportes

Estos avances empoderarán aún más a las organizaciones para proteger sus activos de datos y mantener el cumplimiento en un panorama regulatorio cada vez más complejo.

Conclusión

Percona Audit Trail ofrece una base sólida para las organizaciones que buscan mejorar su seguridad de datos. Al proporcionar registros detallados de las actividades de los usuarios y el acceso a los datos, ayuda a las empresas a cumplir con los requisitos de cumplimiento y detectar posibles amenazas. Sin embargo, como hemos visto, soluciones de terceros como DataSunrise pueden ofrecer características adicionales y flexibilidad, particularmente para entornos complejos.

A medida que las violaciones de datos continúan siendo noticia, la importancia de los sistemas robustos de registros de auditoría no puede ser exagerada. Ya sea que elija las capacidades integradas de Percona o opte por una solución integral como DataSunrise, implementar un registro de auditoría efectivo es crucial para proteger sus valiosos activos de datos.

Nota Adicional sobre DataSunrise

DataSunrise va más allá de la funcionalidad básica de los registros de auditoría, ofreciendo un conjunto de herramientas avanzadas basadas en IA para la seguridad integral de bases de datos. Sus soluciones incluyen monitoreo avanzado de datos y sesiones LLM, evaluación de vulnerabilidades y mucho más. Estas herramientas flexibles están diseñadas para satisfacer las necesidades cambiantes de las empresas modernas en diversas industrias.

Para experimentar de primera mano el poder de las soluciones de seguridad de bases de datos de DataSunrise, lo invitamos a visitar nuestro sitio web y solicitar una demostración en línea. Descubra cómo nuestras características avanzadas pueden ayudarlo a proteger sus datos, garantizar el cumplimiento y mantenerse por delante de posibles amenazas.