Procesamiento Restringido

A medida que los datos se vuelven cada vez más importantes en nuestra vida, las organizaciones enfrentan una presión creciente para manejar la información personal responsablemente. Un aspecto crucial de las regulaciones de protección de datos es el concepto de procesamiento restringido. Este artículo discute el procesamiento restringido en la cumplimentación de datos y cómo las empresas pueden usar herramientas de código abierto para estrategias efectivas de gestión de datos.

¿Qué es el Procesamiento Restringido en las Regulaciones de Datos?

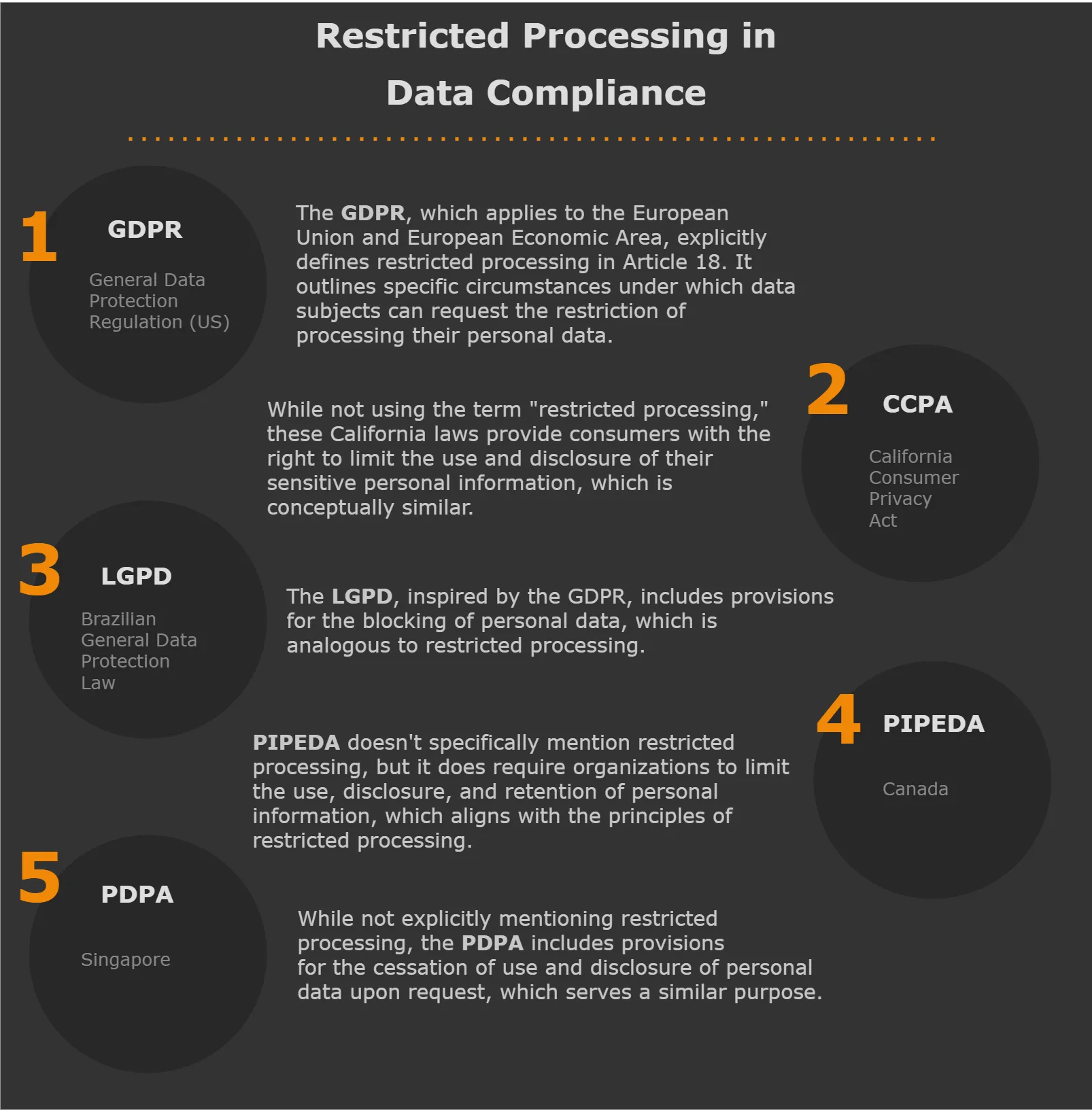

Este procesamiento es importante en las leyes de protección de datos, como el GDPR, para controlar cómo se maneja la información personal. Se refiere a la limitación de actividades de procesamiento de datos bajo condiciones específicas. Esta práctica asegura que las organizaciones manejen la información personal de manera ética y cumpliendo con los requisitos legales.

¿Cuándo Aplica?

Hay varios escenarios que pueden desencadenar el procesamiento restringido.

- Cuando una persona impugna la precisión de sus datos personales

- Cuando el procesamiento es ilegal, pero el sujeto de los datos se opone a la eliminación

- Cuando el controlador de datos ya no necesita los datos, pero el sujeto de los datos los requiere para reclamaciones legales

- Cuando el sujeto de los datos ha objetado al procesamiento, en espera de la verificación de los motivos legítimos del controlador

En estos casos, las organizaciones deben limitar sus actividades de procesamiento de datos solo al almacenamiento, a menos que tengan el consentimiento del sujeto de los datos u otros motivos legales para continuar con el procesamiento.

Controlando los Datos Cuando el Procesamiento Debe Detenerse

Las organizaciones deben actuar rápidamente para cumplir cuando reciben una solicitud de procesamiento restringido. Aquí hay algunos enfoques para controlar el procesamiento de datos:

1. Aislamiento de Datos

Un método efectivo es aislar los datos afectados. Puedes hacerlo:

- Moviendo los datos a una base de datos separada de acceso restringido

- Aplicando controles de acceso para limitar quién puede ver o modificar los datos

- Eliminando temporalmente los datos de los sistemas activos

2. Sistemas de Marcas

Implementar un sistema de marcas puede ayudar a señalar los datos para procesamiento restringido:

- Agregar una marca de “procesamiento restringido” a los registros relevantes de la base de datos

- Usar etiquetas de metadatos para indicar las limitaciones de procesamiento

- Implementar alertas del sistema que notifiquen a los usuarios cuando intenten acceder a datos restringidos

3. Modificación de Procesos

Ajustar los procesos existentes es crucial:

- Actualizar los flujos de datos para excluir datos restringidos

- Modificar las herramientas de informes para omitir la información marcada

- Implementar comprobaciones en las canalizaciones de procesamiento de datos para omitir datos restringidos

Herramientas de Código Abierto para Procesamiento Restringido

Varias herramientas de código abierto pueden ayudar a implementar el procesamiento de datos restringidos:

1. Apache Atlas

Apache Atlas es un marco de gobernanza y metadatos de datos que puede ayudar con el descubrimiento y la clasificación de datos.

Ejemplo:

# Crear una nueva clasificación para el procesamiento de datos restringidos atlas entity-def create --filename restricted_processing_classification.json # Aplicar la clasificación a un conjunto de datos específico atlas entity update --guid <entity_guid> --classification RESTRICTED_PROCESSING

Resultado: Esto crea una nueva clasificación para el procesamiento restringido y la aplica a un conjunto de datos específico, facilitando el seguimiento y la gestión de datos restringidos.

2. OpenRefine

OpenRefine es una herramienta poderosa para la limpieza y transformación de datos que puede ayudar a identificar y gestionar datos restringidos.

Ejemplo:

Crear un componente de texto para identificar datos potencialmente restringidos

- Hacer clic en la columna que contiene datos personales

- Elegir Faceta > Faceta de texto

- Revisar los resultados de la faceta para identificar datos que requieren restricción

Marcar filas para el procesamiento restringido

- Crear una nueva columna basada en la columna de datos personales

- Usar la siguiente expresión GREL:

if(value.contains("sensitive_info"), "RESTRICTED", "NORMAL")Resultado: Esto crea una nueva columna marcando las filas que contienen información sensible para el procesamiento restringido.

3. PostgreSQL

PostgreSQL, una base de datos relacional de código abierto, ofrece características que pueden ser utilizadas para implementar el procesamiento restringido.

Ejemplo:

-- Crear una tabla con una marca de procesamiento restringido CREATE TABLE user_data ( id SERIAL PRIMARY KEY, name TEXT, email TEXT, is_restricted BOOLEAN DEFAULT FALSE ); -- Configurar una vista que excluye datos restringidos CREATE VIEW active_user_data AS SELECT * FROM user_data WHERE NOT is_restricted; -- Crear una función para alternar el procesamiento restringido CREATE OR REPLACE FUNCTION toggle_restricted_processing(user_id INT, restrict BOOLEAN) RETURNS VOID AS $$ BEGIN UPDATE user_data SET is_restricted = restrict WHERE id = user_id; END; $$ LANGUAGE plpgsql;

Resultado: Esta configuración crea una tabla con una marca para procesamiento restringido, una vista que solo muestra datos no restringidos y una función para alternar fácilmente el estado restringido de los datos de un usuario.

Implementación de Eliminación Segura de Datos

Cuando los sujetos de datos solicitan eliminación, es crucial asegurarse de que el proceso sea minucioso e irreversible. Aquí hay algunos enfoques:

1. Eliminación Suave

La eliminación suave implica marcar registros como eliminados sin eliminarlos físicamente de la base de datos. Esto puede ser útil para rastros de auditoría y cumplir con las políticas de retención.

Ejemplo (usando PostgreSQL):

-- Agregar una columna deleted_at a la tabla user_data ALTER TABLE user_data ADD COLUMN deleted_at TIMESTAMP; -- Crear una función para eliminación suave CREATE OR REPLACE FUNCTION soft_delete_user(user_id INT) RETURNS VOID AS $$ BEGIN UPDATE user_data SET deleted_at = NOW() WHERE id = user_id; END; $$ LANGUAGE plpgsql; -- Crear una vista de usuarios activos (no eliminados) CREATE VIEW active_users AS SELECT * FROM user_data WHERE deleted_at IS NULL;

Resultado: Esta configuración permite la eliminación suave de datos de usuarios, manteniendo un registro de cuándo ocurrió la eliminación mientras efectivamente elimina los datos del uso activo.

2. Eliminación Física Segura

Para casos donde la eliminación física es necesaria, asegurarse de que los datos sean sobrescritos para prevenir su recuperación.

Ejemplo (usando el comando shred de Linux):

# Eliminar un archivo de manera segura shred -u -z /path/to/sensitive_file.txt

Resultado: Este comando sobrescribe el archivo varias veces antes de eliminarlo, haciendo extremadamente difícil su recuperación.

Descubrimiento de Datos para un Procesamiento Restringido Efectivo

Implementar el procesamiento restringido de manera efectiva requiere una comprensión exhaustiva de dónde reside la información personal dentro de tus sistemas. Las herramientas de descubrimiento de datos pueden ayudar a identificar y clasificar información sensible.

Herramientas de Descubrimiento de Datos de Código Abierto

- Amundsen: Un motor de descubrimiento de datos y metadatos desarrollado por Lyft.

- DataHub: Herramienta de búsqueda y descubrimiento de metadatos generalizada de LinkedIn.

Ejemplo (usando DataHub):

# Ingestar metadatos de una base de datos PostgreSQL datahub ingest -c postgresql_to_datahub.yml # Buscar datos potencialmente sensibles datahub cli search "email" --entity_type dataset

Resultado: Este proceso ingesta metadatos de una base de datos PostgreSQL en DataHub y permite buscar campos potencialmente sensibles como direcciones de correo electrónico en todos los conjuntos de datos ingesados.

Equilibrando la Utilidad de los Datos y la Cumplimentación

Al implementar el procesamiento restringido, es crucial mantener un equilibrio entre la protección de datos y la utilidad comercial. Aquí hay algunas estrategias:

- Minimización de Datos: Recoge y retiene solo los datos necesarios para tus propósitos comerciales.

- Limitación de Propósitos: Describe y registra explícitamente las razones por las que procesas los datos.

- Auditorías Regulares: Realiza revisiones periódicas de tus actividades de procesamiento de datos para asegurar el cumplimiento continuo.

- Capacitación de Empleados: Educa al personal sobre la importancia de la protección de datos y los procedimientos para manejar solicitudes de procesamiento restringido.

Conclusión

El procesamiento restringido es un componente crítico de las regulaciones modernas de protección de datos. Las organizaciones pueden seguir las reglas y usar buenos planes para mantener sus datos seguros y cumplir con la ley. Este artículo discute cómo usar herramientas y técnicas de código abierto para construir sistemas robustos de gestión de datos. Estos sistemas deben cumplir con las leyes y regulaciones de privacidad.

A medida que las leyes de protección de datos cambian, es importante mantenerse informado y flexible en cómo manejas el procesamiento restringido. Esto te ayudará a mantener la confianza de tus clientes y evitar problemas legales.

Para herramientas fáciles de usar y flexibles, diseñadas para mejorar la seguridad de la base de datos y asegurar la cumplimentación, considera explorar la suite de soluciones de DataSunrise. Visita nuestro sitio web en DataSunrise para una demostración en línea y descubre cómo podemos ayudar a simplificar tus esfuerzos de protección de datos.