Pruebas de Penetración: Una Visión Completa

Introducción

En el mundo digital de hoy, las amenazas cibernéticas están volviéndose más sofisticadas. Estas amenazas tienen el potencial de dañar a las organizaciones al exponer sus datos y sistemas. Para protegerse contra estas amenazas, las pruebas de penetración son importantes.

Esto implica sondear en busca de vulnerabilidades en las redes, aplicaciones y sistemas de una organización al imitar ataques reales. Las pruebas de penetración, también conocidas como pruebas de pluma o hacking de sombrero blanco.

Al descubrir y abordar proactivamente estas debilidades, las empresas pueden fortalecer sus defensas y proteger la información sensible de los actores maliciosos.

¿Qué son las Pruebas de Penetración?

Las pruebas de penetración son un proceso sistemático de evaluación de la seguridad de la infraestructura de TI de una organización al explotar de manera segura las vulnerabilidades. Incluye profesionales autorizados llamados probadores de penetración o hackers éticos. Utilizan las mismas técnicas y herramientas que los atacantes maliciosos para probar los controles de seguridad de una organización. El objetivo es encontrar debilidades antes de que los ciberdelincuentes puedan usarlas, para que las organizaciones puedan centrarse en corregir las brechas de seguridad.

Etapas de las Pruebas de Penetración

Las pruebas de penetración generalmente siguen un enfoque estructurado para asegurar una evaluación integral de la postura de seguridad de una organización. Las etapas clave de una prueba de penetración incluyen:

- Planificación y Reconocimiento: En esta etapa inicial, definimos el alcance y los objetivos de la prueba de penetración. Los probadores recopilan información sobre sistemas, redes y aplicaciones utilizando técnicas de OSINT como Google dorking, análisis de redes sociales y enumeración de DNS.

- Escaneo: Los probadores identifican el entorno objetivo y emplean varias técnicas de escaneo para identificar posibles puntos de entrada y vulnerabilidades. Esta etapa implica el escaneo de puertos, el mapeo de redes y el escaneo de vulnerabilidades utilizando herramientas como Nmap, Nessus y Burp Suite.

- Ganar Acceso: Los probadores de penetración intentan explotar vulnerabilidades para acceder a sistemas sin permiso. Esta etapa puede involucrar técnicas como el craking de contraseñas, la ingeniería social y la explotación de vulnerabilidades conocidas en software o configuraciones.

- Mantener el Acceso: Después de ganar acceso exitosamente, los probadores buscan mantener una presencia persistente en los sistemas comprometidos. Pueden instalar puertas traseras, crear nuevas cuentas de usuario o establecer canales de comunicación encubiertos para simular las acciones de un atacante.

- Análisis y Reporte: En la etapa final, los probadores analizan los resultados de la prueba de penetración y preparan un informe detallado. El informe detalla las vulnerabilidades descubiertas, su impacto potencial y recomendaciones para su remediación. Sirve como una hoja de ruta para que la organización priorice y aborde las debilidades de seguridad.

Métodos de Pruebas de Penetración

Varios métodos pueden realizar pruebas de penetración, cada uno enfocado en diferentes aspectos de la seguridad de una organización.

Pruebas Externas

Este método evalúa la seguridad de los sistemas externos de una empresa, como los sitios web, servidores de correo electrónico y cortafuegos. Simula a un ciberdelincuente que intenta acceder sin autorización.

Por ejemplo, una prueba puede intentar aprovechar una debilidad en un sitio web llamada cross-site scripting (XSS). El probador crea un código dañino e ingresa en las áreas de ingreso del sitio web. Si el código funciona, se ejecuta y el hacker podría acceder a la información del usuario o realizar acciones no autorizadas.

Pruebas Internas

Las pruebas internas se centran en la seguridad de la red y los sistemas internos de una organización. Observa a alguien que representa una amenaza interna o a un atacante que ya ha penetrado en la red interna.

Para ilustrar, considere un escenario donde un probador de penetración obtiene acceso a la estación de trabajo de un empleado a través de ingeniería social. Una vez dentro de la red, el probador intenta escalar privilegios, moverse lateralmente por la red y acceder a datos sensibles.

Esta prueba muestra cuán peligrosas pueden ser las amenazas internas y la necesidad de controles de acceso fuertes y de separación de redes.

Pruebas Inalámbricas

Las pruebas inalámbricas evalúan la seguridad de las redes inalámbricas de una organización, incluido Wi-Fi y Bluetooth. Involucra intentar interceptar el tráfico inalámbrico, descifrar claves de encriptación y obtener acceso no autorizado a la red.

Por ejemplo, un probador de penetración puede establecer un punto de acceso falso cerca de las instalaciones de la organización objetivo. El examinador podría engañar a los usuarios para que se unan a una red falsa, robando sus datos o infectando sus dispositivos con malware.

Pruebas de Ingeniería Social

La evaluación de ingeniería social evalúa el aspecto humano de la seguridad de una organización. Implica engañar a los individuos para que revelen datos confidenciales o permitan el acceso a sistemas seguros. Un ejemplo típico de ingeniería social es el phishing.

En una evaluación de phishing, el probador de penetración envía correos electrónicos cuidadosamente diseñados al personal, imitando correspondencia auténtica. El objetivo es engañar a los destinatarios para que revelen sus credenciales de inicio de sesión o hagan clic en enlaces maliciosos. Los resultados de estas evaluaciones destacan la importancia de la capacitación en concienciación sobre seguridad para los empleados.

Ejemplos de Pruebas de Penetración y Configuración Preliminar

Para proporcionar una comprensión más práctica de las pruebas de penetración, exploremos algunos ejemplos que requieren configuraciones preliminares específicas.

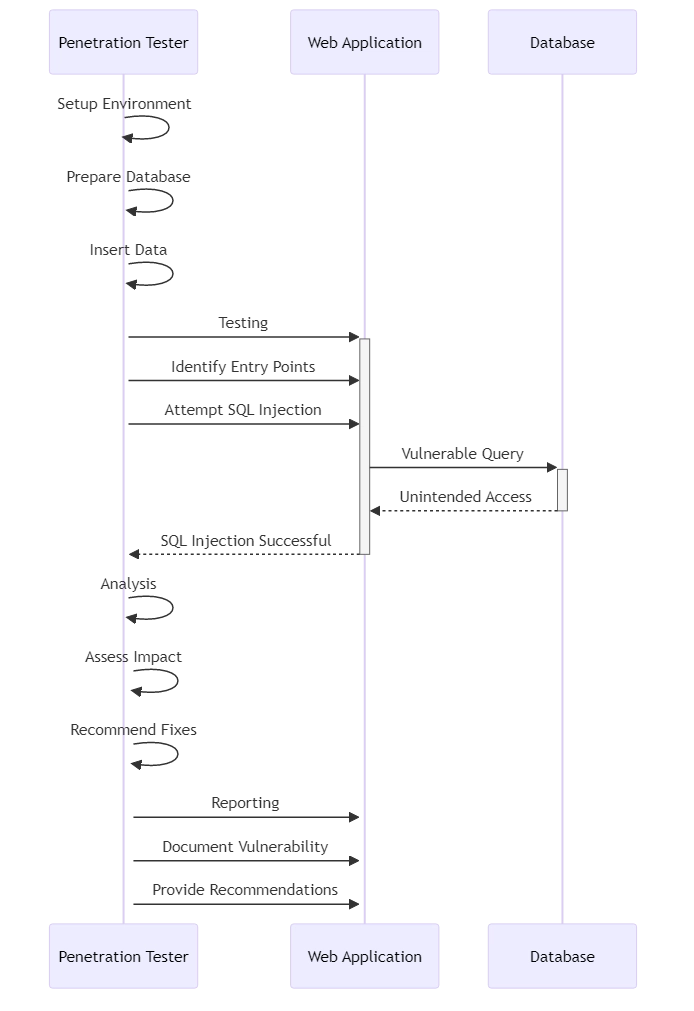

Vulnerabilidad de Inyección SQL

Supongamos que un probador de penetración está evaluando una aplicación web que utiliza una base de datos MySQL en el backend. Para verificar las fallas de inyección SQL, el probador debe crear una configuración local con una estructura de base de datos similar a la del sistema objetivo.

Configuración Preliminar:

- Instalar MySQL y crear una base de datos llamada “webapp”.

- Construir una tabla llamada “users” con columnas “id”, “username” y “password”.

- Insertar datos de usuario de muestra en la tabla de base de datos “users”.

El probador ahora puede buscar vulnerabilidades de inyección SQL en el formulario de inicio de sesión de la aplicación web o en la función de búsqueda. Hemos completado la configuración inicial. El probador puede intentar explotar cualquier vulnerabilidad encontrada. El probador puede usar consultas SQL maliciosas para evadir la autenticación, acceder a datos sensibles o modificar registros de la base de datos.

Si un sitio web tiene una vulnerabilidad de inyección SQL, alguien podría hackear el sistema sin los detalles de inicio de sesión correctos. El probador también podría robar datos de usuarios. Esto resalta la importancia de la validación adecuada de entrada y las consultas parametrizadas para prevenir ataques de inyección SQL.

Pruebas de Segmentación de Redes

En este ejemplo, el probador de penetración tiene como objetivo evaluar la efectividad de los controles de segmentación de red de una organización. El propósito es ver si un atacante puede moverse de una área de red a otra y acceder a recursos restringidos.

Configuración Preliminar:

- Configurar un entorno de laboratorio virtual con múltiples segmentos de red (por ejemplo, DMZ, red interna, red de producción).

- Configurar cortafuegos y listas de control de acceso (ACLs) para aplicar políticas de segmentación de red.

- Colocar recursos sensibles, como un servidor de bases de datos, en el segmento de red de producción.

El probador de penetración comienza obteniendo acceso a un segmento de red de baja seguridad, como el DMZ. Desde ahí, intentan escanear y mapear la red interna, identificando posibles caminos hacia la red de producción. El probador intenta acceder al servidor de bases de datos sin permiso. Están buscando errores o debilidades en dispositivos de red o servidores para explotar.

Si los controles de segmentación de red están correctamente configurados y ajustados, el probador no debería ser capaz de acceder a la red de producción y al servidor de bases de datos confidencial desde la DMZ.

Sin embargo, si el probador descubre debilidades, pueden proporcionar recomendaciones para fortalecer la segmentación de la red y prevenir el movimiento lateral.

Conclusión

Las pruebas de penetración son un componente vital de la estrategia de ciberseguridad de una organización. Al simular ataques del mundo real, las pruebas de penetración ayudan a identificar vulnerabilidades, evaluar la efectividad de los controles de seguridad y proporcionar información accionable para mejorar.

Las organizaciones se benefician de realizar pruebas de penetración regularmente para identificar y abordar vulnerabilidades antes de una posible explotación. Este enfoque proactivo reduce la probabilidad de que se produzcan violaciones de datos. Al mantener sus sistemas y datos seguros, las organizaciones pueden proteger mejor la información confidencial.

Profesionales experimentados deberían realizar las pruebas de penetración. Estos profesionales deben seguir pautas éticas y mantenerse informados sobre los últimos métodos de ataque y prácticas de seguridad.

Las organizaciones necesitan mejorar continuamente sus medidas de seguridad para garantizar una protección sólida. Puedes lograr esto mediante la gestión de vulnerabilidades, la capacitación de empleados y la planificación de respuesta a incidentes. Además, el equipo debería realizar pruebas de penetración para mejorar aún más la seguridad.