¿Qué es la Seguridad de Identidad No Humana?

Tu navegador utiliza una conexión cifrada con el servidor mientras lees esto. Existen numerosos algoritmos y métodos que autorizan tu aplicación en el servidor, a menudo sin que lo notes. Como resultado, en el panorama digital actual, securizar sistemas se ha vuelto más complejo, impulsado en parte por el rápido aumento de las identidades no humanas.

A medida que las organizaciones adoptan servicios en la nube, automatización y API de LLM, las identidades no humanas, como aplicaciones, APIs, bots y servicios, juegan un papel crucial en las operaciones diarias. Proteger estas identidades no humanas es esencial para asegurar datos sensibles y prevenir accesos no autorizados. ¿Uno de los mayores desafíos? Asegurar las claves API, tokens, y certificados utilizados para autenticar y autorizar estas identidades no humanas.

En este artículo, exploraremos el concepto de seguridad de identidad no humana, por qué es crucial proteger las claves y tokens API, y cómo herramientas como Data Security Posture Management (DSPM) pueden ayudar a las organizaciones a lograr esto. Con el aumento de identidades no humanas, los riesgos de protección de datos nunca han sido mayores.

¿Qué son las Claves o Tokens API?

Las claves y tokens API son piezas de información sensibles utilizadas para autenticar y autorizar el acceso a servicios o sistemas. Aunque no están clasificadas como información personalmente identificable (PII) y aún no están protegidas bajo leyes de PII, pueden conducir a violaciones de datos significativas si se comprometen. Aquí hay algunos ejemplos de cómo pueden ocurrir estas violaciones.

Clave API de Claude (Anthropic):

sk-ant-api03-ZGTFrtwQiHEhvUgP2BXgcNt10uf81TQ4pMf7p7S68zgjq25T...wCPAn9z-xgQgY...mMUoMHDDLpYpc1LfVsw-RPJ4rQYY

Clave API de Open AI:

sk-prod-jt5s1gettW5fxb4tU0DoWYk3Ztk3PESY8o9aBGdkb774ZuvXF...Edfd5NJmyyB8CLy_qpvWT3BlbkFJs9q9gws8SpFKAgmBm4hNwjRx-P167Vz0AzZYC8d5L0xuRMUdeIkCXAzki2KH5HOJ4ymXE3WqHH

Clave API de Gemini (Google):

AIzaSyCR-xaBewyL8pl2FEhPc8CrdVFVykxfTSF

Clave secreta y token OAuth de API de Google:

{"installed":{"client_id":"1097288213321-fduqo786hj08l...thd3qb7f76jiss.apps.googleusercontent.com","project_id":"gdoctohtml","auth_uri":"https://accounts.google.com/o/oauth2/auth","token_uri":"https://oauth2.googleapis.com/token","auth_provider_x509_cert_url":"https://www.googleapis.com/oauth2/v1/certs","client_secret":"GOSSPD-P6UhBjk...pEHgsY8Lw7SyhXN","redirect_uris":["http://localhost"]}}{"token": "ya29.a0ARW5m76GtzrP_VhAnukHEln2djhL511b...jn3JJxvPtajABY7es8TRUdKo9xE9ChSqYdnpY0eIZS2kNMKZVanon3Wz_lCvi6cldPGMCZitPjHP2WFq2r1RfJHt79PCibBVGDRAnxEiAEFmMSUJNpesTnE70B3mulh37XwAaCgYKARcSARISFQHTR2MiYLt3zOncChX3MdLlZuBQ3Q0177", "refresh_token": "1//09v7feFBmpvamCgYIARAAGAkSNwF-L9IrfujY0gCsx84I3...fNgs8pGsNkYzhNylYCtXiGqniCc7YbVMorIDc2DsCZeBSsSbOx0", "token_uri": "https://oauth2.googleapis.com/token", "client_id": "1097288213458-fduqo87al708lsl3opkhd3qb7f76jiss.apps.googleusercontent.com", "client_secret": "GOSSPD-P6UhBjkT7...gsY8Lfewo7SyhXN", "scopes": ["https://www.googleapis.com/auth/documents.readonly"], "universe_domain": "googleapis.com", "account": "", "expiry": "2024-12-25T12:41:12.781910Z"}¿Por qué es Crítica la Seguridad de Identidad No Humana?

Las identidades no humanas a menudo tienen un amplio acceso a recursos. Estas identidades se utilizan para ejecutar tareas de automatización, interactuar con bases de datos e incluso tomar decisiones. A diferencia de las identidades humanas, estas identidades generalmente usan claves API, tokens OAuth y certificados para autenticarse. El mal uso de estas credenciales puede resultar en daños significativos, ya que a menudo tienen un amplio acceso y control sobre los recursos. Por lo tanto, proteger estas claves y tokens es fundamental.

El Aumento de las Identidades No Humanas

El cambio a la computación en la nube, microservicios y APIs ha impulsado el aumento de las identidades no humanas. Las aplicaciones se comunican más entre sí que nunca, intercambiando datos y realizando tareas sin intervención humana. Como resultado, el número de llamadas a APIs y flujos de trabajo automatizados se ha disparado. De hecho, las identidades no humanas a menudo superan en número a las humanas.

Pero con este aumento vienen mayores riesgos de seguridad. Las identidades no humanas dependen de claves API, tokens y certificados para la autenticación y autorización. Si se comprometen, estas credenciales pueden ser utilizadas para robar datos, interrumpir servicios o lanzar más ataques. Las organizaciones deben priorizar la seguridad de las identidades no humanas para prevenir estas amenazas.

¿Qué es la Seguridad de Identidad No Humana?

La seguridad de identidad no humana se refiere al proceso de descubrir, asegurar y gestionar las credenciales utilizadas por entidades no humanas, como aplicaciones, servicios, APIs y bots. A diferencia de los usuarios humanos, las identidades no humanas no inician sesión con un nombre de usuario y contraseña. En su lugar, utilizan claves API, tokens OAuth y certificados para autenticarse e interactuar con otros sistemas.

El enfoque principal de la seguridad de identidad no humana es:

- Descubrir identidades no humanas y las credenciales que utilizan.

- Proteger claves API, tokens y certificados de ser comprometidos.

- Monitorizar el uso y detectar cualquier actividad sospechosa.

Descubrimiento: Encontrar Datos Sensibles de Identidades No Humanas

Uno de los mayores desafíos en la seguridad de las identidades no humanas es el descubrimiento. Muchas organizaciones tienen identidades no humanas repartidas por sus sistemas y entornos en la nube. Estas identidades a menudo pasan desapercibidas, convirtiéndolas en objetivos principales para los atacantes.

El primer paso en el descubrimiento de identidades no humanas es identificar todas las claves API, tokens y certificados en uso. Esto puede ser una tarea abrumadora, especialmente en entornos en la nube donde las aplicaciones interactúan con numerosos servicios. Además, estas credenciales a menudo están codificadas en las aplicaciones o almacenadas en ubicaciones inseguras, aumentando el riesgo de exposición.

Las herramientas de descubrimiento automatizado pueden ayudar a las organizaciones a localizar e inventariar estas credenciales. Una vez identificadas, es esencial asegurarse de que estén adecuadamente protegidas, cifradas y rotadas regularmente para prevenir accesos no autorizados.

Automatización del Descubrimiento con Herramientas Generales

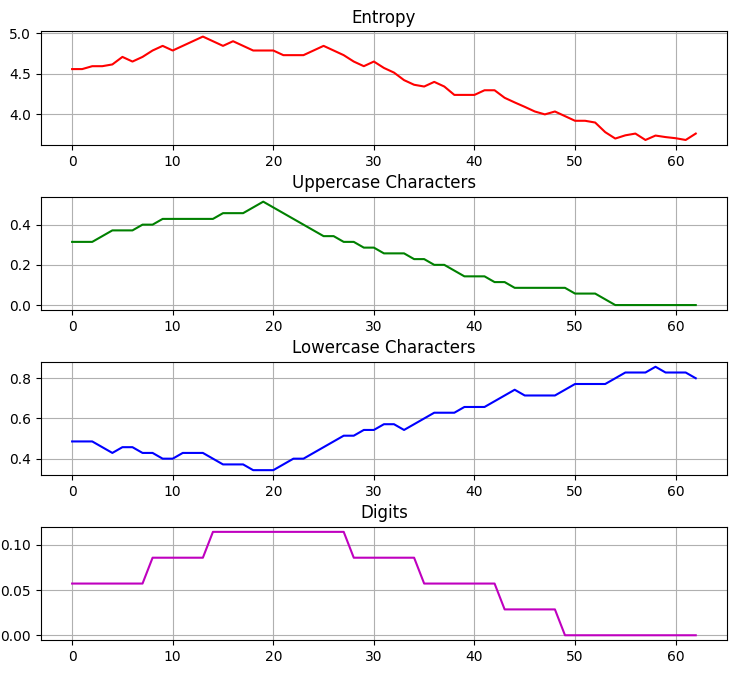

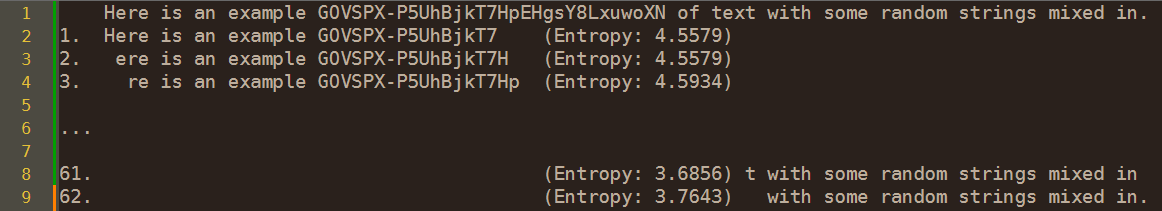

Los métodos para descubrir tokens o claves API dependen del conjunto de caracteres del token. Como se ve en los ejemplos a continuación, los picos de entropía ocurren cuando la ventana de análisis abarca los caracteres del token.

Para la mayoría de las claves API, la frecuencia de caracteres en mayúsculas, minúsculas y dígitos debería ser aproximadamente igual cuando la ventana de prueba deslizante cubre completamente la secuencia de la clave.

Además, los enfoques con expresiones regulares y búsquedas directas son métodos viables. Si bien son simples de implementar, requieren coincidencias exactas. Esta limitación puede mitigarse utilizando contadores de símbolos variables (‘{10,25}’ en el siguiente ejemplo).

import re

# Ejemplo de patrón para claves API (ajusta según tu entorno)

api_key_pattern = r"[A-Z0-9]{10,25}(-[A-Z0-9]{10,25})?"

text = "Aquí hay una posible clave API: GOVSPX-P0hBjkT7Hp y algo de basura: ABC123."

matches = re.findall(api_key_pattern, text)

print(matches)Esto debería producir:

'GOVSPX-P0hBjkT7Hp'

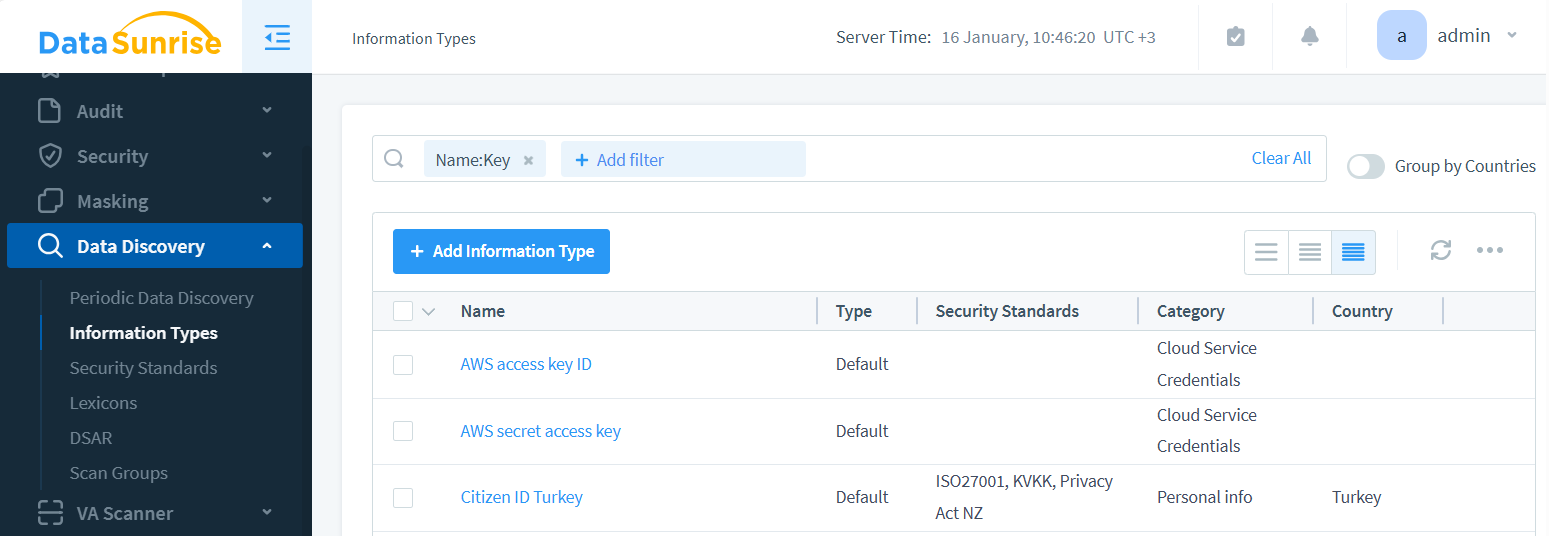

DataSunrise ofrece amplias opciones para definir expresiones regulares para coincidir tanto con datos estructurados como no estructurados. Puedes definir de manera flexible y consistente Tipos de Información y sus Atributos, centralizándolos para todas las posibles variantes de claves API o tokens.

Seguridad de Claves y Tokens API

Una vez descubiertas las identidades no humanas y sus credenciales asociadas, el siguiente paso es asegurarlas. Las claves API, tokens y certificados son como contraseñas para las entidades no humanas. Si un atacante accede a ellos, puede hacerse pasar por la aplicación o servicio y obtener acceso no autorizado a sistemas críticos.

Hay varias mejores prácticas para asegurar claves y tokens API:

- Almacenar claves de forma segura: Evita almacenar claves y tokens en repositorios de código o archivos de texto plano. En su lugar, usa soluciones de almacenamiento seguro como sistemas de gestión de secretos.

- Cifrar datos sensibles: Asegúrate de que todas las claves, tokens y certificados estén cifrados en reposo y en tránsito.

- Rotar claves regularmente: Implementa una rotación regular de claves para minimizar el riesgo de que credenciales de larga duración sean comprometidas. La mayoría de los proveedores de la nube ofrecen gestión centralizada de credenciales (ejemplo de AWS), donde puedes establecer las políticas de rotación adecuadas.

- Limitar el acceso: Aplica el principio de menor privilegio restringiendo los permisos otorgados a las claves y tokens API.

Protección de la Identidad No Humana con Enmascaramiento

El enmascaramiento es otra técnica comúnmente utilizada para proteger credenciales sensibles de identidades no humanas. Específicamente, el enmascaramiento de datos involucra ofuscar datos sensibles para que estén ocultos a usuarios no autorizados, mientras que el sistema sigue funcionando normalmente. El enmascaramiento puede aplicarse a claves API, tokens y otros datos sensibles para protegerlos de la exposición en registros, mensajes de error o interfaces de aplicaciones.

Al utilizar enmascaramiento dinámico, las organizaciones pueden reducir el riesgo de exposición accidental de credenciales sensibles y garantizar que permanezcan ocultas a usuarios no autorizados. Mantener la usabilidad de los datos mientras se enmascaran es crucial. Un enmascaramiento efectivo requiere configuraciones de privilegio bien definidas para asegurarse de que solo los usuarios autorizados lo activen, pero no siempre puede ser la solución ideal. En contraste, las medidas de seguridad pasivas, como la auditoría y el descubrimiento de identidades no humanas, a menudo son más fáciles de implementar.

Usando DSPM para Automatizar la Seguridad de Identidad No Humana

Data Security Posture Management (DSPM) es una poderosa herramienta que automatiza la protección de identidades no humanas en entornos de nube. Las herramientas DSPM proporcionan una plataforma centralizada para descubrir, proteger y monitorear datos sensibles, incluidas claves API, tokens y certificados. Esto es importante ya que el

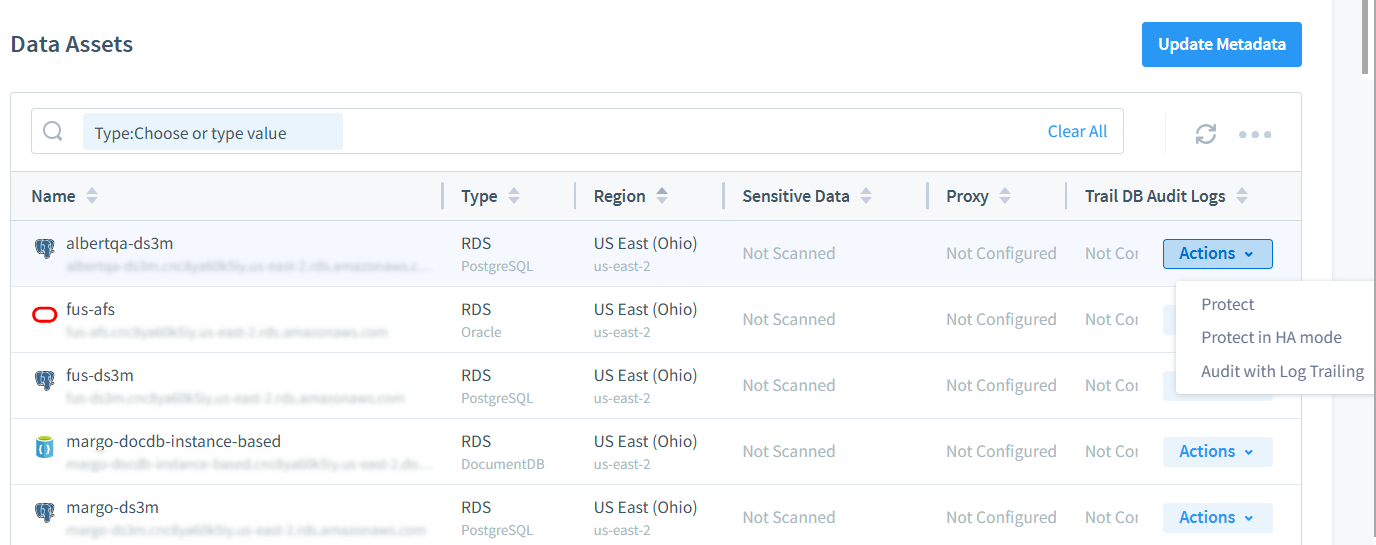

En un entorno moderno de nube, mantener un registro de todas las identidades no humanas y sus credenciales asociadas puede ser abrumador. Las herramientas DSPM simplifican esto al descubrir automáticamente las identidades no humanas y sus credenciales, proporcionando visibilidad en tiempo real sobre su uso y alertando a los administradores de cualquier actividad sospechosa.

Cómo Funciona DSPM

Las herramientas DSPM funcionan escaneando entornos de nube para identificar recursos. Una vez descubiertos, las herramientas DSPM ayudan a protegerlos aplicando la configuración de DataSunrise, enmascarando y asegurándose de que se almacenen en ubicaciones seguras.

Además de proteger las identidades no humanas, las herramientas DSPM también proporcionan información valiosa sobre la postura de seguridad general de una organización. Al automatizar el descubrimiento y la protección de credenciales sensibles, las herramientas DSPM permiten que los equipos de seguridad se concentren en tareas de nivel superior, como la búsqueda de amenazas y la respuesta a incidentes.

Con DataSunrise, puedes implementar DSPM fácilmente, asegurando múltiples recursos en la nube con solo unos pocos clics. Después de un escaneo inicial de la cuenta y desplegar el servidor de DataSunrise, todos los recursos están listos para la protección.

DataSunrise ofrece una variedad de características de automatización de descubrimiento, permitiéndote usar expresiones regulares o funciones más avanzadas para detectar claves API y tokens. También incluye características de seguridad inspirada en datos, permitiendo gestionar la protección de identidad no humana incluso en casos de formateo inconsistente.

Los Beneficios de DSPM para la Seguridad de Identidad No Humana

Usar una herramienta DSPM para gestionar la seguridad de identidad no humana ofrece varios beneficios:

- Automatización: Las herramientas DSPM automatizan el descubrimiento y la protección de recursos con credenciales sensibles, reduciendo el riesgo de error humano.

- Gestión centralizada: Con DSPM, las organizaciones pueden gestionar todas las identidades no humanas y sus credenciales desde una única plataforma, facilitando la aplicación de políticas de seguridad.

- Monitoreo en tiempo real: Las herramientas DSPM proporcionan visibilidad en tiempo real sobre el uso de credenciales no humanas, ayudando a detectar actividad sospechosa antes de que conduzca a una violación.

- Cumplimiento: Al automatizar la protección de credenciales sensibles, las herramientas DSPM ayudan a las organizaciones a cumplir con regulaciones de la industria como GDPR y HIPAA.

Resumen y Conclusión

En el panorama digital actual, la seguridad de identidad no humana es más importante que nunca. En consecuencia, a medida que las organizaciones adoptan servicios en la nube, automatización y APIs, el número de identidades no humanas ha crecido exponencialmente. Proteger las claves API, tokens y certificados que estas identidades utilizan es esencial para prevenir accesos no autorizados y filtraciones de datos.

Los pasos clave para asegurar las identidades no humanas incluyen descubrir todas las credenciales no humanas, aplicar enmascaramiento y cifrado para protegerlas, y usar herramientas DSPM para automatizar su seguridad. Adoptando estas prácticas, las organizaciones pueden asegurarse de que sus identidades no humanas permanezcan seguras y protegidas.

DataSunrise y la Seguridad de Identidad No Humana

DataSunrise ofrece herramientas flexibles y de vanguardia para la seguridad de bases de datos, incluyendo la Gestión de Postura de Seguridad de Datos (DSPM). Con características como monitoreo de actividad, evaluación de vulnerabilidades y enmascaramiento, DataSunrise asegura que los datos sensibles, incluidas las claves API, tokens y certificados, permanezcan seguros. Para ver cómo DataSunrise puede ayudar a proteger tus identidades no humanas, visita nuestro sitio web para programar una demostración en línea.