Mejores Prácticas para el Registro de AWS OpenSearch

Introducción

Todas las empresas necesitan buscar, analizar y visualizar grandes datos de manera rápida en el mundo de hoy, sin importar su tamaño. AWS OpenSearch, anteriormente conocido como Amazon Elasticsearch Service, ha surgido como una solución poderosa para estas necesidades. Un gran poder también conlleva una gran responsabilidad, particularmente para la seguridad de los datos y el cumplimiento. Aquí es donde entra en juego el registro de AWS OpenSearch, proporcionando un mecanismo robusto para monitorear y auditar tus dominios de OpenSearch.

Este artículo profundizará en las complejidades del registro de AWS OpenSearch, explorando su importancia, implementación y mejores prácticas. Ya seas experimentado o nuevo en AWS, esta guía te ayudará a utilizar eficazmente el registro de OpenSearch.

¿Qué es AWS OpenSearch?

Antes de adentrarnos en el registro, repasemos brevemente qué es AWS OpenSearch. AWS OpenSearch es un servicio gestionado que facilita el despliegue, la operación y la escalabilidad de los clústeres de OpenSearch en la nube de AWS. Proporciona un motor de búsqueda y análisis poderoso capaz de manejar grandes volúmenes de datos casi en tiempo real.

Entendiendo el Registro de AWS OpenSearch

La Esencia del Registro de OpenSearch

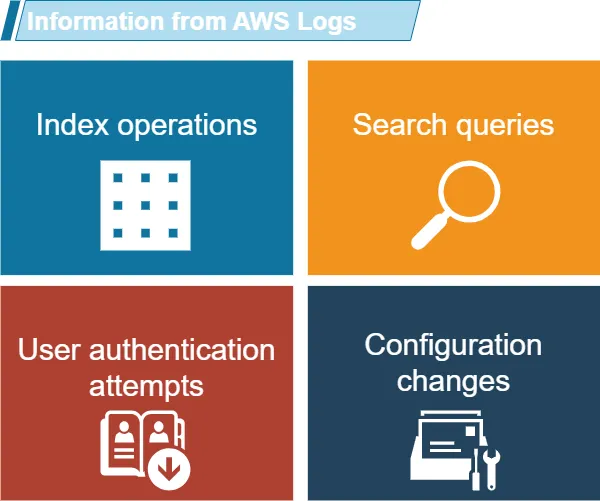

En su núcleo, el registro de AWS OpenSearch es una característica que te permite monitorear y auditar actividades dentro de tus dominios de OpenSearch. Proporciona información detallada sobre varias operaciones, incluyendo:

Esta capacidad de registro es crucial para mantener la seguridad de los datos, solucionar problemas y asegurar el cumplimiento de varias regulaciones.

Tipos de Registros en AWS OpenSearch

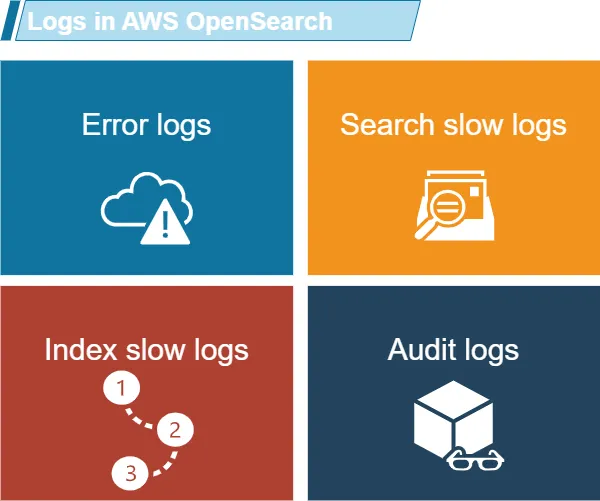

AWS OpenSearch ofrece varios tipos de registros:

Cada uno de estos tipos de registro cumple un propósito específico, proporcionando información sobre diferentes aspectos del rendimiento y la seguridad de tu dominio OpenSearch.

Implementación del Registro de AWS OpenSearch

Configuración de Errores

Los registros de errores son esenciales para identificar y resolver problemas en tu dominio OpenSearch. Aquí está cómo puedes habilitarlos:

- Navega a la consola de AWS OpenSearch Service

- Selecciona tu dominio

- Haz clic en la pestaña “Logs”

- Habilita “Error logs” y elige un grupo de logs de CloudWatch

Ejemplo:

aws opensearch update-domain-config --domain-name my-domain --log-publishing-options "ErrorLogEnabled=true,CloudWatchLogsLogGroupArn=arn:aws:logs:us-west-2:123456789012:log-group:/aws/opensearch/domains/my-domain/error-logs"

Después de habilitarlo, podrías ver registros como:

[2023-07-02T12:00:00,000][ERROR][o.e.b.ElasticsearchUncaughtExceptionHandler] fatal error in thread [main]

java.lang.OutOfMemoryError: Java heap space

Esto indica un posible problema de memoria que necesita ser abordado.

Configuración de Registros Lentos

Los registros lentos ayudan a identificar cuellos de botella en el rendimiento. Para configurarlos:

- En la consola de OpenSearch Service, selecciona tu dominio

- Ve a la sección de “Slow logs”

- Habilita tanto los “search slow logs” como los “index slow logs”

- Establece los umbrales apropiados

Ejemplo de configuración:

PUT _cluster/settings

{

"transient": {

"search.slowlog.threshold.query.warn": "10s",

"search.slowlog.threshold.fetch.warn": "1s",

"indexing.slowlog.threshold.index.warn": "10s"

}

}Esto establece umbrales de advertencia para consultas lentas y operaciones de indexación.

Registro de Auditoría en AWS OpenSearch

Importancia del Registro de Auditoría

El registro de auditoría es un aspecto crítico del registro de AWS OpenSearch, particularmente para la seguridad de los datos y el cumplimiento. Proporciona un registro detallado de las actividades de los usuarios, ayudándote a monitorear quién accedió a qué datos y cuándo.

Habilitación del Registro de Auditoría

Para habilitar el registro de auditoría:

- Ve a la consola de AWS OpenSearch Service

- Selecciona tu dominio y haz clic en “Edit”

- En la sección de “Fine-grained access control”, habilita el registro de auditoría

- Elige los eventos de auditoría que deseas capturar

Ejemplo de configuración:

PUT _plugins/_security/api/audit/config

{

"enabled": true,

"audit": {

"enable_rest": true,

"disabled_rest_categories": [

"AUTHENTICATED",

"GRANTED_PRIVILEGES"

],

"enable_transport": true,

"disabled_transport_categories": [

"AUTHENTICATED",

"GRANTED_PRIVILEGES"

],

"resolve_bulk_requests": true,

"log_request_body": true,

"resolve_indices": true,

"exclude_sensitive_headers": true

}

}Esta configuración habilita un registro de auditoría integral, excluyendo algunos eventos menos críticos para reducir el volumen de registros.

Seguridad de Datos de OpenSearch

Aprovechando los Registros para una Seguridad Mejorada

El registro de AWS OpenSearch juega un papel crucial en el mantenimiento de la seguridad de los datos. Al analizar los registros, puedes:

- Detectar intentos de acceso no autorizados

- Identificar posibles brechas de datos

- Monitorear actividades de los usuarios

Mejores Prácticas para la Seguridad de OpenSearch

Para maximizar los beneficios de seguridad del registro:

- Revisa regularmente los registros de auditoría

- Configura alertas para actividades sospechosas

- Utiliza los datos de los registros para informes de cumplimiento

Ejemplo de configuración de alertas usando CloudWatch:

aws cloudwatch put-metric-alarm \ --alarm-name "UnauthorizedAccessAttempts" \ --alarm-description "Alarm when there are multiple unauthorized access attempts" \ --metric-name "UnauthorizedAccessCount" \ --namespace "AWS/ES" \ --statistic "Sum" \ --period 300 \ --threshold 5 \ --comparison-operator GreaterThanThreshold \ --dimensions Name=DomainName,Value=my-domain \ --evaluation-periods 1 \ --alarm-actions arn:aws:sns:us-west-2:123456789012:SecurityAlerts

Esto configura una alarma que se activa cuando hay más de 5 intentos de acceso no autorizados en 5 minutos.

Técnicas Avanzadas de Registro

Analizar Registros con OpenSearch Dashboards

OpenSearch Dashboards (anteriormente Kibana) proporciona capacidades de visualización poderosas para tus registros. Para configurarlo:

- Accede a OpenSearch Dashboards a través de la consola de AWS

- Crea un patrón de índice que coincida con tus índices de registro

- Construye visualizaciones y paneles de control

Consulta de ejemplo para visualizar consultas lentas:

GET opensearch_dashboards_sample_data_logs/_search

{

"size": 0,

"aggs": {

"slow_queries": {

"range": {

"field": "response.duration",

"ranges": [

{ "from": 1000 }

]

}

}

}

}Esta consulta agrega todas las solicitudes que tomaron más de 1 segundo.

Integración con AWS CloudTrail

Para una rastreo de auditoría más exhaustivo, integra el registro de OpenSearch con AWS CloudTrail:

- Habilita CloudTrail en tu cuenta de AWS

- Configura CloudTrail para registrar llamadas a la API de OpenSearch

- Analiza los registros de CloudTrail junto con los registros de OpenSearch

Solución de Problemas Comunes de Registro

Registros Faltantes

Si no ves los registros esperados:

- Comprueba si el registro está habilitado para el tipo de registro específico

- Verifica los permisos de IAM para la entrega de registros

- Asegúrate de que el grupo de registros de CloudWatch exista y tenga los permisos correctos

Alto Volumen de Registros

Si estás generando demasiados registros:

- Ajusta los niveles de registro (por ejemplo, aumenta los umbrales de registro lento)

- Usa filtros de registro para enfocarte en eventos importantes

- Usa herramientas de agregación de registros para análisis de datos eficiente

Consulta de ejemplo de CloudWatch Logs Insights para identificar las fuentes de registros de alto volumen:

fields @timestamp, @message | stats count(*) as count by bin(30m) | sort count desc | limit 10

Esta consulta muestra los 10 periodos de 30 minutos con el mayor volumen de registros.

Resumen y Conclusión

El registro de AWS OpenSearch es una herramienta poderosa para mantener la seguridad, el rendimiento y el cumplimiento de tus dominios de OpenSearch. Puedes aprender mucho sobre tu sitio web o sistema utilizando registros de errores, registros lentos y registros de auditoría. Los registros de errores, los registros lentos y los registros de auditoría proporcionan información valiosa sobre el rendimiento de tu sitio web o sistema. Analizando estos registros, puedes identificar problemas y hacer mejoras para mejorar la funcionalidad general.

Recuerda estos puntos clave:

- Habilita un registro exhaustivo para tus dominios de OpenSearch

- Revisa y analiza regularmente tus registros

- Utiliza los registros para monitoreo de seguridad e informes de cumplimiento

- Integra con otros servicios de AWS como CloudTrail para una visión holística

- Optimiza tu estrategia de registros para equilibrar la percepción con el uso de recursos

Siguiendo estas prácticas, puedes utilizar eficazmente AWS OpenSearch al máximo de su potencial mientras aseguras una fuerte seguridad y rendimiento.

Para herramientas amigables y flexibles de seguridad de bases de datos, auditoría y cumplimiento, considera explorar las ofertas de DataSunrise. Visita nuestro sitio web en datasunrise.com para una demo en línea y para aprender cómo podemos mejorar tu estrategia de protección de datos.