Navegando las Regulaciones de Cumplimiento de Datos

Introducción

En la era digital de hoy, los datos se han convertido en un activo valioso para las organizaciones. Sin embargo, con el uso creciente de datos, viene la responsabilidad de protegerlos. Aquí es donde las regulaciones de cumplimiento de datos se vuelven relevantes. Este artículo explica las reglas de cumplimiento de datos, por qué son importantes y cómo protegen la información sensible.

¿Qué son las Regulaciones de Cumplimiento de Datos?

Las regulaciones de cumplimiento de datos son reglas que las organizaciones deben seguir para manejar, almacenar y proteger adecuadamente los datos sensibles. Estas regulaciones tienen como objetivo salvaguardar la información personal, mantener la integridad de los datos y prevenir el acceso no autorizado o el uso indebido de los datos.

Ejemplos de regulaciones incluyen:

- Reglamento General de Protección de Datos (GDPR) en la Unión Europea

- Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA) en los Estados Unidos

- Estándar de Seguridad de Datos para la Industria de Tarjetas de Pago (PCI DSS) para datos de tarjetas de crédito

Fuentes de Datos Sujetos a Regulaciones de Cumplimiento

Las regulaciones de cumplimiento de datos se aplican a varias fuentes de datos que las organizaciones recopilan, procesan y almacenan. Estas fuentes pueden incluir:

- Datos de clientes: Información personal recopilada de los clientes, como nombres, direcciones, direcciones de correo electrónico e información de pago.

- Datos de empleados: Información sensible relacionada con los empleados, incluidos números de seguro social, registros de salud y evaluaciones de rendimiento.

- Datos financieros: Información financiera confidencial, como números de cuentas bancarias, detalles de tarjetas de crédito y registros de transacciones.

- Datos médicos: Información de salud protegida (PHI) recopilada por proveedores de atención médica y compañías de seguros.

Las organizaciones deben asegurarse de manejar y proteger estas fuentes de datos de acuerdo con las regulaciones de cumplimiento de datos relevantes.

Aspectos de Seguridad de las Regulaciones de Cumplimiento de Datos

La seguridad de los datos es un componente crítico de las regulaciones de cumplimiento de datos. Estas regulaciones delinean medidas de seguridad específicas que las organizaciones deben implementar para proteger los datos sensibles del acceso no autorizado, las brechas y el uso indebido. Algunos aspectos clave de seguridad incluyen:

- Controles de acceso: Implementar estrictos controles de acceso para garantizar que solo el personal autorizado pueda acceder a los datos sensibles.

- Cifrado: Cifrar datos tanto en reposo como en tránsito para protegerlos de intercepciones y accesos no autorizados.

- Respaldo y recuperación de datos: Respaldar regularmente los datos y tener un plan robusto de recuperación ante desastres para asegurar la continuidad del negocio.

- Auditorías de seguridad: Realizar auditorías de seguridad regulares para identificar vulnerabilidades y evaluar la efectividad de las medidas de seguridad.

Siguiendo estas reglas de seguridad, las organizaciones demuestran que cumplen con las leyes de datos y ganan la confianza de clientes y partes interesadas.

Ejemplos de Regulaciones de Cumplimiento de Datos en Acción

Veamos un par de ejemplos para entender cómo funcionan las regulaciones en la práctica:

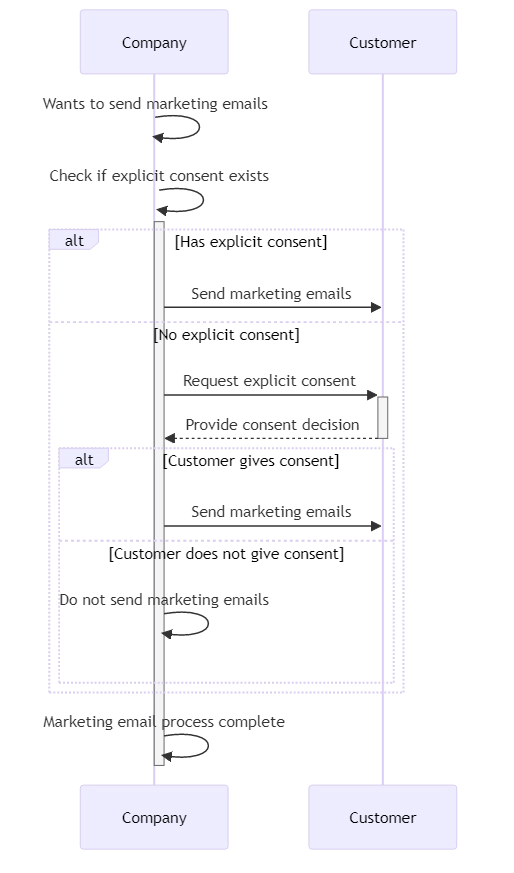

Ejemplo 1: Consentimiento y Eliminación de Datos bajo el GDPR

Bajo el GDPR, las organizaciones deben obtener el consentimiento explícito de las personas antes de recopilar y procesar sus datos personales. Supongamos que una empresa quiere enviar correos electrónicos de marketing a sus clientes.

Antes de hacerlo, deben:

- Explicar claramente el propósito de recopilar las direcciones de correo electrónico.

- Obtener consentimiento explícito de los clientes para enviarles comunicaciones de marketing.

- Proporcionar una manera fácil para que los clientes retiren su consentimiento y se den de baja de los correos electrónicos.

Si un cliente desea que se eliminen sus datos personales, la empresa debe hacerlo dentro de un tiempo razonable.

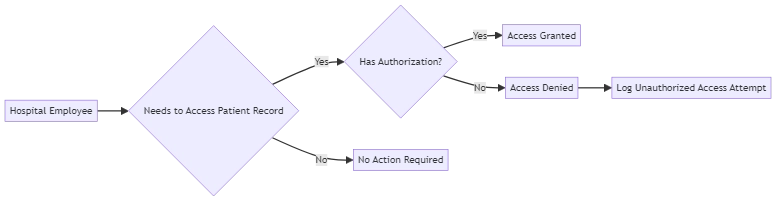

Ejemplo 2: HIPAA y Registros de Acceso a Datos

La HIPAA requiere que las organizaciones de salud mantengan registros detallados de acceso a la información de salud protegida electrónica (ePHI).

Estos registros deben documentar:

- Quién accedió a la ePHI

- Cuándo ocurrió el acceso

- Qué acciones realizó alguien (por ejemplo, visualizar, modificar o eliminar datos)

Las organizaciones de salud deben tener buenos sistemas de registro para revisar regularmente cualquier actividad sospechosa o intento de acceso no autorizado.

Conclusión

Las regulaciones de cumplimiento de datos juegan un papel crucial en la protección de la información sensible y en asegurar el uso responsable de los datos. Las organizaciones pueden proteger sus datos y mantener la confianza cumpliendo con las regulaciones e implementando medidas de seguridad.

El cumplimiento de datos es un proceso continuo. Las organizaciones necesitan mantenerse al día con las nuevas reglas y mejores prácticas para seguir cumpliendo. Asociarse con un proveedor fiable de soluciones de gestión de datos, como DataSunrise, puede simplificar enormemente el camino hacia el cumplimiento.

DataSunrise ofrece herramientas excepcionales y flexibles para la seguridad de datos, reglas de auditoría, enmascaramiento y cumplimiento. Contacte a nuestro equipo para una demostración en línea y vea cómo DataSunrise puede ayudar a su organización con las regulaciones de cumplimiento de datos.

Invertir en cumplimiento de datos es importante para demostrar a los clientes que su información está segura y ganar su confianza.