Medidas de Seguridad en BigQuery: Encriptación, Control de Acceso y Cumplimiento

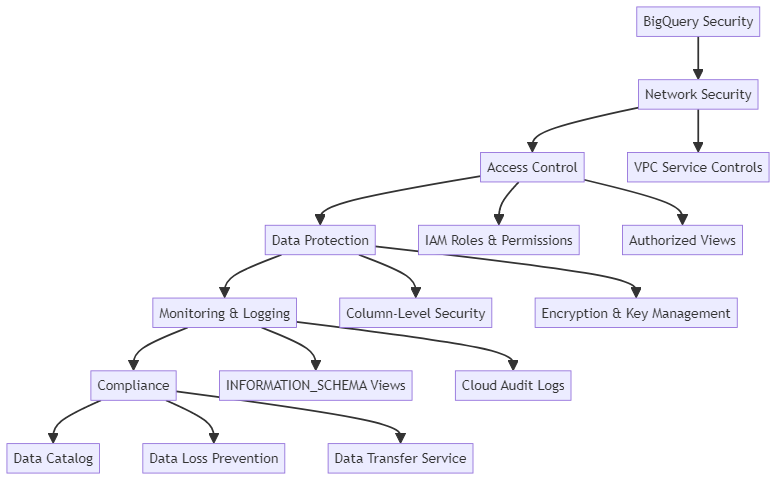

Google BigQuery ofrece potentes capacidades de almacenamiento de datos, pero con gran poder viene una gran responsabilidad. Asegurar tu entorno de BigQuery es crucial para proteger información sensible y mantener el cumplimiento con las regulaciones de datos. Este artículo explorará varios aspectos de la seguridad en BigQuery, desde los controles de acceso hasta los permisos de grano fino y el monitoreo.

Entendiendo los Controles de Servicio VPC

Los Controles de Servicio VPC actúan como un firewall virtual para tus recursos de BigQuery. Puedes proteger tus datos en BigQuery eligiendo qué redes y direcciones IP tienen permitido acceder a ellos. Esto añade una capa extra de protección contra intentos de acceso no autorizado.

Para configurar los Controles de Servicio VPC para BigQuery, necesitas crear una política de nivel de acceso en tu Google Cloud Console. Esta política define los rangos de IP permitidos para interactuar con tus recursos de BigQuery. Una vez que la política está en su lugar, puedes crear un perímetro de servicios que incluya a BigQuery como un servicio restringido.

Por ejemplo, podrías crear una política que solo permita el acceso desde el rango de IP de tu red corporativa. Esto asegura que las consultas de BigQuery solo puedan ser ejecutadas desde dentro de la red de tu organización, reduciendo el riesgo de amenazas externas.

Implementar los Controles de Servicio VPC requiere una planificación cuidadosa. Necesitas considerar diferentes formas de acceder a BigQuery, tales como redes locales, VPNs en la nube y otros proyectos de Google Cloud.

Estos métodos proveen varias opciones para conectarse a BigQuery. Deberías explorar todas las opciones disponibles para determinar el mejor enfoque para tus necesidades. A menudo es útil comenzar con un perímetro de prueba antes de imponer la configuración.

Implementación de Roles y Permisos de IAM

Identity and Access Management (IAM) es el pilar de la seguridad en BigQuery. Te permite controlar quién tiene acceso a tus recursos de BigQuery y qué acciones pueden realizar. El rol más poderoso en BigQuery es roles/bigquery.admin, que otorga control total sobre todos los recursos de BigQuery en un proyecto.

Sin embargo, generalmente es mejor seguir el principio de menor privilegio y asignar roles más específicos. Por ejemplo, podrías dar a los analistas de datos el rol bigquery.user, que les permite ejecutar consultas y crear conjuntos de datos, pero no modificar permisos de conjuntos de datos existentes.

Aquí hay un ejemplo de cómo podrías usar la CLI de BigQuery para otorgar a un usuario el rol bigquery.user:

bq add-iam-policy-binding --member=user:analyst@example.com --role=roles/bigquery.user project-id

Este comando agrega al usuario especificado al proyecto con el rol bigquery.user.

Auditar regularmente tus políticas de IAM es importante para asegurar que sigan siendo apropiadas. A medida que los empleados cambian de roles o dejan la organización, sus permisos deben ser actualizados o revocados acorde. Puedes usar el recomendador de IAM en Google Cloud para identificar y remover roles excesivamente permisivos.

Creación y Seguridad de Vistas en BigQuery

Las vistas en BigQuery son una herramienta poderosa para implementar seguridad a nivel de fila y columna. Puedes usar tablas virtuales para filtrar o modificar datos antes de mostrarlos a los usuarios.

Para crear una vista en BigQuery, puedes usar la siguiente sintaxis SQL:

CREATE VIEW `project.dataset.view_name` AS SELECT column1, column2 FROM `project.dataset.table_name` WHERE condition;

Por ejemplo, podrías crear una vista que solo muestra los datos de ventas para una región específica:

CREATE VIEW `sales.northeast_sales` AS SELECT * FROM `sales.all_sales` WHERE region = 'Noreste';

Otorga acceso a los usuarios a una vista específica en lugar de la tabla, así solo verán datos relacionados con su rol.

También puedes usar vistas para implementar reglas de seguridad más complejas. Por ejemplo, podrías crear una vista que solo muestra datos para el usuario actual:

CREATE VIEW `project.dataset.my_data` AS SELECT * FROM `project.dataset.all_data` WHERE user_email = SESSION_USER();

Esta vista filtrará automáticamente los datos basados en el email del usuario que ejecuta la consulta.

Vistas Autorizadas para Acceso entre Conjuntos de Datos

Las vistas autorizadas en BigQuery te permiten crear vistas en un conjunto de datos, y estas vistas pueden acceder a datos en otro conjunto de datos. El sistema otorga acceso incluso si el usuario no tiene permiso para ver el conjunto de datos original. Esto es particularmente útil para implementar controles de acceso de grano fino.

Para configurar una vista autorizada, primero creas la vista en un conjunto de datos y luego le otorgas acceso a la vista al conjunto de datos fuente. Aquí tienes un ejemplo:

-- Crear la vista en el dataset A CREATE VIEW `projectA.datasetA.sales_summary` AS SELECT date, SUM(amount) as total_sales FROM `projectB.datasetB.detailed_sales` GROUP BY date; -- Autorizar la vista para acceder a datos en el dataset B bq add-iam-policy-binding \ --member=serviceAccount:service-PROJECT_NUMBER@gcp-sa-bigquery.iam.gserviceaccount.com \ --role=roles/bigquery.dataViewer \ projectB:datasetB

Esto crea una vista de resumen en el dataset A que puede acceder a los datos de ventas detallados en el dataset B, sin dar a los usuarios acceso directo a los datos detallados.

Las vistas autorizadas poderosas deben ser usadas con cuidado. Cada vez que otorgas permiso para ver algo, tu sistema de seguridad se vuelve más complicado. Asegúrate de hacer un seguimiento de estos permisos y verificarlos con frecuencia.

Implementación de Seguridad a Nivel de Columna

La seguridad a nivel de columna en BigQuery te permite restringir el acceso a columnas específicas dentro de una tabla. Esto es especialmente útil cuando se trata de información sensible como información personal identificable.

Para implementar seguridad a nivel de columna, puedes usar la función de etiquetas de políticas de BigQuery. Primero, creas una taxonomía de etiquetas de políticas, luego aplicas estas etiquetas a columnas específicas. Finalmente, otorgas a los usuarios o grupos acceso a etiquetas de políticas específicas.

He aquí un ejemplo de cómo podrías crear una etiqueta de política usando la API de Política de Datos de BigQuery:

POST https://datacatalog.googleapis.com/v1/projects/{project}/locations/{location}/taxonomies

{

"displayName": "Datos Sensibles",

"description": "Etiquetas para columnas de datos sensibles",

"activatedPolicyTypes": ["FINE_GRAINED_ACCESS_CONTROL"]

}

Puedes usar categorías y etiquetas que creas en columnas en tu configuración de BigQuery. También puedes controlar el acceso con reglas de IAM.

La seguridad a nivel de columna puede mejorar significativamente la protección de tus datos, pero también agrega complejidad a tu modelo de datos. Es importante tener una estrategia clara para qué columnas necesitan protección y cómo se gestionará el acceso a estas columnas.

Monitoreo y Registro en BigQuery

La seguridad efectiva no solo es acerca de la prevención; también se trata de detección y respuesta. BigQuery proporciona capacidades robustas de registro y monitoreo para ayudarte a rastrear el uso e identificar posibles problemas de seguridad.

Puedes usar las vistas de INFORMATION_SCHEMA de BigQuery para consultar metadatos sobre tus recursos de BigQuery. Por ejemplo, para ver todas las consultas ejecutadas el último día, podrías usar:

SELECT * FROM `region-us`.INFORMATION_SCHEMA.JOBS_BY_PROJECT WHERE creation_time == TIMESTAMP_SUB(CURRENT_TIMESTAMP(), INTERVAL 1 DAY) AND job_type = 'QUERY' ORDER BY creation_time DESC;

Esta consulta proporciona detalles específicos sobre cada trabajo, incluidos el usuario que ejecutó el trabajo, el texto de la consulta utilizado y el volumen de datos procesados.

Además de las vistas de INFORMATION_SCHEMA, también puedes usar los Logs de Auditoría de Cloud para rastrear la actividad de BigQuery. Los Logs de Auditoría de Cloud capturan una variedad de eventos, incluyendo la creación y eliminación de conjuntos de datos, actualizaciones de tablas y ejecuciones de consultas. Puedes exportar estos registros a Cloud Storage o BigQuery para su retención a largo plazo.

Implementación de Políticas de la Organización GCP

Las Políticas de la Organización GCP proporcionan una forma centralizada de gestionar los controles de seguridad en toda tu organización de Google Cloud. Puedes usar estas reglas para asegurar que BigQuery sea seguro, como asegurar que todas las tablas tengan una clave de encriptación.

Para configurar una política de organización, usas la Consola de GCP o la herramienta de línea de comandos gcloud. Por ejemplo, para requerir que todos los conjuntos de datos de BigQuery sean de ubicación restringida:

gcloud resource-manager org-policies enable-enforce \ constraints/bigquery.restrictDatasetLocation \ --organization=ORGANIZATION_ID

Esta regla asegura que todos los nuevos conjuntos de datos tengan una ubicación listada. Previene la creación accidental de conjuntos de datos que abarcan múltiples regiones y evita romper con las reglas de residencia de datos.

Las políticas de la organización pueden ser una herramienta poderosa para imponer prácticas de seguridad consistentes en tu organización. Sin embargo, las organizaciones deben implementarlas con cuidado, ya que políticas demasiado restrictivas pueden obstaculizar el trabajo legítimo. A menudo es útil comenzar con políticas solo de auditoría antes de hacerlas cumplir.

Manejo de Errores de Permiso Denegado

Incluso con una fuerte seguridad, los usuarios pueden aún encontrar errores de “permiso denegado” al intentar acceder a recursos de BigQuery. Un error común es “permiso bigquery.datasets.update denegado en el conjunto de datos”.

Este error a menudo ocurre cuando un usuario intenta modificar un conjunto de datos para el cual no tiene permisos suficientes. Para resolver esto, necesitas otorgar al usuario el rol bigquery.dataEditor (o un rol personalizado con permisos equivalentes) en el conjunto de datos.

Puedes hacer esto usando la herramienta de línea de comandos bq:

bq add-iam-policy-binding \ --member=user:username@example.com \ --role=roles/bigquery.dataEditor \ project:dataset

Solo otorga a los usuarios o cuentas de servicio la cantidad mínima de permisos necesarios siguiendo el principio de menor privilegio.

Cuando soluciones problemas de permisos, a menudo es útil usar el Solucionador de Problemas de Políticas de IAM en la Consola de Google Cloud. Esta herramienta puede ayudarte a entender por qué un usuario tiene o no tiene un permiso particular.

Técnicas Avanzadas de Seguridad en BigQuery

Para requerimientos de seguridad más complejos, BigQuery ofrece varias funciones avanzadas. Una de estas funciones es la capacidad de usar funciones definidas por el usuario (UDFs) para implementar enmascaramiento dinámico de datos.

Por ejemplo, podrías crear una UDF que enmascare direcciones de email:

CREATE FUNCTION `project.dataset.mask_email`(email STRING) RETURNS STRING AS ( CASE WHEN email IS NULL THEN NULL ELSE CONCAT(LEFT(email, 1), '***@', SPLIT(email, '@')[OFFSET(1)]) END );

Puedes usar esta función en vistas o consultas para enmascarar automáticamente direcciones de email para usuarios que no deben ver los valores completos.

Otra técnica avanzada es usar la función GROUP BY ALL de BigQuery para acceso a datos agregados. Esta función te permite crear vistas de resumen que agrupan datos por columnas no agregadas, simplificando el acceso a datos agregados sin mostrar registros individuales.

CREATE VIEW `project.dataset.sales_summary` AS SELECT DATE_TRUNC(date, MONTH) as month, SUM(amount) as total_sales FROM `project.dataset.detailed_sales` GROUP BY ALL;

Esta vista mostrará automáticamente cualquier nueva columna añadida a la tabla detailed_sales, facilitando la gestión futura de la tabla.

Encriptación y Gestión de Claves

BigQuery encripta automáticamente todos los datos en reposo, pero para una seguridad adicional, puedes usar claves de encriptación gestionadas por el cliente (CMEK). Con CMEK, gestionas tus propias claves de encriptación usando el Servicio de Gestión de Claves de Google Cloud (KMS).

Para usar CMEK con BigQuery, primero creas un anillo de claves y una clave en KMS, luego especificas esta clave al crear un conjunto de datos:

bq mk --dataset \ --default_kms_key projects/[KEY_PROJECT_ID]/locations/[LOCATION]/keyRings/[KEYRING_NAME]/cryptoKeys/[KEY_NAME] \ [PROJECT_ID]:[DATASET]

Usar CMEK te da más control sobre la encriptación de tus datos, pero también viene con responsabilidades adicionales de gestión. Necesitarás asegurar que tus claves estén propiamente protegidas y que tengas procesos para la rotación y recuperación de claves.

Gobernanza de Datos y Cumplimiento

La gobernanza efectiva de datos es crucial para mantener el cumplimiento con regulaciones como GDPR, HIPAA y CCPA. BigQuery proporciona varias funciones para apoyar la gobernanza de datos:

- Data Catalog: Este servicio gestionado y escalable de gestión de metadatos puede ayudarte a descubrir, entender y gestionar tus conjuntos de datos de BigQuery.

- Data Loss Prevention (DLP): Puedes usar Cloud DLP para escanear tus tablas de BigQuery en busca de información sensible y aplicar controles adecuados automáticamente.

- BigQuery Data Transfer Service: Este servicio te ayuda a configurar y gestionar cargas de datos regulares desde diversas fuentes, asegurando que tus datos se mantengan actuales y precisos.

Al implementar la gobernanza de datos en BigQuery, es importante considerar el ciclo de vida completo de los datos, desde la ingesta hasta la eliminación. Debes tener políticas claras para la retención de datos, el control de acceso y la gestión de la calidad de los datos.

Conclusión

Asegurar BigQuery requiere múltiples capas de seguridad, incluyendo controles de red y permisos con roles de IAM y vistas autorizadas. Al usar etiquetas de políticas y monitoreo/registro, puedes hacer tu entorno de BigQuery más seguro.

Recuerda que la seguridad es un proceso continuo. Revisa regularmente tus configuraciones de seguridad, monitorea para detectar actividad inusual y mantente actualizado sobre las últimas funciones de seguridad de BigQuery para asegurar que protejas tus datos. Usando los métodos correctos, puedes aprovechar al máximo BigQuery y asegurarte de que siga siendo seguro y cumpla con las normativas.

A medida que crece tu uso de BigQuery, considera implementar controles de seguridad automáticos y auditorías de cumplimiento. Herramientas como Cloud Security Command Center pueden ayudarte a obtener una visión integral de la seguridad de tu entorno de Google Cloud, incluyendo BigQuery.

Finalmente, no olvides el elemento humano de la seguridad. La capacitación regular para tu equipo sobre las mejores prácticas de seguridad en BigQuery y las políticas específicas de tu empresa es crucial. Fomentar una cultura de conciencia de seguridad ayuda a todos a mantener los datos seguros.

Siguiente