Seguridad en la Nube

Contenido:

- Navegando los Desafíos en la Seguridad en la Nube

- Responsabilidades Compartidas: Asegurando la Seguridad en la Nube

- Enfoques Innovadores para la Seguridad en la Nube

- DataSunrise: Mejorando la Seguridad en la Nube

- Protegiendo los Datos en Tránsito

- Asegurando el Cifrado: Claves SSL para Conexiones Frontend y Backend

- Explorando Algoritmos SSL: Mejorando Medidas de Seguridad

- Conclusión

Navegando los Desafíos en la Seguridad en la Nube

Imagine un escenario donde cada pieza de datos que almacena o comparte en línea es vulnerable al acceso no autorizado y al posible uso indebido. En la era digital actual dominada por los sistemas en la nube, este escenario no es solo una posibilidad, sino una preocupación genuina. La computación en la nube ofrece inmensos beneficios en términos de conveniencia y conectividad, pero también plantea importantes desafíos de seguridad.

Proteger los sistemas basados en la nube consiste en proteger los datos en tránsito y en reposo. El cifrado es clave para prevenir el acceso no autorizado durante la comunicación y el almacenamiento. Sin embargo, a medida que crece la adopción de la nube, gestionar la seguridad se vuelve más complejo. Las amenazas evolucionan rápidamente, instando tanto a los proveedores como a los usuarios a mantenerse alerta y fortalecer sus defensas.

La seguridad en la nube involucra varias políticas, tecnologías y controles. Es una responsabilidad conjunta de proveedores y usuarios mantener la integridad, confidencialidad y disponibilidad de los datos. Los administradores de bases de datos deben esforzarse continuamente para abordar nuevas vulnerabilidades y amenazas emergentes.

Los cuerpos regulatorios han introducido y revisado múltiples estándares en los últimos años para adaptarse al mercado en evolución y establecer nuevos marcos regulatorios. Sin embargo, debe asegurarse de que el servicio que utiliza cumpla con las regulaciones. Aún más importante es que los clientes retienen la responsabilidad del almacenamiento de datos en la infraestructura basada en la nube. DataSunrise proporciona herramientas para mejorar la seguridad de los datos en tales casos.

Responsabilidades Compartidas: Asegurando la Seguridad en la Nube

La responsabilidad compartida en la computación en la nube es crucial a medida que los servicios en la nube ganan popularidad. Aclara las obligaciones de seguridad entre proveedores y usuarios. Los proveedores aseguran la infraestructura, mientras que los usuarios protegen los datos, aplicaciones y controles de acceso. Este enfoque colaborativo asegura seguridad integral en todos los niveles de servicio en la nube, adaptándose a las amenazas y regulaciones en evolución.

Esta lista incluye las plataformas generales en la nube más famosas que ofrecen almacenamiento de datos:

Microsoft Azure (Responsabilidad Compartida en la nube)

Amazon Web Services (Modelo de Responsabilidad Compartida)

Google Cloud (Responsabilidades Compartidas y Destino Compartido en Google Cloud)

IBM Cloud (Responsabilidades Compartidas para Usar Productos de IBM Cloud)

Oracle Cloud Infrastructure (iaas, saas)

Digital Ocean (Modelo de Responsabilidad Compartida)

Alibaba Cloud (Modelo de Responsabilidad de Seguridad Compartida)

Cada una de estas plataformas ofrece una variedad de servicios, incluyendo opciones de almacenamiento de datos para negocios de todos los tamaños. Ofrecen tanto soluciones de Infraestructura como Servicio (IaaS) como Plataforma como Servicio (PaaS), con una variedad de modelos de precios, incluyendo niveles gratuitos y créditos para nuevos usuarios. Para descripciones específicas de responsabilidades compartidas, puede visitar sus sitios web oficiales. La lista anterior proporciona los enlaces.

Enfoques Innovadores para la Seguridad en la Nube

A veces, los servicios de datos ofrecen una responsabilidad compartida mejorada, como es el caso de Snowflake. Esta plataforma utiliza las principales plataformas generales en la nube de base, operando en el concepto de plataforma. La gestión limitada de la infraestructura eleva la responsabilidad del mantenimiento de la seguridad de Snowflake. AWS, Azure y Google Cloud son plataformas populares. Ofrecen soluciones de IaaS y PaaS, dándole a los usuarios más control sobre su infraestructura virtual y aplicaciones. En consecuencia, los usuarios en estas plataformas disfrutan de mayor autonomía, pero también tienen más responsabilidad para configurar y asegurar sus entornos, incluyendo la gestión de controles de acceso, seguridad de la red y cifrado de datos.

Entendiendo el Modelo de Responsabilidad Compartida de Snowflake

Algunos proveedores de servicios no construyen su propia infraestructura en la nube. En cambio, dependen de los modelos de seguridad de las plataformas generales en la nube. Por ejemplo, Neo4j opera en Google Cloud y Amazon Web Services. Esto significa esencialmente que servicios como Neo4j Aura dependen de la responsabilidad compartida de Google Cloud y Amazon Web Services.

Seguridad de Datos en la Nube para Aplicaciones Basadas en Grafos | Seguridad en la Nube de Neo4j

El concepto de responsabilidad compartida se extiende a subsistemas o servicios en la nube como Athena (para consultas S3 con SQL) y Lambda (para ejecución de código en respuesta a eventos). Con Lambda, asegurar el código contra vulnerabilidades y gestionar meticulosamente los permisos de las funciones son cruciales. El usuario tiene responsabilidades clave en controlar el acceso a los datos de las consultas para Athena y asegurar los contenedores S3 donde los datos son almacenados y accedidos.

Los productos específicos basados en la nube pueden tener un modelo de responsabilidad compartida más preciso sin la necesidad de una matriz que contenga todas las variantes de IaaS, PaaS y SaaS. Por ejemplo, VMware Cloud en AWS implementa un modelo de responsabilidad compartida en una sola tabla. Vale la pena destacar la regla común: cuanto más estrecha es la funcionalidad y más específica es la solución basada en la nube, menos responsabilidad recae en el usuario.

DataSunrise: Mejorando la Seguridad en la Nube

DataSunrise ayuda a proteger los datos mientras trabaja con SaaS, IaaS y PaaS de proveedores de la nube de varias maneras:

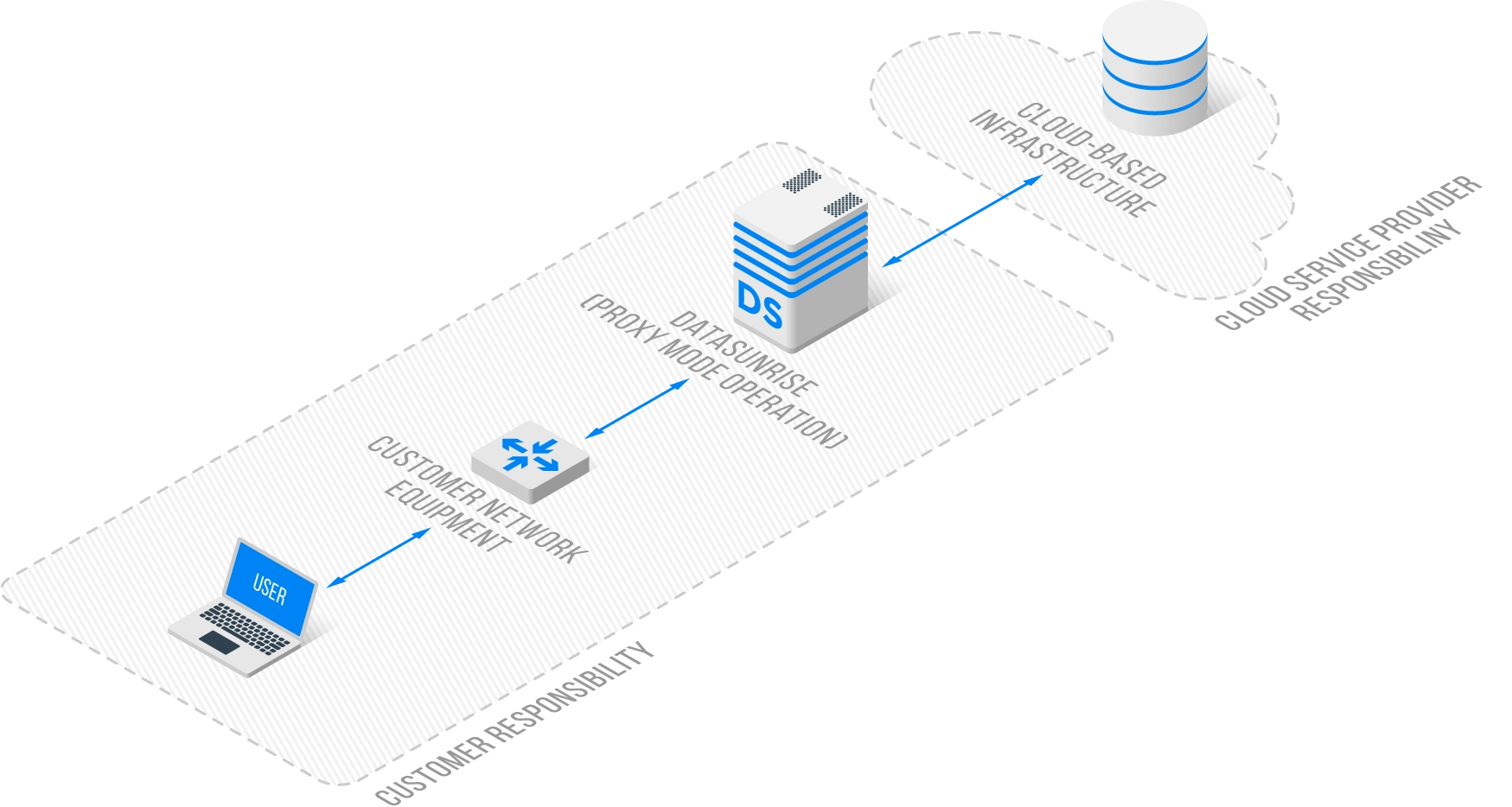

Protección de Datos y Firewall: DataSunrise actúa como un proxy entre los usuarios y el servidor, asegurando la integridad y confidencialidad de los datos al proteger contra amenazas internas y externas.

Auditoría Continua: Realiza una auditoría continua de la actividad de la base de datos, lo cual es crucial para investigar posibles fugas de datos y asegurar que todo acceso y acciones sean monitoreadas.

Enmascaramiento Dinámico de Datos: DataSunrise ofrece enmascaramiento dinámico de datos, que oscurece los datos sensibles en tiempo real, asegurando que los usuarios no autorizados no puedan ver la información confidencial incluso si tienen acceso a la base de datos.

Monitoreo de Comportamiento Sospechoso 24/7: El sistema proporciona monitoreo continuo de la actividad de la base de datos, asegurando que cualquier comportamiento sospechoso sea detectado y pueda ser respondido inmediatamente.

Cumplimiento de Datos: DataSunrise ayuda a las organizaciones a cumplir con varios estándares regulatorios como PCI-DSS, SOX y HIPAA, lo cual es esencial para mantener la seguridad y privacidad de los datos.

Despliegue no Intrusivo: Las soluciones proporcionadas por DataSunrise se pueden agregar a arquitecturas, bases de datos o aplicaciones existentes sin requerir cambios significativos, permitiendo una integración fluida de las medidas de seguridad. DataSunrise es seguro para la base de datos existente en cualquiera de los tres posibles Modos de Operación (Sniffer, Proxy y Auditoría).

Alertas de Amenazas en Tiempo Real y Suscriptores: Proporciona alertas en tiempo real para amenazas como inyecciones SQL, intentos de acceso no autorizados, DDOS y ataques de fuerza bruta.

Autenticación: Esta característica añade capas adicionales de seguridad verificando las identidades de los usuarios. La autenticación en conjunto con el soporte TLS proporciona la seguridad de los datos mientras pasa por las partes de la interfaz de la arquitectura o cuando se transfiere por Internet.

Obviamente, la mayoría de las características anteriores son comunes a cualquier base de datos, ya sea basada en la nube o no. Las especificidades de la infraestructura de la nube radican en el acceso remoto y el almacenamiento remoto. Las preguntas clave son las siguientes: ¿Están mis datos almacenados de forma segura? ¿Se transmiten mis datos de forma segura?

Protegiendo los Datos en Tránsito

Las soluciones basadas en la nube necesitan protección de datos durante el tránsito. Esto significa cifrar la información sensible para prevenir la interceptación y asegurar la confidencialidad e integridad. Esta protección es crucial para cumplir con las regulaciones de privacidad de datos y para generar confianza con los clientes que esperan una gestión segura de sus datos. Además, asegurar los datos en tránsito ayuda a prevenir posibles violaciones de datos y ciberataques, que pueden tener consecuencias financieras y de reputación significativas para las organizaciones.

DataSunrise asegura el cifrado de los datos que se mueven entre el cliente y el servidor, proporcionando un canal seguro para la transmisión de datos y previniendo el acceso no autorizado o el espionaje.

Asegurando el Cifrado: Claves SSL para Conexiones Frontend y Backend

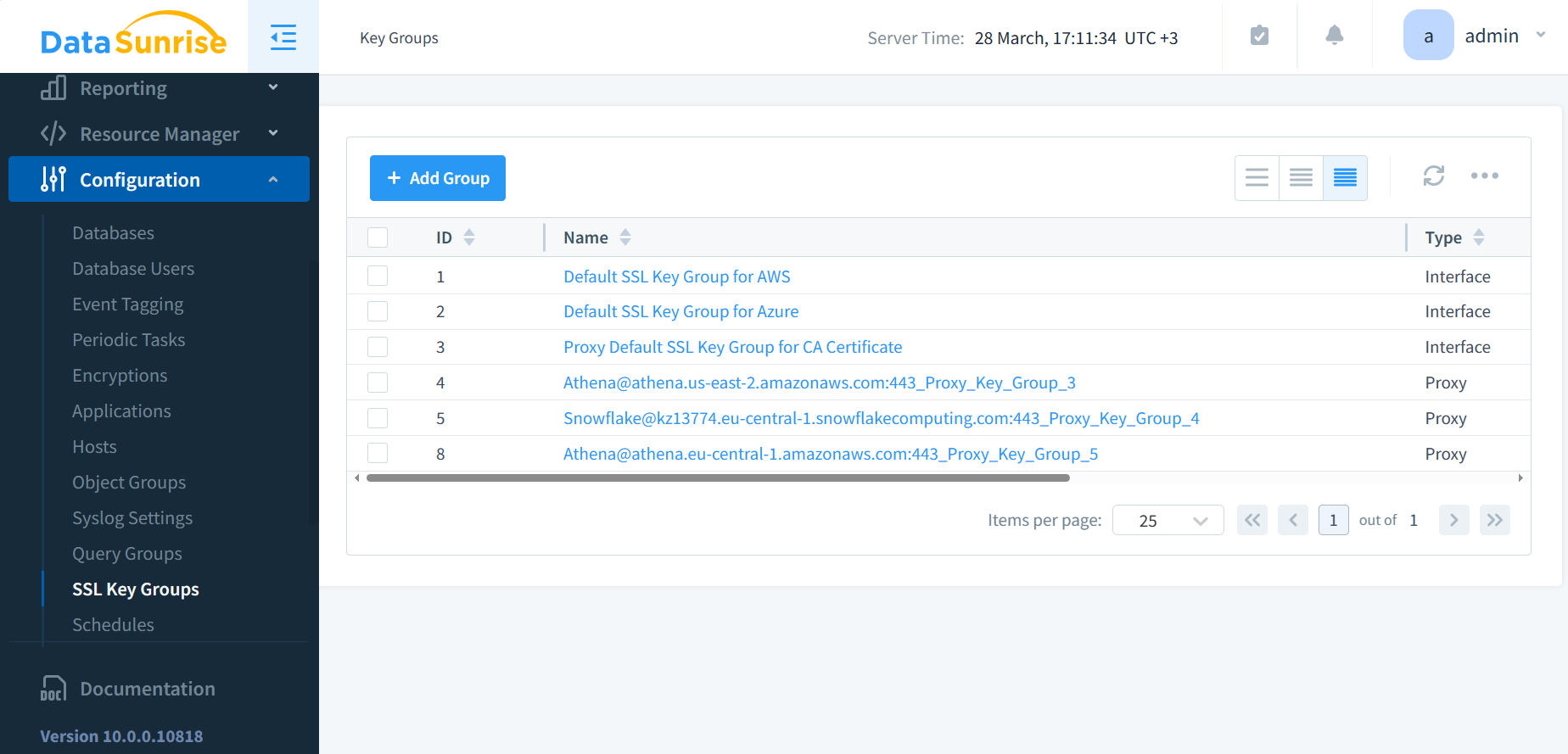

DataSunrise utiliza Grupos de Claves SSL para almacenar certificados SSL y claves privadas. Los grupos también contienen otros parámetros para gestionar conexiones SSL. Esto permite a DataSunrise tratar todos los elementos del grupo como una unidad única. Los Grupos de Claves SSL facilitan la gestión de claves de cifrado y certificados. Aseguran la comunicación segura entre clientes y bases de datos.

Figura 1: Grupos de Claves SSL. DataSunrise mejora la seguridad en la nube protegiendo los datos durante el tránsito. Cuando crea Instancias de base de datos en la configuración de DataSunrise, los usuarios tienen la opción de crear nuevas claves SSL o reutilizar las existentes para la comunicación con nuevos proxies para esas Instancias.

Los dos tipos de claves, Interfaz y Proxy, sirven diferentes propósitos dentro del marco de seguridad de DataSunrise:

Clave de Interfaz: Esta clave es para una interfaz de red específica dentro de DataSunrise. Se utiliza para identificar y gestionar las configuraciones de las interfaces de red que DataSunrise utiliza para comunicarse con las instancias de la base de datos. La clave de Interfaz asegura que las configuraciones de red correctas se apliquen cuando DataSunrise interactúe con la base de datos, lo cual puede incluir direcciones IP, puertos y otros parámetros de red.

Clave de Proxy: La clave de Proxy es para la funcionalidad de proxy de DataSunrise, que actúa como un intermediario entre el cliente y la base de datos. Esta clave asegura que el proxy pueda manejar e inspeccionar de manera segura el tráfico de la base de datos, aplicando reglas de seguridad, auditoría y potencialmente modificando consultas.

Tener claves separadas para las interfaces y los proxies permite a DataSunrise gestionar de manera distinta las interfaces de red y las instancias de proxy, proporcionando control granular sobre los diferentes aspectos de la gestión del tráfico de la base de datos y la seguridad.

Explorando Algoritmos SSL: Mejorando Medidas de Seguridad

Los Grupos de Claves SSL para claves de proxy incluyen campos de ‘Parámetros de Diffie Hellman’ y ‘Parámetros de Diffie Hellman de Curva Elíptica’. Estos campos soportan diferentes tipos de algoritmos de cifrado que los clientes que se conectan al proxy pueden utilizar. Diffie-Hellman (DH) y Diffie-Hellman de Curva Elíptica (ECDH) son protocolos de intercambio de claves que permiten la comunicación segura sobre una red pública. Permiten la creación de un secreto compartido entre dos partes sin transmitirlo por la red. Incluir estos parámetros en los Grupos de Claves SSL permite a DataSunrise acomodar una gama más amplia de clientes que utilizan estos métodos de cifrado, asegurando la compatibilidad y conexiones seguras.

Algunos tipos de SSL no utilizan parámetros DH o ECDH. Estos tipos dependen de otros métodos de intercambio de claves. Ejemplos incluyen RSA o mecanismos de clave compartida previamente. Si sus aplicaciones o configuraciones SSL no usan esos conjuntos, no necesita parámetros DH o ECDH.

La conexión HTTPS con el puerto 11000 para la interfaz web de DataSunrise utiliza TLSv1.2. Esta versión del protocolo SSL/TLS asegura la transmisión de datos entre el navegador web del cliente y la consola web de DataSunrise. Los usuarios tienen la opción de configurar DataSunrise con un certificado autofirmado o un certificado de una Autoridad Certificadora (CA) para establecer una conexión HTTPS segura en el puerto 11000.

Conclusión

En conclusión, navegar por el complejo panorama de la seguridad en la nube requiere un enfoque proactivo y una comprensión clara de las responsabilidades compartidas. A medida que la adopción de la nube aumenta, también lo hace la necesidad de medidas de seguridad robustas. La colaboración entre proveedores y usuarios sigue siendo fundamental, asegurando la integridad, confidencialidad y disponibilidad de los datos. Soluciones como DataSunrise ofrecen protección integral contra las amenazas en evolución, enfatizando el papel crítico de las tecnologías de seguridad en la protección de los entornos en la nube. Con diligencia e innovación, las organizaciones pueden fortalecer sus defensas y mitigar riesgos, fomentando la confianza y resistencia en el ámbito de la seguridad en la nube.

Para saber más sobre las soluciones de DataSunrise y verlas en acción, lo invitamos a conectarse con nuestro equipo para una reunión en línea y demostración en vivo. Experimente de primera mano cómo DataSunrise puede mejorar su estrategia de seguridad en la nube.

Siguiente