Rastros de Auditoría: Asegurando la Seguridad de Datos y el Cumplimiento

Introducción

Las brechas de datos a menudo surgen de errores humanos no intencionados. De hecho, los estudios muestran que más de dos tercios de las brechas de datos involucran acciones no maliciosas por parte de los empleados. Esto resalta el riesgo de exposición accidental de datos y subraya la necesidad crítica de estrategias robustas de protección de datos. La implementación de rastros de auditoría comprensivos es un componente clave de tales estrategias, ayudando a las organizaciones a monitorear y proteger más eficazmente información sensible.

¿Qué es un Rastro de Auditoría?

Un rastro de auditoría es un registro cronológico de las actividades del sistema. Captura quién accedió a la base de datos, qué acciones realizaron y cuándo ocurrieron estas acciones. Este registro detallado sirve como una herramienta poderosa para:

- Detectar accesos no autorizados

- Rastrear modificaciones de datos

- Investigar incidentes de seguridad

- Garantizar el cumplimiento regulatorio

Los rastros de auditoría juegan un papel crucial en el mantenimiento de la integridad y seguridad de sus sistemas de bases de datos.

Enfoques para los Rastros de Auditoría en Bases de Datos

Existen dos enfoques principales para implementar rastros de auditoría en bases de datos:

Herramientas Nativas

Muchos sistemas de gestión de bases de datos (DBMS) ofrecen capacidades de auditoría integradas. Estas herramientas nativas proporcionan una forma directa de habilitar funciones básicas de auditoría. Por ejemplo, Oracle tiene su función de Rastro de Auditoría, mientras que Microsoft SQL Server incluye SQL Server Audit.

Herramientas de Terceros

Las soluciones de rastro de auditoría de terceros, como DataSunrise, ofrecen características más avanzadas y una gestión centralizada. Estas herramientas a menudo proporcionan:

- Controles de seguridad mejorados

- Compatibilidad multiplataforma

- Opciones de informes personalizables

- Capacidades de alerta en tiempo real

Ejemplo: Rastro de Auditoría con pgAudit en PostgreSQL

Para ver el registro de PgAudit, puede usar el comando ‘cat’ de la siguiente manera (más detalles aquí):

cat /var/log/postgresql/postgresql-16-main.log | more

Miremos un breve ejemplo de cómo se vería un rastro de auditoría usando la extensión pgAudit en PostgreSQL:

2024-09-17 10:15:23 UTC,AUDIT,SESIÓN,1,1,LECTURA,SELECT,TABLA,public.users,,,SELECT * FROM users WHERE id = 123;

Esta entrada de registro muestra:

- Marca de tiempo

- Tipo de auditoría

- ID de sesión y de usuario

- Tipo de operación (LECTURA)

- Tipo de declaración SQL (SELECT)

- Tipo de objeto (TABLA)

- Nombre del esquema y de la tabla

- La consulta SQL ejecutada

Las capacidades de auditoría nativas a menudo carecen de características avanzadas. Mientras que proporcionan registros básicos, típicamente carecen de etiquetado de datos, análisis incorporados y aplicación de reglas automatizadas. Transformar archivos de registros sin procesar, como el ejemplo mostrado anteriormente, en información procesable requiere de un esfuerzo y procesamiento adicional significativo.

Creación de una Instancia DataSunrise para Rastros de Auditoría

Asumiendo que DataSunrise ya está instalado, aquí se indica cómo crear una instancia y ver un rastro de auditoría:

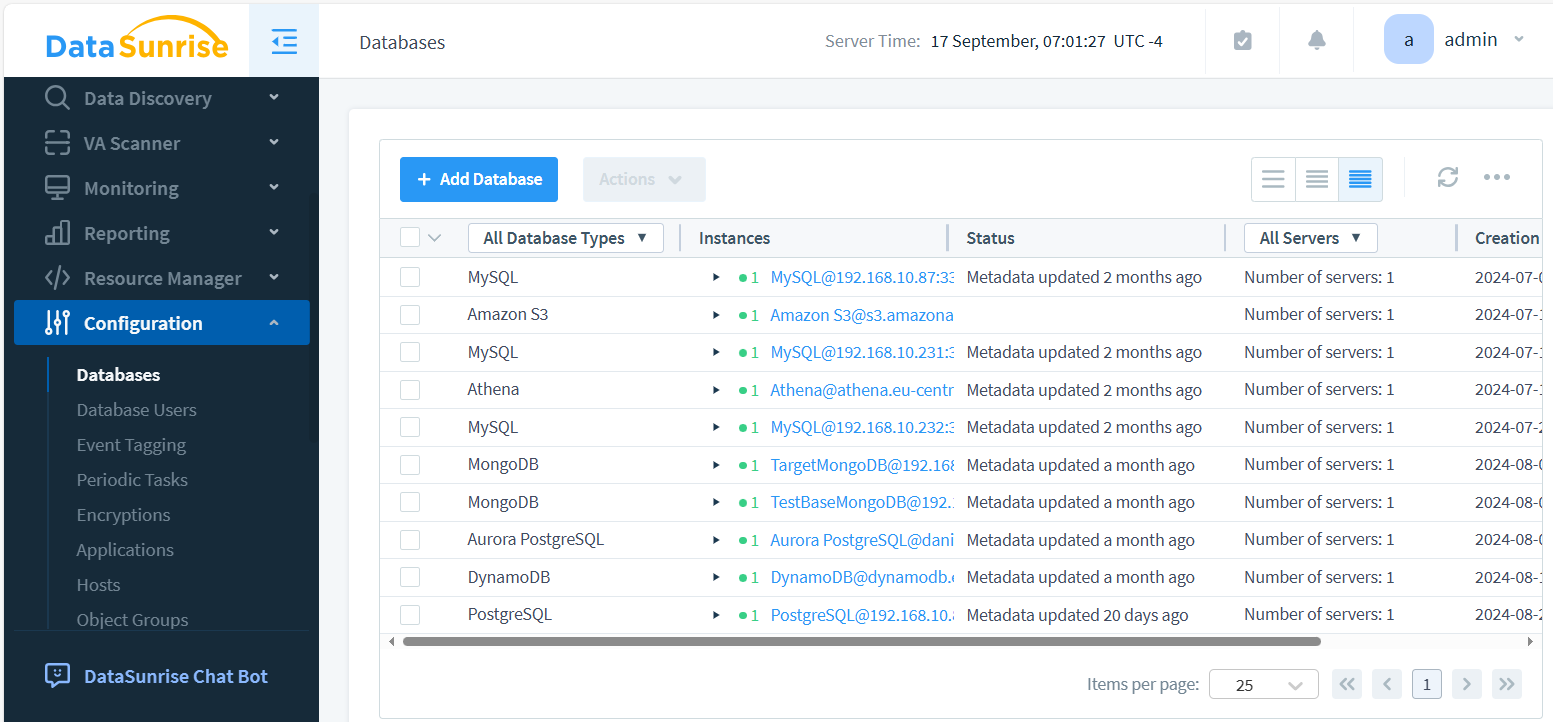

- Inicie sesión en la interfaz web de DataSunrise

- Navegue a “Instancias” y haga clic en “+ Añadir Nueva Instancia”

- Configure los detalles de conexión de su base de datos. DataSunrise consolida todas las conexiones de bases de datos en un solo lugar.

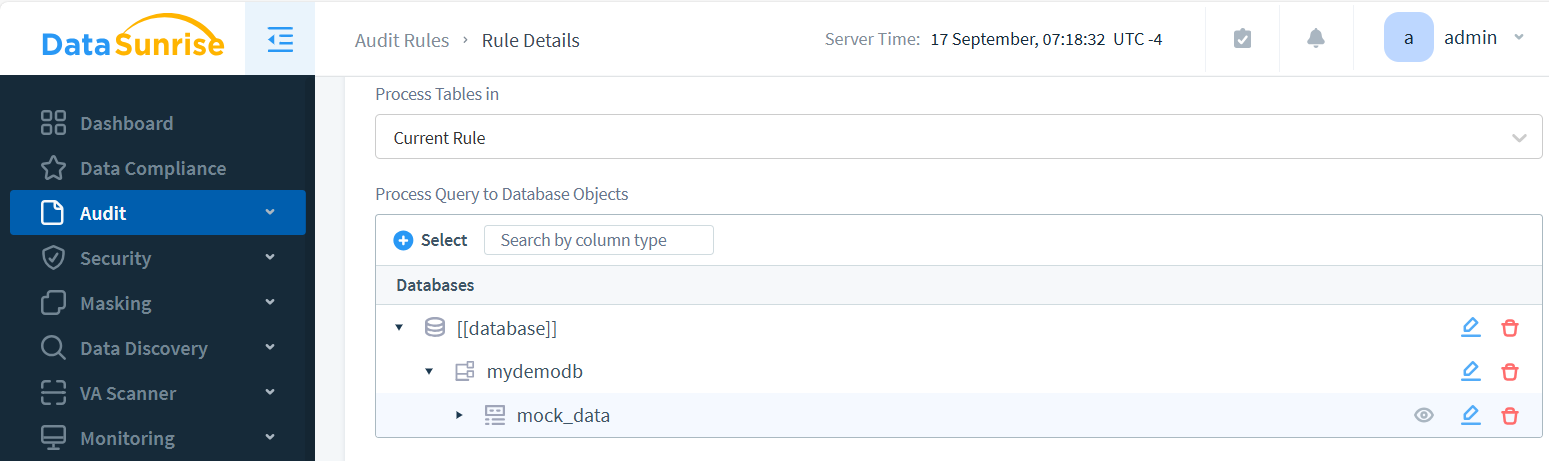

- Crear una Regla de Auditoría en Auditoría – Reglas y habilitar la auditoría para los objetos deseados.

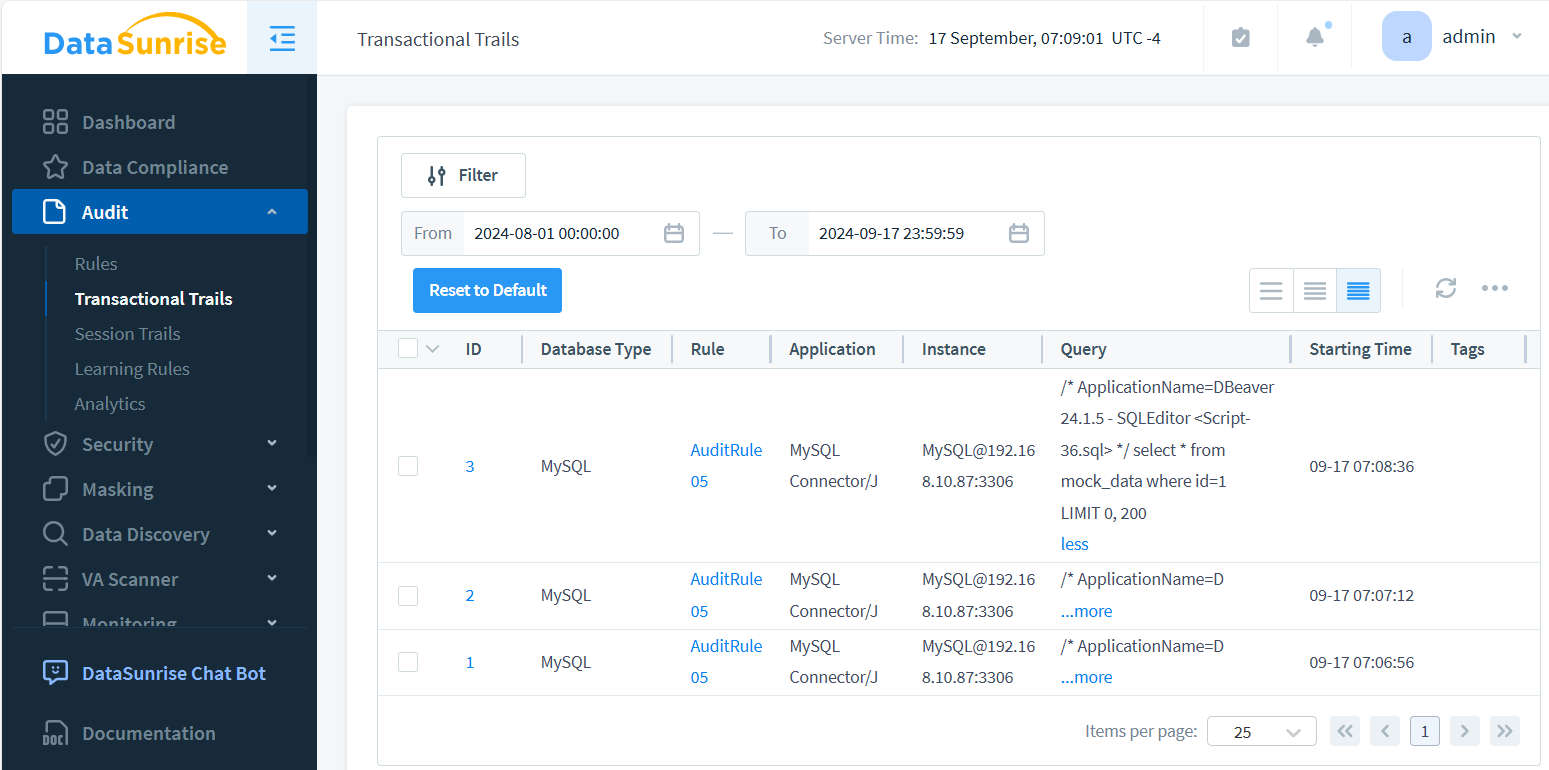

- Acceder a la sección “Audit – Transactional Trails” para ver y analizar los rastros generados.

DataSunrise hace que sea fácil configurar una auditoría comprensiva en múltiples plataformas de bases de datos. La imagen anterior muestra componentes clave del rastro de auditoría: detalles de la instancia, marcas de tiempo y consultas registradas. Opcionalmente, también se pueden capturar los resultados de las consultas. Cada evento en el Rastro de Auditoría es interactivo, permitiendo a los usuarios profundizar y ver los resultados de las consultas de la base de datos con un simple clic.

Beneficios de DataSunrise para el Control Centralizado de Auditorías

DataSunrise ofrece varias ventajas para gestionar rastros de auditoría:

- Interfaz Unificada: Control de reglas de auditoría en varios tipos de bases de datos desde un solo tablero

- Políticas Personalizables: Creación de políticas de auditoría adaptadas según sus requerimientos de seguridad específicos

- Monitoreo en Tiempo Real: Detección y alerta de actividades sospechosas a medida que ocurren

- Soporte de Cumplimiento: Cumplimiento de requisitos regulatorios con informes de cumplimiento preconfigurados

- Escalabilidad: Gestión fácil de rastros de auditoría para entornos de bases de datos grandes y complejos

La Importancia de Monitorear el Comportamiento del Usuario

Rastrear el comportamiento del usuario es crucial para mantener la seguridad de la base de datos. Los rastros de auditoría comprensivos actúan como vigilantes atentos, ayudando a las organizaciones a identificar una variedad de actividades sospechosas. Estas incluyen patrones de acceso inusuales que se desvían del comportamiento normal del usuario, modificaciones de datos no autorizadas que podrían comprometer la integridad, intentos de aumentar privilegios más allá de los roles asignados y amenazas internas potenciales que a menudo pasan desapercibidas. Al analizar meticulosamente estos patrones, las organizaciones pueden abordar proactivamente los riesgos de seguridad, implementar contramedidas específicas y proteger efectivamente datos sensibles tanto de amenazas externas como internas.

Mejores Prácticas para Implementar Rastros de Auditoría

Para maximizar la efectividad de su sistema de rastros de auditoría, es crucial adoptar un enfoque comprensivo. Comience definiendo objetivos claros de auditoría que se alineen con las metas de seguridad de su organización. Implemente el acceso de privilegio mínimo para minimizar riesgos potenciales. Revise y analice regularmente los registros de auditoría para detectar anomalías y amenazas potenciales de manera oportuna. Establezca una política robusta de retención de datos de auditoría para garantizar el cumplimiento y el análisis histórico. Proteja la integridad de sus rastros de auditoría mediante mecanismos de almacenamiento seguros. Por último, lleve a cabo auditorías periódicas del propio sistema de auditoría para asegurar su fiabilidad y efectividad. Al seguir diligentemente estas prácticas, mejorará significativamente su postura general de seguridad de bases de datos y creará una defensa más resiliente contra amenazas potenciales.

Desafíos en la Gestión de Rastros de Auditoría

Aunque los rastros de auditoría son invaluables, vienen con desafíos:

- Impacto en el Rendimiento: La auditoría extensa puede afectar el rendimiento de la base de datos

- Requisitos de Almacenamiento: Los registros de auditoría pueden crecer rápidamente, requiriendo un almacenamiento significativo

- Privacidad de Datos: Los rastros de auditoría pueden contener información sensible, requiriendo un manejo cuidadoso

- Complejidad del Análisis: Los grandes volúmenes de datos de auditoría pueden ser abrumadores de analizar

Herramientas como DataSunrise ayudan a abordar estos desafíos mediante una gestión eficiente de registros y capacidades avanzadas de análisis.

El Futuro de los Rastros de Auditoría

A medida que las amenazas a la seguridad de los datos evolucionan, también deben hacerlo las tecnologías de rastros de auditoría. Las tendencias futuras incluyen:

- Detección de anomalías con tecnología IA

- Registros de auditoría inmutables basados en blockchain

- Integración con plataformas de inteligencia de amenazas

- Herramientas mejoradas de visualización e informes

Mantenerse al día con estas tendencias será crucial para mantener una seguridad robusta en las bases de datos.

Conclusión

Los rastros de auditoría son componentes esenciales de una estrategia comprensiva de seguridad de bases de datos. Proporcionan visibilidad en las actividades de los usuarios, ayudan a detectar amenazas potenciales y aseguran el cumplimiento de los requisitos regulatorios. Mientras que las herramientas nativas de bases de datos ofrecen capacidades básicas de auditoría, soluciones de terceros como DataSunrise proporcionan características avanzadas para una gestión centralizada y un control de seguridad mejorado.

Al implementar las mejores prácticas y aprovechar las poderosas herramientas de rastros de auditoría, las organizaciones pueden mejorar significativamente su capacidad para proteger datos sensibles y mantener la integridad de sus sistemas de bases de datos.

DataSunrise ofrece herramientas flexibles y fáciles de usar para la seguridad de bases de datos, incluidos monitoreo de actividad de datos y capacidades de enmascaramiento de datos. Para experimentar el poder de la suite de seguridad de DataSunrise de primera mano, visite nuestro sitio web para una demostración en línea y descubra cómo podemos ayudarlo a fortalecer su postura de seguridad de bases de datos.