Violación de Datos: Una Amenaza Importante a Considerar

Introducción

Las violaciones de datos se han vuelto una ocurrencia demasiado común en el mundo digital de hoy. Apenas pasa una semana sin noticias de otra gran brecha de seguridad que exponga datos sensibles de clientes. Las violaciones de datos pueden causar daños serios a personas y negocios. Pueden llevar a la exposición de información sensible como números de tarjetas de crédito, expedientes médicos y secretos corporativos.

Este artículo discutirá las violaciones de datos. Las violaciones de datos involucran la filtración de información. Abordaremos los costos de las violaciones de datos. También discutiremos razones comunes para las violaciones de datos.

Al conocer estos conceptos básicos, puedes proteger tus datos y saber qué hacer si hay una brecha de seguridad.

¿Qué Es una Violación de Datos?

Se produce una violación de datos cuando individuos no autorizados ven, toman o usan información importante. Las filtraciones de datos pueden ocurrir cuando los hackers acceden a las bases de datos, sistemas o redes de una organización. Las violaciones también pueden ocurrir debido a amenazas internas de empleados, ya sean accidentales o maliciosas.

Los datos expuestos a menudo incluyen información que los ladrones de identidad o los defraudadores financieros pueden usar, como:

- Nombres y direcciones

- Números de seguridad social

- Detalles de tarjetas de crédito o cuentas bancarias

- Nombres de usuario y contraseñas

- Información de salud protegida

Las violaciones de datos son extremadamente costosas para las organizaciones afectadas. Según el Informe de Costos de una Violación de Datos de IBM, el costo total promedio de una violación en 2022 fue de $4.35 millones. Las violaciones también erosionan la confianza de los clientes y pueden resultar en multas regulatorias y acciones legales.

Violación de Datos: Tipos de Información Filtrada

Los datos específicos expuestos en una violación dependen de qué información recopila y almacena la organización afectada. Sin embargo, algunos de los tipos más comunes de información sensible filtrada en las violaciones de datos incluyen:

- Información Personal Identificable (PII): Esta información puede ayudar a identificar a una persona. Incluye su nombre, dirección, fecha de nacimiento, número de seguridad social, número de licencia de conducir y número de pasaporte.

- Datos financieros: Los números de tarjetas de crédito, detalles de cuentas bancarias y otra información financiera son objetivos frecuentes para los hackers. Estos datos les permiten realizar compras fraudulentas o retirar dinero de cuentas.

- Credenciales de inicio de sesión: Los nombres de usuario y contraseñas para cuentas de correo electrónico, bancarias, de compras y otras cuentas en línea son altamente valiosos para los atacantes. Con esta información, los criminales pueden acceder a cuentas, realizar cambios no autorizados o robar datos adicionales.

- Información de Salud Protegida (PHI): Las leyes como HIPAA requieren mantener segura la información de salud, como registros médicos y reclamaciones de seguros. Sin embargo, las violaciones de datos frecuentemente la exponen. Los individuos pueden usar la PHI para el robo de identidad médica y el fraude de seguros.

- Los hackers pueden intentar robar información empresarial importante como diseños de productos, código fuente o planes estratégicos. Los competidores pueden comprar esta información o usarla para espionaje corporativo.

En 2017, los hackers ingresaron al sistema de Equifax y robaron información personal de 147 millones de personas. Esto incluyó nombres, números de seguridad social, fechas de nacimiento, direcciones y números de licencias de conducir. La violación le costó a Equifax más de $575 millones en multas y acuerdos.

Los Elevados Costos de las Violaciones de Datos

Las violaciones de seguridad son increíblemente costosas para las organizaciones víctimas. Los costos típicamente incluyen:

- Investigar y arreglar los agujeros de seguridad que permitieron la violación

- Establecer monitoreo de crédito y protección contra el robo de identidad para los clientes afectados

- Compensar a los clientes por cualquier cargo fraudulento o dinero robado

- Pagar multas regulatorias por violar las leyes de protección de datos

- Enfrentar demandas y costos legales

- Perder negocios debido al daño reputacional

Las violaciones de seguridad dañan la confianza de los clientes, causando que muchos clientes lleven su negocio a otra parte cuando ocurre una violación.

En 2013, Target tuvo una violación de datos que afectó la información de tarjetas de débito y crédito de 40 millones de clientes. La violación acabó costándole a Target más de $300 millones cuando se incluye en los costos los honorarios legales, los acuerdos de demandas y las ventas perdidas. La ganancia de la empresa cayó más del 40% en el trimestre siguiente al anuncio de la violación.

Causas de la Filtración de Información

¿Qué causa precisamente las violaciones de datos? Los atacantes pueden acceder a información sensible de muchas maneras, pero las causas comunes incluyen el acceso no autorizado.

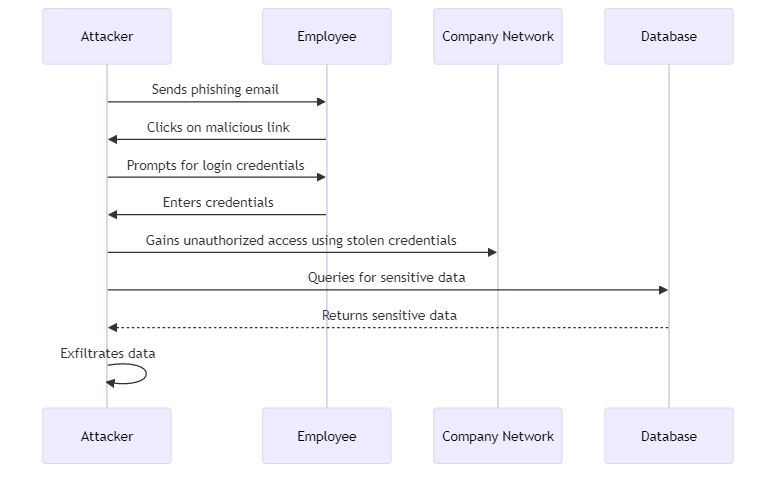

- Phishing y ingeniería social: Los hackers pueden engañar a los empleados haciéndose pasar por una empresa legítima o persona de soporte técnico. Lo hacen a través de correo electrónico o teléfono para obtener información de inicio de sesión u otros datos sensibles. El phishing es una de las principales causas de violaciones.

- Malware: Los atacantes pueden infectar los sistemas de una organización con software malicioso diseñado para robar datos. El malware generalmente se propaga a través de archivos adjuntos de correos electrónicos, descargas de software o sitios web infectados.

- Fallas de software sin parchear: Los hackers aprovechan las debilidades en el software que las organizaciones no actualizan o arreglan. Una falla conocida en un marco de aplicación web, por ejemplo, permitió la violación de Equifax.

- Bases de datos y almacenamiento en la nube mal configurados: Si las bases de datos o el almacenamiento en la nube no son seguros, cualquiera puede acceder fácilmente a los datos usando un navegador web. Las malas configuraciones han llevado a la exposición de cientos de millones de registros.

- Amenazas internas: No todos los atacantes son externos. Los empleados o contratistas pueden intencionadamente robar datos para beneficio personal o accidentalmente exponerlos debido a prácticas de seguridad descuidadas. Un ejemplo reciente es un empleado de Twitter atrapado vendiendo datos de usuarios en la web oscura.

Para ilustrar, en 2020, la cadena de hoteles Marriott sufrió una violación de datos a través de ingeniería social. Los hackers engañaron a dos empleados en una ubicación de franquicia para que les dieran su información de inicio de sesión. Esto permitió que los hackers accedieran a la información personal de 5.2 millones de huéspedes. Los datos filtrados incluyeron nombres, direcciones, números de teléfono, información de cuentas de fidelidad y más.

Minimizando el Riesgo de una Violación de Datos

Cada organización enfrenta el riesgo de violaciones de datos. Sin embargo, las empresas pueden tomar medidas para reducir este riesgo y minimizar el impacto de cualquier violación.

- Implementar controles de acceso sólidos y principios de privilegios mínimos para garantizar que solo empleados autorizados puedan ver datos sensibles

- Encriptar los datos tanto en tránsito como en reposo

- Mantener todos los sistemas y software actualizados y parcheados contra vulnerabilidades conocidas

- Proveer una capacitación completa sobre la conciencia de seguridad para que los empleados reconozcan amenazas como el phishing

- Usar herramientas para monitorear sistemas y bases de datos en busca de actividades sospechosas

- Tener un plan de respuesta a incidentes para investigar y solucionar rápidamente si ocurre una violación

Una empresa que ofrece soluciones integrales para la seguridad de datos y bases de datos es DataSunrise. Sus herramientas ayudan a las empresas a encontrar, monitorear y proteger información valiosa. También aseguran el cumplimiento con regulaciones como GDPR y HIPAA.

Además, permiten respuestas rápidas a posibles violaciones de seguridad. Las capacidades clave incluyen monitoreo de actividades en bases de datos, enmascaramiento de datos, escaneo de OCR y descubrimiento de datos sensibles.

El equipo de DataSunrise facilita el comienzo del uso de sus instrumentos intuitivos y adaptables de seguridad y cumplimiento. Visita su sitio para agendar una demo y ver cómo pueden mantener segura la información de tu organización contra violaciones.

Resumen y Conclusión

Las violaciones de datos representan un enorme riesgo para organizaciones de todos los tamaños e industrias. Las empresas pueden evitar filtraciones y violaciones de seguridad conociendo qué son, sus costos y cómo ocurren. Esto incluye implementar controles de acceso sólidos, encriptar datos sensibles, actualizar sistemas contra vulnerabilidades, capacitar a los empleados y aprovechar las soluciones de seguridad de datos de expertos como DataSunrise.

Las violaciones de datos son una amenaza creciente. Las organizaciones que se centren en la seguridad y cuenten con un plan de respuesta protegerán sus datos y mantendrán la confianza del cliente. Evita esperar a que ocurra una violación de seguridad antes de actuar. Invierte en protección de datos hoy para asegurar tus activos más valiosos.

Siguiente