Autenticación de dos factores

Cumplimiento total

Soporte técnico

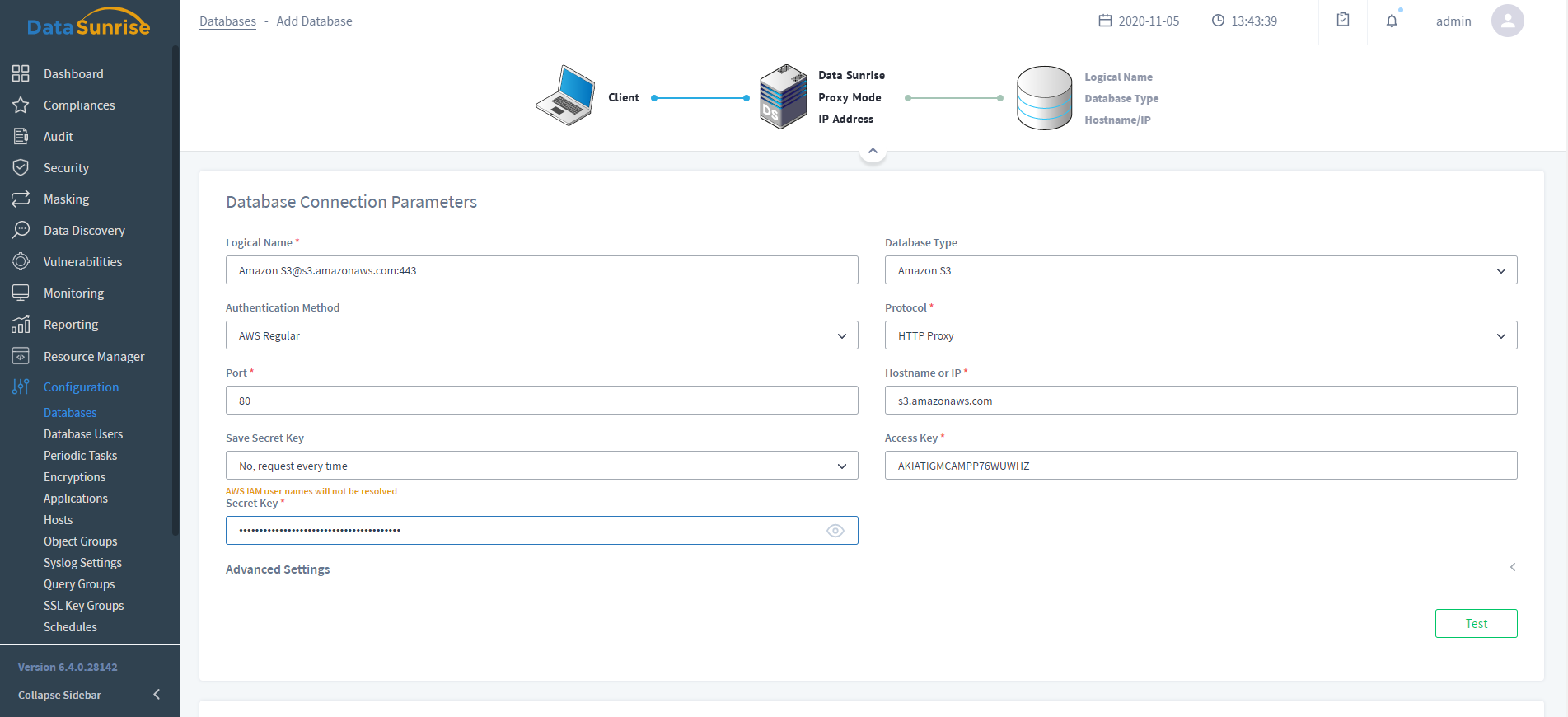

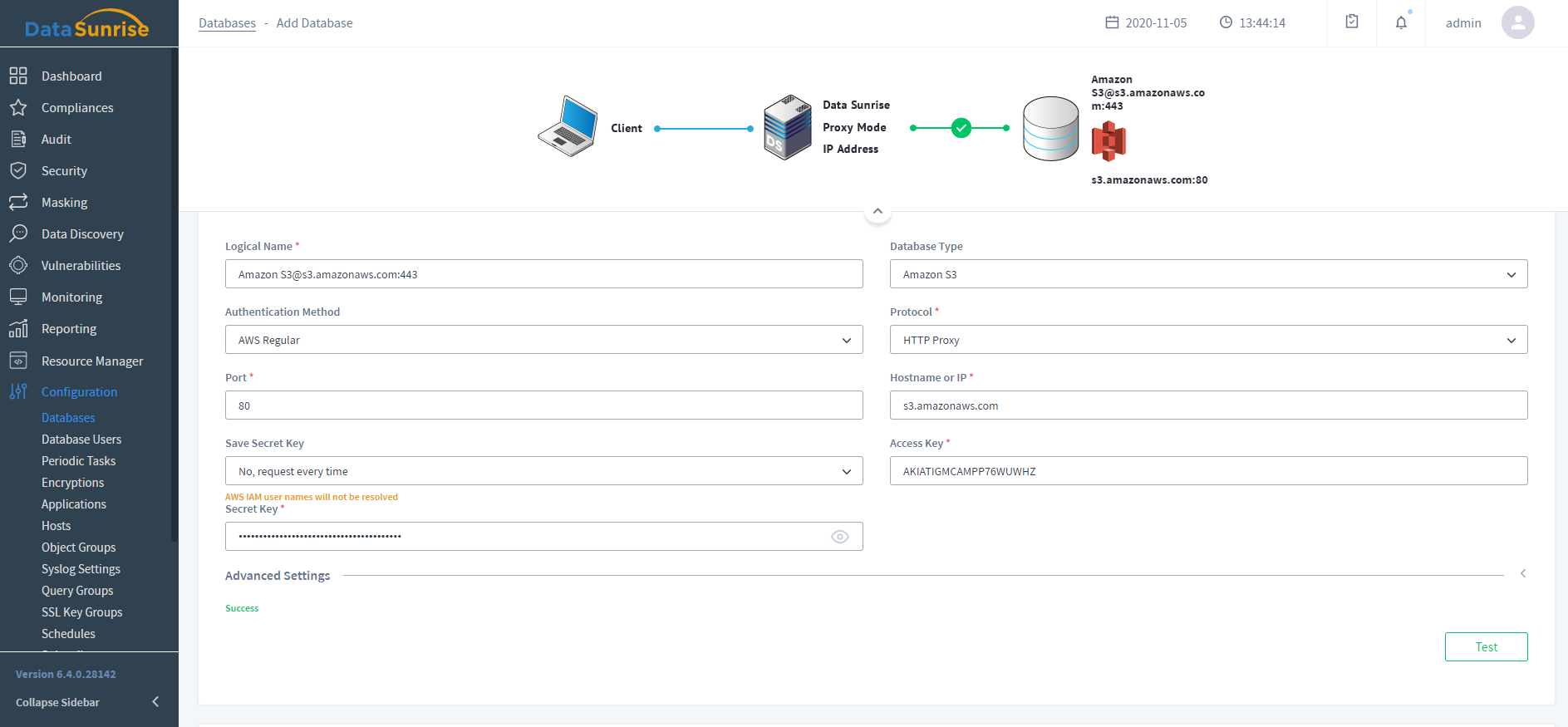

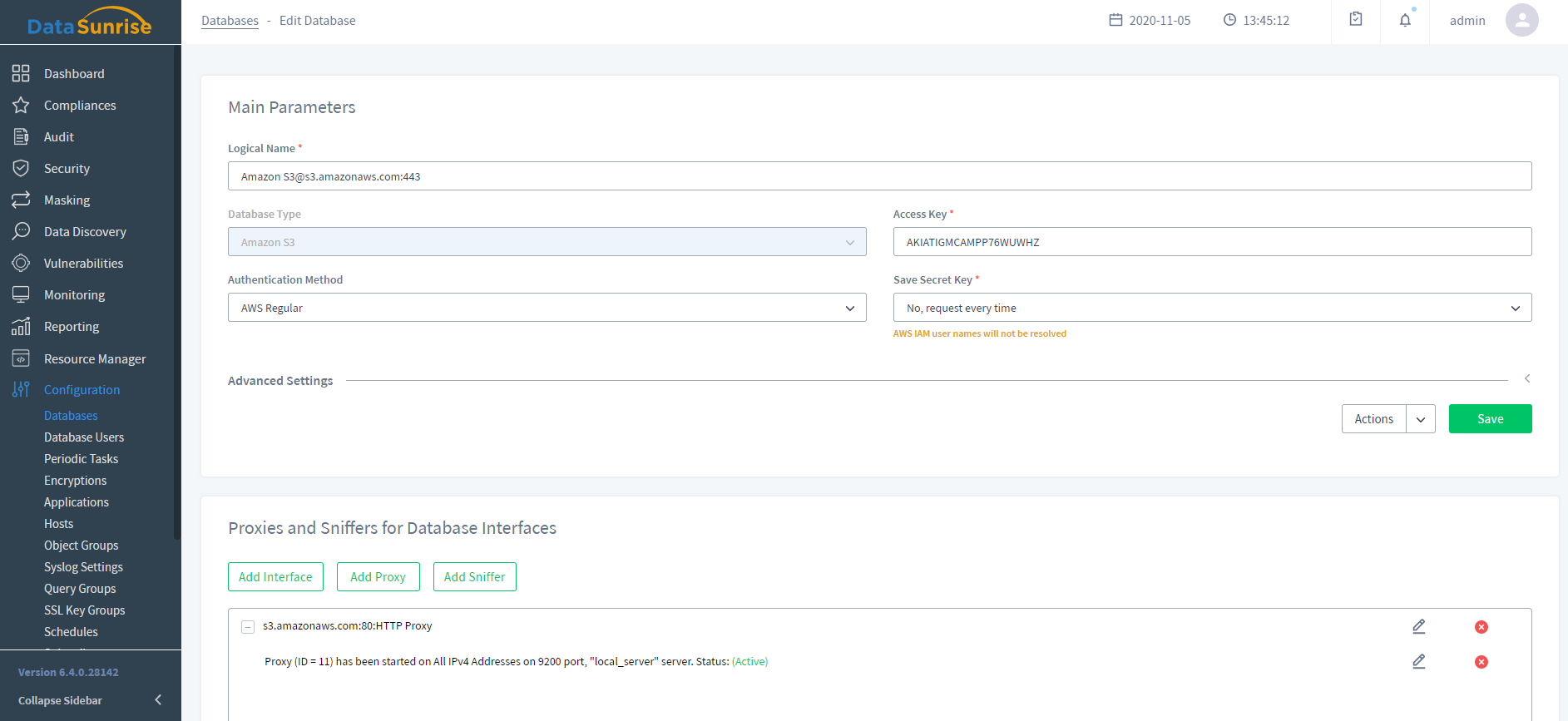

Consola Web de DataSunrise en un Vistazo

Consola web lógica diseñada para configurar y gestionar intuitivamente sus políticas de seguridad y cumplimiento de bases de datos

Descargar GratisCaracterísticas Compatibles de DataSunrise para Amazon S3

- Monitoreo de Actividad

- Enmascaramiento de Datos

- Descubrimiento de Datos Sensibles

- Enmascaramiento de Datos

- Evita una posible fuga de datos y se mantiene en cumplimiento

- Ofusca o encripta los datos

- Audita datos sensibles y PII, descubrimiento y protección activa

- Más información

- Enmascaramiento de Datos

- Evita una posible fuga de datos y se mantiene en cumplimiento

- Ofusca o encripta los datos

- Audita datos sensibles y PII, descubrimiento y protección activa

- Más información

- Descubrimiento de Datos Sensibles

- Detecta dónde se encuentran los datos sensibles en todas las bases de datos y almacenes de datos

- Clasifica y categoriza datos sensibles

- Crea rápidamente reglas de seguridad, auditoría y enmascaramiento

- Más información

Filtrado de Tráfico Personalizado

Creación de políticas de seguridad, auditoría y cumplimiento granular con filtros de tráfico modificables. Maneje consultas de ciertos usuarios, aplicaciones cliente, hosts y direcciones IP como un solo objeto, agrupándolos juntos.

Automatización del Cumplimiento Normativo

Descubra con precisión datos sensibles para imponer políticas de seguridad, enmascaramiento y auditoría para cumplir con ciertos estándares de cumplimiento. La automatización del cumplimiento normativo autogestionado no requiere intervención manual.

Métodos de Autenticación Adicionales

DataSunrise proporciona un servicio de autenticación seguro para redes informáticas y admite autenticación Kerberos y LDAP. Todos los principales sistemas operativos, incluidos Microsoft Windows, Linux, Apple OS X y Free BSD, son compatibles con el protocolo Kerberos y LDAP.

Mantenga su Base de Datos de Amazon S3 Segura con DataSunrise

Solicite una DemostraciónEncuentra tu Solución única

1. Seleccionar tipo de producto

2. Seleccionar bases de datos compatibles

- Monitoreo de actividad

- Cortafuegos de base de datos

- Enmascaramiento de datos

- Monitoreo de rendimiento

- Descubrimiento de datos sensibles