Autenticación de dos factores

Cumplimiento total

Soporte técnico

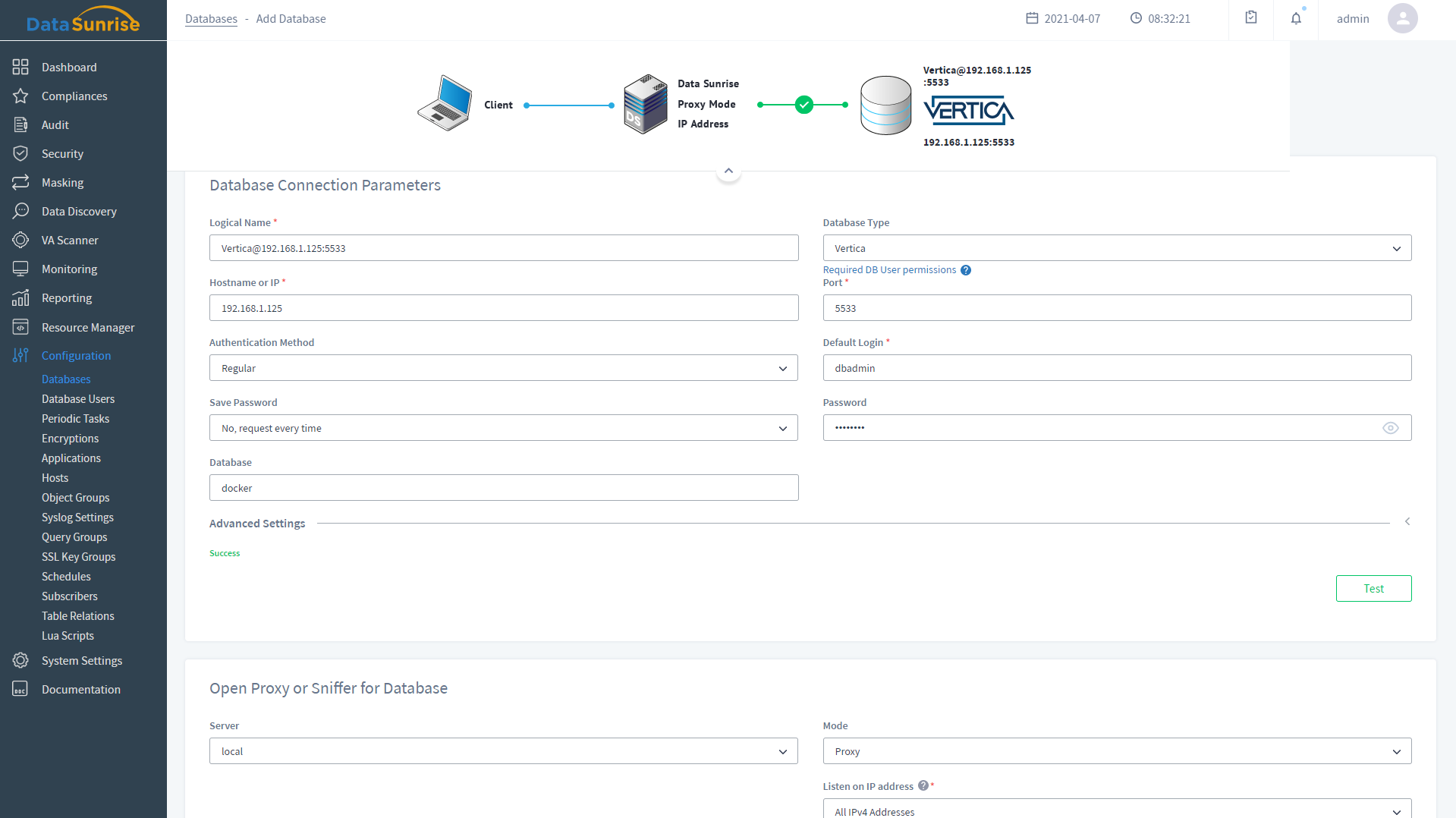

Consola Web de DataSunrise a Primera Vista

Consola web lógica diseñada para establecer y gestionar intuitivamente sus políticas de seguridad y cumplimiento de bases de datos

Descargar gratisFunciones Soportadas por DataSunrise para Vertica

- Monitoreo de Actividades

- Cortafuegos de Base de Datos

- Enmascaramiento de Datos

- Cumplimiento Regulatorio de Bases de Datos

- Descubrimiento de Datos Sensibles

- Sniffer

- Proxy de Autenticación

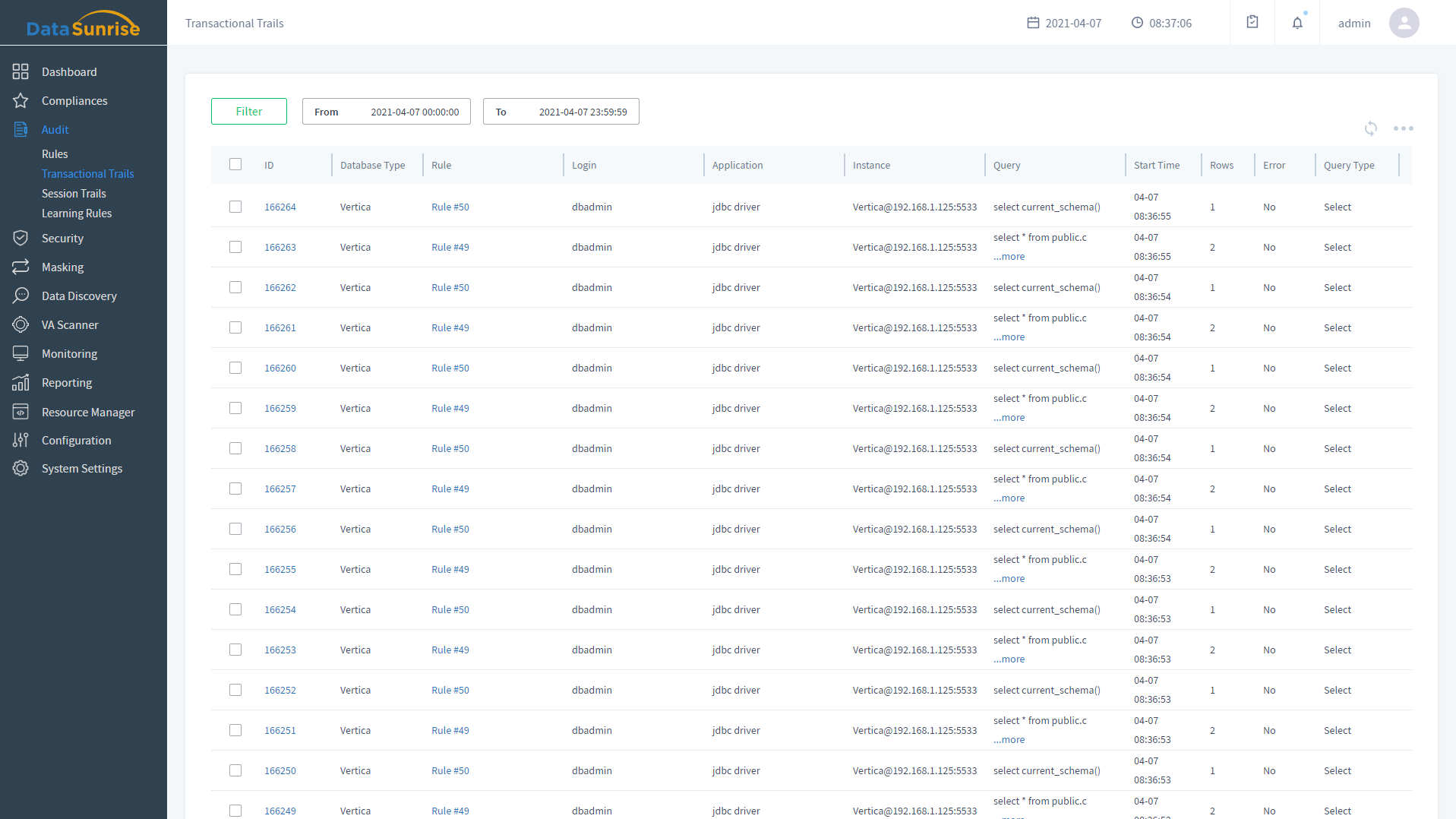

- Monitoreo de Actividades

- Monitorea todas las acciones de los usuarios realizadas en una base de datos en tiempo real

- Ayuda a detectar intentos de abuso de derechos de acceso

- Previene preparaciones para violaciones de datos con antelación

- Aprender Más

- Cortafuegos de Base de Datos

- Detecta inyecciones SQL e intentos de acceso no autorizado en tiempo real

- Bloquea cualquier consulta SQL maliciosa de inmediato

- Bloquea intentos de DDOS y Fuerza Bruta

- Aprender Más

- Enmascaramiento de Datos

- Evita una posible fuga de datos y cumple con las normativas

- Ofusca o cifra los datos

- Audita datos sensibles y PII, descubriendo y protegiendo activamente

- Aprender Más

- Cumplimiento Regulatorio de Bases de Datos

- Ayuda a gestionar, automatizar y administrar las normativas gubernamentales

- Generación automática de informes de auditoría y de seguridad

- Previene amenazas internas y minimiza las violaciones de datos

- Aprender Más

- Descubrimiento de Datos Sensibles

- Detecta dónde residen los datos sensibles en todas las bases de datos y almacenes de datos

- Clasifica y categoriza los datos sensibles

- Crea rápidamente reglas de seguridad, auditoría y enmascaramiento

- Aprender Más

- Sniffer

- Registra todos los eventos de la base de datos

- El tráfico cifrado no es compatible con Oracle

- Define políticas de monitoreo para objetos de bases de datos por separado

- Aprender Más

- Proxy de Autenticación

- Las plataformas de Base de Datos como Servicio (DBaaS) proporcionan acceso a la base de datos sin la necesidad de implementar hardware físico e instalar software. Muchas organizaciones eligen bases de datos en la nube debido a su escalabilidad, precios ventajosos y aprovisionamiento rápido. Sin embargo, hay algunos problemas esenciales que podrían disuadirles de usar DBaaS. Los proveedores de bases de datos en la nube son responsables de la seguridad de los datos almacenados en las bases de datos hospedadas, pero no pueden proteger contra suplantación de identidad y ataques de secuestro de cuentas.

- Aprender Más

Filtrado de Tráfico Personalizado

Creación de políticas de seguridad, auditoría y cumplimiento granular con filtros de tráfico modificables. Maneje consultas de ciertos usuarios, aplicaciones cliente, hosts y direcciones IP como un solo objeto, agrupándolos juntos.

Automatización del Cumplimiento Normativo

Descubra con precisión datos sensibles para imponer políticas de seguridad, enmascaramiento y auditoría para cumplir con ciertos estándares de cumplimiento. La automatización del cumplimiento normativo autogestionado no requiere intervención manual.

Detección Integral de Amenazas

Control en tiempo real de acceso y actividad para asegurar la identificación de actividad maliciosa en la base de datos, detección automática y bloqueo instantáneo de sentencias que contienen inyecciones SQL.

Métodos de Autenticación Adicionales

DataSunrise proporciona un servicio de autenticación seguro para redes informáticas y admite autenticación Kerberos y LDAP. Todos los principales sistemas operativos, incluidos Microsoft Windows, Linux, Apple OS X y Free BSD, son compatibles con el protocolo Kerberos y LDAP.

Mantén Tu Base de Datos Vertica Segura con DataSunrise

Solicita una DemoEncuentra tu Solución única

1. Seleccionar tipo de producto

2. Seleccionar bases de datos compatibles

- Monitoreo de actividad

- Cortafuegos de base de datos

- Enmascaramiento de datos

- Monitoreo de rendimiento

- Descubrimiento de datos sensibles