Enmascaramiento para Vertica con DataSunrise

El enmascaramiento de DataSunrise para Vertica oculta y ofusca el contenido especificado de la base de datos, protegiéndola así contra fugas accidentales de datos y abusos en el acceso privilegiado. Las reglas de enmascaramiento escalables le permiten simplificar y automatizar algunos procedimientos de gestión de acceso y seguridad, además de ayudar en cuestiones relacionadas con el cumplimiento normativo.

Las empresas utilizan el enmascaramiento de datos cuando deben proporcionar acceso a la base de datos a evaluadores y desarrolladores externos. Tales operaciones representan una gran amenaza para la confidencialidad e integridad de los datos sensibles. Para mitigar el riesgo de fugas de datos, las compañías implementan herramientas de enmascaramiento de datos cuya tecnología se basa en reemplazar el contenido genuino de la base de datos con asteriscos, caracteres específicos o aleatorios. La estructura de los datos permanece sin cambios.

Enmascaramiento dinámico para Vertica

La solución de enmascaramiento de datos para Vertica, diseñada por DataSunrise, realiza enmascaramiento dinámico de datos. Implementado como un proxy entre los usuarios y el servidor, DataSunrise intercepta las consultas SQL entrantes y las modifica de acuerdo con las políticas de seguridad y reglas de enmascaramiento especificadas. Como resultado, la respuesta de la base de datos contendrá datos enmascarados en lugar del contenido genuino.

La ventaja de este tipo de enmascaramiento es que no es necesario copiar toda la base de datos, ya que el enmascaramiento se realiza en tiempo real. Los datos solicitados siempre estarán actualizados y no se requieren recursos adicionales del servidor para almacenar un duplicado de la base de datos.

Realizando el enmascaramiento

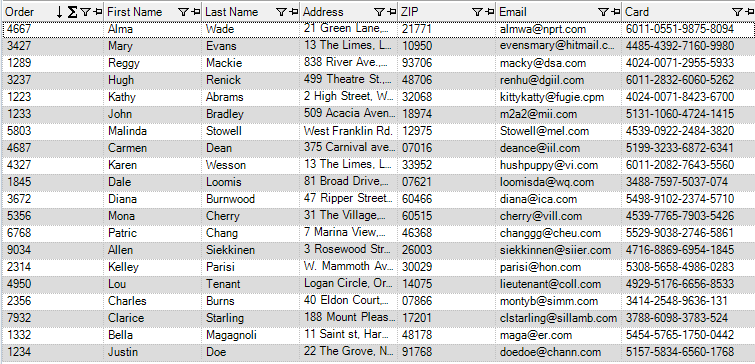

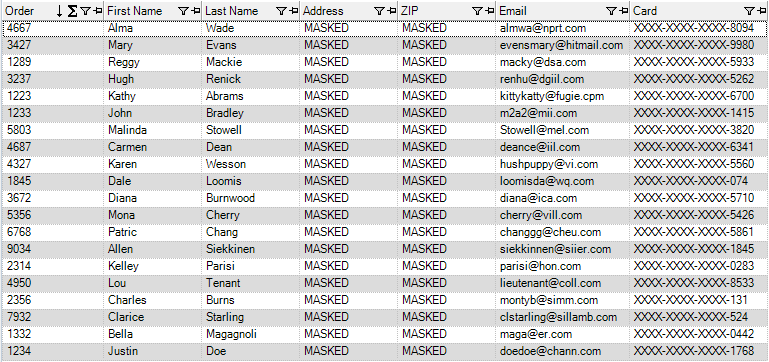

Veamos cómo se ve en el ejemplo de la siguiente tabla que contiene algunos datos de carácter personal identificable.

Para realizar el enmascaramiento de datos en Vertica, debe ingresar a la interfaz gráfica (GUI) de DataSunrise y crear reglas de enmascaramiento seleccionando elementos de la base de datos, definiendo patrones, indicando los usuarios o direcciones IP afectadas y ajustando otras configuraciones. Existen patrones de enmascaramiento incorporados para el tipo de datos confidenciales más utilizado. El tipo de enmascaramiento “cadena fija” le permite asignar su propia combinación utilizada en un patrón de enmascaramiento. Esto es lo que obtenemos en la salida:

Las herramientas de enmascaramiento de datos para Vertica ayudan a cumplir con los mandatos de privacidad de datos que restringen el uso de datos personales de los clientes. Para el enmascaramiento de datos estático, DataSunrise utiliza las mismas reglas y patrones que en el enmascaramiento dinámico. Solo se creará un duplicado de toda la base de datos.