Guía de Auditoría

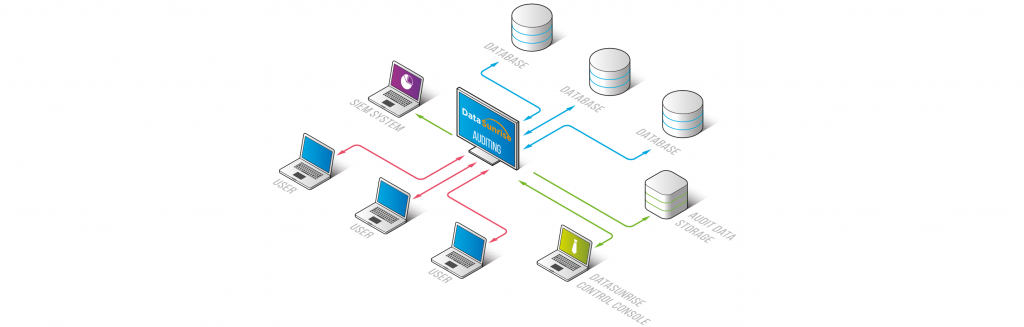

La capacidad de auditoría de datos permite la monitorización en tiempo real de la actividad de la base de datos y el registro de la información sobre las consultas que llegan a la base de datos, como la modificación, extracción o eliminación del contenido de la base de datos. DataSunrise proporciona un seguimiento en tiempo real de las acciones de los usuarios de la base de datos, también monitorea los cambios en la configuración de la base de datos y en las configuraciones del sistema. En esta guía de auditoría, demostramos cómo configurar DataSunrise para auditar todas las consultas dirigidas a la base de datos de destino.

Los registros de auditoría se almacenan en la base de datos SQLite integrada en DataSunrise o en una base de datos externa. Los datos registrados ayudan a cumplir con los requisitos de estándares regulatorios como SOX, HIPAA, PCI DSS y otros reguladores y normas.

La función de Auditoría de Datos está disponible en modo Sniffer y en modo Proxy. Puedes crear nuevas Reglas de Auditoría de Datos o editar las existentes en la sección de Auditoría de Datos. Las reglas pueden configurarse para auditar transacciones en una determinada base de datos o de ciertos usuarios de base de datos, direcciones IP y aplicaciones cliente.

Para mejorar tu comprensión sobre la auditoría de datos, te recomendamos encarecidamente visitar nuestro canal de YouTube para ver nuestros videos sobre este tema. Estos videos no solo muestran nuestra solución de auditoría, sino que también te familiarizan con métodos alternativos de auditoría de datos utilizando características nativas de DBMS.

Creando una Regla de Auditoría

Supongamos que ya has creado el perfil de la base de datos de destino. Luego, para auditar nuestra base de datos de prueba, es necesario crear y configurar una Regla de Auditoría. En este caso, la secuencia de acciones es la siguiente:

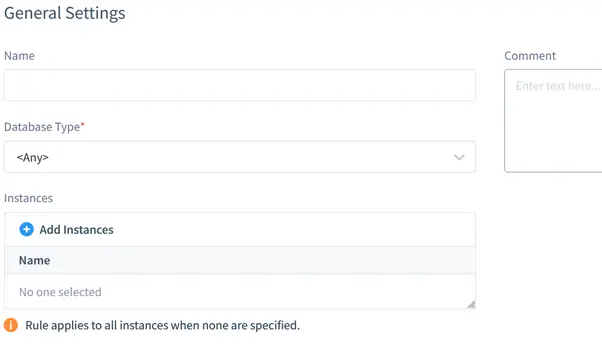

- Navegar a Auditoría → Reglas. Luego hacer clic en Añadir Regla para crear una nueva Regla de Auditoría.

- Configurar tu Regla de Auditoría para registrar todas las consultas a la base de datos (ver notas abajo).

En la subsección Principal, se especifica la información de la base de datos de destino. Incluye el tipo de base de datos (PostgreSQL), la instancia de la base de datos (como se nombra la entrada de la base de datos de destino en las Configuraciones) y el nombre lógico de la Regla.

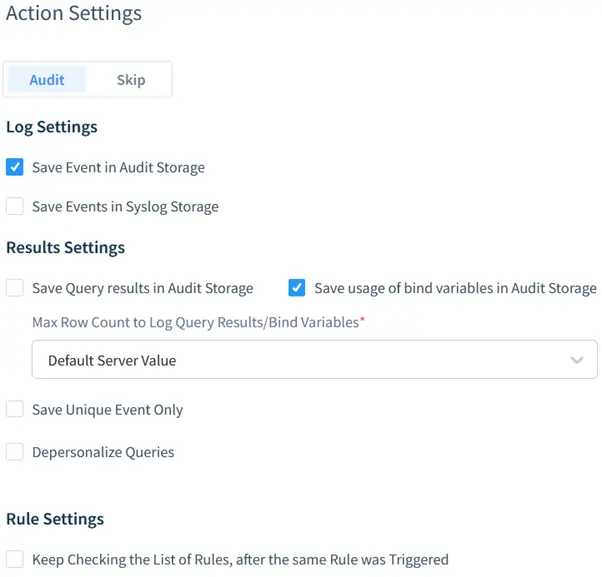

Por defecto, se selecciona la acción “Auditar”. Esto significa que DataSunrise auditará las consultas de los usuarios cuando se active la regla. Para registrar las respuestas de la base de datos (la salida), se marca la casilla de verificación Registrar Datos.

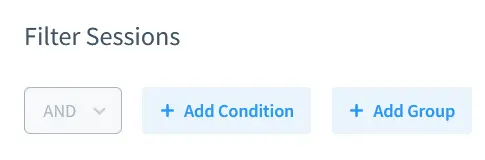

Dado que el escenario actual requiere que todas las consultas de los usuarios sean auditadas, los Filtros de Sesiones se dejan por defecto. Así, cualquier consulta a la base de datos, independientemente de su dirección IP de origen, activará la regla.

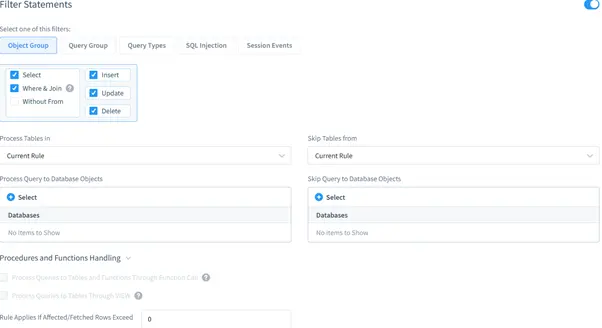

Las configuraciones de Filtrar Declaraciones también se dejan por defecto. Así, DataSunrise auditará todas las consultas dirigidas a todos los objetos de la base de datos.

Viendo los Resultados de la Auditoría de Bases de Datos

Esta etapa incluye la demostración de los resultados de la auditoría. La Regla de Auditoría que se creó en la etapa anterior está configurada para ser activada por cualquier consulta de usuario entrante. Esto es lo que ocurre cuando DataSunrise recibe una consulta de usuario.

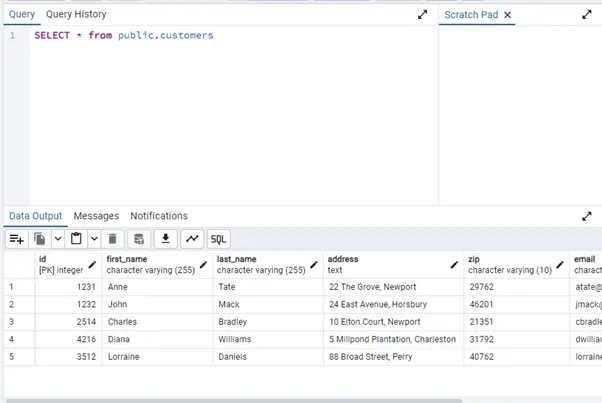

- Enviemos la siguiente consulta a través de PGAdmin:

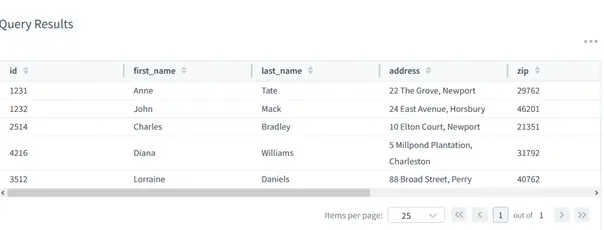

- La base de datos muestra el contenido de la tabla:

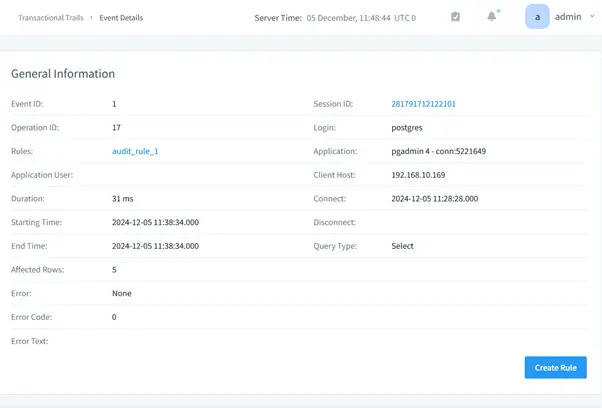

- Ahora verifiquemos los resultados de la auditoría en la Consola Web de DataSunrise. Navegar a la subsección de Auditoría de Datos → Rastreos Transaccionales.

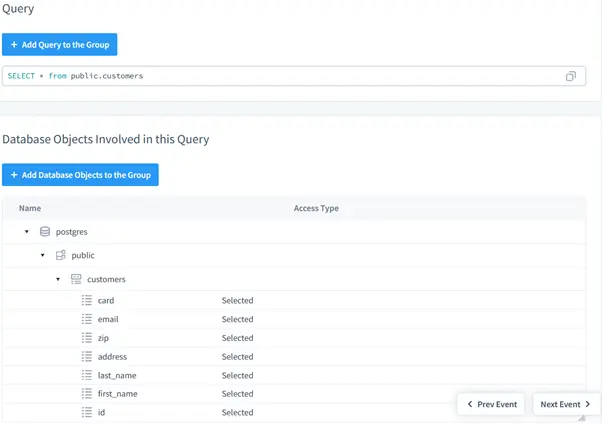

- Para ver información detallada sobre algún evento, haga clic en el ID del evento. En una nueva pestaña, se mostrarán los detalles del evento: el código de la consulta, información básica, información de la sesión, objetos de la base de datos implicados en la consulta y los resultados de la consulta.

SELECT * FROM public.customers;

Cada evento registra metadatos comprensivos que incluyen direcciones IP, nombres de aplicaciones, marcas de tiempo y detalles de ejecución.

Al desplazarse hacia abajo, se revelan más detalles del evento, incluyendo la declaración completa de la consulta SQL y los objetos de la base de datos que la consulta toca. La consulta accedió a campos de datos sensibles, incluyendo números de tarjetas de crédito, direcciones de correo electrónico y códigos postales.

Los resultados de la consulta pueden mostrarse, pero habilitar esta función impacta significativamente en el consumo de almacenamiento de la base de datos de auditoría.