Modos de Despliegue de DataSunrise

DataSunrise es una plataforma líder en seguridad de datos conocida por sus robustas capacidades de protección y flexibles opciones de despliegue. DataSunrise es una plataforma versátil de seguridad de datos que se puede desplegar en varias configuraciones para satisfacer las diversas necesidades organizativas. Entender las ventajas y desventajas de cada modo de despliegue es crucial para tomar una decisión informada que se alinee con los requisitos de seguridad e infraestructura. A continuación, se presenta un análisis profesional de los cuatro modos de despliegue ofrecidos por DataSunrise: modo Proxy, modo Sniffer, modo Agente y Trailing DB Audit Logs.

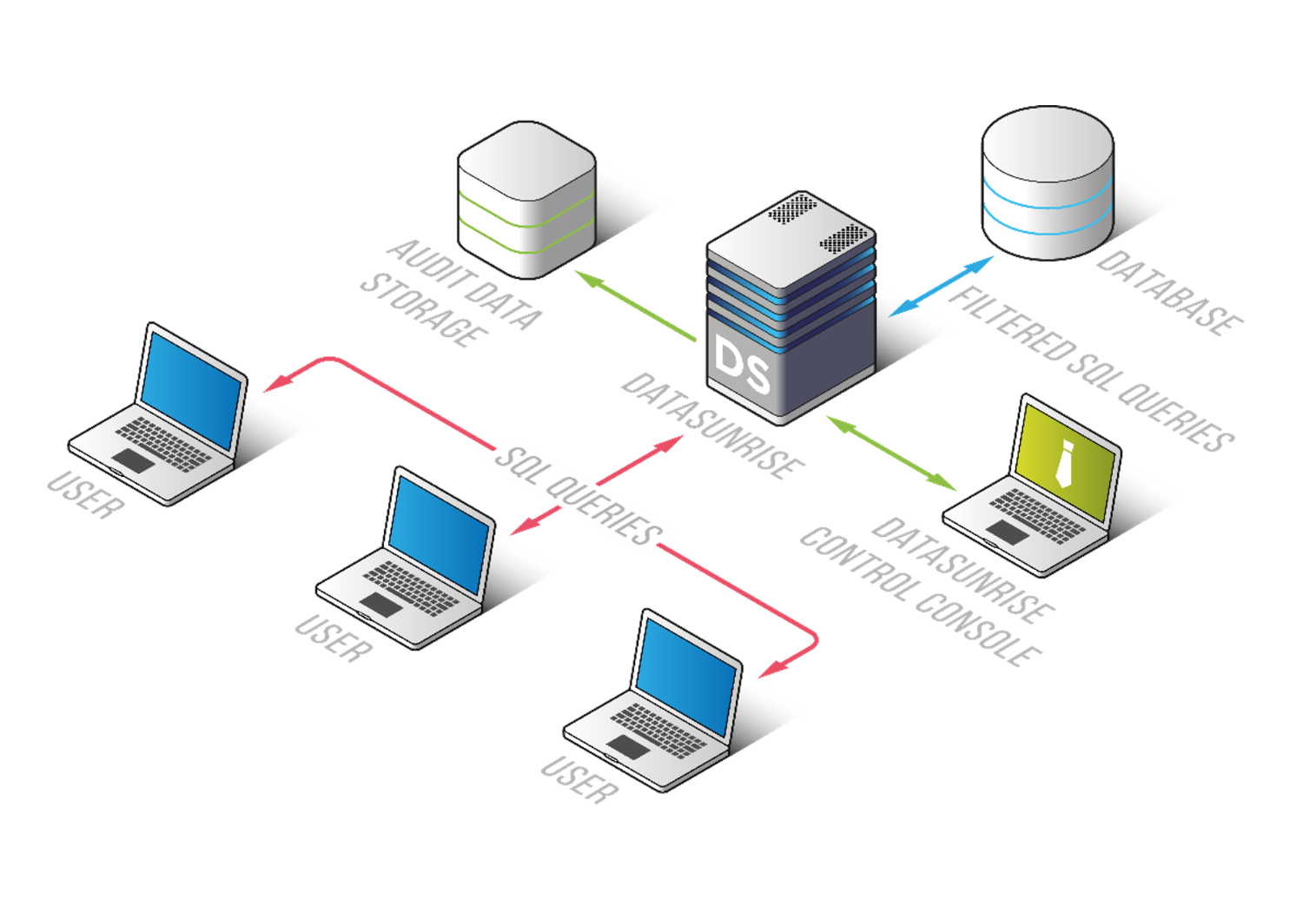

Modo Proxy

Figura 1. Despliegue en modo Proxy

Características:

- Funcionalidad Completa: El modo Proxy habilita la suite completa de características de DataSunrise, incluyendo monitoreo de la actividad en bases de datos, firewall para bases de datos y enmascaramiento de datos dinámico y estático (data masking).

- Manejo de Tráfico Encriptado: Este modo soporta el procesamiento de tráfico encriptado, asegurando una transmisión de datos segura.

- Rendimiento: No existe un impacto directo en el rendimiento del servidor de bases de datos, ya que el proxy opera en un host separado. Esto es particularmente beneficioso para bases de datos licenciadas según el número de núcleos de CPU en el servidor, ya que no incurre en costos adicionales de licencia.

- Latencia: El proxy liviano tiene un impacto mínimo en la latencia, típicamente alrededor del 5-10% para consultas de crecimiento rápido.

- Monitoreo Independiente: Las características de monitoreo y seguridad en el modo Proxy operan de forma independiente de la funcionalidad nativa del proveedor de la base de datos y de los administradores de bases de datos (DBAs) que gestionan el sistema. Esta independencia asegura una división clara de responsabilidades y mejora la seguridad al reducir la dependencia de configuraciones y controles externos. Proporciona una capa adicional de protección, asegurando que las medidas de seguridad sean robustas, consistentes y no estén sujetas a alteraciones o supervisión interna.

Consideraciones Clave:

- Capa Adicional de Red: Introducir una capa adicional en la infraestructura de red puede representar un riesgo para la disponibilidad de la base de datos. Este riesgo se puede mitigar implementando DataSunrise en modo de Alta Disponibilidad (HA).

- Control de Acceso a la Red: Es esencial asegurarse de que el acceso a la red de la base de datos esté restringido para evitar accesos directos que eludan el proxy. El modo Proxy no puede manejar conexiones locales.

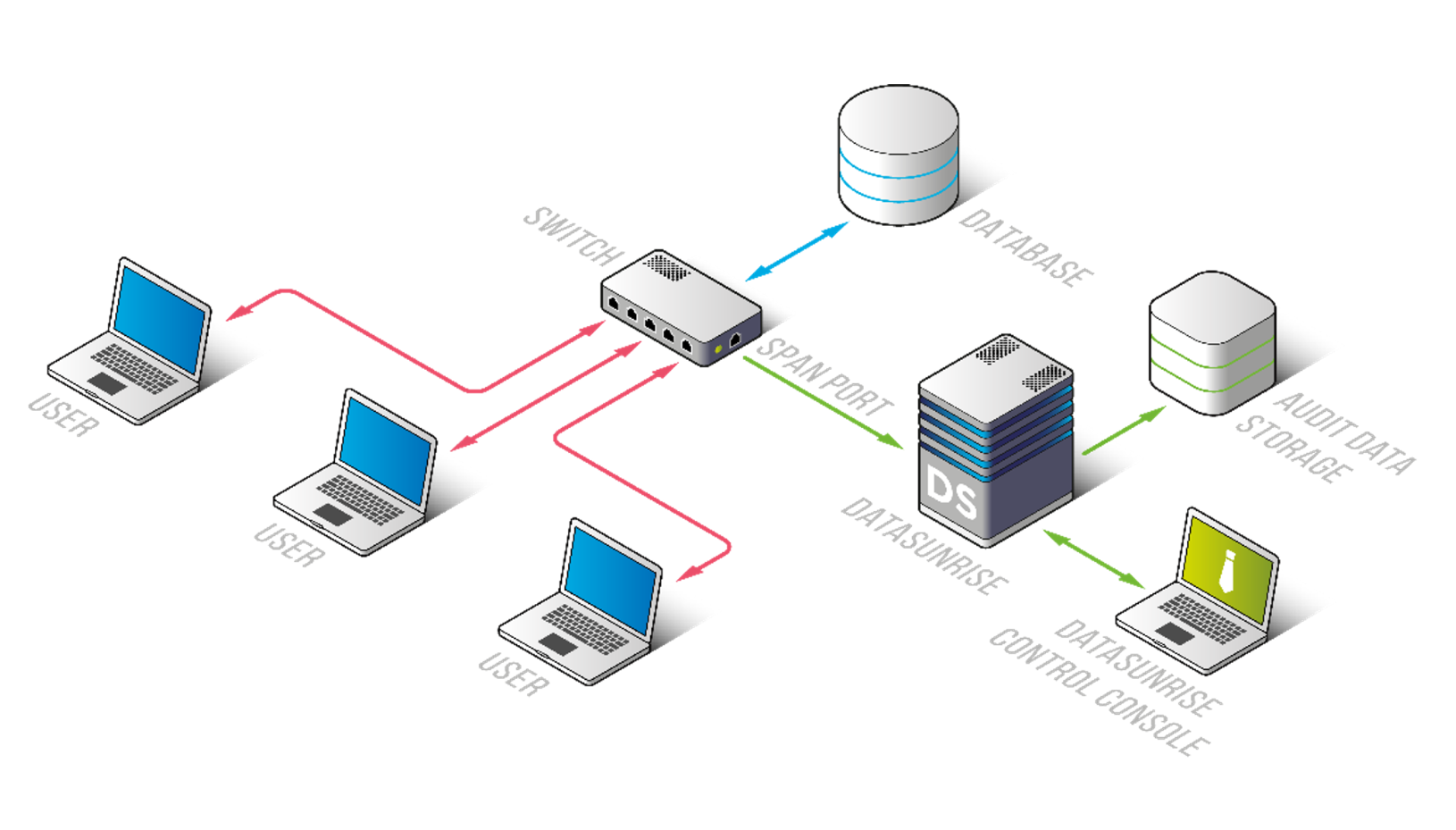

Modo Sniffer

Figura 2. Despliegue en modo Sniffer

Características:

- Monitoreo Pasivo: El modo Sniffer permite que DataSunrise actúe como un analizador de tráfico, capturando el tráfico de la base de datos desde un puerto espejado sin impactar el rendimiento de la base de datos.

- Cero Impacto en el Tráfico de la Base de Datos: Este modo no afecta el tráfico o el rendimiento de la base de datos.

- Monitoreo Independiente: De manera similar al modo Proxy, el modo Sniffer opera de forma independiente de las funcionalidades nativas de la base de datos y está fuera del alcance de los administradores de bases de datos (DBAs). Esta autonomía permite un monitoreo imparcial del tráfico de la base de datos, asegurando que los DBAs no puedan interferir o influir en el proceso de vigilancia. Esto reduce significativamente el riesgo de manipulación de accesos, reforzando la seguridad general del sistema de bases de datos.

Consideraciones Clave:

- Funcionalidad Limitada: El modo Sniffer no soporta características de seguridad activas, como el firewall para bases de datos o el enmascaramiento. No puede modificar el tráfico de la base de datos.

- Limitación en Encriptación SSL: El tráfico encriptado con SSL no puede ser analizado en este modo, lo cual es una desventaja significativa dado el uso extendido de la encriptación SSL en la actualidad. Para utilizar el modo Sniffer, la encriptación debe estar desactivada o configurada para usar algoritmos más débiles (soportado únicamente para MS SQL Server).

- Conexiones Locales: El modo Sniffer no es capaz de manejar conexiones locales.

- Limitaciones en Entornos Virtuales: Las capacidades de espejeo de puertos varían según los diferentes entornos virtuales y en la nube. Los entornos virtuales y en la nube pueden tener limitaciones para el espejeo de puertos que dependen del proveedor.

- Complejidad de la Configuración de la Red: Configurar el espejeo del tráfico a menudo requiere un buen entendimiento de cómo fluye el tráfico dentro de la infraestructura de red. Solo con una estrategia bien pensada para trabajar con el tráfico de red se puede configurar correctamente el espejeo para procesar el 100% de todas las conexiones. También se debe tener en cuenta que las direcciones de red de las bases de datos pueden cambiar, lo cual debe ser monitoreado claramente.

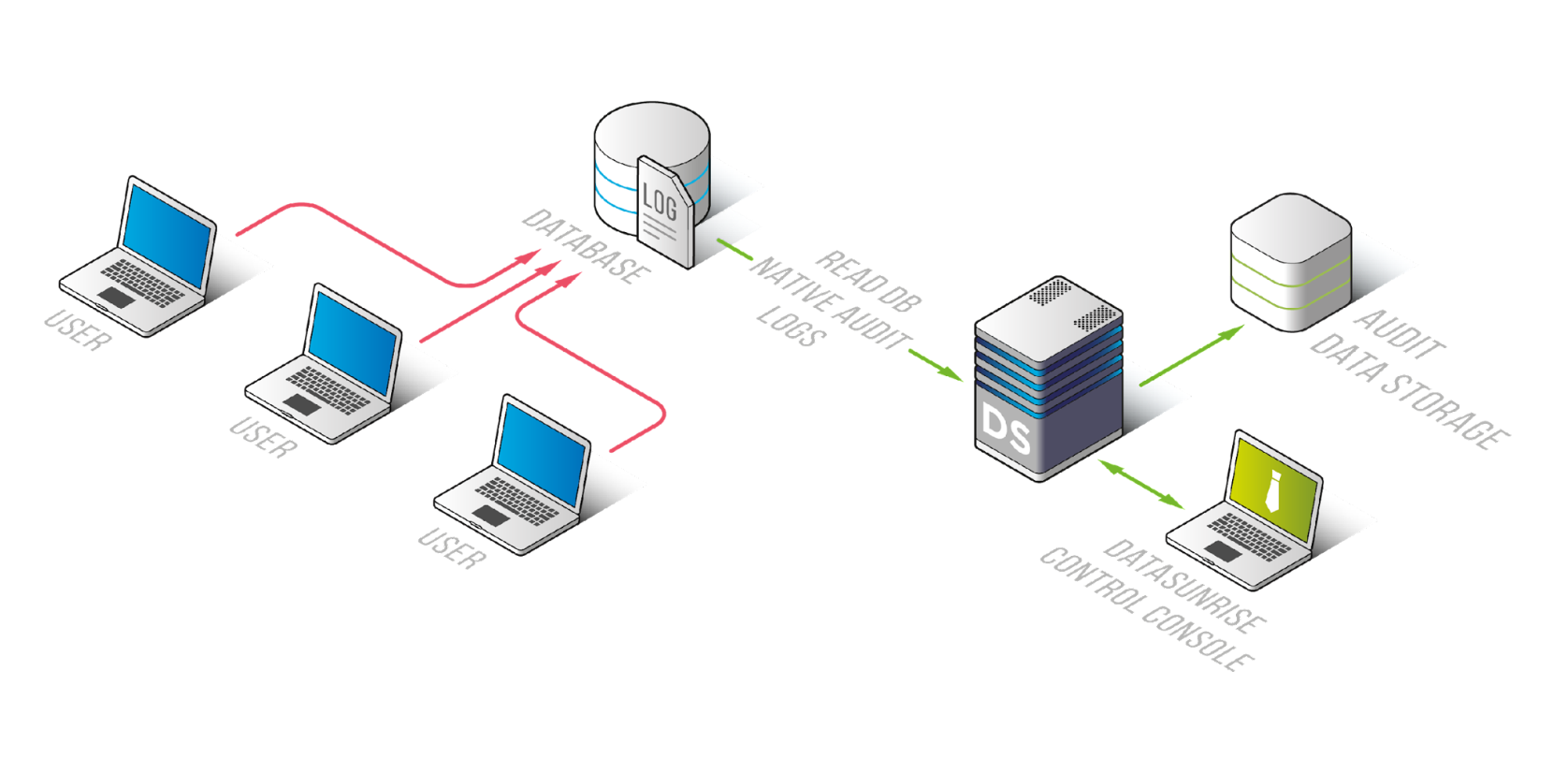

Trailing DB Audit Logs

Figura 3. Despliegue en modo Trailing DB Audit Logs

Características:

- Auditoría Nativa: Este modo aprovecha las herramientas nativas de auditoría de varias bases de datos, incluyendo Oracle, Snowflake, Neo4J, bases de datos similares a PostgreSQL, AWS S3, MS SQL Server, GCloud BigQuery, MongoDB y bases de datos similares a MySQL.

- Sin Cambios en la Arquitectura de Red: No es necesario alterar la arquitectura de red existente ni agregar una capa adicional como un proxy.

- Auditoría Integral: Dado que la base de datos genera registros de auditoría nativos, se incluyen tanto las conexiones remotas como las locales.

Consideraciones Clave:

- Impacto en el Rendimiento: El rendimiento de la base de datos puede verse afectado, ya que es responsable de generar los registros. En entornos activos, la degradación del rendimiento puede alcanzar entre un 15-30%.

- Gestión de los Registros de Auditoría: Los registros de auditoría nativos requieren configuración por parte del DBA, lo que puede difuminar las líneas de responsabilidad entre seguridad y administración de la base de datos. También existe el riesgo de que los registros de auditoría sean desactivados accidental o intencionalmente por el DBA.

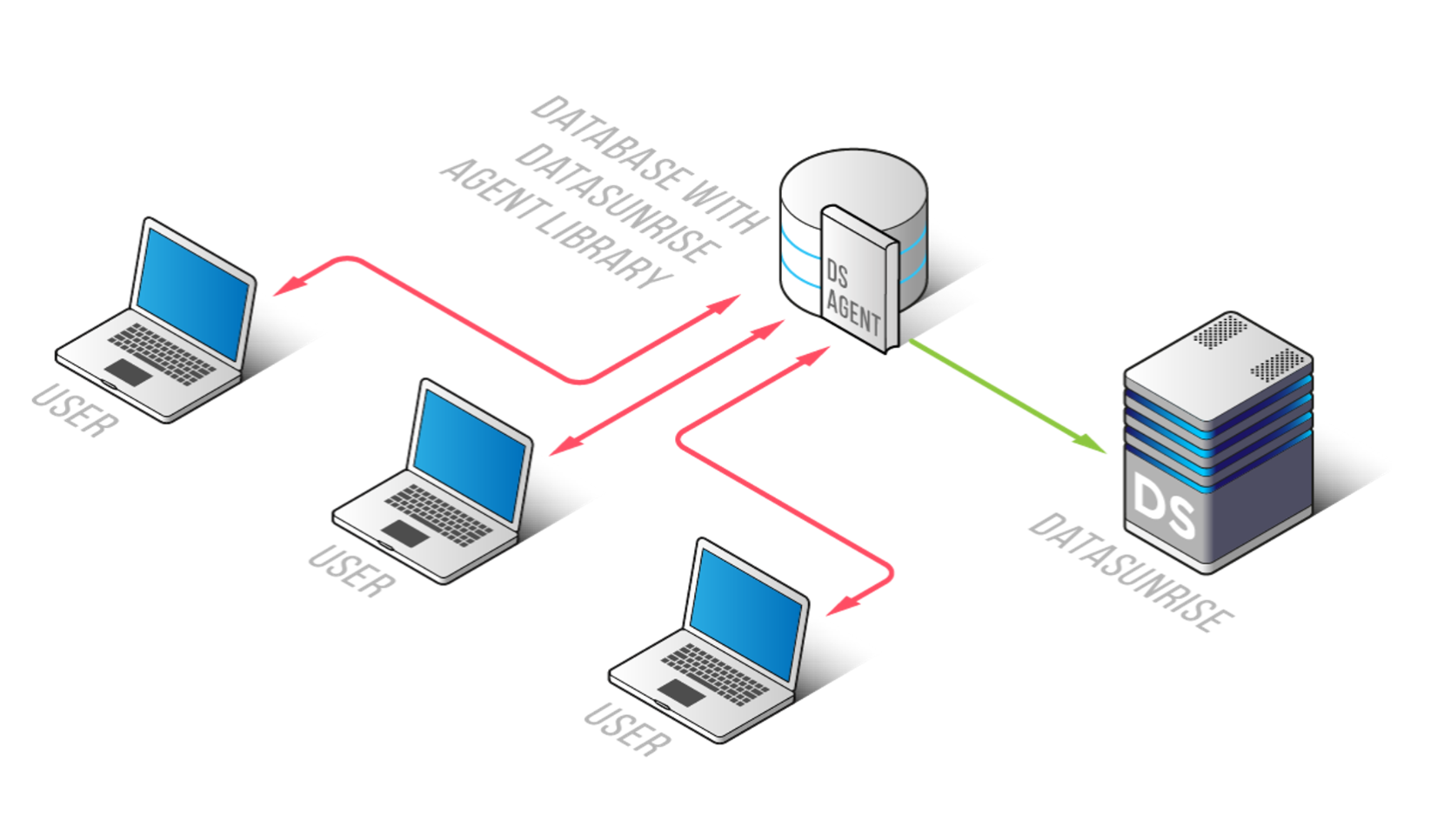

Modo Agente

Figura 4. Despliegue en modo Agente

Características:

- Mínimos Cambios en la Red: El modo Agente no requiere agregar una capa adicional de red, y el procesamiento del tráfico en un host separado puede minimizar el impacto en el rendimiento de la base de datos.

- Manejo de Conexiones Locales: Este modo es capaz de manejar conexiones locales.

Consideraciones Clave:

- Soporte Limitado: No todas las bases de datos están incluidas en nuestra lista actual de bases de datos soportadas. Para obtener la lista más actualizada de bases de datos soportadas o para consultar nuestras guías más recientes, por favor contacte a nuestro equipo de Soporte en support@datasunrise.com.

- Compatibilidad de Agentes: Los clientes deben verificar la compatibilidad con otros agentes que puedan ser instalados en el mismo entorno.

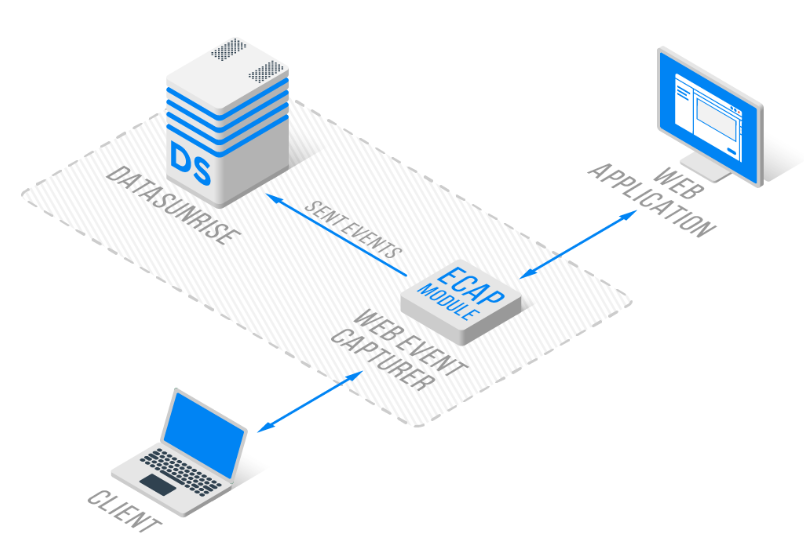

Modo de Aplicación Web

En este modo, se despliegan algunos módulos – squid-proxy y backend-proxy. El módulo Ecap (squid-proxy) captura el tráfico entre el cliente y la aplicación web, y lo envía a DataSunrise para su análisis.

Consideraciones Clave:

Solo se dispone de “seguridad pasiva” para el modo de Aplicación Web

En conclusión, cada modo de despliegue de DataSunrise ofrece beneficios únicos y viene acompañado de sus propias consideraciones. Al elegir el modo adecuado, es esencial sopesar los pros y los contras en el contexto de sus necesidades específicas de seguridad, infraestructura y rendimiento. Al hacerlo, se puede asegurar que sus datos permanezcan seguros mientras se mantiene un rendimiento óptimo de la base de datos