Monitorización de Actividad de DataSunrise para YugabyteDB

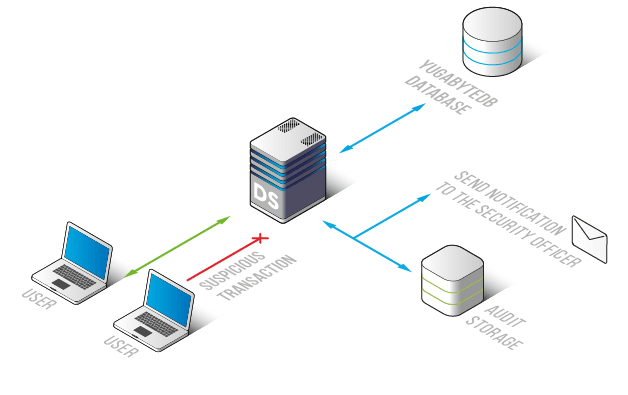

DataSunrise le proporciona una oportunidad para la monitorización continua de actividades en YugabyteDB. La herramienta de monitorización de actividad le permite vigilar con precisión cualquier acción de los usuarios de la base de datos, incluidas las actividades indeseadas y fraudulentas. Nuestra avanzada tecnología de análisis de consultas le permite rastrear todas las consultas e incluso las acciones de usuarios privilegiados. Además, esta herramienta es la base para la seguridad de su base de datos Yugabyte.

DataSunrise utiliza algoritmos de aprendizaje para monitorizar las transacciones en la base de datos Yugabyte. Nuestra monitorización de actividad analiza el tráfico de red y prepara una lista blanca de consultas típicas. Otra ventaja del mecanismo autoaprendizaje es que puede facilitar el trabajo de los equipos de seguridad y de los administradores.

La herramienta de monitorización de actividad se utiliza para la detección de inyecciones SQL, solicitudes de acceso anómalas y acciones no típicas de usuarios privilegiados. Además, la configuración de reglas cuenta con la función de enviar notificaciones vía SMTP o SNMP cuando se activa alguna de las reglas de seguridad. Esta posibilidad ayuda a los administradores de bases de datos a tomar medidas contra intentos de hackeo a tiempo y a no perder las primeras evidencias de fuga de datos.

Además, con la monitorización de DataSunrise podrá cumplir con regulaciones y leyes como SOX, HIPAA, GDPR, entre otras. Los registros de auditoría son muy útiles, ya que ayudan a proporcionar informes de auditoría y a cumplir con los requisitos básicos de estas normativas.

La monitorización de actividad le ayuda a mantener la seguridad de la base de datos Yugabyte. Detecta cada acción no típica, como la escalada de privilegios, la vulneración por fuerza bruta y las acciones no autorizadas de usuarios privilegiados. Gracias a ello, podrá estar al tanto de cada actividad sospechosa en sus bases de datos Yugabyte.

Además, los registros contienen la siguiente información:

- códigos de consultas;

- direcciones IP;

- nombres de host;

- aplicaciones utilizadas;

- códigos SQL de las consultas ejecutadas;

- datos de autenticación de los usuarios, entre otros.

Una de las principales ventajas de nuestra monitorización de actividad para YugabyteDB es que todos los informes de registros se almacenan en bases de datos subcontratadas. Esto significa que los actores maliciosos no pueden ocultar sus rastros ni manipular los archivos de registro. Además, existe una integración con sistemas SIEM (HP ArcSight, IBM QRadar, Splunk, McAfee). Gracias a ello, recibirá notificaciones en tiempo real sobre la inspección de amenazas de seguridad.