ABAC dans MySQL

Introduction

Dans le monde d’aujourd’hui, il est crucial de garder les informations sensibles dans les bases de données en sécurité. Le contrôle d’accès basé sur les attributs (ABAC) a émergé comme une approche puissante pour améliorer la sécurité des données dans MySQL. Cet article expliquera les bases de l’ABAC dans MySQL, y compris les fonctionnalités de sécurité et les exemples pour montrer comment cela fonctionne.

Qu’est-ce que l’ABAC dans MySQL ?

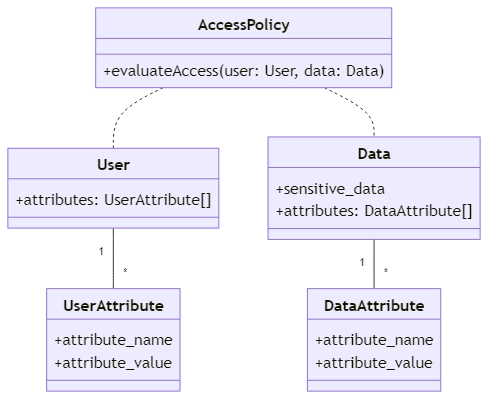

ABAC est un modèle qui contrôle l’accès aux ressources en fonction des attributs des utilisateurs, des données et de l’environnement. Dans MySQL, ABAC fournit un contrôle détaillé sur l’accès à la base de données. Il prend en compte des facteurs tels que les rôles des utilisateurs, la sensibilité des données, l’heure d’accès et l’emplacement.

ABAC offre une approche flexible et dynamique pour la sécurité des données, permettant aux organisations d’appliquer des politiques d’accès granulaires basées sur des attributs spécifiques.

Aspects de sécurité de l’ABAC dans MySQL

ABAC dans MySQL aborde plusieurs aspects de sécurité essentiels :

- Contrôle d’accès granulaire : ABAC permet aux administrateurs de contrôler qui peut accéder à des données spécifiques et quand, en fonction de différentes caractéristiques. Cela fournit un contrôle d’accès précis aux données.

- Politiques basées sur les attributs : Les politiques ABAC utilisent des attributs pour décider qui peut accéder à l’information. Ces attributs incluent le rôle d’une personne, la sensibilité des données, les restrictions temporelles, et d’autres facteurs.

- Autorisation dynamique : ABAC permet une évaluation instantanée des demandes d’accès en utilisant les valeurs actuelles des attributs, prenant des décisions de contrôle d’accès dynamiques et contextuelles.

- Séparation des responsabilités : ABAC impose la séparation des responsabilités en créant des règles qui empêchent l’accès conflictuel ou non autorisé basé sur les rôles et responsabilités des utilisateurs.

Mise en œuvre de l’ABAC dans MySQL

Pour mettre en œuvre l’ABAC dans MySQL :

Définir les attributs : Identifier les attributs pertinents pour les sujets, les objets et l’environnement. Les attributs des utilisateurs tels que le rôle, le département et l’habilitation de sécurité, et les attributs des données comme le niveau de sensibilité et le propriétaire des données.

Créer des tables d’attributs : Créer des tables dans MySQL pour stocker les valeurs des attributs pour les sujets et les objets. Par exemple :

CREATE TABLE user_attributes ( user_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (user_id, attribute_name) ); CREATE TABLE data_attributes ( data_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (data_id, attribute_name) );

Définir les politiques d’accès : Créer des politiques d’accès basées sur les attributs. Par exemple, pour accorder l’accès aux données sensibles uniquement aux utilisateurs ayant un rôle spécifique et une habilitation de sécurité :

SELECT *

FROM sensitive_data

WHERE EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'role'

AND ua.attribute_value = 'manager'

) AND EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'security_clearance'

AND ua.attribute_value = 'top_secret'

);Appliquer le contrôle d’accès : Mettre en œuvre les politiques d’accès dans votre application ou couche d’accès à la base de données pour appliquer l’ABAC. Vous pouvez faire cela en utilisant des requêtes SQL, des procédures stockées, ou du code au niveau de l’application.

Exemple d’ABAC dans MySQL

Considérons un exemple où nous avons une base de données contenant des informations sensibles sur les clients. Nous voulons nous assurer que seuls les utilisateurs autorisés avec les attributs appropriés peuvent accéder aux données spécifiques.

Tout d’abord, créer les tables nécessaires :

CREATE TABLE customers ( customer_id INT PRIMARY KEY, name VARCHAR(100), email VARCHAR(100), sensitive_data VARCHAR(100) ); CREATE TABLE user_attributes ( user_id INT, attribute_name VARCHAR(50), attribute_value VARCHAR(100), PRIMARY KEY (user_id, attribute_name) );

Insérer des données d’exemple :

INSERT INTO customers (customer_id, name, email, sensitive_data)VALUES (1, ‘John Doe’, ‘john@example.com’, ‘Confidential’), (2, ‘Jane Smith’, ‘jane@example.com’, ‘Restricted’);INSERT INTO user_attributes (user_id, attribute_name, attribute_value) VALUES (1, ‘role’, ‘manager’), (1, ‘security_clearance’, ‘top_secret’), (2, ‘role’, ’employee’), (2, ‘security_clearance’, ‘confidential’);

Pour récupérer les données sensibles des clients en fonction des attributs des utilisateurs :

SELECT c.customer_id, c.name, c.email, c.sensitive_data

FROM customers c

WHERE EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'role'

AND ua.attribute_value = 'manager'

) AND EXISTS (

SELECT 1

FROM user_attributes ua

WHERE ua.user_id = [current_user_id]

AND ua.attribute_name = 'security_clearance'

AND ua.attribute_value = 'top_secret'

);Seuls les managers avec une habilitation top-secret peuvent accéder aux données sensibles des clients dans cet exemple. La requête évalue dynamiquement les attributs de l’utilisateur pour déterminer les droits d’accès.

Conclusion

La mise en œuvre de l’ABAC dans MySQL offre une approche robuste et flexible pour améliorer la sécurité des données. Les organisations peuvent protéger les informations sensibles en utilisant des attributs et en créant des règles d’accès spécifiques pour les utilisateurs autorisés. ABAC offre un contrôle granulaire, une autorisation dynamique et la capacité d’imposer la séparation des responsabilités. Suivez les étapes de cet article et pensez à la sécurité pour utiliser avec succès l’ABAC dans votre base de données MySQL.

DataSunrise propose d’excellents outils pour gérer les données, tels que la sécurité, les règles d’audit, le masquage et la conformité. Les solutions de DataSunrise peuvent grandement compléter et améliorer la mise en œuvre de l’ABAC dans MySQL. Pour plus d’informations, vous pouvez visiter la démonstration en ligne session.