Amélioration de la sécurité Snowflake : Bonnes pratiques et mesures de protection avancées

Comprendre Snowflake

Pour comprendre le sujet de la sécurité de Snowflake, il est essentiel de d’abord explorer ce qu’est Snowflake. Imaginez que vous avez un site Web hébergé sur un serveur dédié avec des capacités spécifiques en termes de CPU, de mémoire et de stockage. À mesure que de plus en plus de personnes visitent votre site Web, vous avez besoin de plus de puissance de calcul pour suivre.

Traditionnellement, cela nécessitait d’arrêter le serveur, de mettre à niveau des composants matériels tels que le CPU et la mémoire, et d’augmenter la capacité de stockage. La mise à niveau des serveurs est un travail difficile et prend beaucoup de temps, ce qui peut être un problème pour les administrateurs système. Cela est particulièrement vrai pour les entreprises de taille moyenne qui dépendent des serveurs de base de données où les erreurs peuvent coûter cher.

Transition vers une Infrastructure Virtuelle

Les services cloud comme AWS ou Azure ont grandement facilité la gestion de l’informatique. Nous n’avons plus à nous préoccuper du matériel physique. Avec les services cloud, les utilisateurs n’ont pas à se soucier des détails de la configuration et de la maintenance du matériel. Les services cloud offrent des machines virtuelles avec différents niveaux de performances pour répondre aux besoins des utilisateurs.

La technologie logicielle s’est également améliorée pour bien fonctionner avec l’architecture cloud. Désormais, nous pouvons facilement ajouter plus de ressources de calcul à l’aide d’interfaces Web sans interrompre les services. Cela élimine le besoin de configuration manuelle de machines virtuelles.

Introduction de Snowflake

L’infrastructure cloud facture à l’heure, permettant aux développeurs d’ajuster les ressources de calcul en fonction de la demande. Cela peut entraîner d’importantes économies de coûts.

Le besoin d’une meilleure intégration entre les outils cloud et les solutions de traitement de données a augmenté avec l’amélioration du cloud computing. La plateforme de données Snowflake répond à ces besoins.

Elle offre une plateforme évolutive et efficace pour le traitement et l’analyse des données. Elle s’intègre parfaitement avec diverses sources de données et outils. Cet article vise à discuter des méthodes d’amélioration supplémentaire et d’atteindre un contrôle plus précis des données avec DataSunrise.

Fonctionnalités de Sécurité Intégrées de Snowflake

Snowflake propose une gamme de fonctionnalités de sécurité conçues pour protéger les données au repos et en transit. Celles-ci incluent le chiffrement permanent, le contrôle d’accès basé sur les rôles et la prise en charge de l’authentification multifacteur.

Les fonctionnalités de Snowflake améliorent la sécurité, mais elles peuvent ne pas répondre aux exigences de chaque institution. Ces fonctionnalités constituent une base solide pour la sécurité, mais elles peuvent ne pas couvrir toutes les exigences de sécurité et de conformité. Chaque organisation peut avoir des besoins de sécurité et de conformité différents que ces fonctionnalités peuvent ne pas satisfaire entièrement.

Commandes et Fonctionnalités de Sécurité Essentielles

Quelques aspects clés à comprendre sur la sécurité de Snowflake. Snowflake possède un système de sécurité similaire aux bases de données traditionnelles telles qu’Oracle ou MySQL. Dans Snowflake, vous pouvez créer des utilisateurs, des rôles et accorder des privilèges similaires à d’autres bases de données.

Voici quelques commandes et fonctionnalités essentielles à connaître :

Gestion des Rôles, Gestion des Utilisateurs, Contrôle d’Accès :

CREATE ROLE : Créer des rôles en fonction du principe de moindre privilège.

GRANT ROLE : Attribuer des rôles à des utilisateurs ou d’autres entités désignées.

REVOKE ROLE : Supprimer des rôles d’utilisateurs ou d’autres rôles.

CREATE USER : Créer des utilisateurs avec les autorisations appropriées.

ALTER USER : Modifier les attributs ou les autorisations des utilisateurs.

DROP USER : Éliminer les profils d’utilisateurs lorsque l’accès n’est plus requis.

GRANT : Accorder des privilèges sur les bases de données, les schémas, les tables, les vues et d’autres entités.

REVOKE : Supprimer les privilèges des utilisateurs ou des rôles.

DENY : Refuser explicitement l’accès à certaines ressources.

Snowflake protège les données grâce au chiffrement, qu’elles soient au repos ou en transit. Snowflake déchiffre automatiquement les données au sein d’une table, les traite, puis les chiffre à nouveau après avoir effectué les opérations nécessaires.

Journalisation des Audits (voir la description ci-dessous dans cet article) :

CREATE OR REPLACE AUDIT POLICY : Définir des politiques d’audit pour capturer les activités pertinentes.

ENABLE DATABASE AUDIT : Activer l’audit pour des bases de données spécifiques.

DISABLE DATABASE AUDIT : Cette commande désactive l’audit au besoin.

GET_AUDIT_LOG_FILES : Récupérer les journaux d’audit pour la conformité.

CREATE NETWORK POLICY : Définir des politiques réseau pour contrôler l’accès depuis des adresses IP ou des plages spécifiques.

ALTER NETWORK POLICY : Modifier les politiques réseau existantes.

DROP NETWORK POLICY : Supprimer les politiques réseau lorsqu’elles ne sont plus nécessaires.

Masquage des Données (Gouvernance des Données) et Étiquettes de Données :

CREATE MASKING POLICY : Définir des politiques pour masquer les données sensibles.

ALTER MASKING POLICY : Modifier les politiques de masquage existantes.

DROP MASKING POLICY : Supprimer les politiques de masquage lorsqu’elles ne sont plus nécessaires.

Authentification Multifacteur (MFA) :

Activer la MFA pour l’authentification des utilisateurs, ce qui ajoute une couche de sécurité supplémentaire.

Audits de Sécurité et Mises à Jour Régulières :

Examiner et mettre à jour régulièrement les configurations de sécurité et les contrôles d’accès.

Surveiller les journaux système pour détecter des activités suspectes et des violations de sécurité.

Le Rôle de DataSunrise dans la Sécurité de Snowflake

DataSunrise porte la sécurité de Snowflake à un niveau supérieur en offrant des couches supplémentaires de protection. Ce n’est pas une base de données régulière, mais un outil d’automatisation de la sécurité et de la conformité qui fonctionne parfaitement avec Snowflake. La suite d’outils de DataSunrise comprend la surveillance des activités, le pare-feu de base de données, le masquage dynamique des données, la découverte de données sensibles, et plus encore. Ces outils aident à détecter et à prévenir les accès non autorisés, les attaques par injection SQL, et les potentielles violations de données.

Surveillance des Activités et Détection des Menaces

L’une des principales fonctionnalités de DataSunrise est sa surveillance des activités en temps réel. Cette capacité permet aux organisations de garder un œil vigilant sur toutes les actions des utilisateurs au sein de la base de données Snowflake. En détectant les abus des droits d’accès et les préparations potentielles aux violations de données, DataSunrise améliore la sécurité de Snowflake en fournissant une couche de surveillance supplémentaire.

Les règles d’audit de DataSunrise et de Snowflake sont différentes. Elles varient dans l’étendue de la surveillance, les options de personnalisation et la capacité à appliquer des politiques de sécurité.

DataSunrise et Snowflake ont différentes règles d’audit. DataSunrise offre plus d’options de surveillance et de personnalisation par rapport à Snowflake. Snowflake a moins de capacité à appliquer des politiques de sécurité que DataSunrise.

Surveillance Intégrée de Snowflake

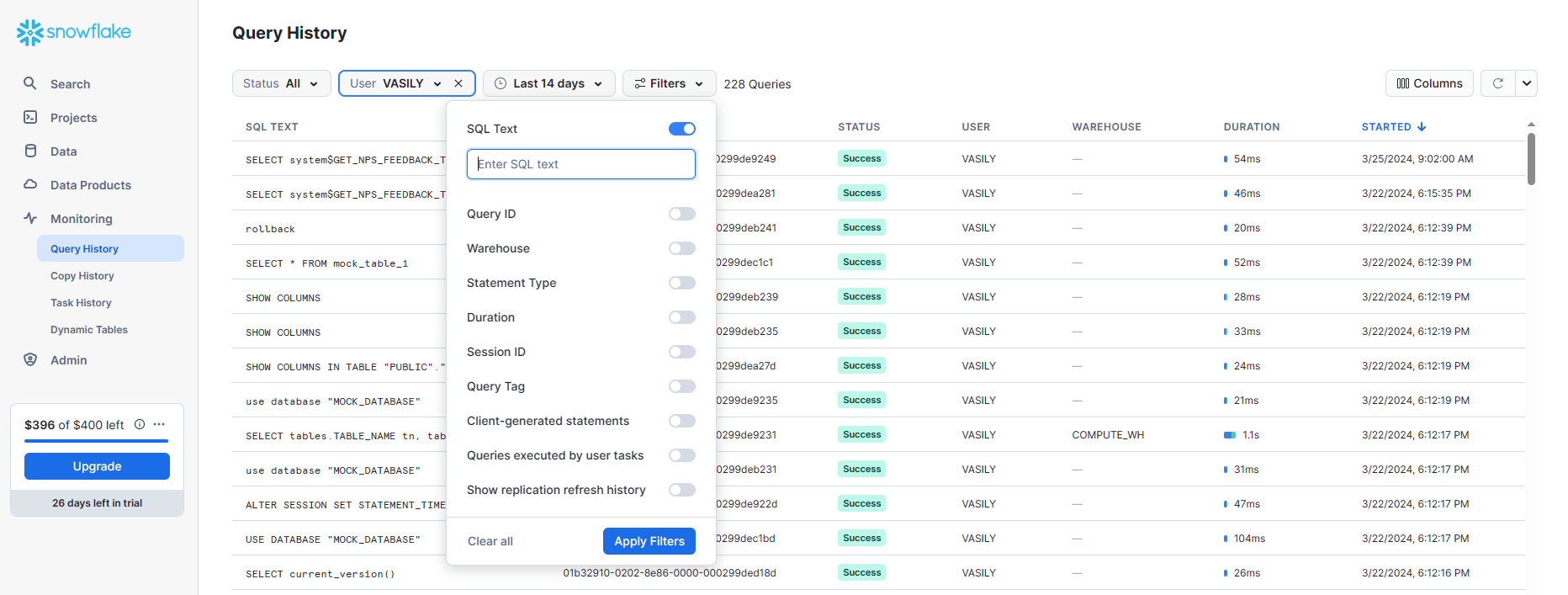

La surveillance intégrée de l’interface Web de Snowflake se présente comme suit :

Trois options pour gérer les données d’audit dans Snowflake :

- Page de l’historique des requêtes

- Vue QUERY_HISTORY

- Fonctions de table QUERY_HISTORY, QUERY_HISTORY_BY_*

Vous pouvez trouver la première méthode sur la page Monitoring – Query History dans l’interface Web. Vous pouvez accéder aux deux autres méthodes en utilisant la syntaxe SQL. Par défaut, Snowflake n’a pas de configuration de règles d’audit.

DataSunrise a une interface facile à utiliser. Cette interface permet aux utilisateurs de créer des règles d’audit. Les utilisateurs peuvent également voir les résultats de ces règles dans les pistes transactionnelles sur la page Audit. L’interface est accessible via une interface utilisateur Web.

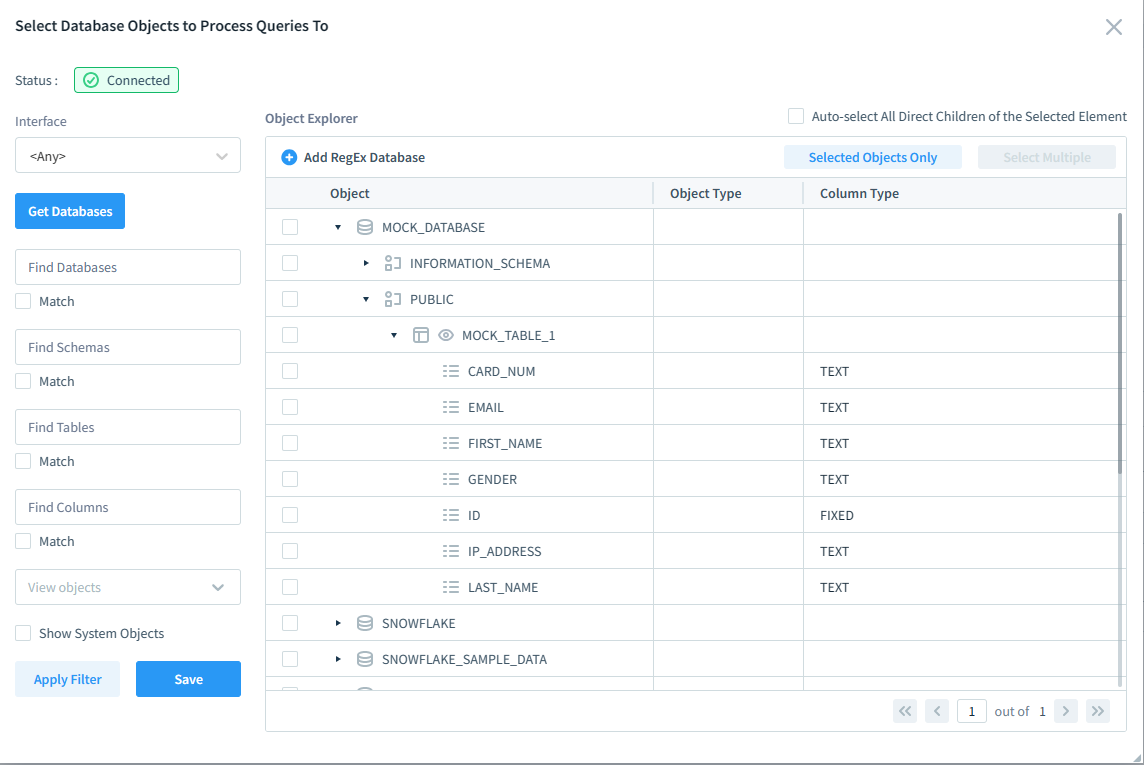

Dans DataSunrise, vous pouvez configurer des règles pour les requêtes d’objets de base de données Snowflake spécifiques. Il suffit d’aller à Audit, Règles, Ajouter une règle, Traiter la requête vers des objets de base de données, et Sélectionner. Reportez-vous à l’image ci-dessous pour plus de détails.

La configuration précise des règles dans DataSunrise facilite l’analyse des résultats d’audit. Les outils de surveillance intégrés de Snowflake fournissent toutes les fonctionnalités nécessaires. Cependant, ils peuvent ne pas être aussi précis dans leur configuration. Cela peut entraîner une grande quantité de données dans la table d’historique des requêtes. Cela se produit lorsque le programme de base de données communique avec la conception de la base de données. Cela provoque la génération de nombreuses demandes de service. Ces demandes ne sont pas liées à la manière dont les utilisateurs utilisent réellement le programme. Cela se produit lorsque l’application de base de données interagit avec le schéma de la base de données. Cela crée de nombreuses requêtes de service. Ces requêtes n’ont pas de relation directe avec la logique d’utilisation.

Notez que DataSunrise propose une configuration précise des objets surveillés, offrant un meilleur contrôle des règles.

DataSunrise a conçu des règles d’audit pour offrir une surveillance en temps réel complète de toutes les actions des utilisateurs au sein d’une base de données. Cela inclut la capacité de détecter les tentatives d’abus de droits d’accès et de prévenir préventivement les préparations de violations de données.

DataSunrise peut capturer des informations détaillées sur les opérations de la base de données. Cela inclut l’identité des utilisateurs, le moment et les attributs des opérations. Les capacités d’audit de DataSunrise sont étendues. Disposer d’informations détaillées est essentiel pour les organisations ayant besoin de se conformer à diverses réglementations nationales et internationales de protection des données.

De plus, DataSunrise vous permet de choisir où enregistrer les journaux d’audit pour une analyse ou une investigation ultérieure. Vous pouvez les stocker dans une base de données interne ou externe.

Pare-feu Avancé pour Base de Données

Le pare-feu de base de données de DataSunrise est meilleur que les mesures de sécurité par défaut de Snowflake. Il détecte activement et arrête les injections SQL et les tentatives d’accès non autorisé en temps réel. Cette approche proactive de la sécurité Snowflake arrête les menaces cybernétiques avancées avant qu’elles ne causent des dommages.

La console Web de DataSunrise offre une interface utilisateur graphique (GUI) logique et intuitive pour gérer les politiques de sécurité et de conformité des bases de données.

Snowflake répartit ses fonctionnalités de sécurité sur le site Web pour protéger et analyser les données. Vous pouvez configurer les paramètres de sécurité sur l’interface de la plateforme ou en utilisant des commandes SQL. L’interface web de Snowflake est souvent appelée la console Snowflake ou l’interface utilisateur Web Snowflake.

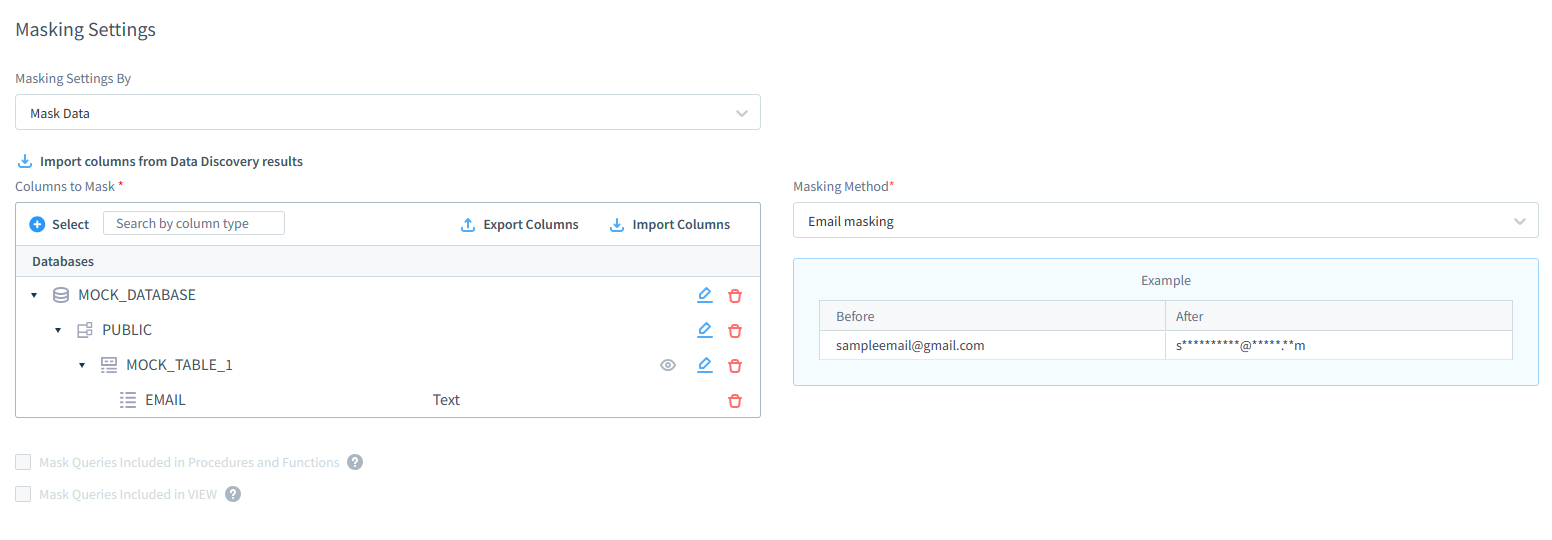

Masquage Dynamique des Données dans DataSunrise

Les administrateurs de bases de données peuvent personnaliser le masquage dynamique des données de DataSunrise pour créer des règles et des politiques de masquage complexes. Les utilisateurs déclenchent ces règles en fonction de conditions telles que les rôles utilisateurs, les droits d’accès ou le contenu des données. DataSunrise offre un niveau élevé de contrôle de masquage, permettant le masquage de données basé sur leur type ou leur contenu interne. Cela offre une approche plus personnalisée de la protection des données.

DataSunrise permet de journaliser les événements de masquage dans le log des événements de masquage dynamique à la figure 03.a. Veuillez noter la case “Log Event in Storage”. DataSunrise a également la capacité de bloquer les requêtes.

DataSunrise identifie automatiquement les colonnes de tableaux et suggère les types de masquage correspondants, vous permettant de les modifier si nécessaire.

Le système peut automatiquement détecter le type de données, comme la colonne email dans l’exemple. Vous pouvez ajuster cette fonctionnalité pour analyser les données dans les lignes de la base de données lorsque le masquage est par défaut.

Un autre avantage significatif de l’utilisation de DataSunrise est que sa solution de masquage ne nécessite pas de modifier la base de données elle-même. DataSunrise masque les données en mode proxy lorsqu’elles sont transmises à l’utilisateur.

Masquage des Données dans Snowflake

Les capacités de masquage des données de Snowflake ne peuvent pas offrir autant de détails comme le masquage basé sur le type de données ou le contenu. Snowflake possède de solides fonctionnalités de sécurité. Cependant, le masquage dynamique des données de DataSunrise offre plus de flexibilité. Cela est particulièrement bénéfique pour les organisations qui nécessitent une solution polyvalente.

DataSunrise va au-delà des approches traditionnelles basées sur les colonnes/lignes. Pour appliquer le masquage par colonne, créez d’abord une politique de masquage. Puis, appliquez la politique à la colonne en modifiant la table. Le code SQL pour l’exemple ci-dessous est le suivant :

CREATE OR REPLACE MASKING POLICY email_mask AS (val string) returns string ->

CASE

WHEN current_role() IN ('ACCOUNTADMIN') THEN VAL

ELSE '*********'

END;

ALTER TABLE mock_table_1

MODIFY COLUMN email

SET MASKING POLICY email_mask;

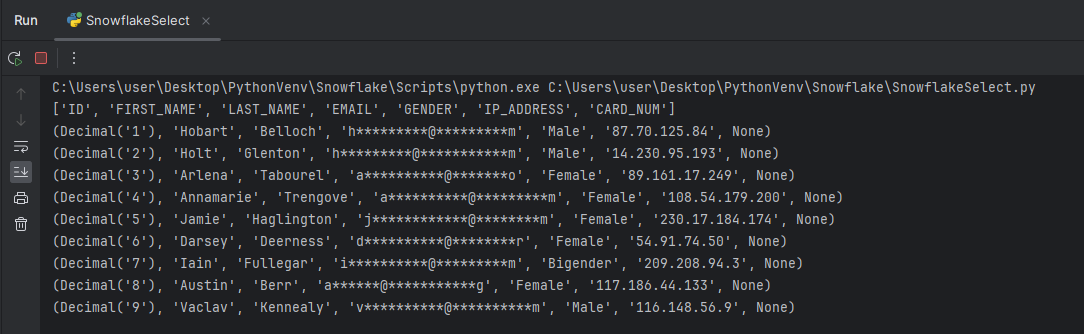

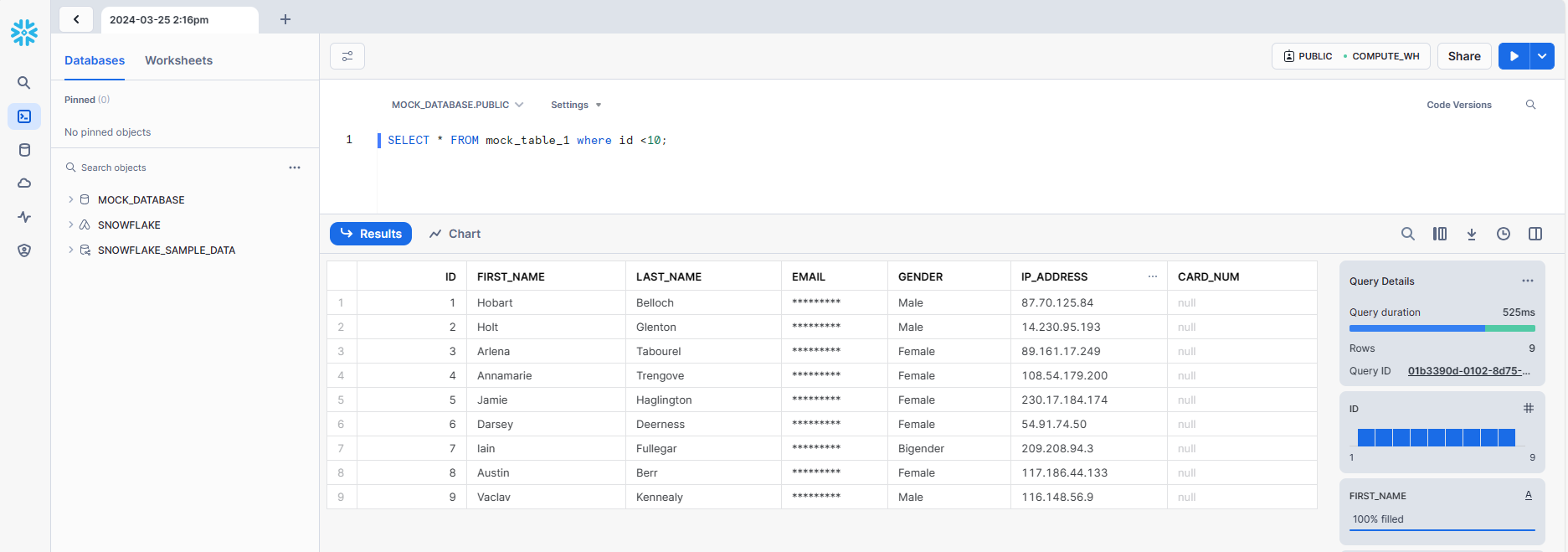

Les résultats du masquage dans Snowflake peuvent sembler comme suit.

Une gamme de configurations beaucoup plus large est disponible dans le masquage de DataSunrise. Vous pouvez sélectionner un masquage formaté et définir vos propres types de données avec leur style de masquage.

Dans Snowflake, le masquage dynamique n’est disponible que dans l’édition Enterprise et non dans l’édition Standard. Les tentatives pour le mettre en œuvre dans l’édition standard entraîneront un message ‘Fonctionnalité non supportée ‘MASKING POLICY …’.

Découverte des Données Sensibles

Un autre aspect où DataSunrise complète la sécurité de Snowflake est grâce à son outil de découverte des données sensibles. Cet outil recherche dans la base de données Snowflake des informations importantes. Il aide à mettre en place des mesures de sécurité et à suivre l’utilisation des données. Cette capacité est cruciale pour les organisations qui doivent adhérer à divers standards de conformité réglementaire.

Le Centre de Sécurité et de Confiance de Snowflake n’incorpore pas d’outils OCR (reconnaissance optique de caractères) pour découvrir des données sensibles dans des images. Snowflake se concentre principalement sur la sécurité des données sur sa plateforme. Cela inclut des données structurées et semi-structurées telles que JSON, Avro, Parquet, et XML.

Snowflake possède des fonctionnalités de sécurité telles que le chiffrement des données et le contrôle d’accès. Cependant, il lui manque des outils pour scanner et identifier les informations sensibles dans les fichiers image.

Pour les organisations nécessitant l’identification et la protection des données sensibles dans les images, des solutions tierces comme l’outil d’identification des données sensibles par OCR de DataSunrise sont essentielles.

Pour les entreprises qui doivent respecter les standards réglementaires, DataSunrise simplifie la conformité pour la sécurité Snowflake. Cette fonctionnalité autogérante réduit le besoin d’intervention manuelle et garantit la conformité sans supervision constante.

Sur la Conformité des Données

DataSunrise et Snowflake aident tous deux à respecter les réglementations comme le GDPR, SOX, PCI DSS, et HIPAA. DataSunrise offre une gamme plus large d’outils pour différentes bases de données, tandis que Snowflake se concentre sur la conformité au sein de son propre environnement. Les outils de DataSunrise peuvent fonctionner avec n’importe quelle base de données pour améliorer la sécurité. Snowflake, quant à lui, se concentre sur la gestion et la protection des données sur sa plateforme.

Filtrage Personnalisable du Trafic

Le filtrage personnalisable du trafic de DataSunrise permet la mise en œuvre de règles de sécurité granulaires. Cela permet aux organisations de gérer les requêtes provenant d’utilisateurs spécifiques, d’applications, d’hôtes et d’adresses IP. Ce faisant, nous renforçons la sécurité de Snowflake, garantissant que seul le trafic légitime accède à la base de données.

Détection Complète des Menaces

Les capacités de détection des menaces complètes de DataSunrise offrent un contrôle d’accès en temps réel et une surveillance des comportements utilisateurs suspects. Cette fonctionnalité est essentielle pour identifier des activités malveillantes au sein de la base de données et bloquer automatiquement les injections SQL, renforçant encore la sécurité de Snowflake.

Méthodes d’Authentification Additionnelles

Pour améliorer la sécurité de Snowflake, DataSunrise prend en charge des méthodes d’authentification supplémentaires telles que Kerberos et LDAP. Ces protocoles sont largement supportés par les principaux systèmes d’exploitation, ajoutant une autre couche de sécurité à la base de données Snowflake.

Conclusion

Snowflake possède de nombreuses fonctionnalités de protection des données intégrées. Nous n’en avons discuté que quelques-unes dans cet article. L’objectif principal est de démontrer que le logiciel DataSunrise améliore la sécurité des bases de données en fournissant un contrôle et des options supplémentaires.

En utilisant DataSunrise comme couche séparée, les utilisateurs peuvent avoir plus de flexibilité pour atteindre leurs objectifs de sécurité. Cette approche permet une stratégie de sécurité plus personnalisée et adaptable.

En intégrant les outils de sécurité de DataSunrise avec la plateforme de données sécurisée de Snowflake, vous pouvez grandement améliorer la protection contre diverses menaces cybernétiques. DataSunrise améliore les mesures de sécurité de Snowflake en fournissant des fonctionnalités avancées telles que la surveillance des activités, le pare-feu de base de données, le masquage dynamique, et la découverte de données sensibles.

Les entreprises qui priorisent la sécurité Snowflake peuvent bénéficier d’une approche globale. Elles peuvent essayer une session de démonstration de DataSunrise pour voir comment elle peut renforcer leur stratégie de protection des données.

Cette session de démonstration leur permettra de comprendre les capacités de DataSunrise pour renforcer leurs mesures de sécurité. En participant à la session de démonstration, les entreprises peuvent évaluer l’efficacité de DataSunrise dans la protection de leurs données.