Attaques de Phishing : La Vulnérabilité La Plus Dangereuse

Les attaques de phishing sont devenues une préoccupation majeure pour les individus et les organisations. Ces tentatives malveillantes visent à tromper les utilisateurs pour qu’ils révèlent des informations sensibles, telles que des identifiants de connexion ou des informations financières. Les e-mails de phishing se font souvent passer pour des messages légitimes provenant de sources de confiance, ce qui les rend difficiles à détecter. Comprendre le fonctionnement de ces arnaques en ligne et mettre en œuvre des mesures préventives efficaces sont cruciaux pour protéger vos données et votre vie privée.

Qu’est-ce qu’une attaque de Phishing?

Les attaques de phishing sont un type de technique d’ingénierie sociale qui repose sur la tromperie pour voler des informations aux utilisateurs. Les attaquants créent de faux e-mails, messages ou textes qui ressemblent à ceux provenant de sources de confiance comme des banques, des réseaux sociaux ou des collègues de travail.

Ces messages créent un sentiment d’urgence, incitant les gens à agir rapidement ou à chercher plus d’informations. En conséquence, ils peuvent cliquer sur un lien nuisible ou télécharger un virus. Si quelqu’un tombe dans le piège, il pourrait partager involontairement ses informations privées. Ils peuvent également donner à l’attaquant la permission d’accéder à leur ordinateur.

Les attaques de phishing peuvent prendre diverses formes, chacune conçue pour exploiter différentes émotions et comportements humains. Parmi les types courants de phishing, on trouve :

- Phishing ciblé : Cette approche ciblée implique la recherche d’informations sur des individus ou des organisations spécifiques afin de créer des messages hautement personnalisés et convaincants. Les attaquants peuvent recueillir des informations sur les réseaux sociaux, les sites Web d’entreprise ou les registres publics. Ils utilisent ces informations pour créer des e-mails qui trompent les gens. Ces e-mails sont plus susceptibles de convaincre les individus d’entreprendre des actions qui profitent aux attaquants.

- Whaling : Semblable au phishing ciblé, le whaling cible des individus de haut niveau, tels que des dirigeants ou des cadres supérieurs, au sein d’une organisation. Ces attaques impliquent souvent des demandes urgentes d’informations sensibles ou de virements bancaires, exploitant l’autorité et la confiance associées à la position de la personne ciblée.

- Phishing par clonage : Il s’agit de créer un faux e-mail qui ressemble à un véritable message que le destinataire a déjà reçu. Les attaquants remplacent les liens ou les pièces jointes par des versions nocives et envoient l’e-mail depuis une adresse frauduleuse. Cela donne l’impression que l’expéditeur d’origine a renvoyé le message.

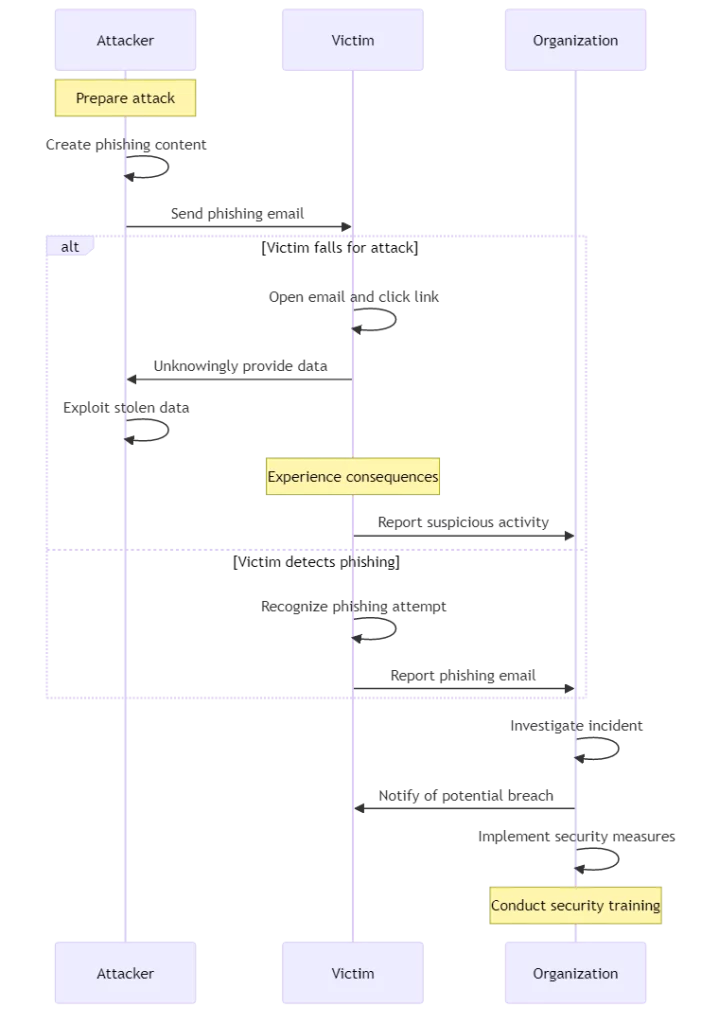

Cycle de vie d’une attaque de phishing

Tactiques Courantes des E-mails de Phishing

Les e-mails de phishing utilisent diverses tactiques pour attirer des utilisateurs sans méfiance dans leurs pièges. Une approche courante consiste à créer un sentiment d’urgence ou de peur.

Un hacker pourrait vous envoyer un e-mail indiquant que votre compte sera suspendu. Il pourrait vous demander de mettre à jour vos informations de connexion immédiatement.

Les arnaqueurs trompent les gens en leur offrant des récompenses ou des réductions pour les inciter à cliquer sur un lien. Ce lien les mène vers un faux site Web où les arnaqueurs volent leurs informations. Les e-mails de phishing peuvent également imiter le branding et le design de véritables entreprises, les faisant ainsi apparaître authentiques à première vue.

Les attaquants exploitent souvent l’actualité ou des sujets populaires pour rendre leurs e-mails de phishing plus convaincants. Pendant la saison des impôts, les arnaqueurs peuvent envoyer des e-mails prétendant provenir de l’IRS, demandant des informations personnelles ou menaçant de prendre des mesures juridiques.

Lors de journées de grande vente comme le Black Friday et le Cyber Monday, les gens peuvent recevoir des e-mails offrant des affaires incroyables. Ces e-mails tentent en réalité de tromper les gens pour qu’ils cliquent sur des liens dangereux.

Identifier les E-mails de Phishing

Pour vous protéger contre les attaques de phishing par e-mail, il est essentiel d’apprendre à repérer les messages suspects. Méfiez-vous des e-mails contenant des salutations génériques, telles que “Cher client précieux”, au lieu de vous désigner par votre nom. Vérifiez attentivement l’adresse e-mail de l’expéditeur, car les attaquants utilisent souvent des noms de domaine légèrement modifiés pour tromper les destinataires.

Recherchez des fautes d’orthographe et de grammaire, car les organisations légitimes s’assurent généralement que leurs communications sont sans erreur. Passez aussi votre souris sur les liens dans l’e-mail pour vérifier les URL inattendues ou suspectes.

D’autres signaux d’alerte à surveiller incluent :

- Pièces Jointes Non Sollicitées : Soyez prudent avec les e-mails provenant de personnes que vous ne connaissez pas et contenant des pièces jointes. Ne les ouvrez pas et n’activez pas les macros ou autorisations. Ces pièces jointes peuvent contenir des logiciels malveillants susceptibles d’infecter votre système.

- Messages Incohérents : Si le sujet de l’e-mail, son contenu et les liens inclus semblent incohérents ou sans rapport, cela pourrait être une tentative de phishing. Les entreprises légitimes s’assurent que leurs communications sont cohérentes et pertinentes.

- Tactiques de Pression : Les e-mails de phishing essaient souvent de vous presser d’agir rapidement en créant un faux sentiment d’urgence. Soyez méfiant face aux messages qui exigent une action immédiate ou menacent de conséquences en cas de non-conformité.

- Demandes Inhabituelles : Si un e-mail demande des informations privées telles que votre numéro de sécurité sociale ou des coordonnées bancaires, il pourrait s’agir d’une arnaque. Soyez prudent et évitez de partager des informations sensibles par e-mail. Les organisations légitimes disposent de canaux sécurisés pour traiter ces informations.

Les Conséquences de Tomber dans le Piège des Attaques de Phishing

Tomber dans le piège d’une attaque de phishing peut avoir de graves conséquences pour les individus et les organisations. Personnellement, vous pourriez perdre l’accès à vos comptes en ligne, voir votre identité volée ou subir des pertes financières.

Les attaquants peuvent utiliser vos informations compromises pour effectuer des achats non autorisés ou transférer des fonds de vos comptes bancaires. Quelqu’un pourrait utiliser vos informations personnelles pour ouvrir de nouveaux comptes ou lignes de crédit à votre nom. Cela peut nuire à votre cote de crédit et à votre réputation financière.

Les attaques de phishing peuvent nuire aux entreprises en exposant les données des clients et en ternissant leur réputation. L’impact financier de tels incidents peut être considérable, y compris les coûts associés à l’enquête, à la réparation et aux responsabilités légales potentielles. De plus, une fuite de données peut éroder la confiance et la fidélité des clients, entraînant une perte de clientèle et une réduction de la part de marché.

Mesures Préventives contre les Attaques de Phishing

Pour éviter de tomber dans les pièges de phishing, il est important de mettre en place plusieurs mesures de sécurité. Commencez par apprendre à reconnaître les signes des e-mails de phishing et rappelez à vos employés d’être vigilants face aux messages suspects. Organisez des sessions de formation régulières pour informer tout le monde des dernières techniques de phishing et des meilleures pratiques pour les éviter.

Implémentez des politiques de mots de passe strictes, exigeant l’utilisation de mots de passe uniques et complexes pour chaque compte. Encouragez l’utilisation de gestionnaires de mots de passe pour aider à générer et à stocker de manière sécurisée des mots de passe forts. Activez l’authentification à deux facteurs (2FA) chaque fois que possible, ajoutant une couche de sécurité supplémentaire au-delà des simples mots de passe.

La 2FA signifie authentification à deux facteurs. Cela signifie que vous devez fournir une deuxième forme de vérification d’identité. Cela pourrait être un code envoyé à votre téléphone. Cela s’ajoute à la saisie de votre mot de passe.

Mettez régulièrement à jour vos logiciels et systèmes d’exploitation pour corriger toute vulnérabilité connue que les attaquants pourraient exploiter. Installez un logiciel antivirus fiable et maintenez-le à jour pour détecter et bloquer les menaces potentielles. Envisagez d’implémenter des filtres de messagerie capables d’identifier et de mettre en quarantaine les messages suspects avant qu’ils n’atteignent votre boîte de réception.

Répondre à une Attaque de Phishing

Si vous soupçonnez d’être victime d’une attaque de phishing, il est essentiel d’agir rapidement pour minimiser les dommages. Changez les mots de passe de tous les comptes auxquels les pirates pourraient avoir accédé. Prévenez les autorités compétentes, comme votre banque ou le département informatique au travail.

Assurez-vous d’utiliser le logiciel antivirus le plus récent pour scanner votre système à la recherche de logiciels malveillants et éliminer les menaces. Si vous avez partagé des informations financières sensibles, contactez immédiatement votre banque et vos sociétés de cartes de crédit. Informez-les de la fraude potentielle et demandez de nouvelles cartes si nécessaire.

Si votre organisation est victime d’une attaque de phishing, il est crucial d’avoir un plan de réponse pour réagir efficacement. Ce plan décrit les étapes à suivre en cas de violation de la sécurité. Il inclut la détermination de l’ampleur de l’attaque, la minimisation de l’impact et la communication avec les personnes touchées. Une enquête approfondie peut aider à déterminer la cause de l’attaque.

Conclusion

Les attaques de phishing constituent une menace importante pour les individus et les organisations à l’ère numérique. Pour éviter les arnaques en ligne, apprenez leur fonctionnement et prenez des mesures préventives. Cela réduira vos chances de devenir une victime.

Restez vigilant, informez-vous et informez les autres, et adoptez une approche proactive de la cybersécurité. Rappelez-vous, il est toujours préférable de prévenir que guérir en matière de protection de vos informations sensibles contre les tentatives de phishing.

Pour éviter les attaques de phishing, assurez-vous de disposer de mesures de sécurité solides. Cela inclut une formation régulière, une authentification solide et des mises à jour en temps opportun. Tenez-vous informé des dernières menaces et meilleures pratiques, et cultivez une culture de sensibilisation à la sécurité au sein de votre organisation. Ensemble, nous pouvons œuvrer pour un environnement numérique plus sûr où les attaques de phishing sont moins susceptibles de réussir.