Guide Complet de l’Audit des Bases de Données pour Amazon Redshift : Sécurité, Conformité et Meilleures Pratiques

Introduction

Amazon Redshift, un entrepôt de données cloud populaire, gère de grandes quantités d’informations sensibles. Les violations de bases de données ne concernent pas seulement les logiciels malveillants ; elles impliquent souvent des erreurs humaines ou des menaces internes. Un audit de base de données robuste pour Amazon Redshift, comme celui proposé par DataSunrise, équipe les administrateurs de bases de données avec les outils nécessaires pour détecter, prévenir et répondre à une large gamme de violations potentielles de données.

En surveillant le comportement des utilisateurs et l’activité de la base de données, la solution de DataSunrise aide à protéger vos données précieuses contre les attaques externes et les risques internes. Explorons comment l’audit de base de données peut protéger vos données précieuses et garantir la conformité réglementaire.

Comprendre les Capabilités d’Audit Natives d’Amazon Redshift

Amazon Redshift offre des fonctionnalités d’audit intégré. Ces outils aident à suivre le comportement des utilisateurs et à surveiller l’activité de la base de données. Examinons certains aspects clés :

Activer la Journalisation

Redshift peut journaliser toutes les requêtes exécutées contre votre base de données. Pour activer cela :

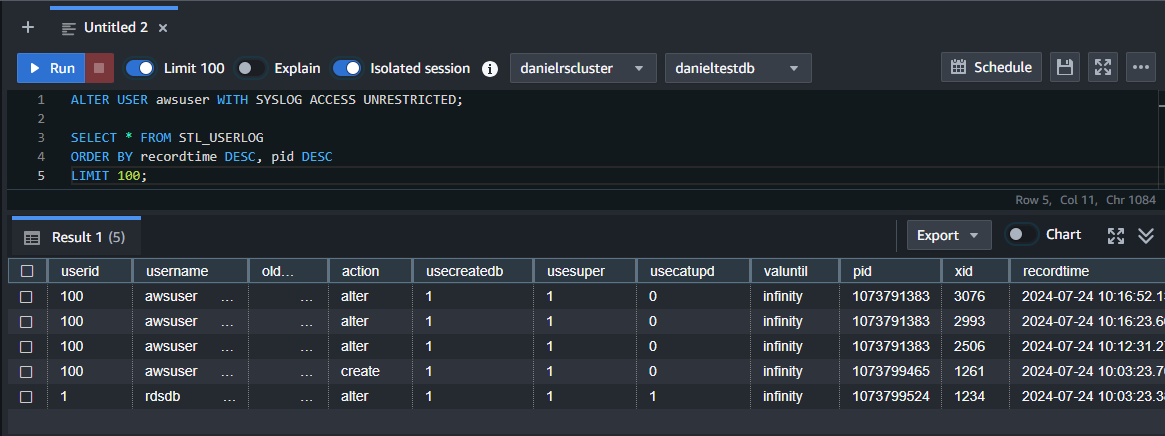

ALTER USER nomdutilisateur WITH SYSLOG ACCESS UNRESTRICTED;

Cette commande accorde un accès illimité aux journaux système pour un utilisateur spécifique (‘awsuser’ dans l’image ci-dessous).

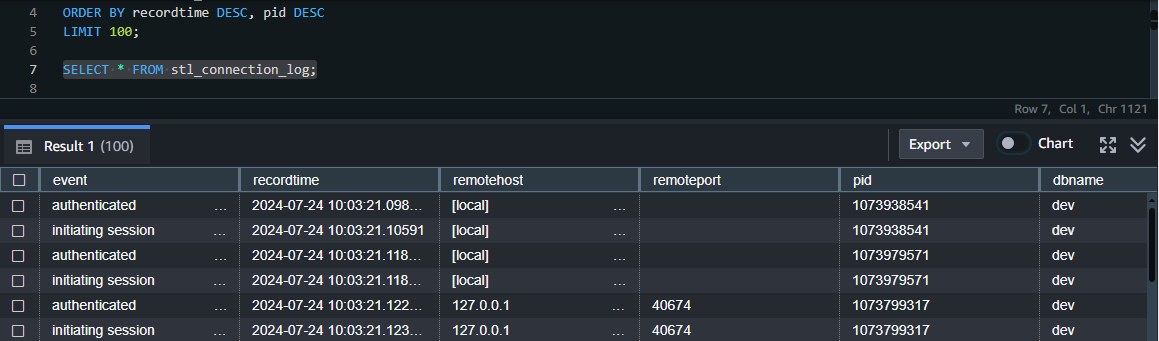

Journalisation des Connexions

Redshift journalise également les tentatives de connexion. Pour consulter ces journaux :

SELECT * FROM stl_connection_log;

Cette requête récupère toutes les entrées des journaux de connexion.

Suivi des Activités des Utilisateurs

Pour surveiller les actions des utilisateurs :

SELECT * FROM stl_userlog;

Cette commande affiche un journal des activités des utilisateurs au sein de la base de données.

Bien que ces capacités natives soient utiles, elles ont des limitations. Cela nous amène aux solutions d’audit tierces.

Pourquoi Envisager des Solutions d’Audit Tierces pour Redshift ?

Les outils d’audit tiers offrent plusieurs avantages par rapport à la journalisation native de Redshift :

- Granularité améliorée : Ils fournissent des aperçus plus détaillés de l’activité de la base de données.

- Alertes en temps réel : Notifications immédiates pour les activités suspectes.

- Règles personnalisables : Adaptez l’audit à vos besoins spécifiques en matière de sécurité.

- Rapport de conformité : Générez facilement des rapports pour les exigences réglementaires.

- Analyse des données historiques : Conservez et analysez les journaux d’audit pendant de longues périodes.

Ces caractéristiques rendent les solutions tierces attrayantes pour les organisations ayant des exigences de sécurité strictes.

Présentation de DataSunrise : Une Solution d’Audit Complet

DataSunrise offre un puissant outil d’audit pour Amazon Redshift. Voyons comment le configurer et créer des règles d’audit.

Création d’une Instance DataSunrise

Pour débuter avec DataSunrise, créez une instance de base de données Redshift sur la plateforme. Cliquez simplement sur le bouton “Ajouter une Base de Données” et entrez vos identifiants. Ce processus simple connecte rapidement DataSunrise à votre environnement Redshift, permettant des capacités d’audit robustes.

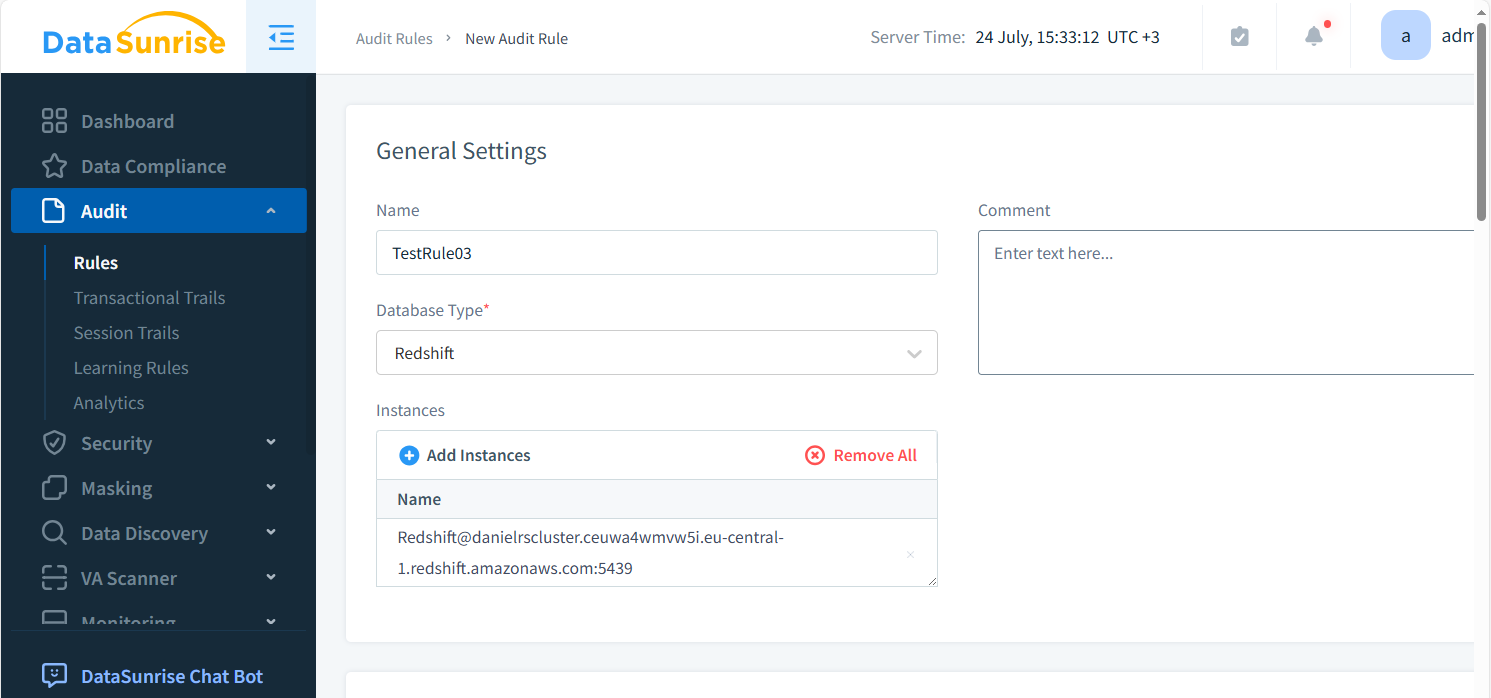

Création d’une Règle d’Audit pour Redshift

Suivez ces étapes pour créer une règle d’audit :

- Allez dans la section “Audit”.

- Cliquez sur “Ajouter une Nouvelle Règle”.

- Spécifiez le nom de la règle et sa description.

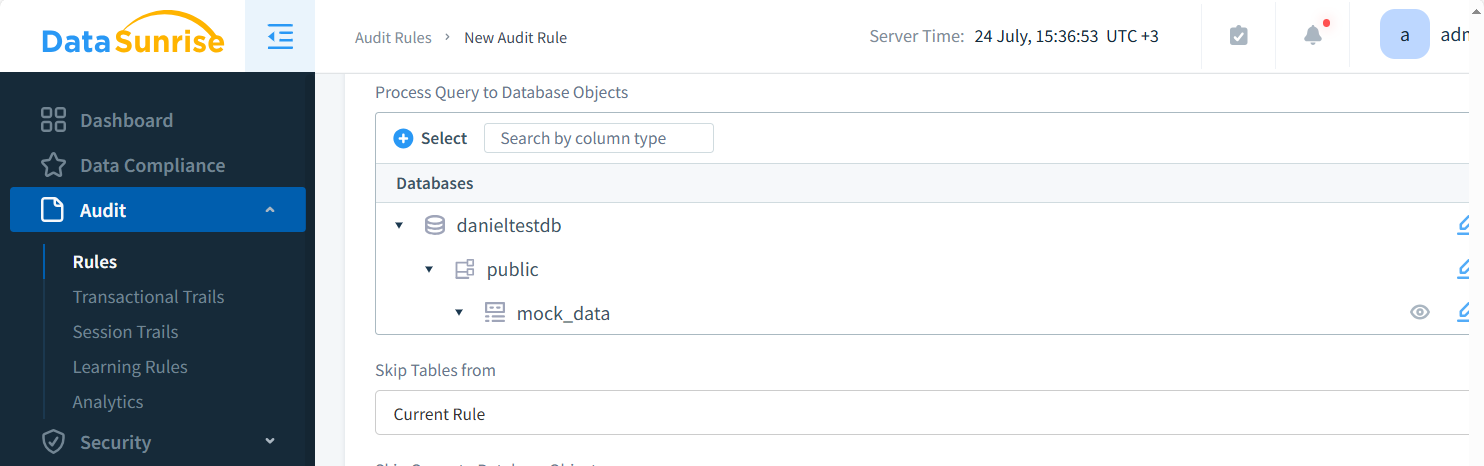

- Définissez la portée de l’audit (par exemple, des tables spécifiques, des utilisateurs ou des types de requêtes – voir figure ci-dessous).

- Définissez l’action d’audit (par exemple, journaliser, alerter ou bloquer).

- Configurez les paramètres supplémentaires (par exemple, conditions basées sur le temps).

- Enregistrez et activez la règle.

DataSunrise surveillera maintenant votre base de données Redshift selon la règle définie.

Principaux Avantages de l’Audit de Base de Données pour Amazon Redshift

La mise en œuvre d’un audit robuste pour Redshift offre de nombreux avantages :

- Amélioration de la posture de sécurité

- Adhésion à la conformité réglementaire

- Détection des menaces internes

- Aperçus de l’efficacité opérationnelle

- Capacités d’analyse judiciaire

Ces avantages contribuent à un environnement de données plus sécurisé et plus efficace.

Tendances Futures de l’Audit des Bases de Données

Le paysage de l’audit des bases de données et de la surveillance de l’activité des bases de données évolue. Certaines tendances émergentes incluent :

Le paysage de l’audit des bases de données et de la surveillance de l’activité des bases de données évolue rapidement. À mesure que les menaces cybernétiques deviennent plus sophistiquées, les outils d’audit doivent s’adapter. Explorons certaines tendances émergentes :

1. Détection des Anomalies Alimentée par l’IA

L’intelligence artificielle (IA) révolutionne la détection des anomalies dans l’audit des bases de données :

- Les algorithmes d’apprentissage automatique analysent les modèles de comportement des utilisateurs au fil du temps.

- Ces systèmes peuvent identifier des déviations subtiles qui pourraient indiquer une menace de sécurité.

- Les outils basés sur l’IA peuvent prédire les problèmes potentiels avant qu’ils ne surviennent, permettant ainsi des mesures de sécurité proactives.

- Le traitement du langage naturel (NLP) aide à analyser les modèles de requêtes pour détecter des demandes inhabituelles ou potentiellement malveillantes.

2. Intégration avec des Écosystèmes de Sécurité Plus Larges

L’audit des bases de données n’est plus un processus isolé :

- Les outils modernes s’intègrent aux systèmes de gestion des informations et des événements de sécurité (SIEM).

- Cette intégration offre une vue d’ensemble du paysage de sécurité d’une organisation.

- La corrélation des données d’audit de la base de données avec les journaux du réseau, les journaux des applications et d’autres métriques de sécurité offre des aperçus plus approfondis.

- Le partage de données en temps réel entre les systèmes permet une détection et une réponse plus rapides aux menaces.

3. Rapport de Conformité Automatisé

Les exigences de conformité deviennent de plus en plus strictes et complexes :

- Les outils automatisés génèrent désormais des rapports de conformité adaptés à des réglementations spécifiques (par exemple, RGPD, HIPAA, PCI DSS).

- Ces rapports peuvent être programmés et distribués automatiquement aux parties prenantes concernées.

- Des tableaux de bord dynamiques offrent des mises à jour en temps réel sur l’état de conformité.

- Les outils assistés par l’IA peuvent prédire les problèmes potentiels de conformité et suggérer des étapes de remédiation.

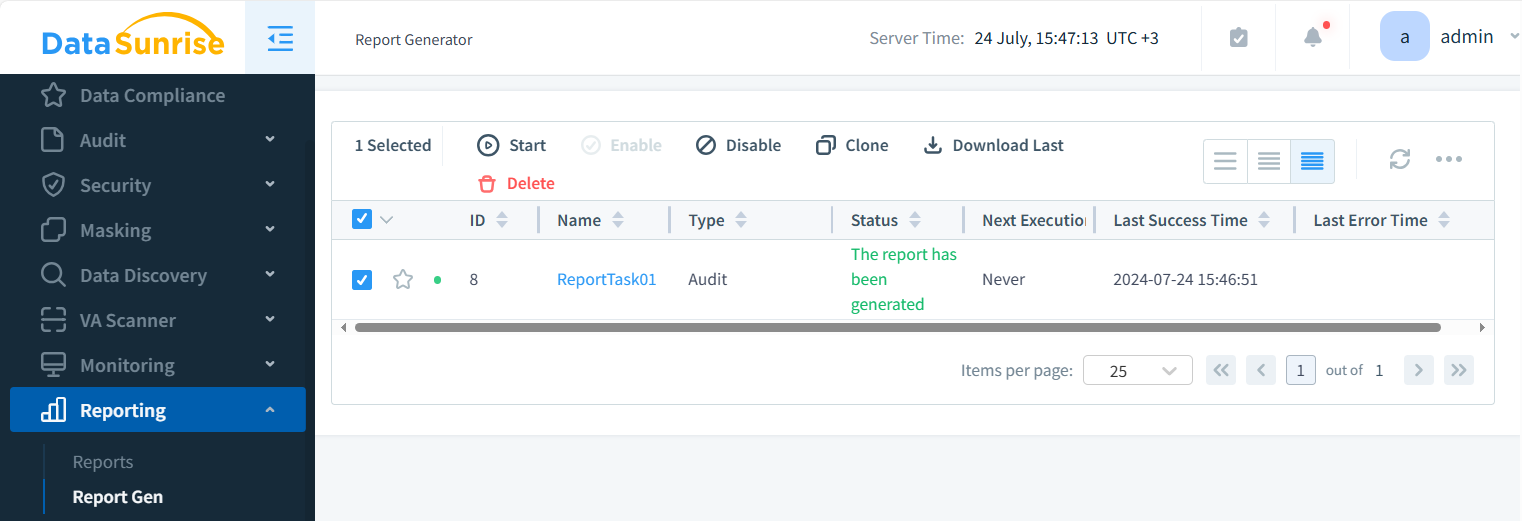

DataSunrise comprend des capacités de rapport exceptionnelles pour l’audit des bases de données et pour la mise en œuvre de vos propres outils assistés par l’IA :

4. Solutions d’Audit Basées sur le Cloud

À mesure que davantage de bases de données migrent vers le cloud, les solutions d’audit s’adaptent :

- Les outils basés sur le cloud offrent une intégration transparente avec les bases de données cloud comme Amazon Redshift.

- Ces solutions peuvent évoluer dynamiquement en fonction des niveaux d’activité de la base de données.

- Elles offrent des fonctionnalités avancées telles que l’audit multi-cloud pour les environnements multi-cloud.

- Les outils basés sur le cloud offrent souvent de meilleures performances et une meilleure rentabilité par rapport aux solutions traditionnelles sur site.

5. Blockchain pour les Pistes d’Audit Immuables

Les technologies blockchain émergentes offrent de nouvelles possibilités :

- La blockchain peut créer des journaux d’audit inviolables, garantissant l’intégrité des données d’audit.

- Cette technologie est particulièrement utile pour les industries fortement réglementées nécessitant des pistes d’audit infaillibles.

- Les contrats intelligents peuvent automatiser certains processus d’audit et appliquer des règles de conformité.

Rester à jour avec ces tendances est crucial pour pérenniser votre stratégie d’audit. En adoptant ces innovations, les organisations peuvent améliorer leur posture de sécurité, rationaliser les processus de conformité et obtenir des insights plus approfondis sur leurs activités de bases de données. À mesure que le paysage des menaces continue d’évoluer, notre approche de l’audit des bases de données et de la surveillance de l’activité doit également évoluer.

Conclusion

L’audit de base de données pour Amazon Redshift est un composant critique d’une stratégie de sécurité globale. Bien que Redshift offre des capacités d’audit natives, des solutions tierces comme DataSunrise fournissent des fonctionnalités améliorées pour une surveillance robuste et la conformité. En mettant en œuvre les meilleures pratiques et en utilisant des outils avancés, les organisations peuvent protéger leurs actifs de données précieux et maintenir la conformité réglementaire.

Rappelez-vous, un audit efficace ne se résume pas à cocher des cases. Il s’agit de comprendre profondément le comportement des utilisateurs et l’activité de la base de données. Cette connaissance vous permet de prendre des décisions éclairées et de maintenir un environnement de données sécurisé.

DataSunrise offre des outils user-friendly et adaptables pour la sécurité des bases de données, y compris l’audit, le masquage et la génération de données entre autres fonctionnalités. Visitez notre site web pour une démo en ligne et explorez comment nous pouvons améliorer votre posture de sécurité des bases de données. Alternativement, téléchargez la version d’essai de notre logiciel et explorez ses fonctionnalités. Notre assistant IA intégré est prêt à répondre à toutes vos questions sur les capacités et l’utilisation de DataSunrise.

Suivant