Audit de Base de Données pour Cloudberry

L’audit de base de données pour Cloudberry fournit des contrôles de sécurité essentiels dans un environnement où les risques liés aux données augmentent. L’Identity Theft Resource Center a signalé 3 205 violations de données en 2023. Ces violations ont affecté 349 millions de personnes. Cela représente une augmentation de 78 % par rapport à l’année dernière. Les organisations peuvent renforcer leur posture de sécurité grâce à des pratiques efficaces d’audit de base de données. Cet article examine les capacités d’audit de Cloudberry et les approches pratiques de mise en œuvre pour protéger les données organisationnelles.

Comprendre l’Audit de Base de Données Natif de Cloudberry

Cloudberry offre des capacités d’audit de base de données natives puissantes qui aident les organisations à suivre et à surveiller les activités des bases de données. Ces fonctionnalités utilisent des composants de langage SQL, y compris des vues et des procédures stockées, pour maintenir des journaux d’audit détaillés des opérations de bases de données.

Fonctionnalités Principales d’Audit

Les fonctionnalités d’audit natives de Cloudberry incluent :

- Surveillance en temps réel des opérations de la base de données

- Journalisation détaillée des activités avec horodatage et informations utilisateur

- Règles et filtres d’audit personnalisables

- Intégration avec les frameworks de sécurité existants

- Optimisation des performances pour un impact minimal sur les opérations de la base de données

Mettre en Place un Audit de Base de Données Basique

Pour implémenter un audit de base de données natif dans Cloudberry, suivez ces étapes :

-- Créer une table d'audit CREATE TABLE audit_log ( audit_id SERIAL PRIMARY KEY, table_name VARCHAR(50), operation_type VARCHAR(20), modified_by VARCHAR(50), modification_time TIMESTAMP, old_value TEXT, new_value TEXT ); -- Créer une fonction de déclenchement d'audit CREATE OR REPLACE FUNCTION audit_trigger_function() RETURNS TRIGGER AS $$ BEGIN IF TG_OP = 'INSERT' THEN INSERT INTO audit_log ( table_name, operation_type, modified_by, modification_time, new_value ) VALUES ( TG_TABLE_NAME, TG_OP, current_user, current_timestamp, row_to_json(NEW)::text ); END IF; RETURN NEW; END; $$ LANGUAGE plpgsql;

Utilisation de Cloudberry CLI pour la Gestion des Audits

L’interface en ligne de commande de Cloudberry fournit des outils essentiels pour gérer les paramètres d’audit et consulter les journaux d’audit. Voici des exemples exécutés et leurs résultats :

Activer l’audit pour les événements de connexion :

ALTER DATABASE CloudberryDB SET AUDIT_CONTROL = 'LOGIN_AUDIT'; -- Résultat : Database altérée.

Interroger les événements récents d’audit de connexion :

SELECT event_time, login_name, client_ip, action_name FROM sys.dm_audit_actions WHERE event_time > DATEADD(hour, -24, GETDATE()) ORDER BY event_time DESC;Résultat Exemple :

| event_time | login_name | client_ip | action_name |

|---|---|---|---|

| 2024-02-04 15:30:22 | admin_user | 192.168.1.100 | LOGIN |

| 2024-02-04 15:28:15 | app_service | 192.168.1.101 | FAILED_LOGIN |

| 2024-02-04 15:25:01 | audit_user | 192.168.1.102 | LOGOUT |

Consulter les spécifications d’audit :

SELECT audit_id, name, status_desc, audit_file_path FROM sys.server_audits;Résultat Exemple:

| audit_id | name | status_desc | audit_file_path |

|---|---|---|---|

| 1 | SecurityAudit | ACTIVE | /var/log/audit/ |

| 2 | AccessAudit | ACTIVE | /var/log/audit/ |

Vérifier les tentatives de connexion échouées de la dernière heure :

SELECT event_time, server_principal_name, client_ip, error_number FROM sys.fn_get_audit_file WHERE action_name = 'FAILED_LOGIN' AND event_time > DATEADD(hour, -1, GETDATE());Résultat Exemple :

| event_time | server_principal_name | client_ip | error_number |

|---|---|---|---|

| 2024-02-04 15:45:22 | unknown_user | 192.168.1.150 | 18456 |

| 2024-02-04 15:42:15 | test_account | 192.168.1.151 | 18452 |

Analyser les Données d’Audit

Pour se connecter et analyser les données d’audit, utilisez les requêtes SQL suivantes :

-- Requête des journaux d'audit sur une période spécifique SELECT table_name, operation_type, modified_by, modification_time, new_value FROM audit_log WHERE modification_time >= NOW() - INTERVAL '24 hours' ORDER BY modification_time DESC;

DataSunrise : Audit de Base de Données Avancé pour Cloudberry

Bien que Cloudberry fournisse des fonctionnalités d’audit de base de données natives, il existe des cas où les organisations nécessitent des capacités d’audit plus avancées. C’est là que DataSunrise entre en jeu.

DataSunrise est une solution de sécurité de base de données leader qui offre des capacités d’audit de base de données avancées pour Cloudberry, améliorant la visibilité, la conformité et la sécurité. Vous pouvez intégrer DataSunrise avec Cloudberry pour fournir un suivi d’audit granulaire, y compris des alertes en temps réel et des journaux d’activités détaillés. La solution permet aux organisations de mieux protéger leurs données sensibles en identifiant les accès non autorisés, les menaces potentielles et les schémas de comportement anormaux.

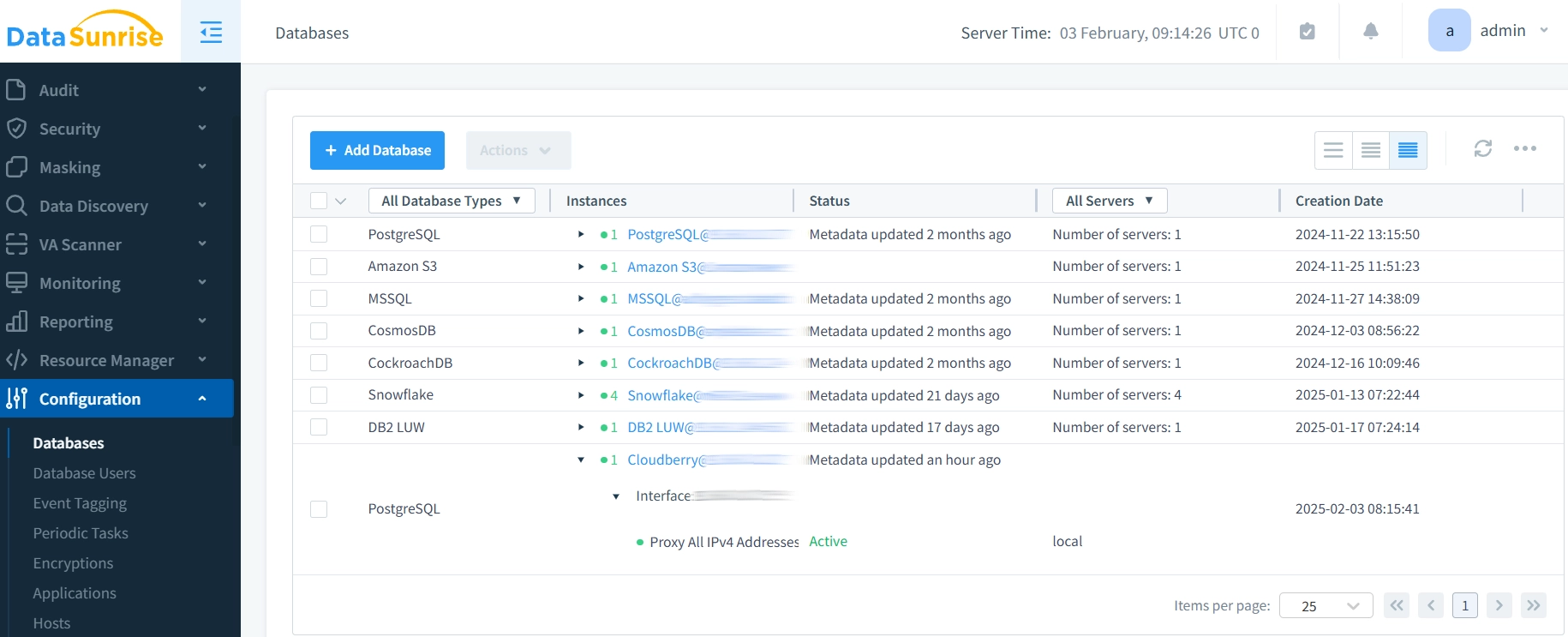

Créer une Instance DataSunrise

Pour commencer avec DataSunrise pour Cloudberry, la première étape consiste à créer une instance DataSunrise. Cela implique la configuration de la plateforme DataSunrise, qui inclut la configuration des connexions à vos bases de données gérées par Cloudberry.

- Installer DataSunrise – Suivez le processus d’installation pour DataSunrise.

- Se connecter à la Base de Données Cloudberry – Configurez une connexion entre DataSunrise et votre base de données Cloudberry.

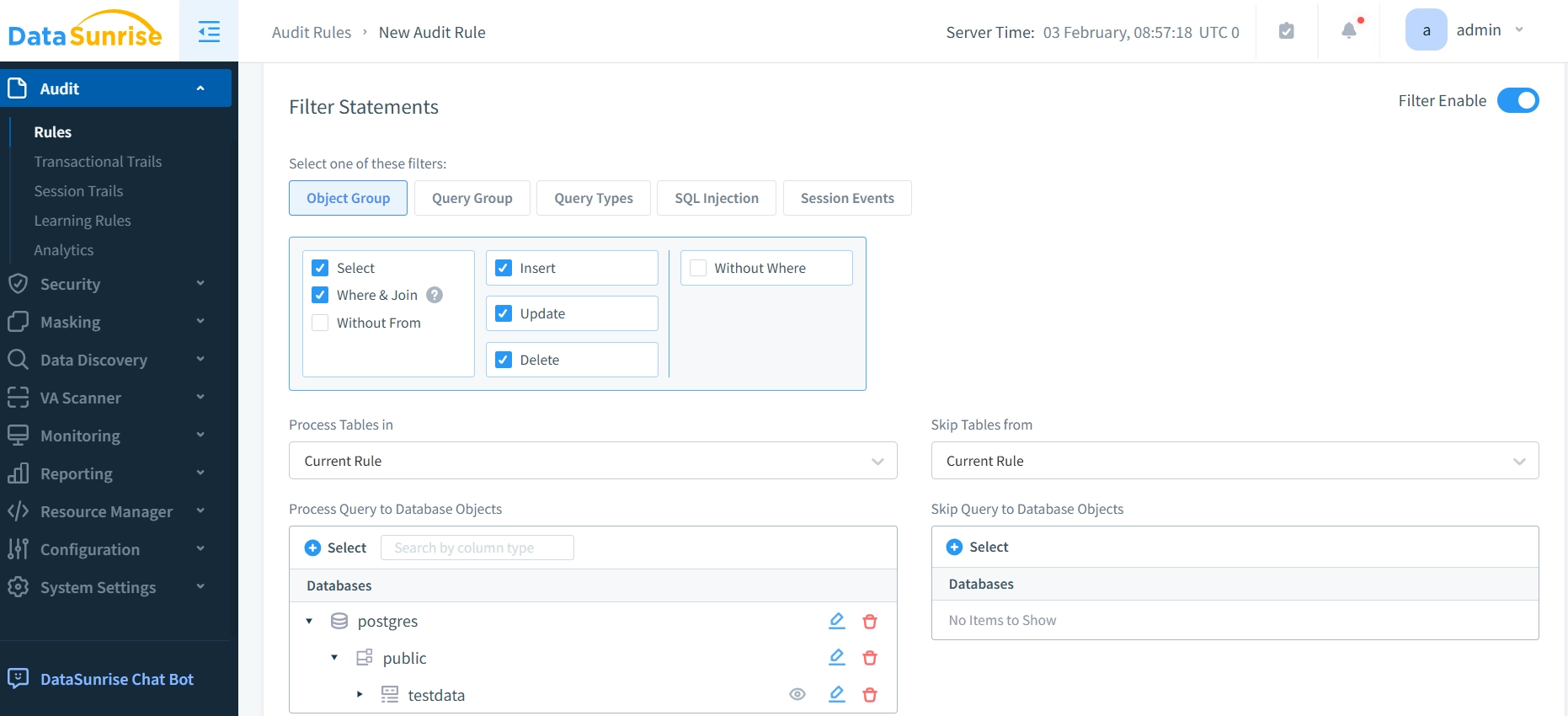

- Configurer les Règles d’Audit – Définissez des politiques d’audit pour vos données sensibles, notamment le suivi de l’accès à des tables ou des colonnes spécifiques.

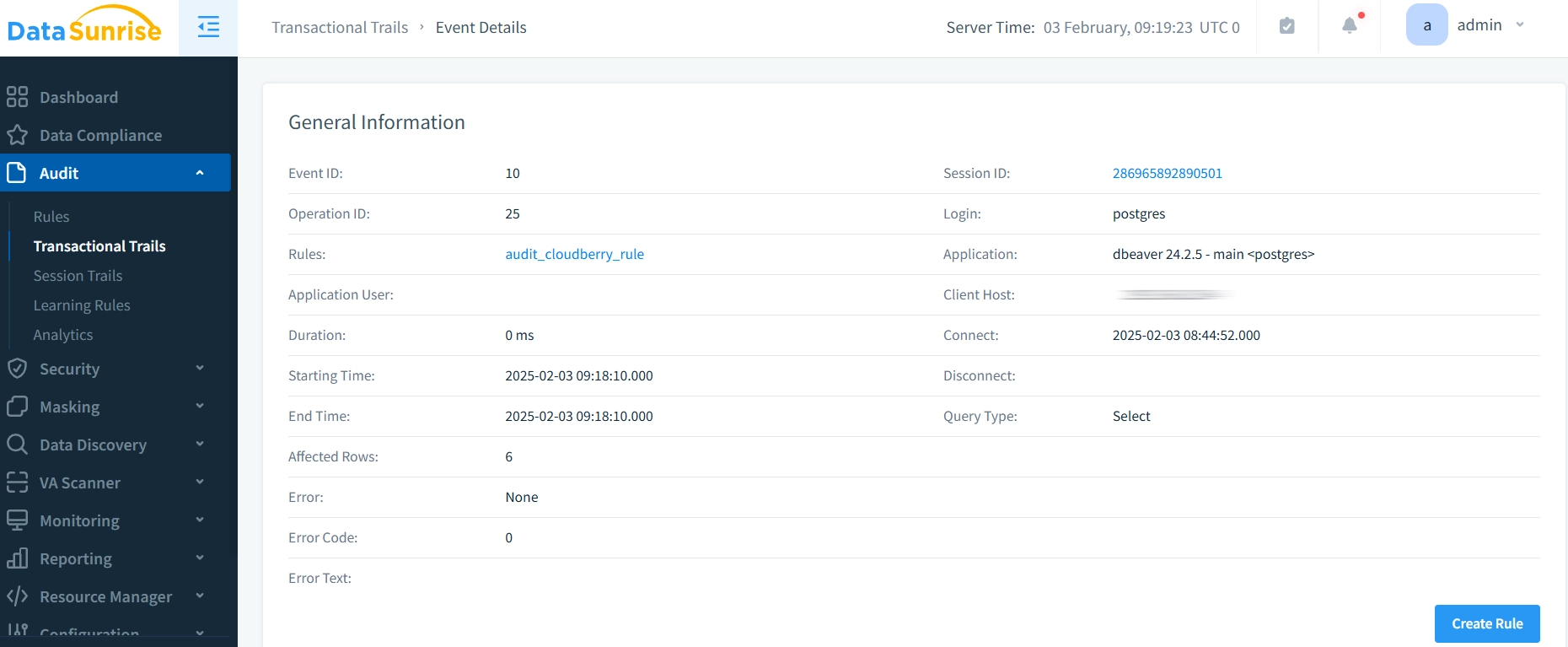

- Vérifier les Résultats d’Audit – Accédez à l’onglet “Transactional Trails” et cliquez sur la règle d’audit pour voir les résultats de l’audit.

Avantages de l’Utilisation de la Suite de Sécurité de DataSunrise

En intégrant DataSunrise avec Cloudberry, vous bénéficiez de plusieurs avantages :

- Contrôle Centralisé : Gérez toutes les politiques de masquage et d’audit depuis une seule interface.

- Alertes en Temps Réel : Recevez des notifications d’activités suspectes, assurant des réponses immédiates aux menaces potentielles.

- Conformité : Respectez les exigences réglementaires, telles que GDPR et HIPAA, en surveillant et contrôlant l’accès aux données sensibles.

- Audit Granulaire : Suivez chaque accès, modification ou suppression de données, fournissant une piste d’audit complète.

Optimiser la Mise en Œuvre de l’Audit de Base de Données

Gestion des Politiques : Les organisations devraient établir des cycles de révision réguliers pour évaluer et mettre à jour les politiques d’audit en fonction des menaces émergentes et des exigences de conformité. Cette approche proactive garantit que la couverture d’audit reste alignée avec les objectifs de sécurité.

Rétention des Données : Mettre en œuvre des périodes de rétention appropriées aide à équilibrer les besoins de sécurité avec les contraintes de stockage tout en répondant aux exigences réglementaires. Considérez simultanément les mandats de conformité et les exigences opérationnelles lors de la définition des périodes de rétention.

Gestion des Alertes : La mise en place de notifications automatisées pour les activités suspectes permet une réponse rapide aux incidents de sécurité potentiels. Cette approche doit inclure des chemins d’escalade clairement définis et des procédures de réponse pour différents types d’alertes.

Documentation et Tests : Maintenir des enregistrements détaillés des configurations d’audit soutient les efforts de dépannage et aide à garantir la cohérence entre les environnements de base de données. Les tests réguliers vérifient que tous les composants fonctionnent comme prévu et capturent les points de données requis.

Intégration Tiers : Des solutions comme DataSunrise peuvent considérablement améliorer les capacités d’audit natives grâce à des interfaces de gestion centralisées et des fonctionnalités avancées de reporting.

Conclusion

L’audit de base de données pour Cloudberry fournit des capacités essentielles de sécurité et de conformité pour les organisations modernes. Que ce soit en utilisant des fonctionnalités natives ou des solutions améliorées comme DataSunrise, une mise en œuvre appropriée de l’audit aide à protéger les données sensibles et à maintenir la conformité réglementaire.

Pour des fonctionnalités de sécurité de base de données avancées, y compris des outils complets d’audit et de conformité, visitez le site web de DataSunrise pour explorer nos solutions de pointe et demander une démonstration en ligne.