Audit de Base de Données pour Couchbase

Les systèmes informatiques peuvent être à risque de violations de sécurité. Les chercheurs ont d’abord noté cela dans les articles de recherche d’IBM en 1975, mais les gens le savaient probablement avant cela. Cette vérité importante est toujours vraie aujourd’hui.

Cependant, les enjeux ont beaucoup augmenté. La quantité de données sensibles est passée de mégaoctets à pétaoctets à l’ère du numérique. Alors que les organisations adoptent de plus en plus les bases de données NoSQL comme Couchbase, la mise en œuvre de mécanismes d’audit robustes devient cruciale pour la sécurité et la conformité.

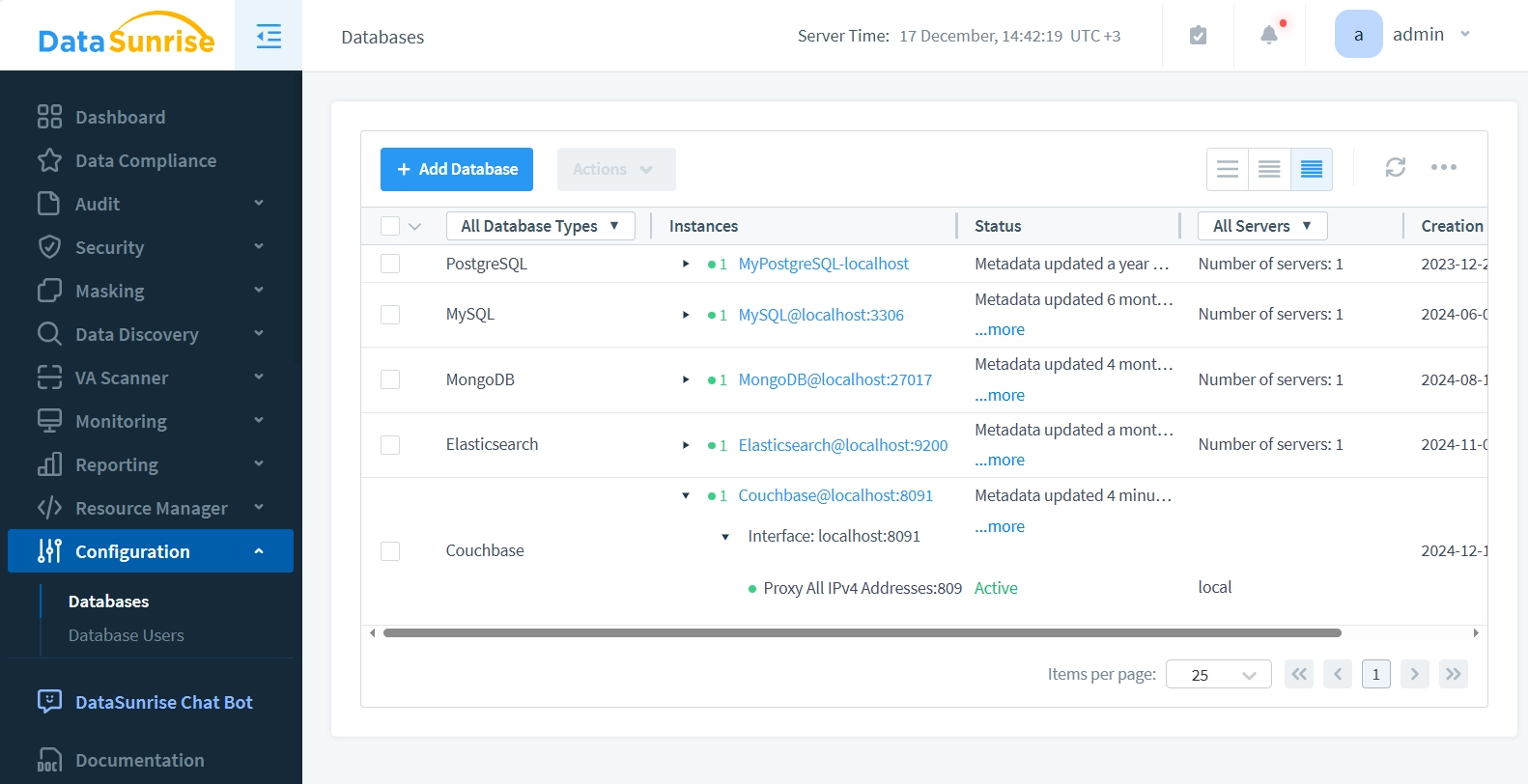

Bien que Couchbase offre des capacités d’audit et de surveillance intégrées robustes via son interface utilisateur, les organisations sont souvent confrontées à des défis dans des environnements plus complexes. Gérer des niveaux d’audit cohérents à travers des infrastructures hybrides peut être difficile. Cela inclut les déploiements sur site et dans le cloud, ainsi que les environnements multi-base de données.

De plus, maintenir une journalisation RBAC uniforme à travers ces systèmes divers pose des complications supplémentaires. DataSunrise aborde ces défis en fournissant des capacités d’audit complètes et standardisées qui s’intègrent de manière transparente dans tous les scénarios de déploiement.

Comprendre l’Audit des Bases de Données dans les Infrastructures Modernes

L’audit des bases de données fonctionne comme le système de surveillance numérique de votre organisation. Il piste et enregistre les activités de la base de données, les actions des utilisateurs et les modifications du système. Pour les environnements Couchbase, un audit complet devient encore plus critique en raison de son architecture de stockage orientée document.

Les solutions d’audit modernes doivent s’adapter aux défis uniques des bases de données NoSQL. Elles doivent surveiller à la fois les données structurées et non structurées tout en maintenant la performance et l’évolutivité. Les organisations cherchant des mesures de sécurité robustes devraient envisager de mettre en œuvre des outils d’audit spécialisés qui complètent les capacités natives de la base de données.

Composants Clés de l’Audit de Base de Données pour Couchbase

Un audit de base de données efficace pour Couchbase se concentre sur plusieurs éléments cruciaux. La surveillance des accès forme la base en suivant les interactions des utilisateurs avec la base de données. La traçabilité des modifications garantit que toutes les modifications apportées aux documents et structures sont correctement enregistrées.

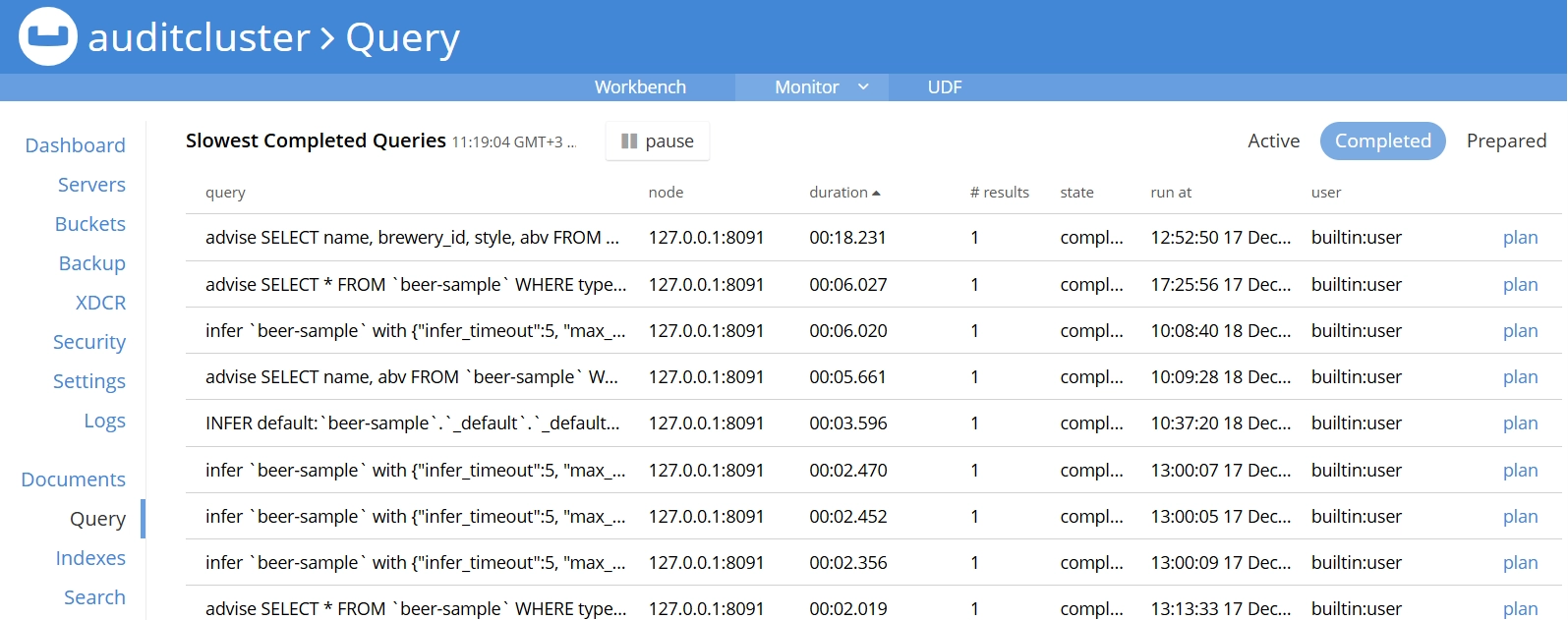

L’analyse des requêtes fournit des insights sur les schémas d’utilisation de la base de données et les problèmes de sécurité potentiels. Le système de détection des événements de sécurité travaille en continu pour identifier et alerter sur les menaces et violations potentielles.

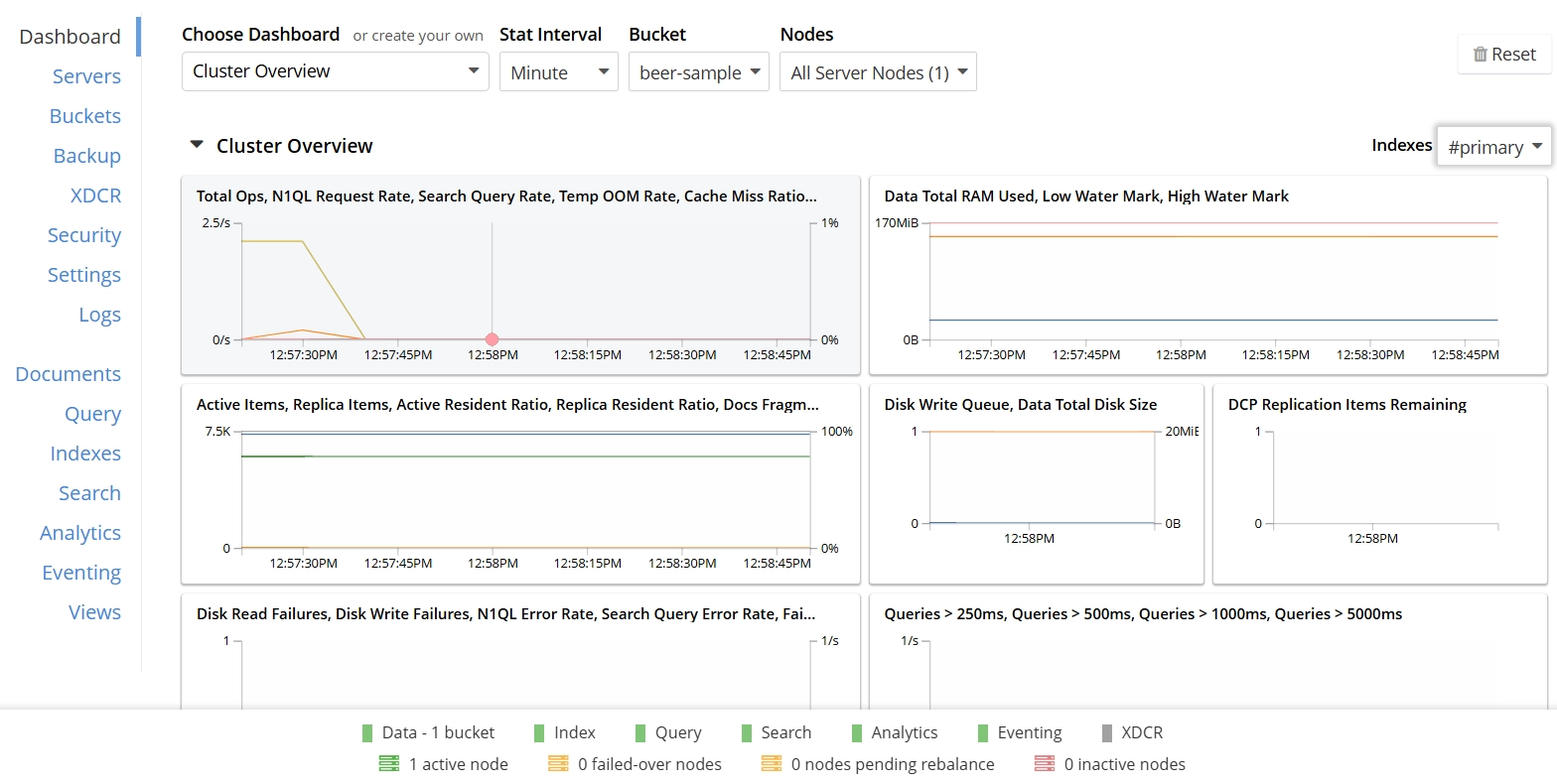

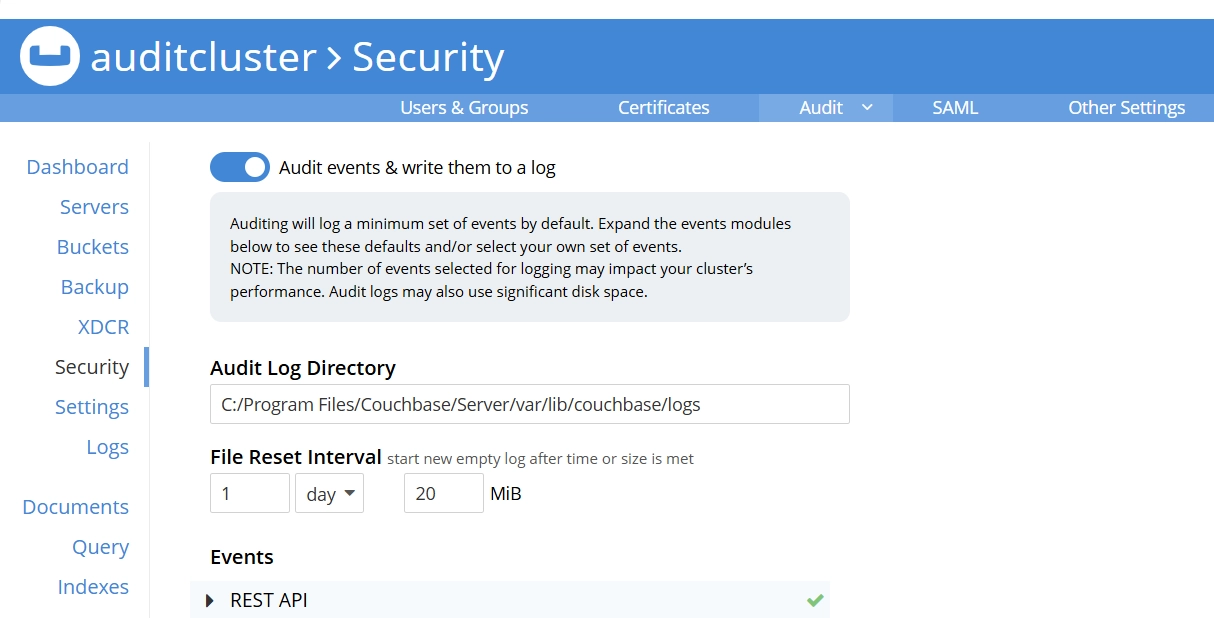

Couchbase maintient un historique des requêtes par défaut. Via la page Sécurité, les administrateurs peuvent activer des fonctionnalités d’audit améliorées.

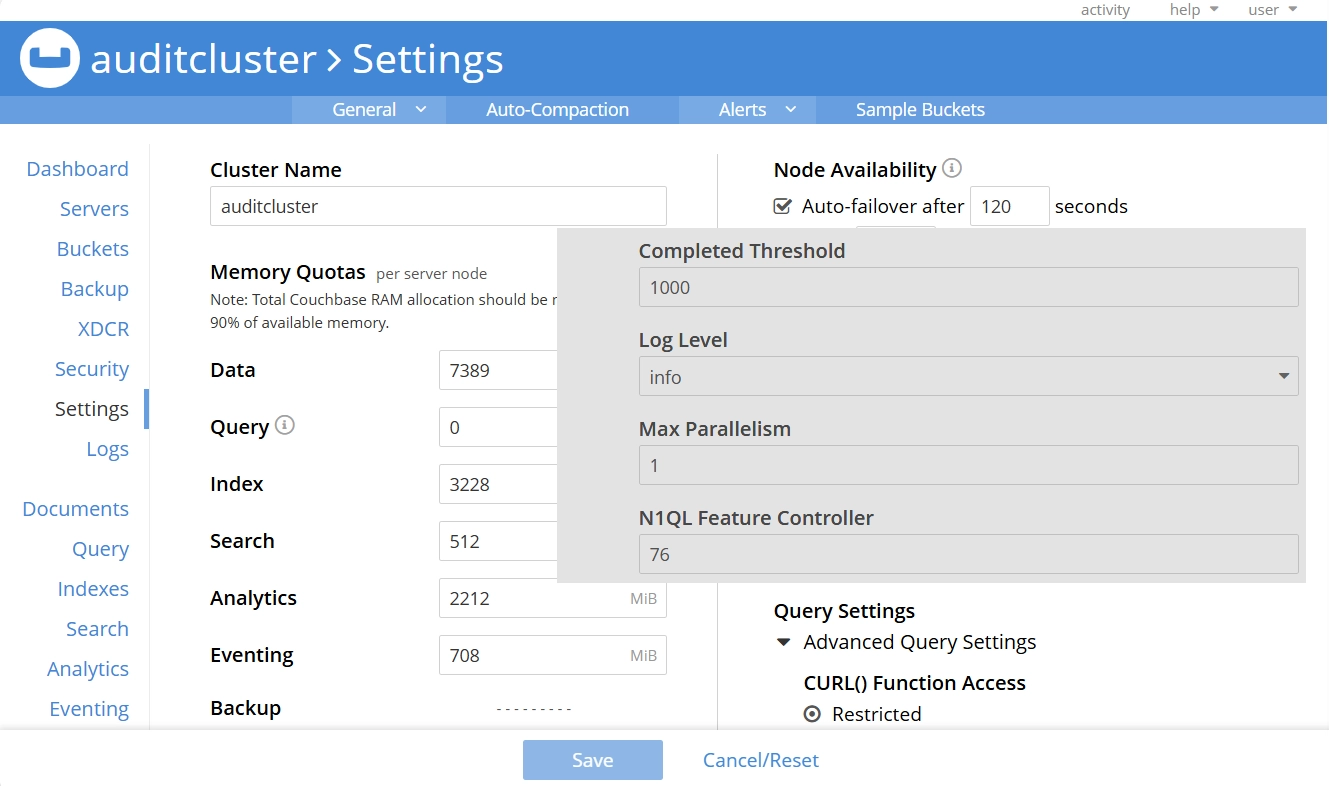

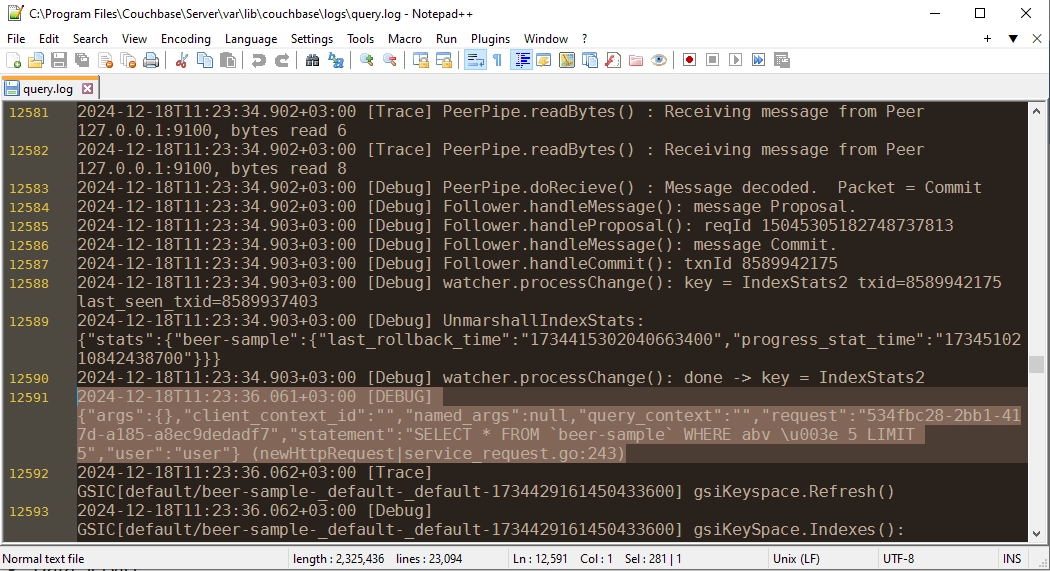

Vous pouvez modifier les niveaux de détail de la journalisation des requêtes pour les fichiers journaux texte dans les Paramètres. Les options vont de ‘aucun’ à des choix plus détaillés comme ‘trace’ ou ‘debug’. Cela aide à répondre à vos besoins de surveillance spécifiques.

Le niveau de détail du journal peut être configuré via le menu déroulant, où ‘info’ est le réglage par défaut. Cette sélection détermine la granularité des informations journalisées.

Au-delà des Outils Natifs : Le Besoin de Solutions Tiers

Bien que Couchbase fournisse des capacités d’audit intégrées, les organisations ont souvent besoin de solutions plus robustes. Les outils tiers spécialisés améliorent la sécurité grâce à des capacités de surveillance en temps réel et des fonctionnalités de reporting avancées. Ces solutions s’intègrent parfaitement avec l’infrastructure de sécurité existante et permettent aux organisations de mettre en œuvre des règles d’audit personnalisées en fonction de leurs besoins spécifiques.

Exigences de Conformité et Audit de Base de Données

Les organisations modernes doivent se conformer à diverses réglementations. HIPAA et le RGPD se démarquent comme deux exemples principaux exigeant des mesures strictes de protection des données.

Répondre aux Exigences de l’HIPAA

Les organisations de soins de santé doivent maintenir des pistes d’audit détaillées de tous les accès aux PHI. Le système doit enregistrer qui a accédé aux données, quand elles ont été accédées, quelles actions ont été effectuées et quelles données spécifiques étaient impliquées. Ce suivi complet permet aux fournisseurs de soins de santé de maintenir la conformité tout en protégeant les informations sensibles des patients.

Mesures de Conformité au RGPD

Le règlement européen sur la vie privée exige que les organisations maintiennent une transparence complète de l’accès aux données. Les entreprises doivent tracer les mouvements de données à travers leurs systèmes et documenter toutes les activités de traitement. Ces exigences rendent l’audit de base de données robuste essentiel pour toute organisation traitant les données des citoyens européens.

Audit Avancé avec DataSunrise

DataSunrise apporte des capacités de sécurité à la pointe pour les environnements Couchbase. La plateforme excelle en fournissant des pistes d’audit complètes et des capacités de surveillance en temps réel. Grâce à des rapports de conformité automatisés et une analyse comportementale sophistiquée, les organisations peuvent maintenir des mesures de sécurité robustes tout en réduisant les charges administratives.

La Puissance de l’Audit Uniforme

DataSunrise se distingue par ses capacités d’audit uniformes à travers différentes plateformes de base de données. Cette standardisation simplifie la gestion de la sécurité en la rendant plus directe et efficace. Les équipes peuvent surveiller plusieurs types de bases de données via une interface unique, rationalisant ainsi les processus de reporting de conformité et d’évaluation des risques.

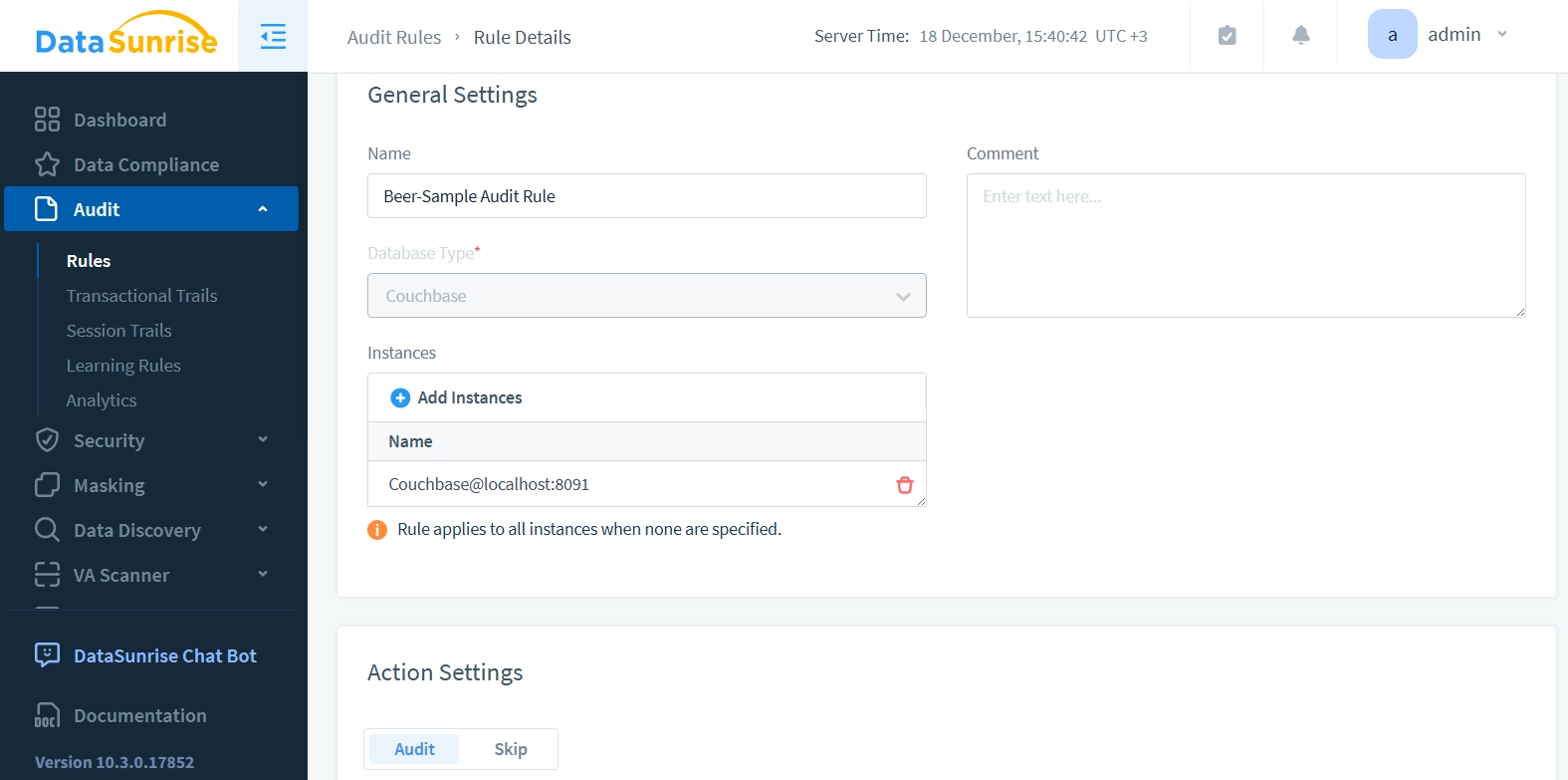

Lorsque qu’un utilisateur se connecte au serveur Couchbase en utilisant le port proxy de DataSunrise, toutes les requêtes de base de données peuvent être vérifiées. Cela est basé sur les règles qui ont été mises en place. Par exemple :

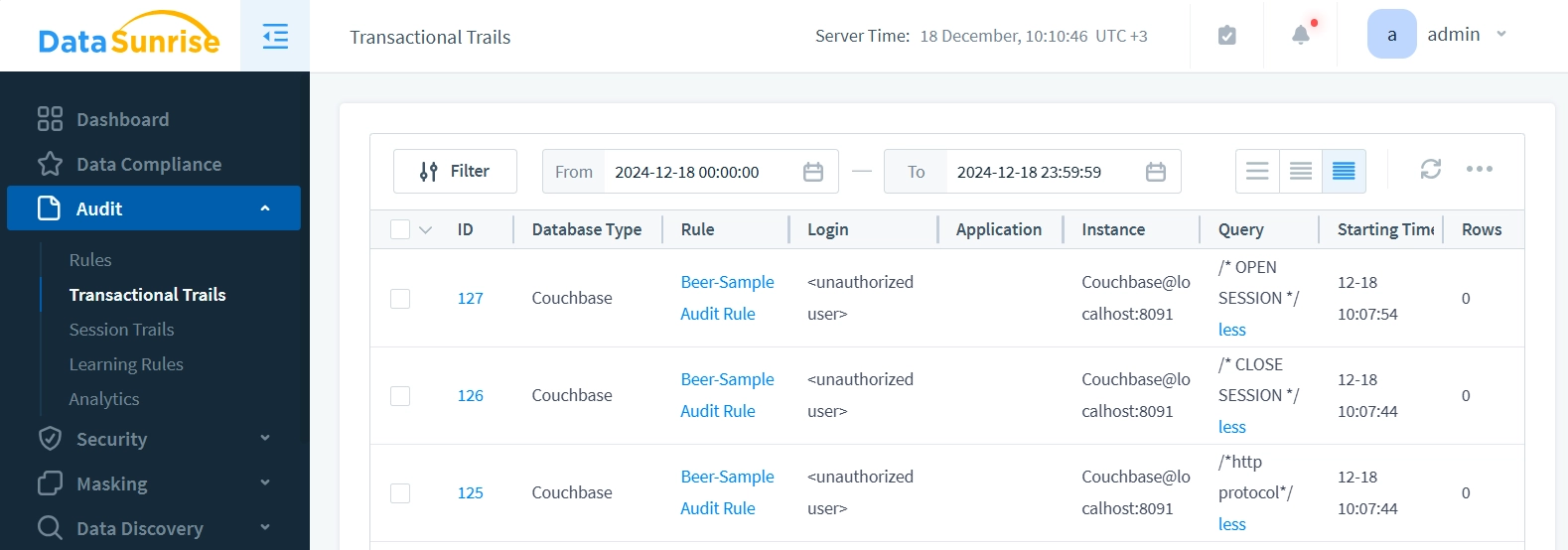

Le Journal des Transactions affiche toutes les requêtes provenant de Couchbase et d’autres sources de données où les règles d’audit sont activées, fournissant une visibilité complète à travers l’infrastructure :

Cliquez sur un ID d’événement dans le Journal des Transactions. Cela vous montrera des informations détaillées sur l’événement. Vous verrez les horodatages, les paramètres de la requête et les détails d’exécution.

Amélioration de l’Expérience Utilisateur grâce à l’Assistance AI

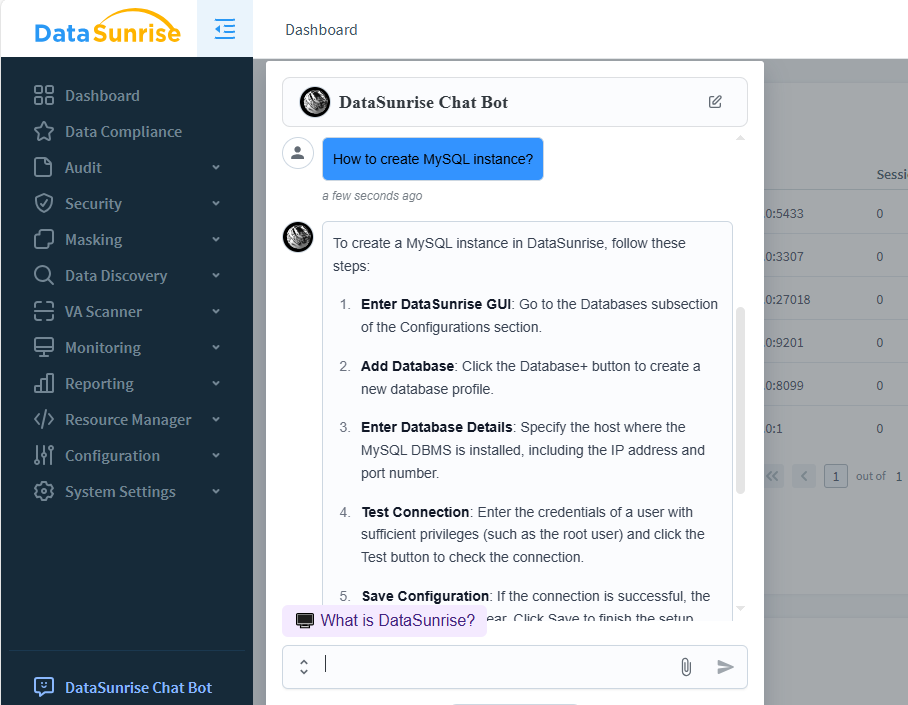

DataSunrise intègre un innovant assistant basé sur LLM qui transforme la manière dont les utilisateurs interagissent avec la plateforme. Ce guide intelligent aide les utilisateurs à naviguer dans l’interface et à comprendre les fonctionnalités de sécurité essentielles.

L’assistant permet de rendre les idées complexes de sécurité plus accessibles. Il les décompose en termes simples. Cette méthode aide tous les utilisateurs à comprendre la protection des données et la sécurité. Peu importe leur niveau de connaissance ou d’expérience antérieure en cybersécurité.

L’assistant explique clairement ces concepts. Il fournit également des conseils détaillés sur les fonctionnalités de DataSunrise, une plateforme de sécurité des données solide.

L’assistant guide les utilisateurs à travers chaque fonctionnalité étape par étape. Il montre comment les utiliser pour améliorer la sécurité des données. Cela inclut de montrer comment configurer des alertes pour les activités suspectes. Par exemple, l’assistant couvre comment configurer le masquage des données pour protéger les informations sensibles.

Enfin, il explique comment mettre en œuvre les contrôles d’accès. Cela garantit que seuls les personnels autorisés peuvent visualiser ou modifier les données critiques.

En fournissant ce soutien, l’assistant facilite le démarrage pour les équipes avec des compétences variées. L’assistant aide tous les utilisateurs, qu’ils soient professionnels de l’informatique expérimentés ou nouveaux en sécurité des données. Cela permet à chacun d’utiliser la plateforme avec confiance.

Cet approche inclusive crée un environnement d’équipe. Les membres de l’équipe peuvent collaborer pour protéger les données de leur organisation. Cela conduit à une stratégie de gestion des données plus sécurisée et plus solide.

Globalement, l’assistant améliore non seulement l’expérience utilisateur mais donne aussi aux équipes les moyens de prendre des mesures proactives pour protéger leurs données, faisant de DataSunrise un outil précieux pour les organisations engagées à maintenir des normes élevées de sécurité des données.

Meilleures Pratiques pour la Mise en Œuvre de l’Audit des Bases de Données

La mise en œuvre réussie de l’audit des bases de données nécessite une planification et une exécution minutieuses. Les organisations devraient commencer par définir des objectifs d’audit clairs alignés avec leurs buts de sécurité. Une journalisation complète doit être mise en place sur tous les systèmes critiques.

Des revues régulières des journaux d’audit aident à identifier les problèmes de sécurité potentiels tôt. La sécurité des pistes d’audit elles-mêmes doit être maintenue pour empêcher toute falsification. Enfin, une documentation complète de toutes les procédures d’audit assure la cohérence et la conformité.

Conclusion : Sécuriser Votre Environnement Couchbase

Un audit de base de données efficace pour Couchbase nécessite une approche multi-couches. Bien que les outils natifs offrent des fonctionnalités de base, des solutions complètes comme DataSunrise fournissent les fonctionnalités robustes nécessaires pour relever les défis de sécurité modernes. La combinaison de capacités de surveillance avancées et d’interfaces conviviales fait de DataSunrise un choix idéal pour les organisations cherchant à améliorer leur sécurité de base de données.

À propos de DataSunrise

DataSunrise est une entreprise leader dans les solutions de sécurité des bases de données. Notre plateforme fournit des capacités de surveillance avancées et d’évaluation complète de la vulnérabilité. Nous offrons des fonctionnalités de masquage dynamique des données et de gestion sophistiquée des contrôles d’accès. Notre système de détection de menaces en temps réel protège vos données contre les menaces émergentes.

Prêt à améliorer votre sécurité de base de données ? Visitez le site web de DataSunrise pour planifier une démonstration en ligne et découvrir comment nos solutions peuvent protéger vos précieux actifs de données.