Audit des Bases de Données basées sur la Conformité

Audit des Bases de Données basées sur la Conformité pour les Soins de Santé

Les organisations de soins de santé sont confrontées à des exigences strictes en matière de sécurité des données en vertu de règlements tels que la loi sur la transférabilité et la responsabilité en matière d’assurance maladie (HIPAA). Protéger les informations de santé des patients (PHI) ne concerne pas seulement la sécurité – c’est aussi une question d’assurer la responsabilité grâce à un audit efficace des bases de données. En mettant l’accent sur l’audit des données, les organisations peuvent répondre aux exigences de HIPAA tout en maintenant la performance du système et l’efficacité opérationnelle.

Cet article vous aidera à mettre en place une stratégie d’audit de conformité en utilisant SQL et des outils comme DataSunrise. Cela garantira que vos systèmes de santé sont sécurisés et répondent aux exigences du système de santé.

Pourquoi l’Audit des Bases de Données est Essentiel dans les Soins de Santé

Les organisations de soins de santé gèrent d’immenses quantités de données sensibles, y compris les dossiers médicaux des patients, les détails de facturation et les informations démographiques. Ces données, collectivement appelées Informations de Santé Protégées (PHI), forment la base des soins aux patients et de l’efficacité opérationnelle. Cependant, elles représentent également d’importants défis en matière de sécurité. Des règlements comme la loi sur la transférabilité et la responsabilité en matière d’assurance maladie (HIPAA) imposent des règles strictes pour la protection des PHI.

L’audit des bases de données est crucial pour s’assurer que les systèmes de soins de santé respectent les règles de HIPAA. Cela ne se limite pas à la conformité. L’audit aide à identifier les risques de sécurité, maintient la transparence des opérations et protège contre les violations de données.

Les cybercriminels ciblent souvent les données de santé, donc un audit solide est essentiel. Cela aide à instaurer la confiance et à garantir la conformité avec la loi.

Principales Exigences de HIPAA pour l’Audit des Bases de Données

Pour comprendre l’importance de l’audit des bases de données dans les soins de santé, il est crucial d’examiner les mandats spécifiques de HIPAA :

- Suivi des Accès

- Surveillance des Activités

- Rétention des Audits

- Alertes d’Incidents

- Intégrité et Sécurité des Données

Les organisations doivent conserver des traces claires de qui a accédé ou modifié les PHI. Elles doivent également noter les actions effectuées et quand elles ont été réalisées. Ce niveau de détail garantit la responsabilité et aide à identifier les accès non autorisés, qu’ils soient intentionnels ou accidentels.

HIPAA exige que les prestataires de soins de santé surveillent toutes les activités impliquant des tables importantes contenant des données sensibles. Ces activités comprennent SELECT (obtention des données), UPDATE (modification des données), DELETE (suppression des données) et INSERT (ajout de données). Suivre ces actions aide les organisations à contrôler l’utilisation et l’accès à leurs données.

Une autre partie essentielle de la conformité HIPAA est le stockage sécurisé et la conservation des journaux d’audit. Vous devez conserver ces traces pendant au moins six ans. Les lois ou les politiques de l’entreprise peuvent exiger de les conserver plus longtemps. Une rétention appropriée aide les organisations à examiner les données passées pour les enquêtes ou les audits de conformité.

On attend des prestataires de soins de santé qu’ils mettent en place des systèmes générant des alertes en cas de tentatives d’accès non autorisées ou d’activités suspectes. Si quelqu’un effectue de nombreuses tentatives de connexion infructueuses ou accède à des zones restreintes, l’équipe de sécurité devrait recevoir une notification immédiate.

Vous devez protéger les journaux d’audit pour empêcher toute altération ou tout accès non autorisé. HIPAA met en évidence la nécessité du cryptage, des contrôles d’accès et du stockage sécurisé pour garantir la sécurité de ces journaux.

Personnalisation de l’Audit pour Répondre aux Normes HIPAA avec les Outils Natifs de SQL Server

Personnaliser l’audit des bases de données pour répondre aux normes HIPAA est important pour les organisations de soins de santé. Une approche unique peut créer des problèmes. Cela peut surcharger les systèmes avec des journaux supplémentaires et ralentir la performance.

Au lieu de cela, une stratégie ciblée suit uniquement les données et les opérations importantes. Cela réduit les frais généraux et maintient la conformité. SQL Server fournit des outils intégrés puissants tels que les vues, les procédures stockées et les déclencheurs. Ces outils aident les organisations à créer des solutions d’audit détaillées.

Les bases de données de soins de santé stockent de grandes quantités d’informations sensibles, y compris les dossiers des patients, les données de facturation et les historiques d’ordonnances. Surveiller chaque action dans la base de données peut créer trop de données et ralentir le système. En personnalisant vos paramètres d’audit, vous pouvez suivre uniquement les actions à haut risque ou à haute priorité. Cela vous aide à utiliser les ressources de manière plus efficace tout en restant conforme aux règles strictes de HIPAA.

Un audit personnalisé permet de se concentrer plus efficacement sur la détection des incidents. Par exemple, au lieu de vérifier toutes les opérations SELECT, vous pouvez examiner des tables ou des colonnes spécifiques contenant des PHI. Cette approche ciblée réduit les faux positifs et assure des réponses rapides aux menaces réelles.

Identification des Données à Auditer

Avant de configurer vos paramètres d’audit, identifiez les données et les actions les plus importantes pour la conformité HIPAA. Cette étape est essentielle pour répondre aux exigences nécessaires. Commencez par trier les objets de la base de données qui contiennent des informations sensibles et évaluer leurs niveaux de risque. Exemples courants :

- Table des Patients : Stocke des informations démographiques et médicales.

- Table des Ordonnances : Suit les détails des médicaments et les antécédents de prescription.

- Table des Dossiers Médicaux : Contient des informations diagnostiques, des plans de traitement et des notes cliniques.

Suivez les actions suivantes :

- SELECT : Qui consulte les données des patients ?

- INSERT/UPDATE : Qui ajoute ou modifie des informations ?

- DELETE : Qui supprime des enregistrements ?

Exemple : Création d’un Audit avec SQL

Disons que vous voulez surveiller toutes les opérations SELECT sur la table des Patients.

Créez une Spécification d’Audit :

USE master; GO CREATE SERVER AUDIT PatientAccessAudit TO FILE (FILEPATH = 'C:\Audits\', MAXSIZE = 50 MB); GO ALTER SERVER AUDIT PatientAccessAudit WITH (STATE = ON); GO

Définissez la Politique d’Audit pour votre Base de Données :

USE HealthDB; GO CREATE DATABASE AUDIT SPECIFICATION PatientTableAudit FOR SERVER AUDIT PatientAccessAudit ADD (SELECT ON dbo.Patients BY public); GO ALTER DATABASE AUDIT SPECIFICATION PatientTableAudit WITH (STATE = ON);

Interrogez les Journaux d’Audit :

SELECT

event_time,

server_principal_name,

database_name,

object_name,

statement

FROM

sys.fn_get_audit_file ('C:\Audits\*.sqlaudit', DEFAULT, DEFAULT);

Cet exemple montre comment auditer les activités spécifiques à une table, assurant la conformité avec les exigences des systèmes de santé.

Connexion à la Base de Données pour l’Audit

La clé pour une bonne stratégie d’audit est une connexion sécurisée à votre base de données. Cette connexion permet aux administrateurs et aux scripts de surveiller, interroger et gérer les journaux d’audit. Elle aide également à appliquer les règles de conformité.

Pour se connecter à une base de données SQL Server, vous pouvez utiliser des outils comme SQL Server Management Studio (SSMS). Vous pouvez également vous connecter en utilisant des langages de programmation tels que Python.

Une connexion sécurisée protège la communication entre votre système et la base de données. Elle empêche les accès non autorisés et les manipulations.

Pour les systèmes de santé qui gèrent des données sensibles de patients, les connexions cryptées sont cruciales. Des méthodes d’authentification solides sont également essentielles. Ces étapes aident à protéger l’intégrité et la confidentialité des données. Elles garantissent la conformité avec les exigences de HIPAA.

SSMS fournit une interface intuitive pour la gestion des bases de données et des configurations d’audit. Voici comment établir une connexion:

- Lancez SSMS: Ouvrez l’application SQL Server Management Studio.

- Entrez les Détails du Serveur: Saisissez le nom de votre serveur, le type d’authentification (Windows ou Authentification SQL Server) et les identifiants.

- Connectez-vous à la Base de Données: Sélectionnez la base de données cible (ex. : HealthDB) pour commencer à gérer les tables, les vues et les journaux d’audit.

Une fois connecté, vous pouvez facilement naviguer dans la structure de la base de données, exécuter des requêtes et configurer les spécifications d’audit.

Connexions Programmatiques avec Python: De nombreux développeurs préfèrent se connecter à la base de données de manière programmatique pour une meilleure automatisation et un meilleur audit. Python dispose de bibliothèques utiles comme pyodbc qui facilitent la connexion aux bases de données.

Exemple : Connexion Python à SQL Server

Voici un simple script Python pour se connecter à une base de données SQL Server :

import pyodbc

# Détails de la connexion

connection = pyodbc.connect(

'DRIVER={SQL Server};'

'SERVER=your_server;'

'DATABASE=HealthDB;'

'UID=your_user;'

'PWD=your_password;'

)

print("Connecté à la base de données.")

Vous pouvez intégrer cette connexion dans des scripts qui interrogent régulièrement les journaux d’audit ou appliquent les règles de conformité.

Amélioration de l’Audit SQL avec DataSunrise

SQL Server dispose de mécanismes d’audit robustes intégrés. Pourtant, les améliorations d’audit de DataSunrise élèvent ces fonctionnalités, simplifiant la conformité et augmentant l’efficacité.

Création d’une Instance DataSunrise

- Lancez DataSunrise: En supposant qu’il soit installé, connectez-vous à l’interface web.

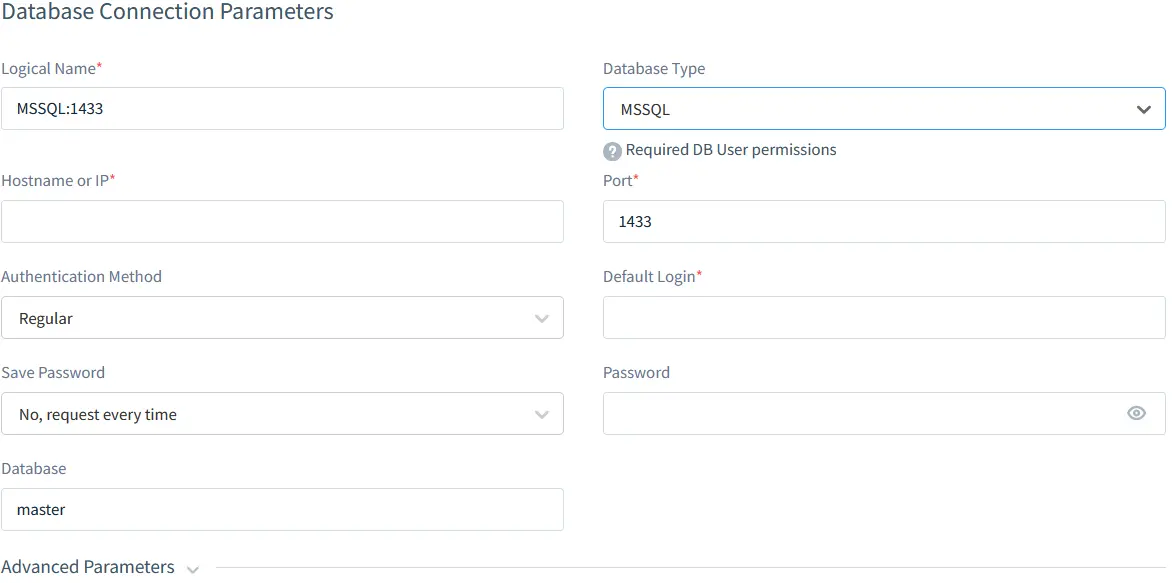

- Ajoutez votre Base de Données: Accédez à l’onglet “Connexion à la Base de Données” et saisissez les détails de votre serveur.

Création d’une instance de serveur de base de données dans DataSunrise

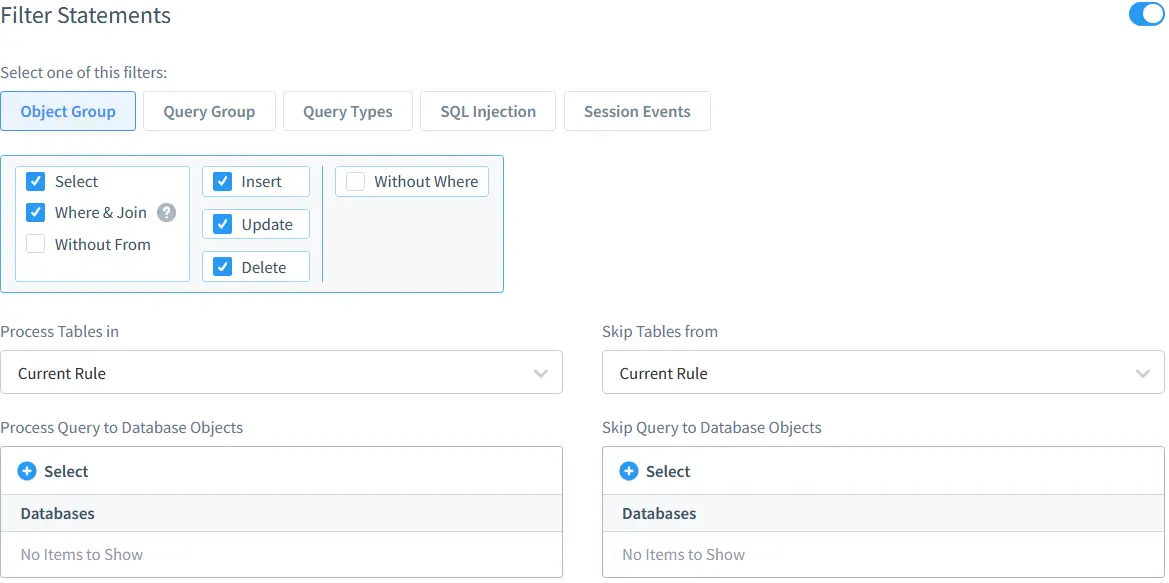

- Configurez les Politiques d’Audit: Choisissez des modèles prêts à l’emploi ou créez vos propres politiques. Vous pouvez suivre des actions comme SELECT, INSERT ou les connexions échouées.

Écran de configuration de l’audit DataSunrise

Visualisation des Données d’Audit dans DataSunrise

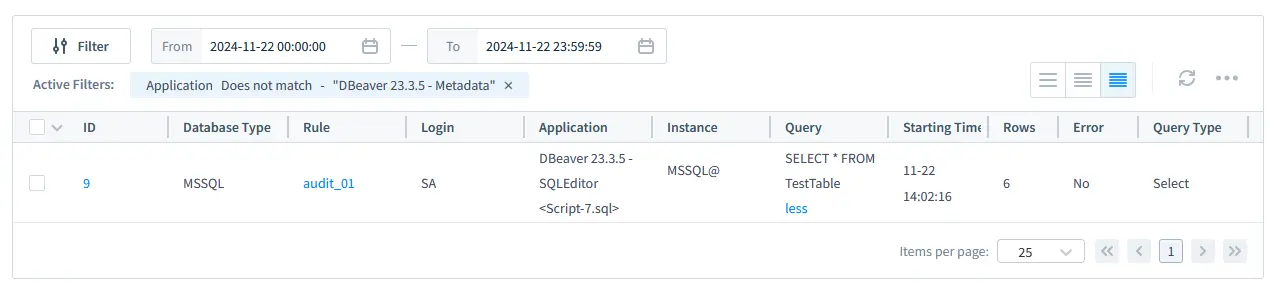

DataSunrise offre des tableaux de bord intuitifs où vous pouvez :

- Surveiller les activités des utilisateurs en temps réel.

- Configurer des alertes pour les événements suspects.

- Générer des rapports de conformité détaillés en quelques clics.

Liste des événements des pistes transactionnelles

Avantages de l’Audit Centralisé avec DataSunrise

La suite de sécurité de DataSunrise regroupe et standardise le contrôle de toutes les règles d’audit. Cela offre une grande flexibilité et est facile à utiliser.

Les avantages incluent :

- Politiques Personnalisables : Adaptation des règles pour des tables ou des actions spécifiques.

- Performance Améliorée : Décharger l’audit gourmand en ressources de votre serveur de base de données.

- Audit Inter-Base de Données : Surveiller des plateformes de bases de données diverses à partir d’une seule interface.

- Rapports de Conformité : Générer rapidement des journaux d’audit alignés sur HIPAA.

Exemple : Vous pouvez configurer DataSunrise pour alerter les administrateurs sur les accès non autorisés à la table des dossiers médicaux, vous aidant à répondre de manière proactive aux violations potentielles.

Défis et Meilleures Pratiques

Défis

- Impact sur la Performance : Un audit extensif peut ralentir les systèmes. Atténuez cela en auditant uniquement les activités à haut risque.

- Gestion des Journaux : Les journaux d’audit volumineux peuvent saturer le stockage. Utilisez des politiques de rétention pour archiver ou résumer les anciens journaux.

Meilleures Pratiques

- Réviser Régulièrement les Règles d’Audit : Assurez-vous que les politiques sont conformes aux normes réglementaires en évolution.

- Sécuriser les Journaux d’Audit : Restreignez l’accès et cryptez les journaux pour éviter toute manipulation.

- Former le Personnel : Sensibilisez les employés à l’importance de l’audit des données et de la conformité.

Conclusion

Mettre en place un audit des bases de données pour les systèmes de santé est essentiel pour protéger les données sensibles et répondre aux exigences de HIPAA. Cela aide également à garantir la responsabilité.

Les organisations peuvent utiliser les fonctionnalités puissantes de SQL et des outils comme DataSunrise pour créer des solutions efficaces. Vous pouvez également adapter ces solutions à vos besoins.

La suite de sécurité flexible de DataSunrise simplifie l’audit. Elle offre un contrôle centralisé, une surveillance en temps réel et des tableaux de bord conviviaux. Cela aide à garantir la conformité tout en maintenant de bonnes performances.

Découvrez comment DataSunrise peut améliorer la sécurité de vos bases de données. Rendez-vous sur DataSunrise.com pour une démonstration en ligne. Voyez comment nous pouvons renforcer votre plan de protection des données.