Audit des Données dans Greenplum

La mise en œuvre d’une piste d’audit des données dans Greenplum offre aux organisations une visibilité cruciale sur les activités et modifications de la base de données. À mesure que les entreprises manipulent des volumes croissants de données sensibles, des capacités robustes d’audit sont devenues essentielles pour la gouvernance des données. De récentes recherches en sécurité d’IBM révèlent que les violations de données coûtent en moyenne 4,45 millions de dollars aux organisations, soulignant l’importance des systèmes d’audit complets.

Pour les entreprises gérant des informations sensibles, Greenplum Database offre un suivi systématique et une vérification des activités de la base de données grâce à ses fonctionnalités d’audit natives. Cette approche méthodique soutient les exigences de conformité tout en fournissant des informations sur les modèles d’accès aux données et les préoccupations potentielles liées à la sécurité.

Comprendre les Fonctionnalités d’Audit Natives de Greenplum

Greenplum fournit une fonctionnalité d’audit complète via ses fichiers journaux du serveur. Le système capture toutes les activités de la base de données, y compris :

- Tentatives d’authentification des utilisateurs

- Exécution des instructions SQL

- Événements de démarrage et d’arrêt du système

- Échecs de la base de données segmentée

- Erreurs de requête et temps d’exécution

Configurer une Piste d’Audit de Base dans Greenplum

Pour mettre en œuvre une audit de base dans Greenplum, suivez ces étapes :

-- Activer la journalisation des connexions log_connections = on -- Journaliser les déconnexions des sessions log_disconnections = on -- Définir le niveau de journalisation des instructions log_statement = 'all' -- Configurer la journalisation de la durée minimale log_min_duration_statement = 1000

Après avoir configuré ces paramètres, les journaux du serveur captureront les activités de la base de données au format CSV, y compris :

- Horodatage

- Nom d’utilisateur

- Nom de la base de données

- Informations sur l’hôte client

- ID de session et de transaction

- Codes d’état SQL et messages d’erreur

Interroger et Gérer les Données d’Audit

Visualiser les Activités Récentes

# Afficher les entrées de journal récentes gplogfilter -n 10 # Filtrer les journaux pour des utilisateurs spécifiques gplogfilter -u admin -n 5

Analyser des Périodes de Temps Spécifiques

# Afficher les journaux dans une plage de dates gplogfilter -b '2024-01-01 00:00:00' -e '2024-01-31 23:59:59'

Exemples de Commandes SQL d’Audit

Voici quelques exemples pratiques de commandes SQL pour l’audit dans Greenplum en utilisant la table clients :

1. Suivi des Modifications de Données

SELECT current_user as modified_by,

action_tstamp_tx::date as modification_date,

action as operation_type,

count(*) as operation_count

FROM audit.logged_actions

WHERE table_name = 'clients'

AND schema_name = 'public'

AND database_name = 'testdb'

GROUP BY current_user, action_tstamp_tx::date, action

ORDER BY modification_date DESC;

Exemple de sortie :

| modified_by | modification_date | operation_type | operation_count |

|---|---|---|---|

| admin | 2024-02-11 | UPDATE | 15 |

| etl_user | 2024-02-11 | INSERT | 8 |

| analyst | 2024-02-10 | SELECT | 45 |

| admin | 2024-02-10 | DELETE | 2 |

| etl_user | 2024-02-09 | UPDATE | 6 |

2. Surveillance de l’Accès aux Données Sensibles

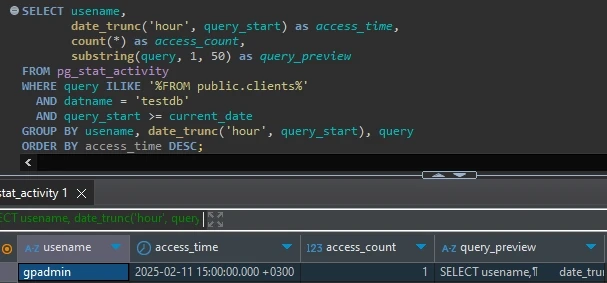

SELECT usename,

date_trunc('hour', query_start) as access_time,

count(*) as access_count,

substring(query, 1, 50) as query_preview

FROM pg_stat_activity

WHERE query ILIKE '%FROM public.clients%'

AND datname = 'testdb'

AND query_start >= current_date

GROUP BY usename, date_trunc('hour', query_start), query

ORDER BY access_time DESC;

Exemple de sortie :

3. Analyse des Modifications de Données

SELECT a.usename,

c.first_name,

c.last_name,

date_trunc('minute', a.query_start) as operation_time,

substring(a.query, 1, 50) as operation_details

FROM pg_stat_activity a

INNER JOIN public.clients c ON a.query LIKE '%client_id = ' || c.id || '%'

WHERE a.datname = 'testdb'

AND a.query ILIKE '%UPDATE%'

AND a.query_start >= current_timestamp - interval '24 hours'

ORDER BY operation_time DESC;

Exemple de sortie :

| usename | first_name | last_name | operation_time | operation_details |

|---|---|---|---|---|

| admin | Bob | Marley | 2024-02-11 15:30:00 | UPDATE public.clients SET birth_date = ‘1945-02-… |

| etl_user | Michael | Jackson | 2024-02-11 15:15:00 | UPDATE public.clients SET sex = ‘M’ WHERE clien… |

| analyst | Sharon | Stone | 2024-02-11 14:45:00 | UPDATE public.clients SET last_name = ‘Stone’ W… |

| support | David | Beckham | 2024-02-11 14:30:00 | UPDATE public.clients SET first_name = ‘David’ … |

Améliorer Greenplum avec DataSunrise

Bien que les fonctionnalités d’audit natives de Greenplum soient robustes, les organisations ont souvent besoin de mesures de sécurité supplémentaires. La solution de sécurité des bases de données de DataSunrise améliore les capacités de Greenplum avec des fonctionnalités avancées telles que le masquage des données et la surveillance en temps réel.

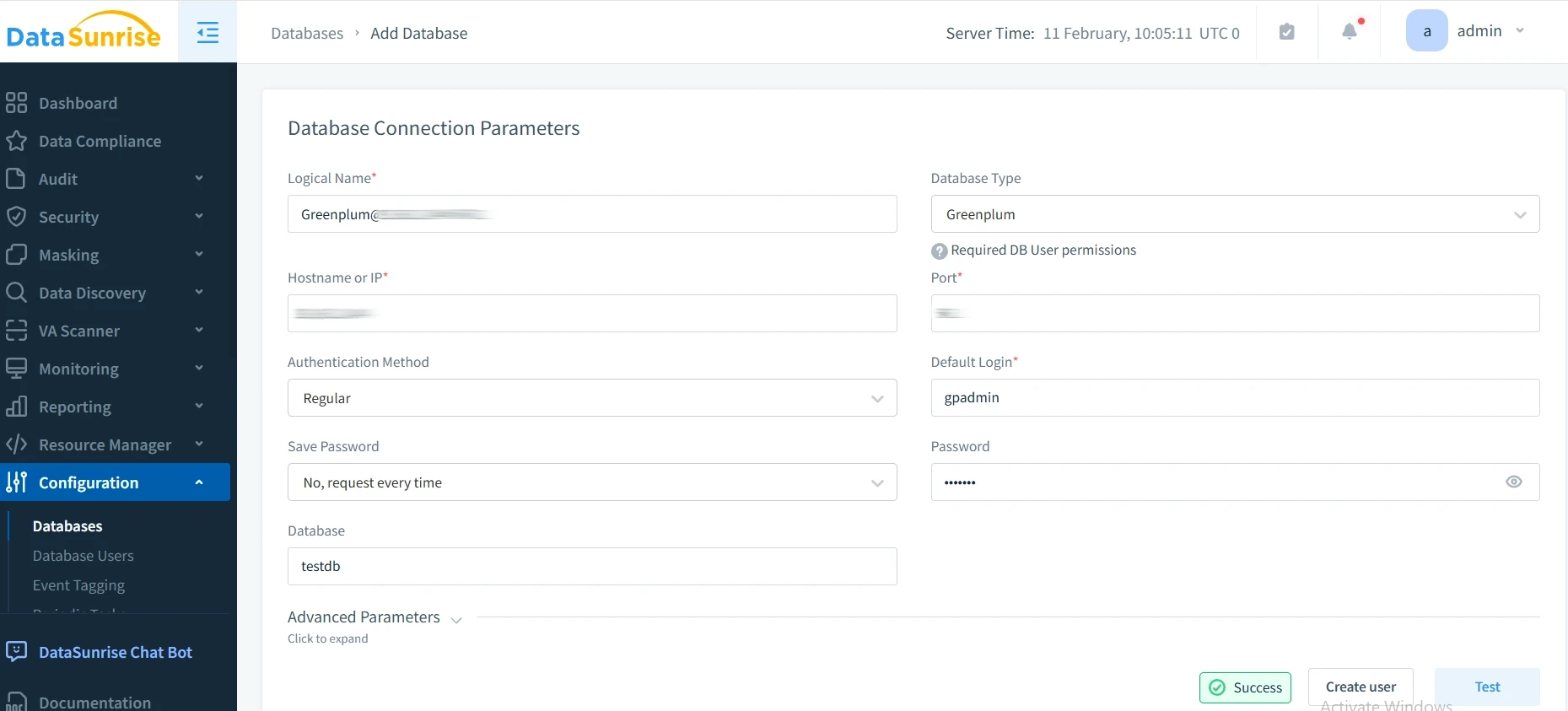

Configurer DataSunrise pour Greenplum

- Installer DataSunrise : Commencez par l’installation de DataSunrise, en suivant la documentation fournie.

- Configurer la Connexion : Connectez DataSunrise à votre instance Greenplum.

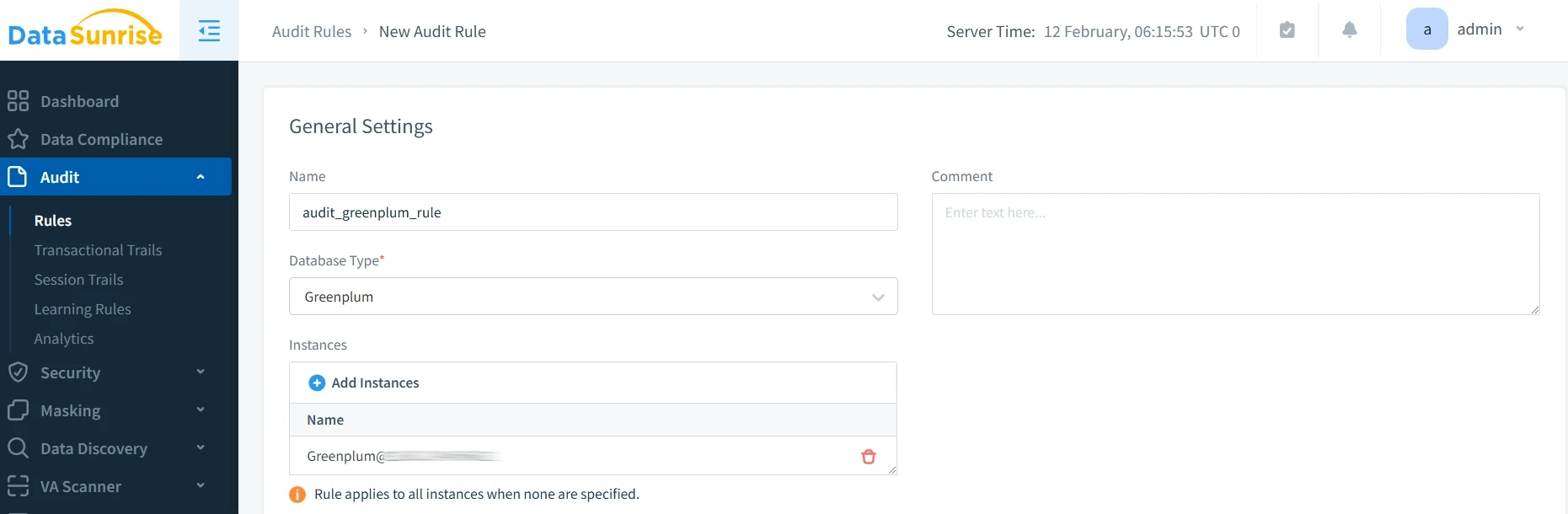

- Définir les Règles d’Audit : Définissez des règles de suivi spécifiques pour les données et opérations sensibles.

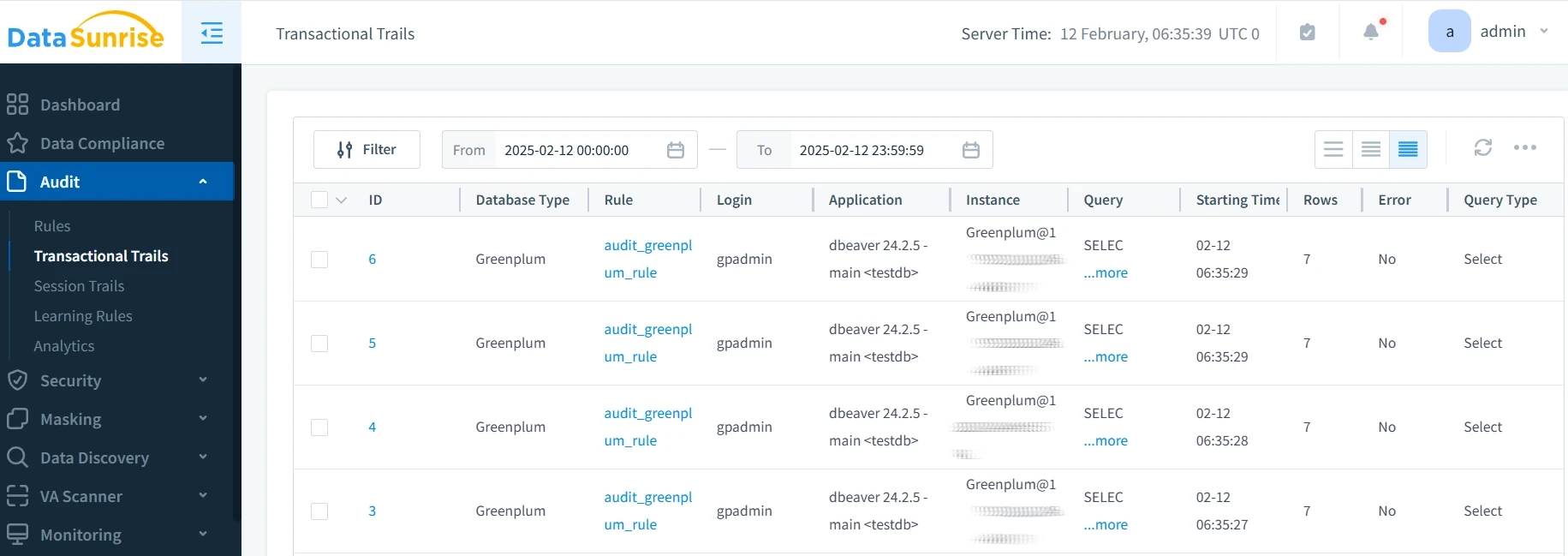

- Passer en Revue les Pistes d’Audit : Surveillez les activités de la base de données via le tableau de bord de DataSunrise.

Avantages de la Suite de Sécurité de DataSunrise

- Contrôle Centralisé : Gérez toutes les règles d’audit depuis une interface unique

- Conformité Réglementaire : Répondez aux exigences de GDPR, HIPAA et autres réglementations

- Renforcement de la Sécurité : Protégez les données sensibles avec un masquage et une surveillance avancés

- Alertes en Temps Réel : Recevez des notifications immédiates en cas d’activités suspectes

Meilleures Pratiques pour la Gestion des Pistes d’Audit

Surveillance et Revue Régulière

Une gestion efficace des pistes d’audit exige une approche systématique de la surveillance des activités de la base de données. Les organisations devraient établir des calendriers cohérents pour les revues des journaux d’audit, généralement réalisées de manière hebdomadaire ou bi-hebdomadaire selon la sensibilité des données et les exigences réglementaires. Ces revues doivent se concentrer sur l’identification des schémas inhabituels, des tentatives d’accès non autorisées et des modifications de données inattendues.

Gestion des Performances

Les considérations de performance jouent un rôle crucial dans le maintien d’un système d’audit efficace. La mise en œuvre d’une rotation des journaux d’audit empêche les tables d’audit de devenir inutilement grandes et d’affecter les performances de la base de données. Les organisations devraient établir des politiques de rétention des données qui équilibrent les exigences de conformité avec les performances du système. L’archivage régulier des anciennes données d’audit vers un stockage séparé aide à maintenir un fonctionnement optimal de la base de données tout en préservant les enregistrements historiques.

Documentation et Conformité

Les procédures de documentation nécessitent une attention particulière dans la gestion des pistes d’audit. Les équipes doivent maintenir des registres complets des politiques d’audit, y compris la portée des opérations auditées, les périodes de rétention et les contrôles d’accès. Ces politiques doivent être examinées et mises à jour régulièrement pour refléter les besoins commerciaux changeants et les exigences réglementaires.

Contrôles de Sécurité

Protéger l’intégrité des pistes d’audit exige des contrôles de sécurité robustes. L’accès aux journaux d’audit doit être strictement limité au personnel autorisé, avec toutes les tentatives d’accès journalisées et surveillées. Les organisations devraient mettre en œuvre un chiffrement pour les données d’audit sensibles, en particulier lorsqu’elles contiennent des informations personnellement identifiables ou d’autres types de données protégées.

Intégration avec des Solutions Tierces

L’intégration avec des solutions tierces comme DataSunrise peut améliorer les capacités d’audit au-delà des fonctionnalités natives. Ces outils fournissent des couches de sécurité supplémentaires grâce à un masquage de données avancé, une gestion centralisée des audits et des rapports de conformité spécialisés. Lors de la mise en œuvre de telles solutions, les organisations devraient assurer une intégration transparente avec les processus d’audit existants et maintenir des politiques cohérentes à travers tous les outils.

Conclusion

Les capacités d’audit natives de Greenplum fournissent des fonctionnalités de sécurité de base de données essentielles. Cependant, les organisations nécessitant une protection avancée peuvent améliorer leur configuration avec la suite de sécurité complète de DataSunrise.

En savoir plus sur le renforcement de la sécurité de votre base de données Greenplum en planifiant une démonstration en ligne des fonctionnalités avancées de DataSunrise.