Audit de données dans PostgreSQL

Introduction : La nécessité croissante d’un audit de données efficace

L’importance de l’audit de données ne peut être sous-estimée, en particulier pour les industries régies par des normes de sécurité strictes, telles que les finances, la santé et le commerce électronique. Avec des réglementations comme le RGPD et HIPAA, les organisations doivent garantir des capacités d’audit robustes pour protéger les données sensibles et maintenir la conformité. Sans audit adéquat, les entreprises risquent de lourdes amendes et des dommages à leur réputation, surtout face aux menaces de cyber sécurité croissantes. Des mécanismes d’audit complets sont cruciaux pour atteindre ces exigences de sécurité et éviter des violations coûteuses.

Saviez-vous que, selon un rapport d’IBM, le coût moyen mondial d’une violation de données en 2024 a augmenté de 10 % pour atteindre le total le plus élevé de 4,88M$? Cette réalité souligne l’importance des pistes d’audit robustes et complètes.

L’audit des bases de données est un pilier pour surveiller les activités des utilisateurs, identifier les comportements suspects et assurer le respect des mandats de conformité. PostgreSQL est un système de base de données largement utilisé et reconnu pour sa fiabilité, offrant des fonctionnalités d’audit essentielles conçues pour répondre aux besoins de conformité de base. Dans cet article, nous vous proposons un guide étape par étape pour configurer un audit de données de base dans PostgreSQL en utilisant ces capacités intégrées. De plus, nous explorerons des outils et approches alternatifs pour répondre à des exigences d’audit de données plus avancées dans PostgreSQL.

Audit de données dans PostgreSQL avec des fonctionnalités natives

PostgreSQL propose plusieurs options intégrées pour l’audit des activités de la base de données. Ces fonctionnalités sont polyvalentes mais peuvent nécessiter une configuration manuelle pour des cas d’utilisation avancés. Ci-dessous, nous décrivons l’un des moyens les plus simples et les plus couramment utilisés : la journalisation des requêtes SQL avec le paramètre log_statement.

Utilisation de la journalisation PostgreSQL (log_statement)

L’une des manières les plus simples d’auditer l’activité de la base de données dans PostgreSQL est d’activer la journalisation des requêtes. Le paramètre log_statement permet de capturer les requêtes SQL exécutées sur la base de données, qui peuvent ensuite être stockées dans un fichier journal pour analyse.

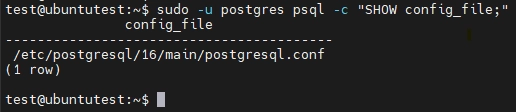

1. Trouver le fichier de configuration PostgreSQL

Pour activer la journalisation des requêtes, vous devez modifier le fichier de configuration postgresql.conf. Si vous ne savez pas où ce fichier est situé, vous pouvez trouver son chemin en exécutant la commande suivante :

sudo -u postgres psql -c "SHOW config_file;"Cette commande affichera l’emplacement du fichier de configuration, par exemple :

/etc/postgresql/16/main/postgresql.conf

Assurez-vous d’avoir les permissions nécessaires pour modifier ce fichier. Si vous utilisez un compte superutilisateur non par défaut, remplacez "postgres" dans la commande par votre nom d’utilisateur.

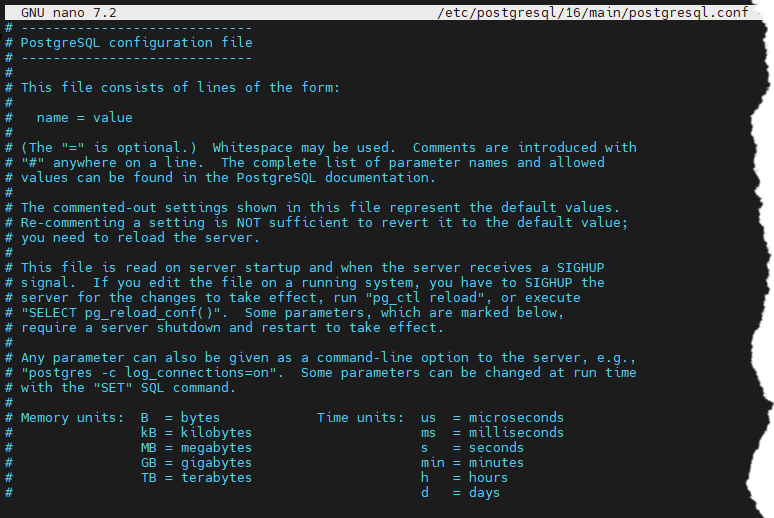

2. Configurer postgresql.conf

Une fois que vous avez localisé le fichier postgresql.conf, ouvrez-le dans un éditeur de texte (par exemple, nano ou vim) et ajoutez ou modifiez les lignes suivantes pour activer l’audit :

# Activer la journalisation des instructions SQL

log_statement = 'all' # Options : 'none', 'ddl', 'mod', 'all'

# Journaliser la durée de chaque instruction terminée

log_duration = on

# Journaliser les statistiques détaillées des instructions SQL (parsing, planification, exécution)

log_statement_stats = on

# Journaliser quand une nouvelle connexion est établie

log_connections = on

# Journaliser quand une connexion est terminée

log_disconnections = on

# Journaliser les requêtes prenant plus de 1000 ms (ajuster si nécessaire)

log_min_duration_statement = 1000

# Configurer le répertoire et le nom des fichiers de journal

log_directory = '/var/log/postgresql'

log_filename = 'postgresql-%Y-%m-%d_%H%M%S.log'

# Optionnel : Pivoter les fichiers de journal lorsqu'ils atteignent 10MB

log_rotation_size = 10MB

Comprendre les options de log_statement dans PostgreSQL

Le paramètre log_statement contrôle quels types de requêtes SQL sont journalisées. Selon vos besoins, vous pouvez sélectionner l’une des options suivantes :

none: Aucune requête SQL n’est journalisée. Ceci est le réglage par défaut.ddl: Journalise les instructions de définition de données (DDL) telles queCREATE,ALTER, etDROP. Utile pour suivre les modifications de schéma.mod: Journalise les instructions DDL et les instructions modifiant les données (DML) commeINSERT,UPDATE, etDELETE. Idéal pour surveiller les changements de données sans journaliser chaque requête.all: Journalise toutes les requêtes SQL, y comprisSELECT. Idéal pour un audit complet mais peut générer des fichiers journaux volumineux.

3. Redémarrer PostgreSQL pour appliquer les modifications

Après avoir effectué des modifications dans le fichier postgresql.conf, redémarrez PostgreSQL pour que les nouveaux paramètres prennent effet

# Pour les systèmes Linux

sudo systemctl restart postgresql

# Pour macOS avec Homebrew

brew services restart postgresql

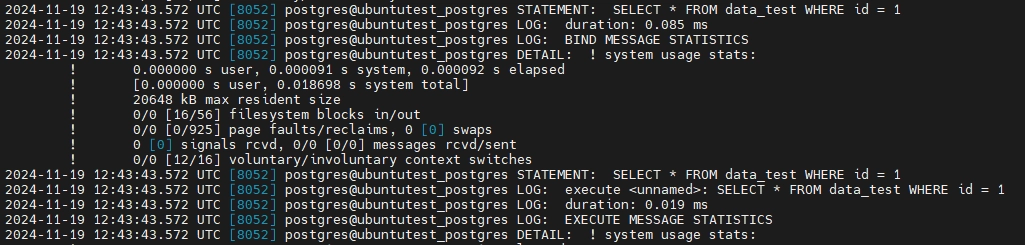

4. Vérifier les journaux PostgreSQL

Une fois les modifications appliquées, vous pouvez exécuter quelques requêtes SQL dans votre base de données et naviguer jusqu’au répertoire spécifié dans le paramètre log_directory (par exemple, /var/log/postgresql) pour voir les requêtes enregistrées dans les fichiers journaux.

Pour voir les entrées de journal les plus récentes, utilisez la commande suivante :

tail -f /var/log/postgresql/postgresql-*.logSi vous avez personnalisé l’emplacement des journaux dans les paramètres, remplacez le chemin par défaut par le chemin de vos fichiers journaux configurés.

Cela affichera en temps réel les journaux des requêtes exécutées, avec leurs temps d’exécution, les événements de connexion et toute erreur. Par exemple, dans la capture d’écran ci-dessous, la requête SELECT * FROM data_test WHERE id = 1 est correctement journalisée, montrant la requête elle-même, la durée d’exécution, et d’autres informations supplémentaires.

Au-delà des Bases : Audit de données avancé dans PostgreSQL

Bien que PostgreSQL offre des fonctionnalités d’audit de base via ses fonctionnalités de journalisation natives, ces capacités sont souvent limitées, manquant de filtrage avancé, de suivi de session, et de surveillance spécifique aux objets. Les performances peuvent également se détériorer en cas de gestion de gros volumes de données ou de paramètres supplémentaires. Pour répondre à des exigences d’audit plus avancées, les utilisateurs peuvent se tourner vers des solutions personnalisées comme les tables d’audit et les déclencheurs ou des extensions comme pgAudit. Cependant, ces approches dépendent toujours du cadre de journalisation de PostgreSQL, ce qui peut être difficile à mettre à l’échelle et à gérer à mesure que les bases de données grandissent.

DataSunrise pour l’audit PostgreSQL : Une solution complète

Pour les entreprises nécessitant des solutions plus robustes et évolutives, des outils tiers tels que DataSunrise traitent ces lacunes. Ces solutions non seulement améliorent les fonctionnalités d’audit mais offrent également des fonctionnalités avancées comme les alertes en temps réel, le masquage des données et les rapports de conformité, offrant une alternative complète et efficace adaptée aux besoins modernes de sécurité des données.

Voici un aperçu rapide de la façon d’obtenir une configuration similaire à ‘log_statement = all’ en utilisant DataSunrise

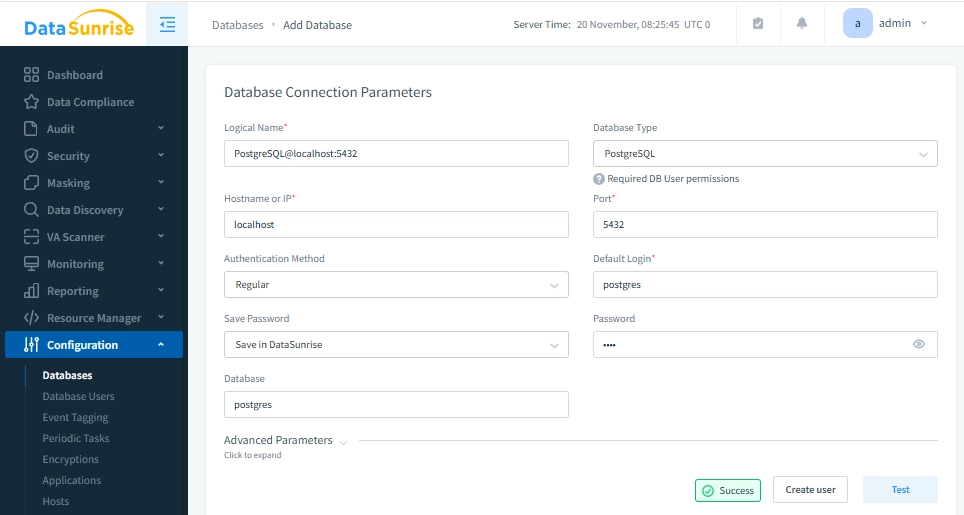

1. Connecter une instance de base de données à DataSunrise

Configurez une instance PostgreSQL dans DataSunrise en fournissant les détails de connexion (hôte, port, nom d’utilisateur, mot de passe, base de données). Cela permet la surveillance et l’audit de toutes les interactions de la base de données.

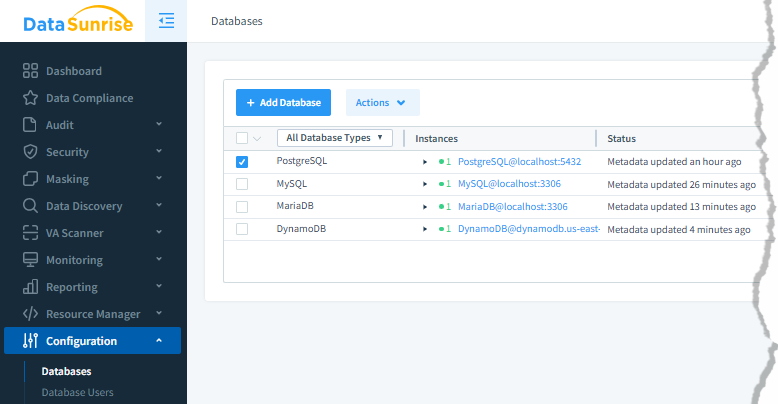

Une fois la connexion établie, votre instance de base de données nouvellement ajoutée apparaîtra dans la liste. Vous pouvez connecter plusieurs bases de données PostgreSQL, voire différents types de bases de données, car DataSunrise prend en charge une large gamme de plateformes de bases de données.

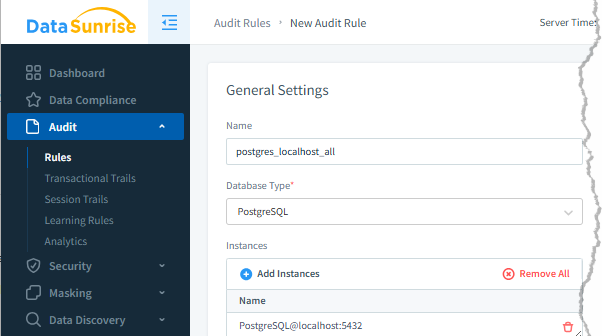

2. Configurer une règle d’audit

Dans DataSunrise, similaire à la configuration log_statement = all dans la section précédente, vous pouvez configurer une règle pour journaliser toutes les requêtes ou mettre en place plusieurs filtres pour suivre différentes actions.

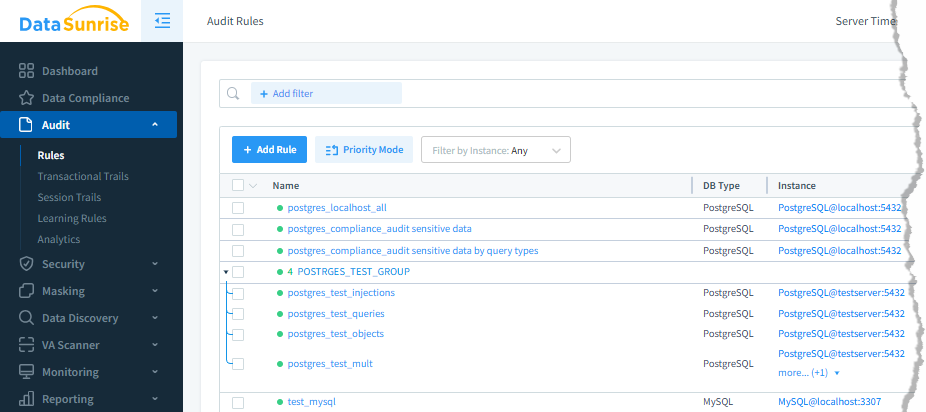

Vous pouvez créer et gérer plusieurs règles avec divers filtres, les activer ou les désactiver selon vos besoins – le tout via une interface utilisateur simple et pratique.

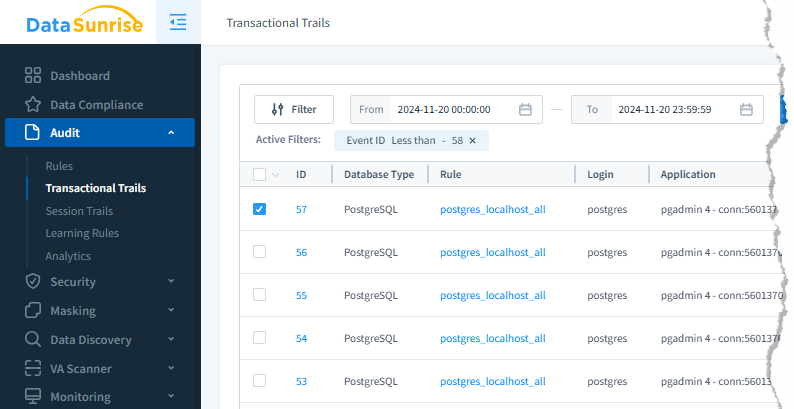

3. Vérifier les pistes d’audit

Une fois les règles actives, vous pouvez accéder aux journaux d’audit pour consulter des rapports d’activité détaillés, y compris l’utilisateur qui a effectué l’action et toute modification apportée. Les filtres permettent de rechercher et de surveiller facilement des événements spécifiques.

Principaux avantages de la mise en œuvre de solutions d’entreprise à grande échelle

Options d’audit étendues : Définissez des règles précises pour surveiller des actions spécifiques de la base de données (par exemple, SELECT, DDL), offrant bien plus de flexibilité que la journalisation native de PostgreSQL.

Conformité réglementaire : Générer des rapports automatisés pour répondre aux normes comme RGPD, HIPAA, et PCI DSS, assurant une conformité adéquate.

Interface conviviale : Simplifiez l’audit avec un tableau de bord intuitif qui rationalise la configuration, la gestion et l’administration des journaux.

Sécurité des données renforcée : Protégez les informations sensibles avec des fonctionnalités avancées telles que le masquage et le cryptage des données.

Alertes en temps réel : Recevez des notifications immédiates pour des activités suspectes, permettant des réponses rapides aux menaces potentielles.

Rapports détaillés : Accédez à des rapports personnalisables et approfondis pour mieux comprendre l’activité et la sécurité de la base de données.

Évolutivité : Adaptez-vous facilement aux besoins croissants des entreprises avec des capacités d’audit prêtes pour l’entreprise.

Conclusion

L’audit des données dans PostgreSQL est essentiel pour protéger les données et assurer la conformité réglementaire. Bien que PostgreSQL propose des fonctionnalités d’audit natives, des solutions plus complètes comme DataSunrise offrent des capacités améliorées dans un environnement flexible et riche en fonctionnalités pour une surveillance complète des activités de la base de données.

Un audit de données efficace est un processus continu, pas un effort unique. Surveiller en continu, mettre à jour régulièrement les stratégies et utiliser les bons outils sont essentiels pour maintenir un environnement de base de données sécurisé et conforme.

DataSunrise fournit des outils conviviaux et polyvalents pour l’audit des données dans PostgreSQL ainsi que pour la sécurité des bases de données, le masquage des données, la découverte des données, et bien d’autres. Explorez nos solutions avec une démo en ligne pour voir comment elles peuvent améliorer vos capacités d’audit.

Suivant