Audit des Données pour Snowflake

Introduction

Les organisations traitent d’énormes quantités d’informations sensibles via des plateformes de données en nuage. Snowflake, en tant qu’entrepôt de données cloud leader, traite quotidiennement des données commerciales critiques. Les organisations doivent s’assurer d’un audit approprié des données et des mesures de sécurité. Les statistiques récentes montrent que les violations de données ont coûté en moyenne 4,35 millions de dollars aux entreprises en 2023, soulignant l’importance de pratiques robustes dans l’audit des données pour Snowflake.

Comprendre les Risques de Confidentialité dans les Connexions à Snowflake

La sécurité de la base de données commence par la compréhension des vulnérabilités potentielles. Lorsque les utilisateurs se connectent à Snowflake, ils sont confrontés à plusieurs risques de confidentialité :

Les violations d’authentification des utilisateurs représentent une menace importante. Les tentatives d’accès non autorisées peuvent compromettre les données sensibles. De plus, les attaques par injection SQL via des requêtes malformées peuvent exposer le contenu de la base de données. L’espionnage réseau pendant la transmission des données représente un autre risque critique.

De plus, les menaces internes émanant d’utilisateurs privilégiés nécessitent une attention particulière. Sans un audit approprié, les activités malveillantes peuvent passer inaperçues. Il est donc essentiel de mettre en place des pistes d’audit complètes pour la sécurité.

Outils d’Audit Natifs dans Snowflake

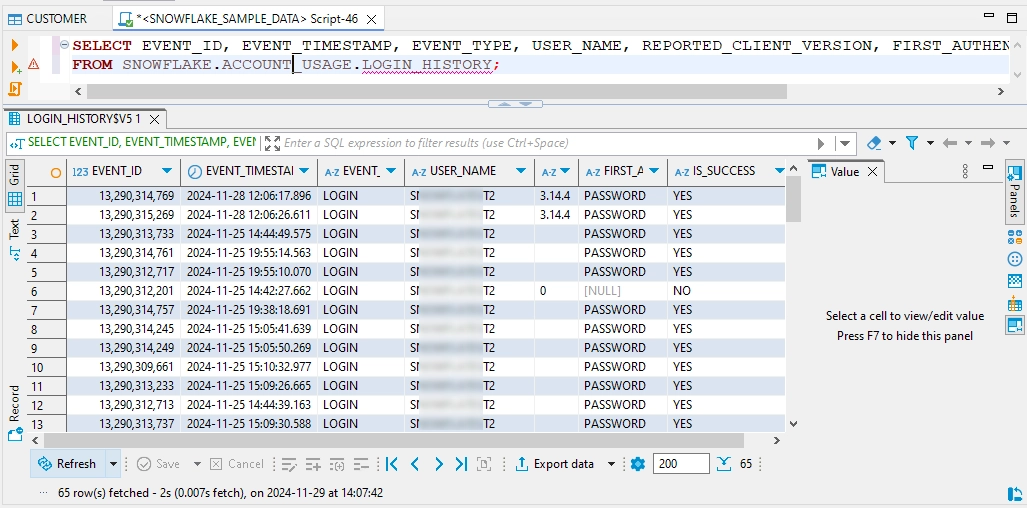

Snowflake offre des capacités intégrées pour suivre les activités des utilisateurs. Les vues QUERY_HISTORY et LOGIN_HISTORY servent de principaux outils pour surveiller les opérations de la base de données.

Pour accéder à l’historique des requêtes, les administrateurs peuvent utiliser l’Historique des Connexions :

Notez la connexion échouée à la ligne 6. Cette vue fournit des informations essentielles sur les requêtes exécutées, y compris :

- Nom d’utilisateur

- Horodatage de la tentative de connexion

- Statut de succès

Les tentatives de connexion et les événements d’authentification sont suivis via LOGIN_HISTORY. La journalisation des erreurs aide à identifier les incidents de sécurité potentiels ou les problèmes système.

Audit des Requêtes avec l’Historique des Requêtes

L’audit fournit une couche de sécurité supplémentaire tout en nécessitant des modifications minimales de l’infrastructure existante – les systèmes doivent seulement se connecter via un proxy plutôt que directement à la base de données. Voici un exemple de mise en œuvre de la demande de données en utilisant Python et ODBC :

import pyodbc

# Chaîne de connexion

conn_str = (

"Driver={SnowflakeDSIIDriver};"

"Server=<sf_account>.snowflakecomputing.com;"

"Database=SNOWFLAKE_SAMPLE_DATA;"

"Schema=TPCH_SF1;"

"UID=<user_ID>;"

"PWD=<password>;"

"Proxy=192.168.10.56:1024;" # IP et port du proxy DataSunrise.

"CABundleFile=C:\\TmpDataSnowflake\\certificate-key.txt" # Téléchargé depuis le Proxy DataSunrise.

)

# Établir la connexion

conn = pyodbc.connect(conn_str)

# Créer un curseur

cursor = conn.cursor()

try:

# Exécuter une requête SQL

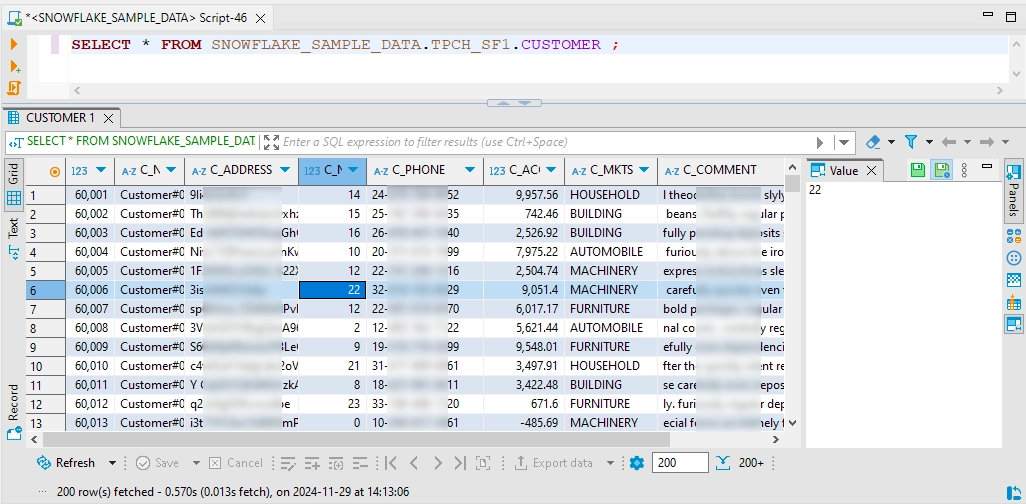

cursor.execute("SELECT * FROM SNOWFLAKE_SAMPLE_DATA.TPCH_SF1.CUSTOMER LIMIT 10;")

# Récupérer toutes les lignes

rows = cursor.fetchall()

# Imprimer les noms de colonnes

print([column[0] for column in cursor.description])

# Imprimer les données

for row in rows:

print(row)

finally:

# Fermer le curseur et la connexion

cursor.close()

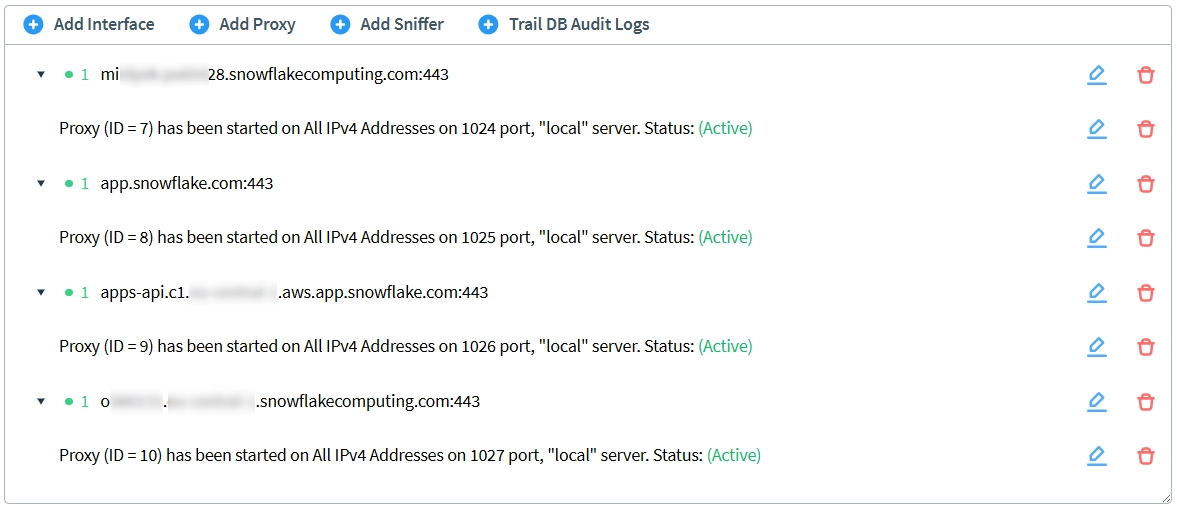

conn.close()Veuillez noter que le port de connexion est 1024, et non le port par défaut 443, en raison de la connexion proxy à Snowflake. Par défaut, DataSunrise crée quatre proxies par instance pour prendre en charge pleinement les fonctionnalités de Snowflake et assurer le proxying Web UI approprié :

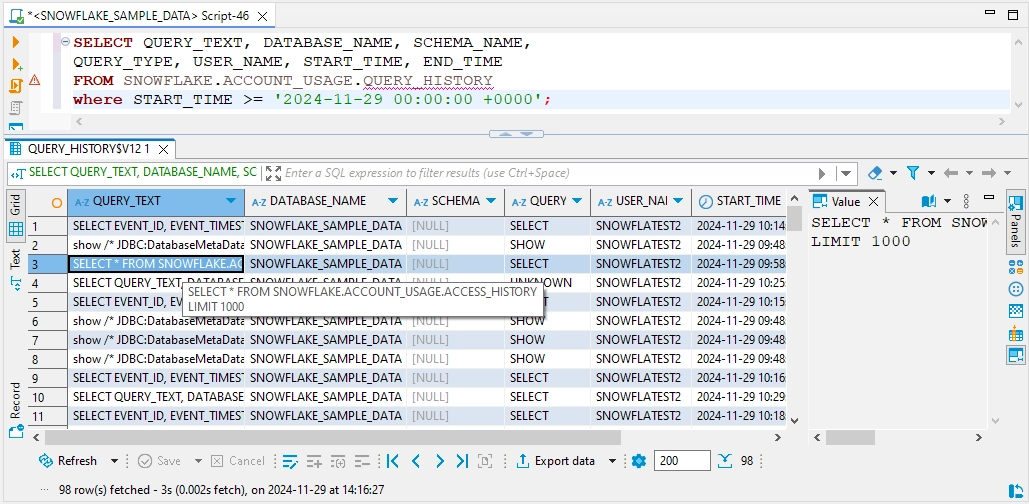

Audit des Données pour Snowflake : Résultats de l’Audit de l’Historique des Requêtes

Requête

Résultats de l’audit sélectionnés à partir de QUERY_HISTORY :

Sécurité Améliorée avec des Outils de Tiers

Bien que les outils natifs fournissent un audit de base, les solutions de tiers offrent des fonctionnalités avancées. Ces outils aident les organisations à :

- Surveiller les activités de la base de données en temps réel.

- Détecter automatiquement les modèles suspects.

- Générer des rapports d’audit complets. En outre, ils assurent la conformité avec les réglementations telles que HIPAA et GDPR.

Les solutions de tiers s’intègrent aux fonctionnalités de sécurité natives de Snowflake. Cela crée une approche de sécurité multicouches. Les outils avancés fournissent :

- Détection automatisée des menaces

- Configurations d’alerte personnalisées alert configurations

- Pistes d’audit détaillées

- Rapports de conformité

Conformité Réglementaire et Exigences d’Audit

HIPAA et GDPR imposent des mesures strictes de protection des données. Les organisations doivent maintenir des pistes de vérification détaillées de l’accès aux données. Elles doivent démontrer :

- Mise en œuvre du contrôle d’accès.

- Méthodes de chiffrement des données.

- Évaluations de sécurité régulières vulnerability assessments. En outre, elles doivent prouver leur capacité à détecter et à signaler rapidement les violations.

Le Rôle de DataSunrise dans l’Audit de Snowflake

DataSunrise offre des capacités complètes d’audit pour Snowflake. Notre solution utilise la technologie de proxy pour surveiller efficacement les sessions de la base de données. Cette approche offre :

- Surveillance des activités en temps réel

- Journaux de transaction détaillés

- Application des politiques de sécurité

- Outils de rapport de conformité

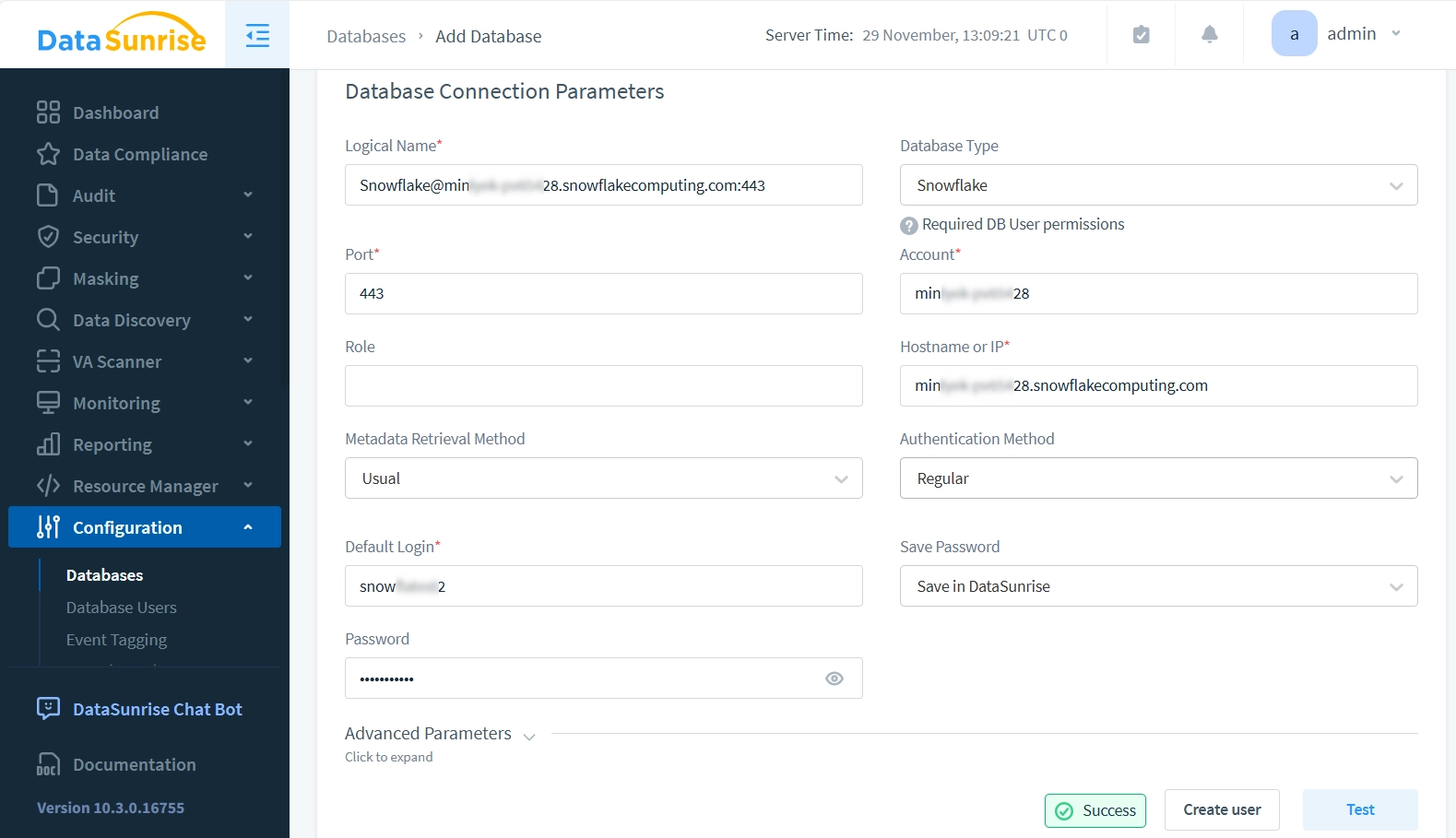

Suivez ces étapes simples pour mettre en œuvre le Proxy DataSunrise (il doit être installé en mode proxy), en commençant par la création de l’instance :

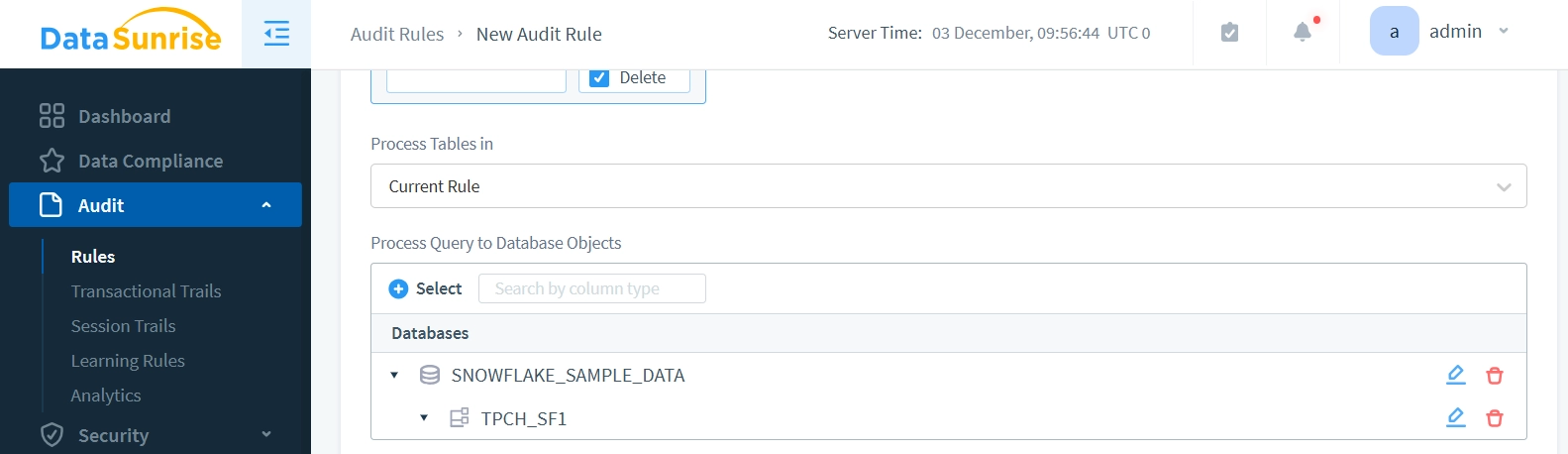

Créez une Règle d’Audit en sélectionnant les composants appropriés comme ci-dessous (le schéma ‘tpch_sf1’ est sélectionné) :

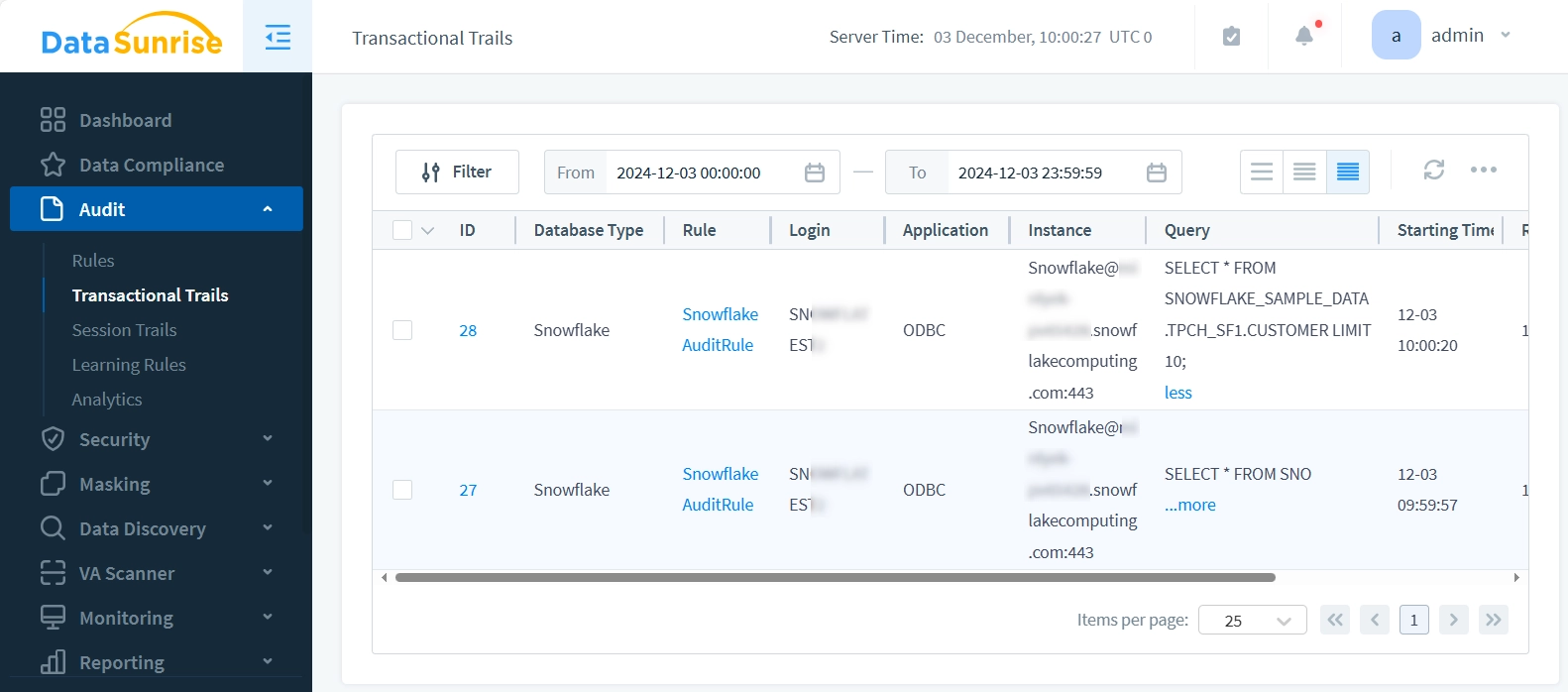

Maintenant, comme les données demandées à l’aide du script Python, nous voyons l’entrée d’audit enregistrée dans les Pistes Transactionnelles :

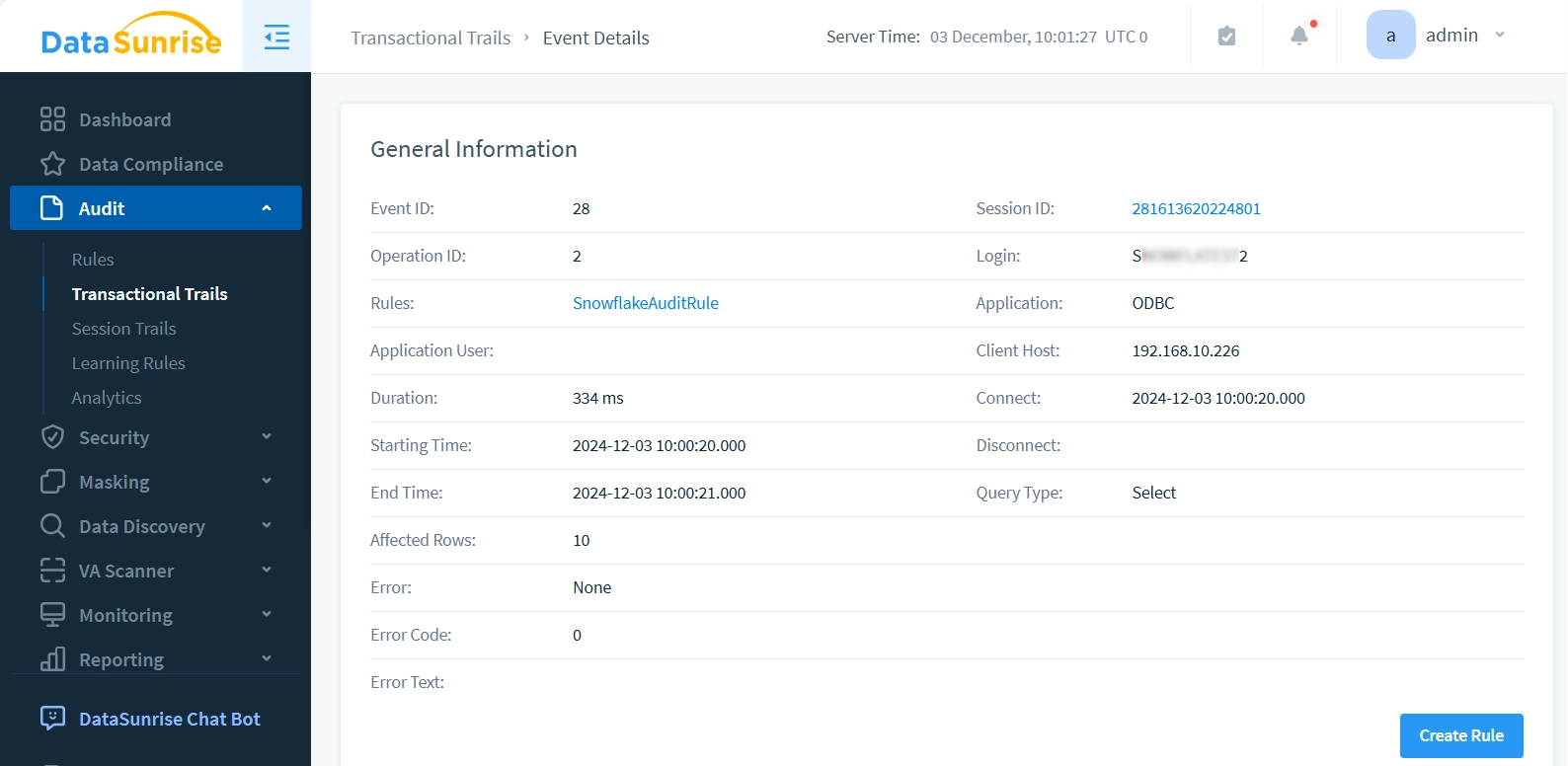

DataSunrise vous permet d’analyser le comportement des utilisateurs grâce à des journaux de transaction détaillés, qui peuvent être exportés vers vos pipelines d’apprentissage automatique ou analysés directement au sein de la plateforme. Chaque événement journalisé est interactif et contient des informations complètes lorsqu’il est cliqué, fournissant des informations précieuses sur les activités des utilisateurs :

Conclusion

Un audit efficace des données dans Snowflake nécessite une approche globale. Les outils natifs offrent des capacités de surveillance essentielles. Cependant, les solutions de tiers améliorent considérablement la sécurité. Les organisations devraient mettre en œuvre les deux pour une protection optimale.

Note Additionnelle sur DataSunrise

DataSunrise est un leader en innovation dans la sécurité des bases de données. Notre plateforme offre des outils flexibles et à la pointe, y compris :

- Surveillance avancée des activités

- Évaluation de la vulnérabilité

- Masquage dynamique des données

- Gestion du contrôle d’accès

Découvrez ces fonctionnalités en personne grâce à notre démo en ligne sur le site Web de DataSunrise.