Qu’est-ce que Greenplum Audit Trail

Dans les environnements de données complexes d’aujourd’hui, maintenir une piste d’audit complète dans la Greenplum Database est devenu une exigence critique pour les organisations. Des recherches récentes de Cybersecurity Ventures prévoient que les coûts mondiaux de la cybercriminalité atteindront 10,5 billions de dollars par an d’ici 2025, soulignant ainsi le besoin urgent de mécanismes robustes de sécurité de base de données.

Comprendre Greenplum Audit Trail

Une piste d’audit Greenplum est un enregistrement systématique de toutes les activités et modifications de la base de données qui fournit un journal chronologique détaillé de qui a accédé à quelles données, quand et quelles modifications ont été apportées. Une piste d’audit complète permet aux organisations de maintenir la sécurité des données par une surveillance continue et une détection des menaces, tout en assurant simultanément la conformité réglementaire. Le système d’audit prend également en charge la surveillance des activités de la base de données en fournissant des aperçus détaillés des modèles d’activité des utilisateurs et de l’utilisation des ressources.

Les composants principaux de Greenplum Audit Trail

Le système de piste d’audit de Greenplum fonctionne grâce à un réseau sophistiqué de composants interconnectés. À sa base se trouve une infrastructure de journalisation distribuée, où chaque segment maintient des journaux d’audit indépendants tandis que le nœud de coordination agrège les données d’audit. Ce système emploie une gestion des horodatages synchronisés entre les composants et prend en charge la rotation et la rétention configurables des journaux.

Le système de capture d’événements forme un autre composant crucial, enregistrant tout, des instructions SQL et des tentatives d’authentification des utilisateurs aux modifications de schéma et aux métriques d’utilisation des ressources. Cette approche exhaustive de l’enregistrement des événements garantit que toutes les activités significatives de la base de données sont correctement documentées et disponibles pour analyse.

Implémentation native de l’audit Greenplum

Configuration de base

Pour établir une piste d’audit fondamentale dans Greenplum, mettez en œuvre ces paramètres essentiels :

-- Activer la journalisation d'audit de base ALTER SYSTEM SET logging_collector = on; ALTER SYSTEM SET log_destination = 'csvlog'; -- Configurer les paramètres d'audit ALTER SYSTEM SET log_statement = 'all'; ALTER SYSTEM SET log_min_duration_statement = 1000; ALTER SYSTEM SET log_connections = on; ALTER SYSTEM SET log_disconnections = on;

Configuration avancée de l’audit

Pour des capacités d’audit complètes, ajoutez ces paramètres supplémentaires :

-- Activer la journalisation détaillée des événements ALTER SYSTEM SET log_error_verbosity = 'verbose'; ALTER SYSTEM SET log_line_prefix = '%t [%p]: [%l-1] user=%u,db=%d,app=%a,client=%h '; -- Configurer la gestion des fichiers d'audit ALTER SYSTEM SET log_rotation_age = '1d'; ALTER SYSTEM SET log_rotation_size = '100MB'; ALTER SYSTEM SET log_truncate_on_rotation = on;

Analyse des pistes d’audit natives

Greenplum fournit plusieurs moyens d’analyser directement les données des pistes d’audit. Voici quelques exemples pratiques :

Surveillance des modèles d’activité des utilisateurs

SELECT

usename,

date_trunc('hour', query_start) as activity_hour,

count(*) as query_count,

sum(case when state = 'active' then 1 else 0 end) as active_queries,

string_agg(DISTINCT client_addr::text, ', ') as source_ips

FROM

pg_stat_activity

WHERE

datname = 'testdb'

AND query_start >= current_timestamp - interval '24 hours'

GROUP BY

usename,

date_trunc('hour', query_start)

ORDER BY

activity_hour DESC;

Exemple de sortie :

| usename | activity_hour | query_count | active_queries | source_ips |

|---|---|---|---|---|

| admin | 2024-02-14 15:00:00 | 245 | 3 | 10.0.1.100, 10.0.1.101 |

| etl_user | 2024-02-14 15:00:00 | 1842 | 15 | 10.0.1.102 |

| analyst | 2024-02-14 14:00:00 | 523 | 8 | 10.0.1.103, 10.0.1.104 |

Suivi des modifications de schéma

SELECT

event_time,

usename,

client_addr,

command_tag,

object_type,

object_identity

FROM

gp_toolkit.gp_log_system

WHERE

command_tag IN ('ALTER TABLE', 'CREATE TABLE', 'DROP TABLE')

AND event_time >= current_timestamp - interval '24 hours'

ORDER BY

event_time DESC;

Exemple de sortie :

| event_time | usename | client_addr | command_tag | object_type | object_identity |

|---|---|---|---|---|---|

| 2024-02-14 16:45:22 | admin | 10.0.1.100 | CREATE TABLE | TABLE | public.sales_2024 |

| 2024-02-14 16:30:15 | dev_lead | 10.0.1.101 | ALTER TABLE | TABLE | public.customers |

| 2024-02-14 16:15:08 | etl_user | 10.0.1.102 | DROP TABLE | TABLE | public.sales_2023 |

Amélioration des capacités d’audit avec DataSunrise

Bien que les capacités d’audit natives de Greenplum fournissent des fonctionnalités essentielles, les organisations ont souvent besoin de solutions plus sophistiquées pour les environnements d’entreprise. DataSunrise étend ces capacités grâce à des fonctionnalités avancées et à des outils de surveillance en temps réel.

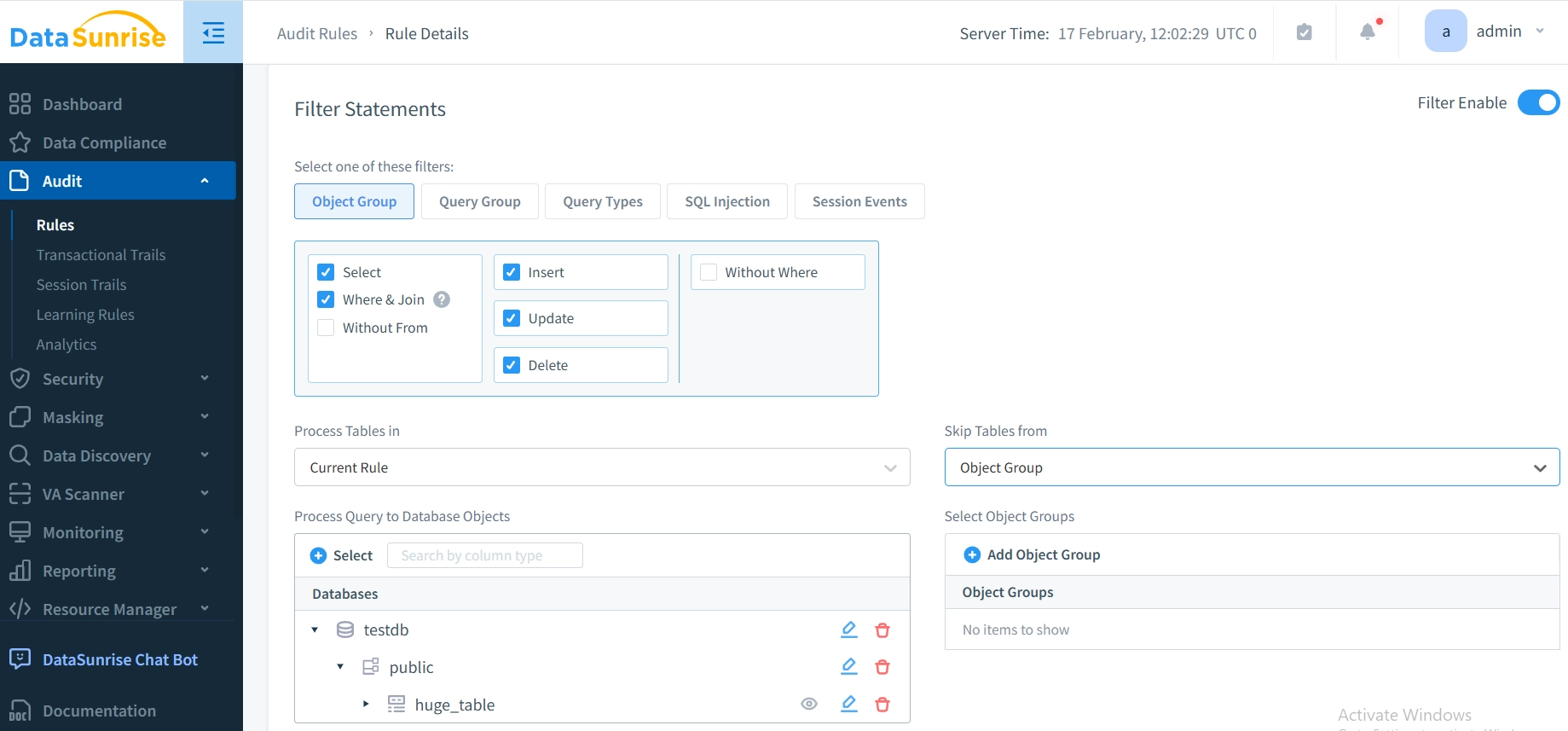

Principales fonctionnalités de DataSunrise pour Greenplum

DataSunrise améliore les capacités d’audit de Greenplum grâce à son système avancé de création de règles, qui permet des politiques d’audit personnalisables basées sur divers critères. Les organisations peuvent mettre en œuvre un contrôle précis de la collecte des données d’audit, avec une application en temps réel des politiques et des règles d’audit contextuelles adaptées aux exigences spécifiques en matière de sécurité. Le système d’historique d’activité de Greenplum capture différents types d’informations, y compris l’historique de l’activité des données telles que les détails d’exécution des requêtes, les tentatives d’authentification des utilisateurs et les informations de session.

Le tableau de bord de surveillance en temps réel de la plate-forme fournit un suivi des sessions en direct avec une attribution détaillée des utilisateurs et une visualisation interactive des activités de la base de données. Les administrateurs peuvent surveiller l’impact sur les performances et l’utilisation des ressources en temps réel, permettant des réponses rapides aux problèmes potentiels.

Les contrôles de sécurité sont considérablement améliorés grâce au jeu de fonctionnalités complet de DataSunrise. Le système offre un masquage dynamique des données pour les informations sensibles, la détection automatique des menaces à l’aide de l’analyse comportementale, et des mécanismes robustes de prévention des injections SQL. Ces capacités sont complétées par une application sophistiquée des politiques de contrôle d’accès qui aide à maintenir la sécurité des données tout en permettant les opérations commerciales nécessaires.

Avantages de DataSunrise pour la gestion des pistes d’audit

La solution DataSunrise offre une visibilité accrue grâce à la gestion centralisée des pistes d’audit et aux capacités de surveillance multiplateforme. Le système permet une analyse détaillée des activités et une évaluation des tendances historiques, aidant les organisations à identifier les schémas et les problèmes de sécurité potentiels avant qu’ils ne deviennent des problèmes.

La plateforme excelle dans la génération de rapports de conformité automatisés, offrant des modèles de conformité préconstruits et des capacités de génération de rapports personnalisables. Les organisations peuvent programmer la distribution régulière des rapports et maintenir une vérification continue des pistes d’audit, rationalisant ainsi considérablement le processus de conformité.

Meilleures pratiques pour la gestion des pistes d’audit

Optimisation des performances

- Implémenter une journalisation sélective basée sur la sensibilité des données

- Configurer des tailles de tampon appropriées et des politiques de rotation des journaux

- Programmer les opérations d’audit intensives pendant les heures creuses

- Surveiller la capacité de stockage et ajuster les politiques de rétention en conséquence

Sécurité et contrôle d’accès

- Chiffrer les journaux d’audit au repos et en transit

- Implémenter des contrôles d’accès basés sur les rôles pour la gestion des journaux

- Valider régulièrement l’intégrité des fichiers journaux

- Maintenir des identifiants de journalisation séparés des identifiants applicatifs

Solutions tierces

Le guide de sécurité complet de DataSunrise aide les organisations à implémenter et à maintenir des règles d’audit robustes. Pour une protection renforcée, la plate-forme offre le masquage dynamique des données afin de protéger les informations sensibles durant les processus d’audit.

Gestion de la conformité

- Documenter toutes les configurations et modifications d’audit en détail

- Générer des rapports de conformité automatisés pour les exigences réglementaires

- Revoir et mettre à jour régulièrement les politiques de journalisation

- Établir des politiques de rétention claires alignées sur les réglementations de l’industrie

Conclusion

Bien que les capacités d’audit natives de Greenplum fournissent des fonctionnalités de surveillance essentielles, les organisations à la recherche d’outils avancés de sécurité et de conformité peuvent bénéficier de la plate-forme complète de sécurité des bases de données de DataSunrise. DataSunrise offre des solutions flexibles et à la pointe de la technologie qui vont au-delà de l’audit de base pour inclure la surveillance en temps réel, la génération de rapports de conformité automatisés et la détection avancée des menaces.

Grâce à notre interface intuitive et à nos fonctionnalités puissantes, DataSunrise aide les organisations à rationaliser leurs processus d’audit tout en maintenant des contrôles de sécurité robustes. Des rapports de conformité automatisés aux analyses comportementales avancées, nos outils permettent aux organisations de protéger efficacement leurs actifs de données tout en répondant aux exigences réglementaires.

Découvrez toutes les capacités des fonctionnalités de sécurité et d’audit de base de données de DataSunrise en visitant notre site Web et en programmant une démo en ligne dès aujourd’hui.