Comment Auditer ScyllaDB ?

Introduction

À l’ère des big data et des systèmes distribués, comment auditer ScyllaDB est devenu une question cruciale pour les organisations visant à assurer la sécurité des données, la conformité et la transparence opérationnelle. ScyllaDB, une base de données NoSQL haute performance compatible avec Apache Cassandra, est largement utilisée pour ses capacités de scalabilité et de faible latence. Cependant, comme pour toute base de données manipulant des informations sensibles, l’audit est essentiel pour suivre les activités des utilisateurs, surveiller les changements et détecter les potentielles failles de sécurité. Cet article explore les capacités d’audit natives de ScyllaDB et comment des outils avancés comme DataSunrise peuvent améliorer vos processus d’audit.

Audit de la Base de Données Natif dans ScyllaDB

ScyllaDB offre des fonctionnalités d’audit intégrées, notamment dans son édition Enterprise, qui permettent aux administrateurs de surveiller et de consigner efficacement les activités de la base de données. Ces outils natifs sont configurables via le fichier scylla.yaml, vous permettant de préciser quels types d’activités auditer, où stocker les journaux et comment structurer les données d’audit.

Configurer l’Audit Natif

Pour activer l’audit dans ScyllaDB, vous pouvez modifier le fichier de configuration scylla.yaml. Voici un exemple de configuration :

audit : "table"

audit_categories : "DCL,DDL,AUTH,ADMIN"

audit_tables : "mykeyspace.mytable"

audit_keyspaces : "mykeyspace"Cette configuration veille à ce que les activités liées au langage de contrôle des données (DCL), au langage de définition des données (DDL), à l’authentification (AUTH) et aux opérations administratives (ADMIN) soient consignées. Les journaux peuvent être stockés dans une table dédiée de ScyllaDB ou envoyés à Syslog pour une analyse complémentaire.

Exemple de Structure de Table d’Audit

Lors de l’utilisation du stockage par table, les journaux d’audit sont stockés dans un format structuré. Voici un exemple de création d’une table de journaux d’audit :

CREATE TABLE IF NOT EXISTS audit.audit_log (

date timestamp,

node inet,

event_time timeuuid,

category text,

consistency text,

table_name text,

keyspace_name text,

operation text,

source inet,

username text,

error boolean,

PRIMARY KEY ((date, node), event_time));Exemple de Sortie de Journal d’Audit

Voici un exemple de ce à quoi peuvent ressembler les journaux d’audit lorsqu’ils sont interrogés :

SELECT * FROM audit.audit_log;

date | node | event_time | category | consistency | table_name | keyspace_name | operation | source | username | error

---------------------+------------+-------------------------------------+----------+-------------+------------+---------------+-----------+------------+----------+-------

2024-02-20 09:00:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174000 | DCL | QUORUM | mytable | mykeyspace | SELECT | 192.168.1.2| admin | false

2024-02-20 09:05:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174001 | DDL | QUORUM | mytable | mykeyspace | CREATE | 192.168.1.2| admin | false

2024-02-20 09:10:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174002 | AUTH | QUORUM | mytable | mykeyspace | LOGIN | 192.168.1.3| user1 | false

2024-02-20 09:15:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174003 | ADMIN | QUORUM | mytable | mykeyspace | ALTER | 192.168.1.4| user2 | trueCette sortie démontre comment ScyllaDB capture diverses activités de la base de données, y compris les opérations SELECT et ALTER, les tentatives de connexion et les changements administratifs. Chaque entrée de journal fournit des informations détaillées telles que le temps de l’événement, la catégorie, le niveau de consistance et l’IP source.

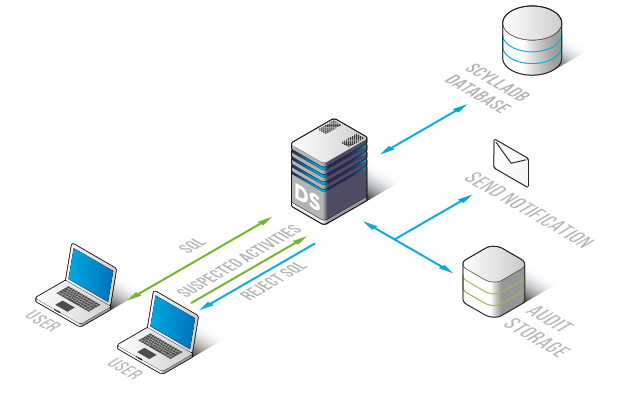

Audit de la Base de Données avec DataSunrise

Bien que les outils d’audit natifs de ScyllaDB soient puissants, les organisations ayant des besoins avancés en matière de sécurité et de conformité nécessitent souvent des solutions plus complètes. DataSunrise offre un ensemble d’outils robustes conçus pour améliorer les capacités d’audit de ScyllaDB, fournissant une surveillance en temps réel, des journaux d’audit détaillés et des rapports de conformité automatisés.

Surveillance en Temps Réel et Analyse des Requêtes

DataSunrise permet une surveillance en temps réel de toutes les activités de la base de données, garantissant que chaque interaction avec ScyllaDB soit consignée et analysée. Cela inclut la surveillance des utilisateurs privilégiés, ce qui est crucial pour détecter les menaces internes ou les accès non autorisés.

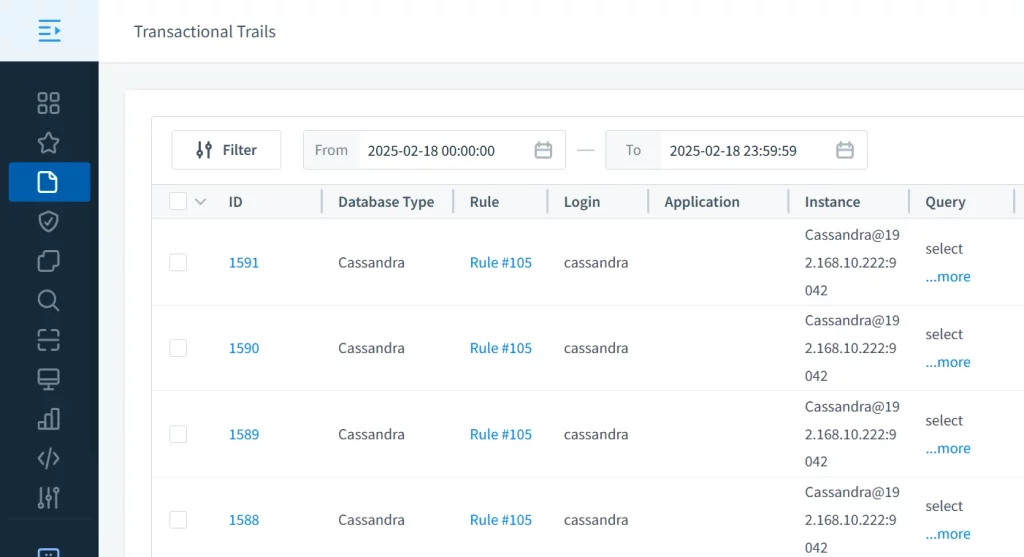

Pistes d’Audit Avancées et Rapport de Conformité

La fonctionnalité Data Activity History de ScyllaDB de DataSunrise maintient des journaux détaillés de toutes les opérations de la base de données, permettant aux organisations de suivre les changements, d’enquêter sur les incidents et de démontrer leur conformité aux exigences réglementaires telles que le RGPD, le HIPAA et le PCI DSS.

Alertes Automatisées et Réponse aux Incidents

DataSunrise inclut également des mécanismes d’alerte automatisés qui notifient les administrateurs des activités suspectes ou des violations de politique. Cette approche proactive aide les organisations à répondre rapidement aux menaces potentielles de sécurité.

Conclusion

Auditer ScyllaDB est essentiel pour maintenir la sécurité des données, assurer la conformité et détecter les menaces potentielles. Bien que les outils d’audit natifs de ScyllaDB fournissent une base solide, DataSunrise offre une solution plus complète avec des fonctionnalités avancées telles que la surveillance en temps réel, les pistes d’audit détaillées et les rapports de conformité automatisés.

Pour découvrir les capacités complètes de DataSunrise pour l’audit de ScyllaDB, nous vous encourageons à télécharger la version d’essai ou à planifier une démo personnalisée dès aujourd’hui. Améliorez la sécurité de votre base de données et la conformité avec les outils leaders de l’industrie fournis par DataSunrise.