En savoir plus sur les décodeurs JWT

Introduction

Dans le paysage numérique d’aujourd’hui, l’authentification et l’autorisation sécurisées sont primordiales. Les JWTs sont un moyen sécurisé de partager des informations entre des parties de manière compacte et autonome. Cependant, pour exploiter pleinement le potentiel des JWTs, il est nécessaire de comprendre comment les décoder et les vérifier. Les décodeurs JWT jouent ce rôle.

Cet article vous plongera profondément dans le monde des décodeurs JWT, explorant leur fonctionnalité, leur importance et leurs applications pratiques. Nous couvrirons tout, des bases des JWTs aux techniques de décodage avancées. Cela vous aidera à comprendre comment créer des systèmes d’authentification solides.

Qu’est-ce qu’un JWT ?

Récapitulons brièvement ce qu’est un JWT et pourquoi il est si largement utilisé avant de nous plonger dans les décodeurs JWT.

Un JSON Web Token (JWT) est une manière standardisée de transmettre des informations de manière sécurisée entre des parties sous la forme d’un objet JSON. Les développeurs utilisent couramment les JWTs pour l’authentification et l’échange d’informations dans le développement web.

Un JWT se compose de trois parties :

- En-tête

- Charge utile

- Signature

Ces parties sont séparées par des points et ressemblent généralement à ceci :

xxxxx.yyyyy.zzzzz

Encodez l’en-tête et la charge utile en tant qu’objets JSON en Base64Url. Le système génère la signature en utilisant une clé secrète et les informations de l’en-tête et de la charge utile.

Comprendre les décodeurs JWT

Qu’est-ce qu’un décodeur JWT ?

Un décodeur JWT est un outil ou une bibliothèque qui vous permet de parser et de lire le contenu d’un JWT. Il inverse le processus de codage, révélant les informations stockées dans l’en-tête et la charge utile du jeton.

Pourquoi utiliser des décodeurs JWT ?

Les décodeurs JWT servent plusieurs objectifs cruciaux :

- Vérification : Ils aident à vérifier l’intégrité et l’authenticité du jeton.

- Débogage : Les développeurs les utilisent pour inspecter le contenu des jetons pendant le développement.

- Gestion des utilisateurs : Ils permettent aux systèmes d’extraire des informations utilisateur à partir des jetons.

- Audit de sécurité : Ils aident à vérifier les éventuelles vulnérabilités dans l’utilisation des jetons.

Comment fonctionnent les décodeurs JWT

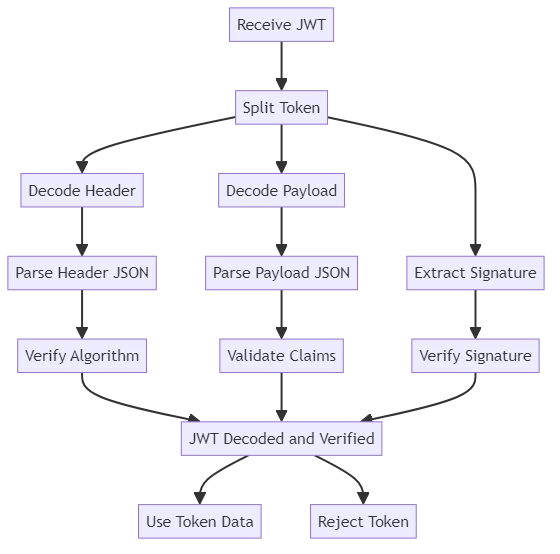

Les décodeurs JWT exécutent plusieurs étapes pour extraire et vérifier les informations contenues dans un jeton :

- Compression du jeton : La décodeur sépare les trois parties du JWT.

- Décodage : Il décode l’en-tête et la charge utile en Base64Url.

- Analyse : Le JSON décodé est analysé dans un format utilisable.

- Vérification de la signature : Optionnellement, le décodeur peut vérifier la signature du jeton.

Voyons un exemple de fonctionnement d’un décodeur JWT basique :

import base64

import json

def decode_jwt(token):

# Séparer le jeton en trois parties

header, payload, signature = token.split('.')

# Décoder l'en-tête et la charge utile

decoded_header = base64.urlsafe_b64decode(header + '==').decode('utf-8')

decoded_payload = base64.urlsafe_b64decode(payload + '==').decode('utf-8')

# Analyser le JSON

header_data = json.loads(decoded_header)

payload_data = json.loads(decoded_payload)

return {

'header': header_data,

'payload': payload_data,

'signature': signature

}

# Exemple d'utilisation

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

decoded = decode_jwt(jwt)

print(json.dumps(decoded, indent=2))Ce décodeur simple sépare le jeton, décode l’en-tête et la charge utile, et renvoie les données analysées. Dans une situation réelle, vous voudrez également vérifier la signature, ce que nous aborderons plus tard.

Techniques avancées de décodage JWT

Bien que le décodage de base soit simple, le décodage avancé de JWT implique plusieurs considérations importantes :

Validation du jeton

Un aspect crucial du décodage JWT est la validation du jeton. Cela implique :

- Vérifier l’heure d’expiration (claim exp)

- Vérifier l’émetteur (claim iss)

- Confirmer l’audience (claim aud)

- Valider les claims personnalisés

Voici un exemple de validation de certaines de ces claims :

import time

def validate_jwt_claims(payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("Le jeton a expiré")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Émetteur du jeton invalide")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Audience du jeton invalide")

# Utilisez cette fonction après avoir décodé le JWT

validate_jwt_claims(decoded['payload'])Vérification de la signature

La vérification de la signature est cruciale pour s’assurer que le jeton n’a pas été altéré. Ce processus implique :

- Recréer la signature en utilisant l’en-tête, la charge utile, et la clé secrète

- Comparer la signature recréée avec celle du jeton

Voici un exemple basique de vérification de la signature :

import hmac

import hashlib

def verify_signature(token, secret):

header, payload, signature = token.split('.')

message = f"{header}.{payload}"

# Créer une nouvelle signature

new_signature = base64.urlsafe_b64encode(

hmac.new(secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

# Utilisez cette fonction pour vérifier la signature du jeton

is_valid = verify_signature(jwt, "your-secret-key")

print(f"La signature est valide : {is_valid}")Implémentation des décodeurs JWT

Maintenant que nous savons comment décoder un JWT, nous allons apprendre à créer un décodeur JWT plus avancé :

import base64

import json

import hmac

import hashlib

import time

class JWTDecoder:

def __init__(self, secret):

self.secret = secret

def decode(self, token):

try:

header, payload, signature = token.split('.')

decoded_header = self._decode_base64(header)

decoded_payload = self._decode_base64(payload)

if not self._verify_signature(f"{header}.{payload}", signature):

raise ValueError("Signature invalide")

self._validate_claims(json.loads(decoded_payload))

return {

'header': json.loads(decoded_header),

'payload': json.loads(decoded_payload)

}

except Exception as e:

raise ValueError(f"Jeton invalide : {str(e)}")

def _decode_base64(self, data):

padding = '=' * (4 - (len(data) % 4))

return base64.urlsafe_b64decode(data + padding).decode('utf-8')

def _verify_signature(self, message, signature):

new_signature = base64.urlsafe_b64encode(

hmac.new(self.secret.encode(), message.encode(), hashlib.sha256).digest()

).decode('utf-8').rstrip('=')

return hmac.compare_digest(new_signature, signature)

def _validate_claims(self, payload):

current_time = int(time.time())

if 'exp' in payload and current_time > payload['exp']:

raise ValueError("Le jeton a expiré")

if 'iss' in payload and payload['iss'] != 'https://yourtrustedissuer.com':

raise ValueError("Émetteur du jeton invalide")

if 'aud' in payload and 'your-app-id' not in payload['aud']:

raise ValueError("Audience du jeton invalide")

# Exemple d'utilisation

decoder = JWTDecoder("your-secret-key")

jwt = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6IkpvaG4gRG9lIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5c"

try:

decoded_token = decoder.decode(jwt)

print(json.dumps(decoded_token, indent=2))

except ValueError as e:

print(f"Erreur : {str(e)}")Cette implémentation inclut la vérification de la signature et la validation des claims, offrant une solution de décodage JWT plus sécurisée et complète.

Meilleures pratiques pour l’utilisation des décodeurs JWT

Lorsque vous travaillez avec des décodeurs JWT, considérez ces meilleures pratiques :

- Vérifiez toujours la signature avant de faire confiance au contenu du jeton.

- Validez toutes les claims pertinentes, en particulier les temps d’expiration.

- Utilisez des clés secrètes fortes pour la vérification des signatures.

- Mettez en œuvre une gestion appropriée des erreurs pour gérer les jetons invalides de manière élégante.

- Mettez régulièrement à jour votre bibliothèque JWT pour corriger toutes les vulnérabilités de sécurité.

- Ne stockez pas d’informations sensibles dans la charge utile du JWT car les attaquants peuvent facilement la décoder.

Pièges courants et comment les éviter

Bien que les décodeurs JWT soient des outils puissants, il existe quelques erreurs courantes à éviter :

- Faire confiance à des jetons non vérifiés : Vérifiez toujours la signature avant d’utiliser les informations du jeton.

- Ignorer les temps d’expiration : Vérifiez systématiquement la claim ‘exp’ pour vous assurer que le jeton est toujours valide.

- Utiliser des clés secrètes faibles : Utilisez des clés fortes et générées aléatoirement pour signer et vérifier les jetons.

- Stocker des données sensibles dans les JWTs : Rappelez-vous que la charge utile peut être facilement décodée, donc évitez de stocker des informations sensibles.

- Ne pas gérer les erreurs de décodage : Mettez en place une gestion appropriée des erreurs pour traiter les jetons invalides ou altérés.

Conclusion

Les décodeurs JWT sont des outils essentiels dans le développement web moderne, permettant des systèmes d’authentification et d’autorisation sécurisés. En comprenant comment ils fonctionnent et en les implémentant correctement, vous pouvez améliorer la sécurité et la fonctionnalité de vos applications.

Souvenez-vous, bien que les JWTs offrent de nombreux avantages, ils ne sont pas une solution miracle pour tous les scénarios d’authentification. Considérez toujours vos exigences de sécurité spécifiques et choisissez la solution la plus appropriée pour vos besoins.

Alors que vous continuez à travailler avec les JWTs et les décodeurs, restez informé des meilleures pratiques et des vulnérabilités potentielles. Le paysage de la sécurité sur internet évolue constamment. Il est crucial de rester à jour pour maintenir des systèmes robustes et sécurisés.