Impact des Attaques d’Exécution de Code à Distance

Qu’est-ce que l’Exécution de Code à Distance (RCE) ?

L’Exécution de Code à Distance, souvent abrégée en RCE, est un type d’attaque cybernétique qui permet à un attaquant d’exécuter du code arbitraire sur une machine cible ou dans un environnement cible. Cela donne à l’attaquant un contrôle total sur l’application ou le système vulnérable. Les attaques RCE sont extrêmement dangereuses, car elles permettent à un adversaire d’effectuer toute action pour laquelle l’application ou l’utilisateur compromis a des permissions.

Les vulnérabilités RCE surviennent souvent en raison d’une validation et d’une sanitation insuffisantes des entrées dans les applications qui traitent des entrées utilisateur non fiables. Si les entrées fournies par l’utilisateur ne sont pas correctement validées avant d’être utilisées dans des opérations sensibles en matière de sécurité comme les requêtes de base de données, les opérations de système de fichiers ou les commandes système, un attaquant peut être capable d’injecter et d’exécuter du code malveillant.

Impact des Attaques d’Exécution de Code à Distance

L’impact d’une attaque RCE réussie peut être sévère, selon les privilèges de l’application exploitée. Dans le pire des cas, la RCE peut permettre à un attaquant de prendre complètement le contrôle du système vulnérable et d’accéder à des données sensibles, d’installer des logiciels malveillants et d’utiliser la machine compromise pour d’autres attaques. Quelques conséquences potentielles de la RCE incluent :

- Vol de données sensibles : L’attaquant peut accéder à des informations sensibles stockées sur le système ou accessibles à l’application, comme les données des clients, les dossiers financiers, la propriété intellectuelle, etc.

- Installation de logiciels malveillants : La RCE permet souvent l’installation de logiciels malveillants comme des rançongiciels, des logiciels espions, des chevaux de Troie, des rootkits et des bots, permettant à l’attaquant de maintenir l’accès et le contrôle même après l’attaque initiale.

- Mouvement latéral : Une machine compromise peut être utilisée comme tête de pont pour lancer d’autres attaques contre d’autres systèmes sur le même réseau, permettant à l’attaquant de bouger latéralement et de compromettre des actifs supplémentaires.

- Damage à la réputation : Les attaques RCE entraînant des violations de données ou des interruptions de service peuvent gravement endommager la réputation de l’organisation et entraîner une perte de confiance des clients.

Types d’Attaques d’Exécution de Code à Distance

Les attaques RCE peuvent prendre diverses formes selon la vulnérabilité exploitée. Quelques types courants de RCE incluent :

Injection SQL

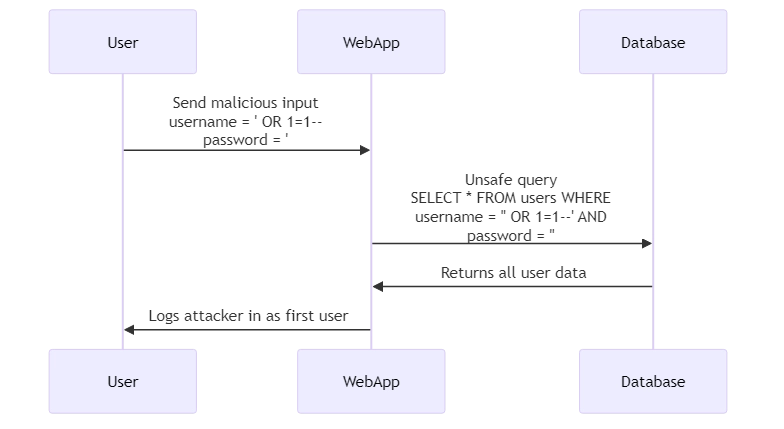

L’injection SQL est un type d’attaque RCE qui cible les applications qui construisent des requêtes SQL basées sur des entrées utilisateur sans validation appropriée. Un attaquant rédige des entrées malveillantes contenant du code SQL, qui est ensuite exécuté par la base de données. Par exemple :

SELECT * FROM users WHERE username = '' OR 1=1--' AND password = '';

Cette entrée conduit la requête SQL à devenir :

SELECT * FROM users WHERE username = '' OR 1=1-- AND password = '';

Le double tiret (–) commente le reste de la requête, supprimant effectivement la vérification du mot de passe. La condition 1=1 est toujours vraie, ce qui permet donc à l’attaquant de se connecter en tant que premier utilisateur de la base de données.

Pour permettre cette attaque, l’application devrait construire la requête en interpolant directement l’entrée utilisateur, comme :

$query = "SELECT * FROM users WHERE username = '$_POST[username]' AND password = '$_POST[password]'";

Pour prévenir l’injection SQL, l’entrée utilisateur ne doit jamais être directement incluse dans les requêtes SQL. À la place, des requêtes paramétrées ou des instructions préparées doivent être utilisées.

Injection de Commande

L’injection de commande RCE se produit lorsqu’une application transmet des entrées utilisateur non sûres dans un shell système. Les attaquants peuvent injecter des commandes shell qui sont ensuite exécutées avec les privilèges de l’application vulnérable. Par exemple, considérez une application web qui permet aux utilisateurs de pinguer une adresse qu’ils fournissent :

system("ping -c 4 " . $_POST['address']);Un attaquant pourrait fournir une entrée comme :

127.0.0.1 && cat /etc/passwd

Cela résulterait en la commande suivante étant exécutée :

ping -c 4 127.0.0.1 && cat /etc/passwd

Après avoir pingé localhost, la commande injectée par l’attaquant (cat /etc/passwd) serait exécutée, affichant des informations sensibles du système.

Pour prévenir l’injection de commande, les fonctionnalités de l’application nécessitant des commandes shell doivent être ré-implémentées de manière plus sûre si possible. Si les commandes shell sont inévitables, les entrées utilisateur doivent être strictement validées contre une liste blanche de valeurs sûres.

Attaques de Désérialisation

De nombreux langages de programmation permettent de sérialiser des objets en chaînes qui peuvent être désérialisées en objets plus tard. Si une application désérialise des données contrôlables par l’utilisateur sans validation suffisante, un attaquant peut être capable de manipuler la chaîne sérialisée pour injecter du code malveillant qui est exécuté lors de la désérialisation.

Par exemple, considérez une application Java qui désérialise des cookies de session fournis par l’utilisateur :

Cookie sessionCookie = request.getCookies()[0]; byte[] serializedObject = Base64.getDecoder().decode(sessionCookie.getValue()); ObjectInputStream objectInputStream = new ObjectInputStream(new ByteArrayInputStream(serializedObject)); Object deserializedObject = objectInputStream.readObject();

Un attaquant pourrait soigneusement rédiger un objet sérialisé malveillant qui, lorsqu’il est désérialisé, exécute du code arbitraire via la méthode readObject, lui donnant la RCE.

Pour prévenir les attaques de désérialisation, évitez de désérialiser des données non fiables si possible. Si la désérialisation est nécessaire, utilisez les fonctionnalités de sécurité spécifiques au langage comme le ValidatingObjectInputStream en Java. Les objets désérialisés doivent être traités comme non fiables et être validés de manière rigoureuse.

Résumé et Conclusion

Les attaques d’Exécution de Code à Distance permettent aux attaquants d’exécuter du code arbitraire sur des systèmes cibles, potentiellement leur donnant un contrôle total. La RCE résulte souvent d’une gestion incorrecte des entrées utilisateur non fiables dans les applications. Les principaux types de RCE incluent l’injection SQL, qui cible les requêtes de base de données non sécurisées ; l’injection de commande, qui exploite une composition incorrecte des commandes shell ; et la désérialisation non sécurisée, qui abuse des failles de sérialisation pour injecter du code malveillant.

L’impact de la RCE peut être sévère, incluant l’exposition de données sensibles, l’installation de logiciels malveillants, le mouvement latéral vers d’autres systèmes, et les dommages à la réputation. Pour se protéger contre la RCE, les applications doivent valider et assainir toutes les entrées non fiables avant de les utiliser dans toute opération sensible. Les mesures de prévention spécifiques dépendent du type de vulnérabilité, mais peuvent inclure l’utilisation de requêtes paramétrées, la validation contre des listes blanches strictes, et l’évitement de la désérialisation non sécurisée.

Pour des solutions aidant à sécuriser vos données et systèmes contre la RCE et autres menaces, considérez les outils conviviaux et flexibles de DataSunrise pour la sécurité des bases de données, la découverte de données sensibles (y compris l’OCR pour trouver des données sensibles dans les images), et la conformité. Contactez notre équipe pour planifier une démonstration en ligne et découvrir comment DataSunrise peut aider à protéger votre organisation.