Gestion des Données Tableau : Technique Puissante pour une Gestion Efficace

Dans le monde axé sur les données d’aujourd’hui, les organisations comptent beaucoup sur les outils de business intelligence et de visualisation des données comme Tableau pour prendre des décisions éclairées. Tableau permet aux utilisateurs de se connecter à diverses sources de données, de créer des tableaux de bord interactifs et de tirer des informations précieuses. Cependant, avec un grand pouvoir vient une grande responsabilité. Une gestion efficace des données est cruciale pour assurer la sécurité des données, maintenir l’intégrité des données et se conformer aux réglementations.

Cet article discutera des bases de la gestion des données Tableau. Il expliquera également comment surveiller l’activité Tableau en utilisant les règles d’audit de DataSunrise. En outre, il démontrera comment le masquage basé sur les applications de DataSunrise peut améliorer la sécurité des activités Tableau. En mettant en œuvre des pratiques de gestion des données appropriées, les organisations peuvent exploiter tout le potentiel de Tableau tout en protégeant les informations sensibles.

Comprendre la Gestion des Données Tableau

Les utilisateurs utilisent Tableau pour construire des tableaux de bord, faciliter l’analyse des données et améliorer la visualisation pour une meilleure compréhension. Dans ce guide, nous explorerons trois fonctionnalités clés du pipeline Tableau. La première étape est l’audit. La première étape est l’audit.

Cette étape implique l’analyse des requêtes Tableau. Elle inclut également le blocage des applications non autorisées d’accéder aux données des tableaux de bord. De plus, elle implique la mise en œuvre du masquage des données pour protéger les informations accessibles par des applications autres que Tableau.

Pour fournir une démonstration concrète, nous utiliserons la base de données Pagila pour la création de tableaux de bord Tableau. La base de données du magasin de DVD Pagila a des fonctionnalités qui sont utiles pour créer des tableaux de bord et exécuter des requêtes complexes. Ces fonctionnalités comprennent des relations, l’héritage de tables, des vues et des fonctions. Ces fonctionnalités rendent la base de données idéale pour l’analyse des données et la génération de rapports.

Surveillance de l’Activité Tableau avec les Règles d’Audit de DataSunrise

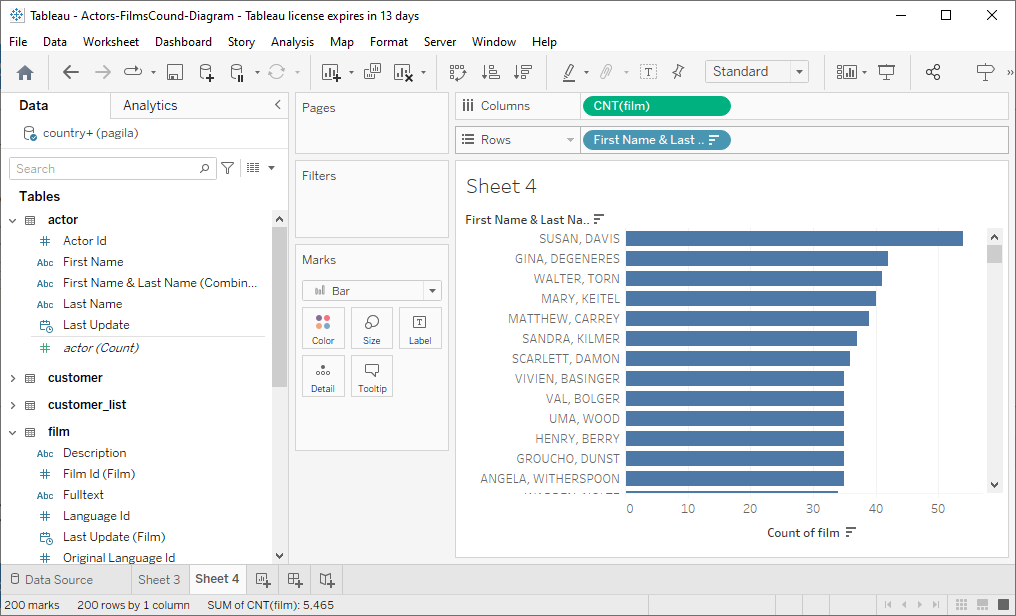

Vous trouverez ci-dessous un tableau de bord Tableau présentant les acteurs et le nombre total de films dans lesquels ils sont apparus :

Nous avons créé une règle d’audit pour l’audit d’accès aux données. Lorsque Tableau s’exécute et se connecte à la base de données pour créer le tableau de bord, la règle d’audit de DataSunrise capture les requêtes.

INSERT INTO "#Tableau_3_6B460F12-794A-4DA9-B7FE-B3DD080B7439_2_Connect_Check" ("COL")

VALUES ($1)SELECT "actor"."first_name" AS "first_name", "actor"."last_name" AS "last_name" FROM "public"."actor" "actor" GROUP BY 1, 2

SELECT "t0"."first_name" AS "first_name",

"t0"."last_name" AS "last_name",

SUM(1) AS "cnt:film_10F758DB2D4F4FE49FC397CBBF3CD463:ok"

FROM (

SELECT "actor"."first_name" AS "first_name",

"actor"."last_name" AS "last_name"

FROM "public"."film" "film"

LEFT JOIN "public"."film_actor" "film_actor" ON ("film"."film_id" = "film_actor"."film_id")

LEFT JOIN "public"."actor" "actor" ON ("film_actor"."actor_id" = "actor"."actor_id")

GROUP BY "film"."film_id",

1,

2

) "t0"

GROUP BY 1,

2Il est à noter que la requête ‘INSERT’ vérifie simplement la connexion. Vous pouvez trouver l’entrée de cette requête dans les journaux de Tableau sur Windows. L’entrée se trouve dans ‘C:\Users\user\Documents\Mon Référentiel Tableau\Logs\log.txt’.

{"ts":"2024-05-02T09:45:15.822","pid":2508,"tid":"1a80","sev":"info","req":"-","sess":"-","site":"-","user":"-","k":"msg","v":"Creating batch inserter from statement: INSERT INTO \"#Tableau_3_6B460F12-794A-4DA9-B7FE-B3DD080B7439_2_Connect_Check\" (\"COL\")\n VALUES (?)"}DataSunrise simplifie le processus de lecture des requêtes SQL générées par Tableau, offrant flexibilité et commodité. Il fournit également des informations sur les noms des applications et les hôtes clients. Les pistes transactionnelles de DataSunrise permettent aux utilisateurs de regrouper les objets de la base de données affectés par les requêtes. Cela facilite la gestion des données dans DataSunrise et Tableau.

Exemple de Règle de Sécurité pour l’Application Tableau

En plus de l’audit et de la surveillance, la protection des données sensibles dans Tableau est primordiale. DataSunrise dispose d’une fonctionnalité de règle de sécurité. Cette fonctionnalité aide les organisations à protéger les informations sensibles. Elle permet également aux utilisateurs d’accéder aux tableaux de bord et rapports Tableau.

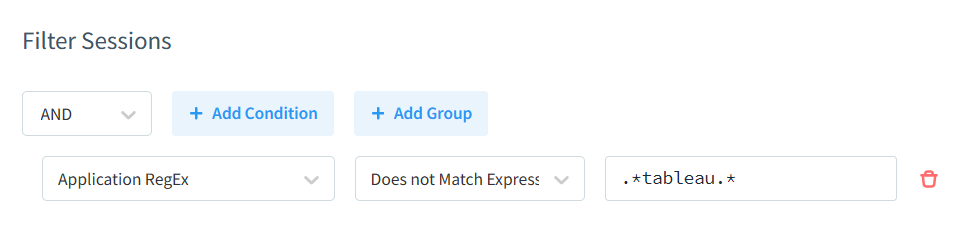

DataSunrise a établi une règle de sécurité pour bloquer toutes les requêtes ne provenant pas de l’application Tableau. Vous trouverez ci-dessous l’expression régulière de l’application. L’application de cette règle empêche l’accès aux objets de la base de données via d’autres applications.

Exemple de Règle de Masquage pour l’Application Tableau

Que faire si vous souhaitez masquer les données pour les applications autres que Tableau au lieu de bloquer totalement l’accès ? Vous pouvez utiliser la même configuration de filtre de session pour bloquer les requêtes non-Tableau pour le masquage des données. Les analystes de données peuvent préserver les fonctionnalités de Tableau tout en masquant les données sensibles dans d’autres applications.

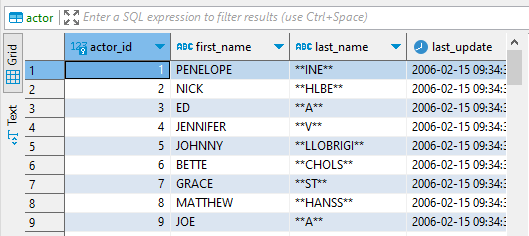

Par exemple, lors de l’exécution de la requête du chapitre de surveillance Tableau dans une application d’accès général à la base de données comme DBeaver, elle affiche la colonne du nom de famille masqué :

Cependant, dans Tableau, le tableau de bord fonctionne sans aucun masquage de données.

La fonctionnalité de masquage basée sur les applications de DataSunrise permet aux organisations de personnaliser le niveau de sécurité des données dans Tableau selon leurs besoins spécifiques. Cela signifie qu’elles peuvent décider qui peut voir les informations importantes et s’assurer que seules les bonnes personnes y ont accès. En ajoutant cette fonctionnalité, les organisations peuvent trouver un équilibre entre la sécurité des données et l’accessibilité. Cela leur permet d’utiliser pleinement les robustes outils de visualisation et d’analyse des données de Tableau.

Avec le masquage basé sur les applications de DataSunrise, les organisations peuvent utiliser Tableau pour prendre des décisions basées sur les données en toute confiance, sans compromettre la sécurité de leurs informations sensibles. Cette fonctionnalité garde les données sensibles à l’abri des accès non autorisés. Elle réduit le risque de violations de données et garantit la conformité avec les réglementations sur la protection des données.

La fonctionnalité de masquage de DataSunrise dans Tableau aide les organisations à utiliser leurs données de manière sécurisée pour la prise de décisions. Elle assure également un niveau de sécurité des données de premier ordre. Cela permet aux organisations de maximiser la valeur de leurs actifs de données sans compromettre la sécurité.

Conclusion

Une gestion efficace des données Tableau est essentielle pour que les organisations maximisent la valeur de leurs données tout en assurant la sécurité, l’intégrité et la conformité des données. Les organisations peuvent assurer la sécurité et la fiabilité de leur environnement Tableau en suivant des pratiques de gestion des données solides. Elles peuvent suivre l’activité de Tableau en utilisant les règles d’audit de DataSunrise. De plus, elles peuvent protéger les données sensibles en utilisant le masquage basé sur les applications.

DataSunrise offre des outils exceptionnels et flexibles pour la gestion des données, incluant la sécurité, les règles d’audit, le masquage et la conformité. Il est facile à connecter avec Tableau. Cela en fait un excellent choix pour les entreprises cherchant à améliorer leur gestion des données.

Nous vous invitons à visiter notre site web et à demander une démonstration en ligne pour découvrir par vous-même comment nos solutions peuvent vous aider à exploiter pleinement le potentiel de vos données tout en maintenant les plus hauts standards de sécurité et de conformité.