Historique des activités de la base de données ScyllaDB

L’audit des bases de données est une pierre angulaire de la gestion moderne des données, offrant des informations sur les activités des utilisateurs et les modifications de données pour renforcer la sécurité et la conformité. ScyllaDB, une base de données NoSQL haute performance, offre des fonctionnalités d’audit robustes pour surveiller les activités de la base de données. Cet article explore les capacités natives d’audit de la base de données ScyllaDB, y compris des exemples de configuration et d’utilisation. Nous explorons également les fonctionnalités avancées de l’historique des activités de la base de données fournies par DataSunrise, un outil de sécurité de base de données complet.

Historique des activités natif de la base de données ScyllaDB

Les outils d’audit natifs de ScyllaDB permettent aux administrateurs de surveiller les requêtes, les modifications de données et autres activités de la base de données. Ces fonctions, disponibles uniquement dans Scylla Enterprise, supportent l’audit via Syslog ou des tables dédiées Scylla.

Configuration de l’audit dans ScyllaDB

L’audit dans ScyllaDB est activé et configuré via le fichier scylla.yaml. Les étapes suivantes décrivent le processus :

- Activer l’audit

- Catégories d’audit ScyllaDB prend en charge les catégories d’audit suivantes :

- AUTH : Enregistre les événements de connexion.

- DML : Enregistre les opérations de manipulation de données (par ex., INSERT, UPDATE).

- DDL : Enregistre les événements de modification du schéma (par ex., CREATE, DROP).

- DCL : Enregistre les changements de permissions (par ex., GRANT, REVOKE).

- QUERY : Enregistre toutes les requêtes.

- ADMIN : Enregistre les opérations administratives.

- Laissez audit_tables vide pour auditer toutes les tables dans les keyspaces spécifiés.

Ouvrez le fichier scylla.yaml et définissez le paramètre audit sur table ou syslog. Par exemple :

audit: "table" audit_categories: "DCL,DDL,AUTH" audit_keyspaces: "mykeyspace"

Redémarrez le serveur Scylla :

sudo systemctl restart scylla-server

Keyspaces et tables d’audit Spécifiez les keyspaces et les tables à auditer :

audit_tables: "mykeyspace.mytable"

Visualisation des journaux d’audit

ScyllaDB stocke les journaux d’audit soit dans une table, soit dans Syslog. Voici des exemples de consultation de ces journaux :

Journaux d’audit basés sur les tables

Les journaux d’audit stockés dans la table audit.audit_log peuvent être interrogés avec SQL :

SELECT * FROM audit.audit_log;

Exemple de sortie :

date | noeud | catégorie | nom_du_keyspace | opération | nom_utilisateur |

2024-01-01 12:00:00+00 | 192.168.1.10 | DDL | mykeyspace | CREATE TABLE mytable … | admin |

Journaux d’audit basés sur Syslog

Les journaux Syslog peuvent être redirigés vers un fichier en configurant rsyslog sur CentOS :

sudo dnf install rsyslog sudo echo "if $programname contains 'scylla-audit' then /var/log/scylla-audit.log" >> /etc/rsyslog.conf sudo systemctl start rsyslog sudo systemctl enable rsyslog

Les messages d’audit apparaîtront dans /var/log/scylla-audit.log.

Exemple : Suivi des suppressions de tables

Autoriser l’audit des opérations DDL dans le fichier scylla.yaml :

audit: "table" audit_categories: "DDL" audit_keyspaces: "mykeyspace"

Redémarrez Scylla et effectuez une opération de suppression de table :

DROP TABLE mykeyspace.mytable;

Interrogez la table audit.audit_log pour visualiser l’événement :

SELECT * FROM audit.audit_log WHERE operation LIKE 'DROP TABLE%';

Audit amélioré avec DataSunrise

DataSunrise étend les capacités d’audit de ScyllaDB en fournissant une gestion centralisée, un audit dynamique et des rapports avancés. Ci-dessous, nous décrivons comment configurer DataSunrise pour l’audit de ScyllaDB :

Déploiement de DataSunrise pour ScyllaDB

- Créer une instance DataSunrise

- Connectez-vous à la console de gestion de DataSunrise.

- Ajoutez une nouvelle instance et configurez le proxy pour se connecter à votre cluster ScyllaDB.

- Utilisez le mode proxy dynamique pour l’audit en temps réel ou le mode statique pour des instantanés périodiques.

- Configurer les règles d’audit

- Définissez des règles d’audit pour ScyllaDB dans l’interface de DataSunrise. Par exemple :

- Surveillez des commandes SQL spécifiques.

- Suivez l’accès aux données sensibles.

- Afficher les résultats de l’audit

- Accédez à la section “Audit Logs” dans DataSunrise pour voir les journaux d’activités complets.

- Filtrez les journaux par utilisateur, type d’événement ou plage de temps pour une analyse détaillée.

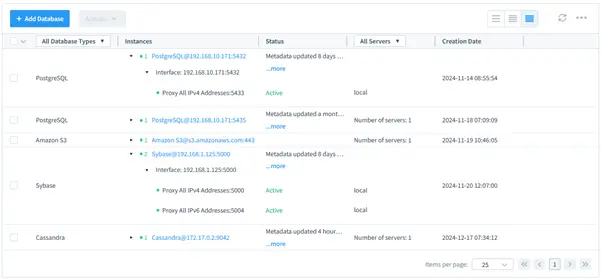

Type d’instance ScyllaDB parmi d’autres bases de données supportées dans DataSunrise

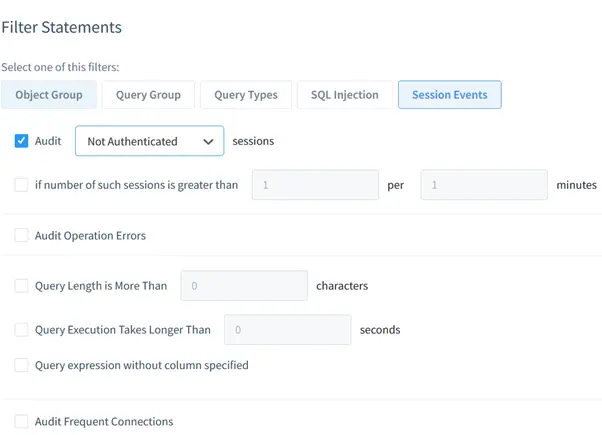

Configuration de l’audit DataSunrise sur les tentatives de connexions échouées

Avantages de l’utilisation de DataSunrise

- Gestion centralisée : Gérez les règles d’audit pour plusieurs bases de données à partir d’une seule console.

- Audit dynamique : Surveiller les activités de la base de données en temps réel sans impacter les performances.

- Rapports avancés : Générer des rapports de conformité détaillés.

- Intégration de la sécurité : Implanter des règles de masquage des données, de contrôle d’accès et de détection des menaces en parallèle de l’audit.

Exemple : Audit de l’accès aux données

Pour auditer les requêtes SELECT sur les tables sensibles :

Définissez une règle dans DataSunrise pour suivre les instructions SELECT.

Accédez à la table via SQL:

SELECT * FROM sensitive_table;

Consultez le journal d’audit dans DataSunrise :

Heure: 2024-01-01 12:00:00

Utilisateur : admin

Requête : SELECT * FROM sensitive_table;

Conclusion

Les fonctionnalités d’audit natif de ScyllaDB et les capacités étendues de DataSunrise fournissent des outils puissants pour surveiller les activités de la base de données et garantir la conformité. Alors que ScyllaDB offre des options d’audit détaillées grâce à des configurations basées sur SQL, DataSunrise améliore ces capacités avec une gestion centralisée et des analyses avancées.

En plus de ses capacités robustes d’audit, DataSunrise offre des fonctionnalités de sécurité complètes, y compris les règles de sécurité, le masquage des données, la découverte de données sensibles, les évaluations de vulnérabilité, et plus encore. Pour en savoir plus sur la suite de sécurité de base de données de DataSunrise, y compris ses fonctionnalités d’audit et de conformité, visitez notre site web pour une démonstration en ligne.