Historique de l’Activité des Données Elasticsearch

Introduction

Dans le monde orienté vers les données d’aujourd’hui, la sécurité des moteurs de recherche et des grands modèles de langage (LLM) est devenue une préoccupation majeure. Alors que les organisations dépendent de plus en plus de ces technologies pour traiter et analyser de vastes quantités d’informations, le besoin de capacités d’audit robustes n’a jamais été aussi pressant. Cet article explore l’univers de l’historique de l’activité des données Elasticsearch, en examinant son importance pour maintenir la sécurité des bases de données et assurer l’intégrité des opérations de recherche.

Saviez-vous que selon des études récentes de Skyquest, la taille du marché mondial des moteurs de recherche était évaluée à 185,39 milliards USD en 2022 et devrait atteindre 368,93 milliards USD d’ici 2031 ? Avec une telle croissance rapide, l’importance de sécuriser les données de recherche et de surveiller les activités des utilisateurs ne peut être surestimée.

Comprendre Elastic Cloud et Elasticsearch

Qu’est-ce qu’Elastic Cloud ?

Elastic Cloud est une plateforme entièrement gérée, basée sur le cloud, qui donne accès à Elasticsearch et à d’autres composants Elastic Stack. Elle offre une solution évolutive et flexible pour les organisations souhaitant mettre en œuvre des capacités de recherche et d’analyse puissantes sans les tracas de la gestion de l’infrastructure.

Bien que les déploiements d’Elasticsearch autogérés et en open-source offrent des capacités d’audit intégrées limitées, ils ne répondent pas aux besoins de suivi des données robustes. Par conséquent, cet article se concentre sur les capacités améliorées fournies par Elastic Cloud.

Accès Elasticsearch

Au sein de l’écosystème Elastic Cloud, Elasticsearch est facilement accessible via les points de terminaison et les clés API. Cette accessibilité permet aux développeurs et aux analystes de données d’interagir sans heurts avec le moteur de recherche, mais elle souligne également la nécessité de mesures de sécurité robustes.

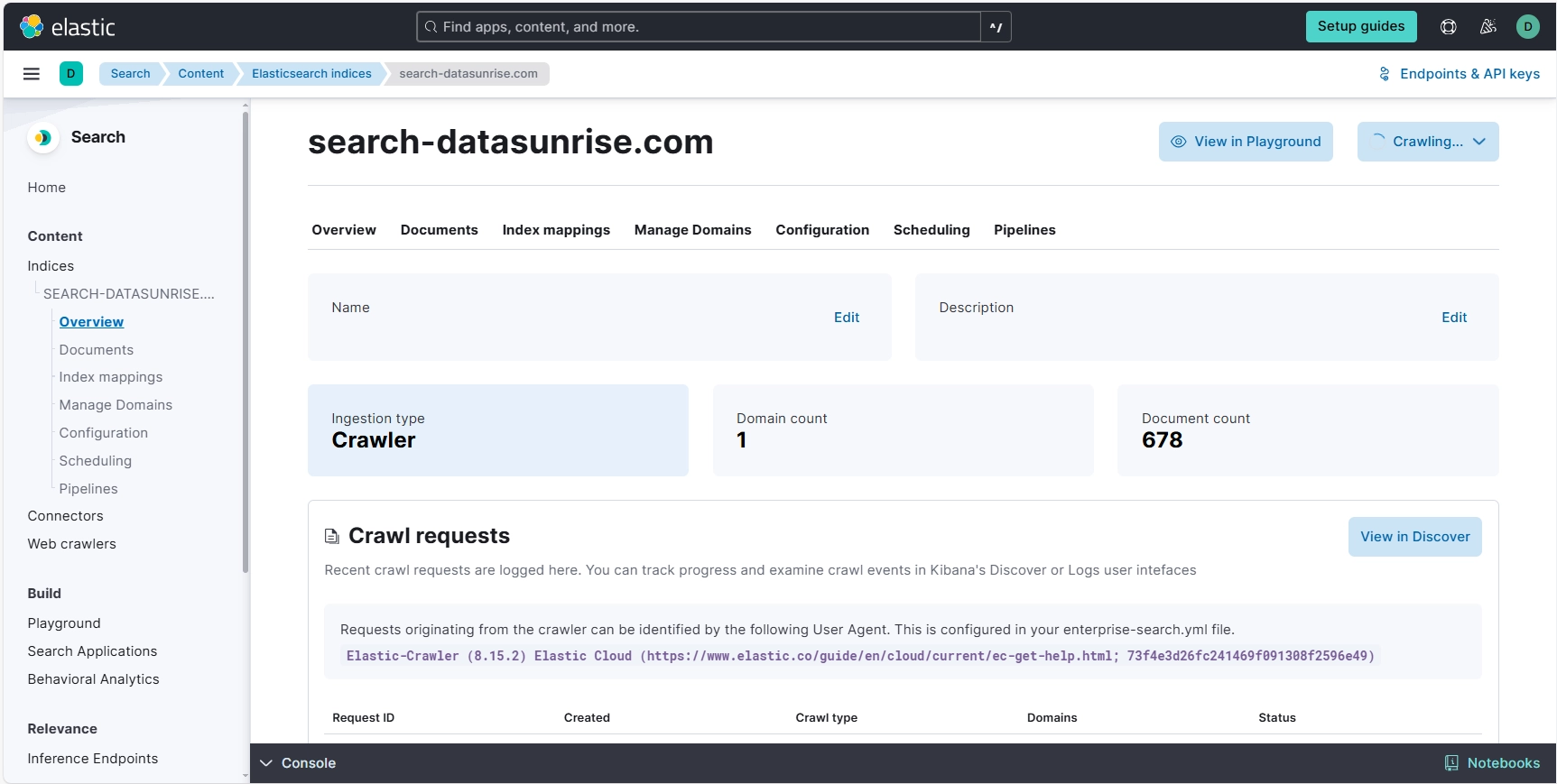

Pour collecter des données d’échantillons à des fins de test, vous pouvez utiliser des techniques de web scraping :

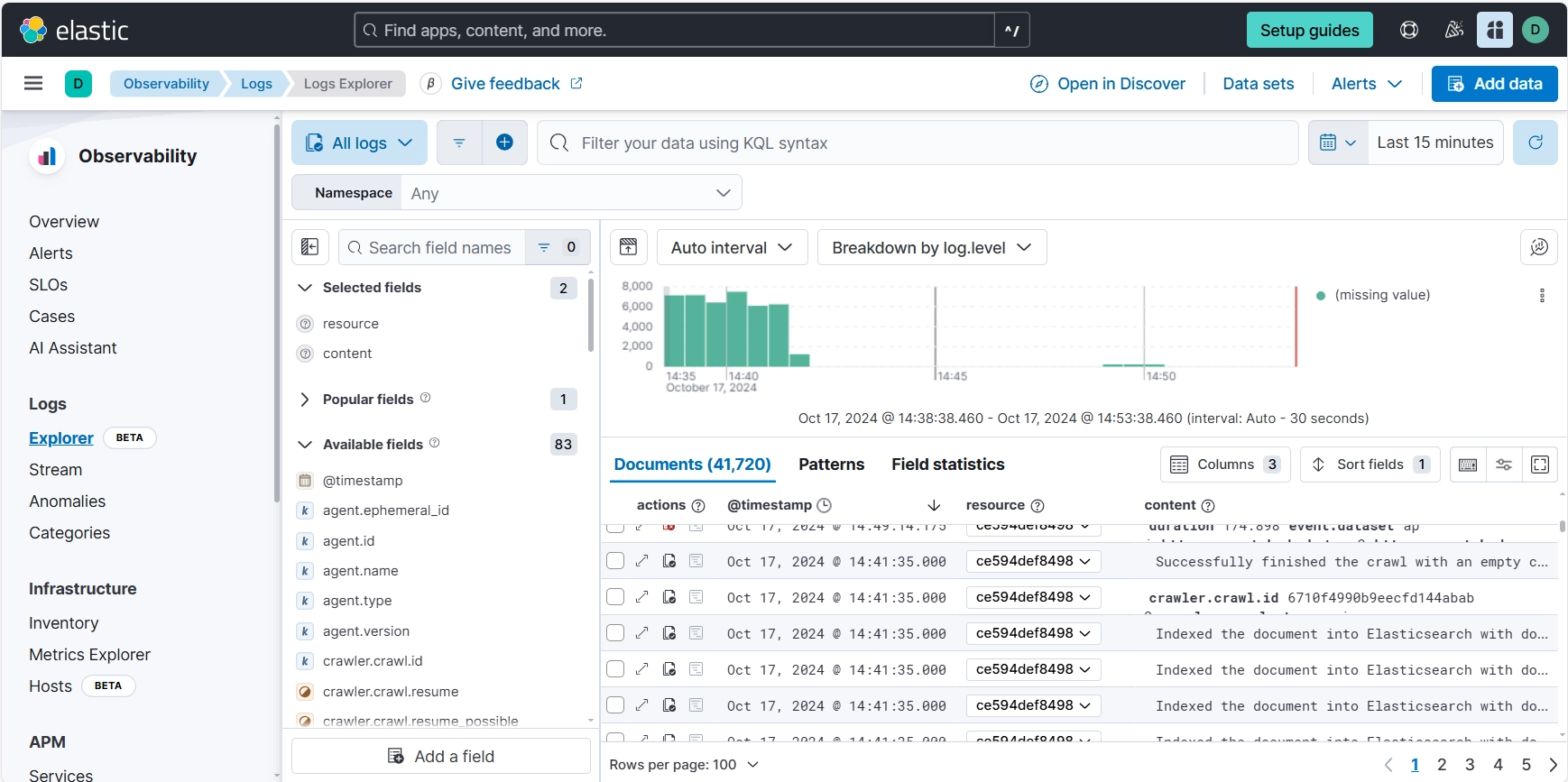

Le crawl complet de notre site et l’ingestion des documents dans Elasticsearch ont pris environ 15 minutes. Tous les événements de métadonnées sont désormais stockés de manière efficace et accessibles dans l’explorateur de journaux.

Les données sont ingérées via un point de terminaison accessible via Internet en utilisant une clé API. Il est crucial de noter que les clés API ne sont pas stockées dans le système. Par conséquent, vous devez enregistrer la clé en toute sécurité immédiatement après sa création.

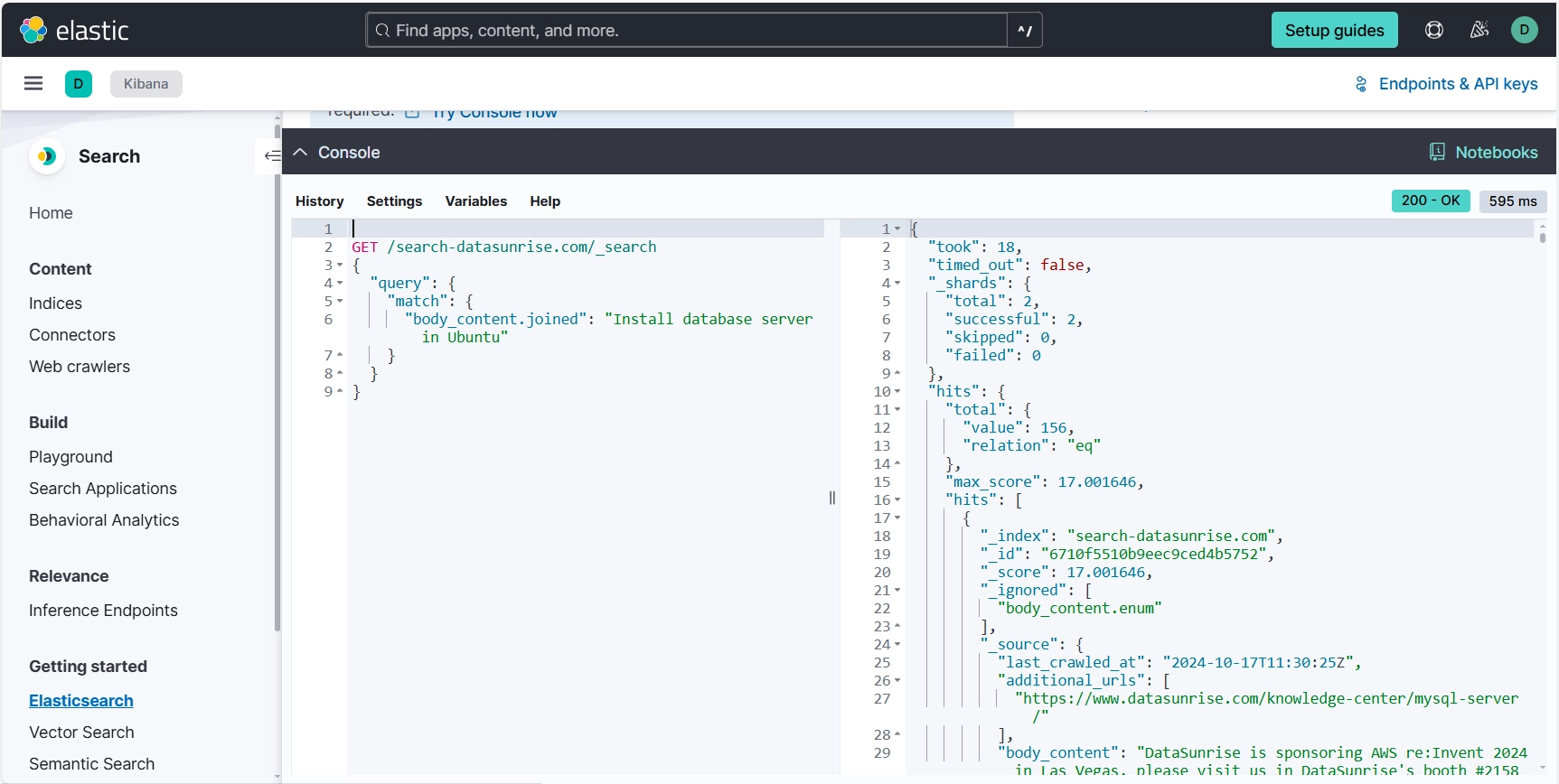

Pour utiliser la clé API dans un script batch, vous pouvez le structurer comme suit :

@echo off

setlocal enabledelayedexpansion

set "ELASTICSEARCH_URL=https://9d60c…75b06.us-central1.gcp.cloud.es.io:443"

set "API_KEY=WktCNW…NVY5UQ=="

set "QUERY={\"query\":{\"match\":{\"body_content.joined\":\"Notamment, Percona supporte la configuration dynamique directement à partir du SQL en utilisant le fichier auto.conf (/var/lib/postgresql/16/main/postgresql.auto.conf). Cependant, soyez prudent de ne pas mélanger les configurations entre ce fichier et le postgresql.conf principal dans /etc/postgresql/16/main/.\"}}}"

curl -X GET "%ELASTICSEARCH_URL%/search-datasunrise.com/_search" ^

-H "Content-Type: application/json" ^

-H "Authorization: ApiKey %API_KEY%" ^

-d "%QUERY%"

pauseEt dans la Console Elastic Cloud :

L’Importance de l’Historique de l’Activité des Données

Améliorer la Sécurité des Données

Alors que la demande pour des capacités d’audit approfondies ne cesse de croître, l’Historique de l’Activité des Données est devenu un outil crucial pour maintenir la sécurité des données. En suivant et en enregistrant les interactions des utilisateurs avec le moteur de recherche, les organisations peuvent :

- Identifier les violations de sécurité potentielles

- Surveiller les modèles de recherche inhabituels

- Assurer la conformité avec les réglementations de protection des données

Détection de Menaces en Temps Réel

Un audit des données approprié permet d’intercepter les comportements inhabituels et les accès à des données sensibles en temps réel. Cette approche proactive de la sécurité aide les organisations à garder une longueur d’avance sur les menaces potentielles et les fuites de données.

Capacités Intégrées d’Elastic Cloud

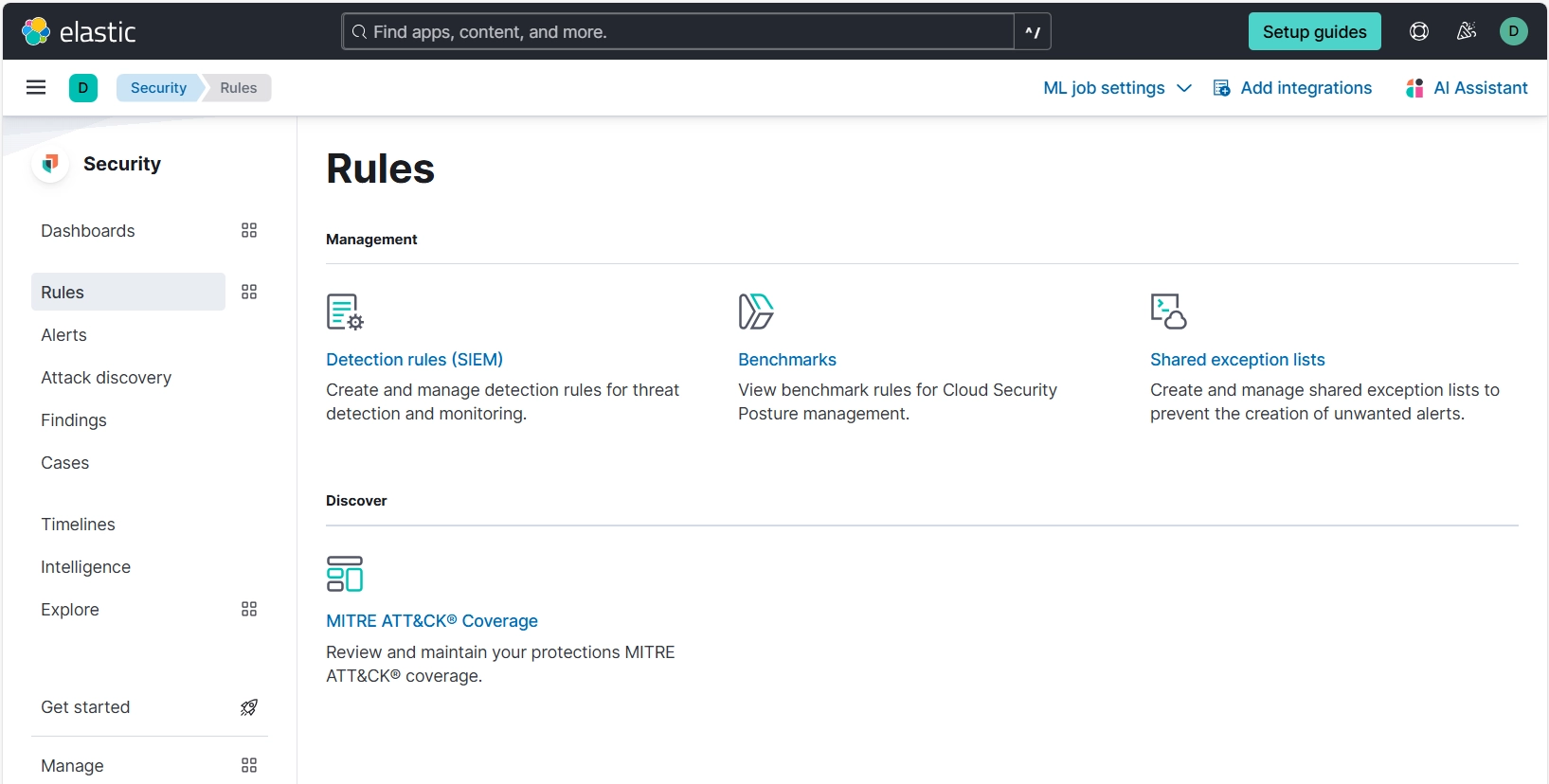

Mise en Oeuvre des Règles et de l’Audit

Elastic Cloud offre des capacités intégrées pour la mise en œuvre des règles et de l’audit, bien que celles-ci soient limitées à Elasticsearch et disponibles uniquement dans les éditions payantes.

Bien que ces outils intégrés fournissent une base solide pour les besoins de sécurité de base, ils peuvent ne pas offrir la couverture complète requise par de nombreuses organisations.

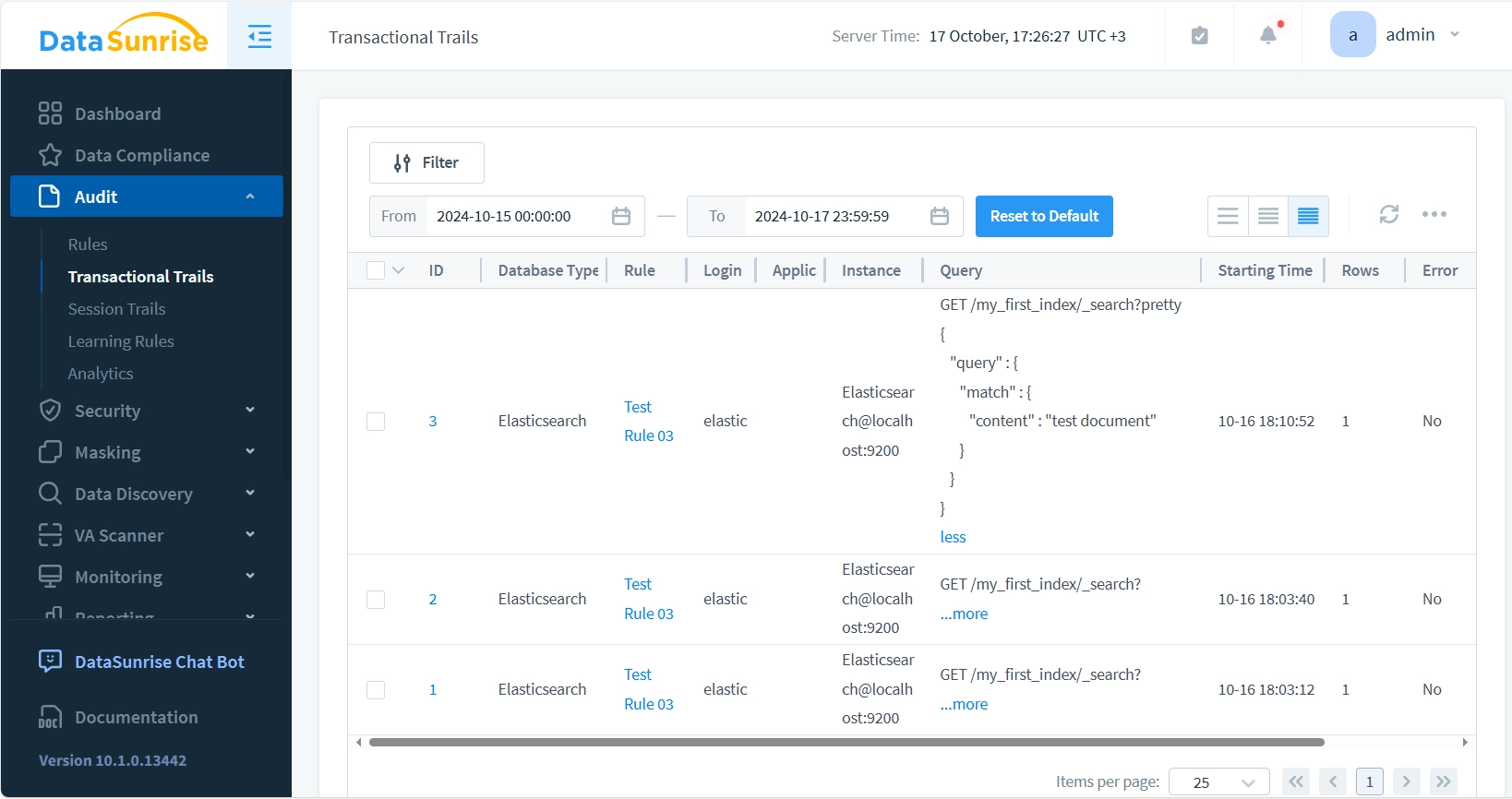

DataSunrise : Une Solution Complète

DataSunrise propose également une approche robuste et polyvalente de l’Historique de l’Activité des Données Elasticsearch. Il s’intègre parfaitement avec de nombreuses bases de données populaires, sans nécessiter de modifications de votre infrastructure existante.

- Technologie de proxy avancée pour l’audit des transactions et sessions approfondi

- Surveillance complète pour Elasticsearch et autres bases de données et stockages

- Capacités de notifications personnalisables et de création de rapports

Bien que les deux solutions aient un coût, les offres de DataSunrise fournissent une boîte à outils plus étendue pour les organisations recherchant une couverture de sécurité complète.

Important : DataSunrise est entièrement compatible avec Elasticsearch autogéré et les déploiements en cloud comme AWS EC2. Cependant, il ne supporte actuellement pas le moteur Elasticsearch d’Elastic Cloud ni les clés API.

Mettre en Oeuvre l’Historique de l’Activité des Données Elasticsearch

Meilleures Pratiques

Pour maximiser les avantages de l’historique de l’activité des données, considérez les meilleures pratiques suivantes :

- Définir des politiques d’audit claires

- Revoir et analyser régulièrement les journaux d’audit

- Mettre en œuvre des contrôles d’accès basés sur les rôles

- Chiffrer les données sensibles au repos et en transit

Surmonter les Défis Communs

La mise en place d’un système robuste d’historique de l’activité des données peut poser des défis, tels que :

- Gérer de grands volumes de données d’audit

- Équilibrer la sécurité et la performance

- Assurer la conformité parmi des sources de données diverses

En affrontant ces défis de front, les organisations peuvent créer un environnement de recherche plus sécurisé et efficace.

Le Rôle de l’IA dans l’Amélioration de l’Historique de l’Activité des Données

Détection des Anomalies par l’IA

Les algorithmes avancés de l’IA peuvent améliorer significativement l’efficacité de l’historique de l’activité des données en :

- Identifiant des schémas complexes de comportements suspects

- Réduisant les faux positifs dans la détection des menaces

- S’adaptant aux menaces de sécurité évolutives en temps réel

Analytique Prédictive pour une Sécurité Proactive

En tirant parti des assistants LLM et des modèles de machine learning, les organisations peuvent aller au-delà des mesures de sécurité réactives et adopter une position plus proactive pour protéger leurs déploiements Elasticsearch.

Tendances Futures de la Sécurité des Moteurs de Recherche

L’Émergence du Chiffrement Résistant aux Ordinateurs Quantiques

À mesure que l’informatique quantique menace les méthodes de chiffrement traditionnelles, le paysage de la sécurité des moteurs de recherche est susceptible d’évoluer. La mise en œuvre du chiffrement résistant aux ordinateurs quantiques pour les journaux d’historique de l’activité des données deviendra de plus en plus importante.

Intégration avec les Architectures Zéro Confiance

L’avenir de l’historique de l’activité des données Elasticsearch réside dans son intégration transparente avec les modèles de sécurité Zéro Confiance, fournissant une authentification et une autorisation continues pour toutes les activités de recherche.

Conclusion

L’historique de l’activité des données Elasticsearch joue un rôle clé dans la sauvegarde de l’intégrité et de la sécurité des opérations de recherche. Alors que les organisations naviguent dans le paysage complexe de la protection des données, des solutions complètes comme celles offertes par DataSunrise deviennent de plus en plus précieuses. En mettant en œuvre des systèmes d’historique d’activité des données robustes, les entreprises peuvent non seulement renforcer leur posture de sécurité, mais aussi obtenir des informations précieuses sur les comportements des utilisateurs et les schémas d’accès aux données.

Dans une ère où les violations de données peuvent avoir des conséquences dévastatrices, investir dans des outils avancés d’historique de l’activité des données Elasticsearch n’est pas un luxe, mais une nécessité pour toute organisation sérieuse à propos de la protection de ses actifs numériques et de la préservation de la confiance de ses utilisateurs.

DataSunrise – Sécurité des Bases de Données à la Pointe de la Technologie

DataSunrise se distingue à l’avant-garde de l’innovation en matière de sécurité des bases de données, en offrant une suite d’outils flexibles et basés sur l’IA conçus pour répondre aux besoins évolutifs des organisations modernes. Notre solution complète va au-delà de l’historique de l’activité des données de base, englobant :

- Surveillance avancée des données et des sessions LLM

- Évaluation et remédiation des vulnérabilités

- Masquage et chiffrement dynamique des données

- Détection et réponse aux menaces par l’IA

En tirant parti de la technologie de pointe et d’une compréhension approfondie des défis de sécurité des bases de données, DataSunrise permet aux organisations de protéger leur atout le plus précieux : leurs données.

Nous vous invitons à explorer l’étendue des capacités de DataSunrise et à voir par vous-même comment nos solutions peuvent transformer votre approche de la sécurité des bases de données. Visitez notre site Web dès aujourd’hui pour programmer une démonstration en ligne et franchir la première étape vers un environnement de données plus sécurisé.