Historique d’Activité Azure SQL Database

Dans le paysage en constante évolution de la sécurité des bases de données cloud, maintenir un historique d’activité des bases de données complet est devenu un élément essentiel de la stratégie de sécurité d’une organisation. Selon le Cloud Security Outlook 2025 de Gartner, 78% des violations de données réussies impliquent une surveillance insuffisante des activités des bases de données, soulignant le besoin crucial de solutions robustes de suivi des activités pour Azure SQL Database.

Comme les organisations continuent de migrer des charges de travail essentielles vers le cloud, maintenir une visibilité détaillée sur les opérations des bases de données est indispensable pour la sécurité, la conformité et l’efficacité opérationnelle. Microsoft Azure SQL Database fournit des fonctionnalités intégrées puissantes qui permettent aux organisations de suivre efficacement les activités des bases de données, mais de nombreuses entreprises ont besoin de capacités plus avancées pour répondre à des exigences de sécurité complexes et des mandats de conformité.

Cet article explore les capacités natives de l’historique d’activité d’Azure SQL Database et examine comment ces fonctionnalités peuvent être améliorées avec des solutions de sécurité spécialisées pour offrir une surveillance et une protection de niveau entreprise.

Comprendre l’Historique d’Activité Azure SQL Database

L’historique d’activité Azure SQL Database fait référence au suivi et à l’enregistrement systématiques de toutes les opérations effectuées au sein d’un environnement de base de données. Cette piste d’audit complète documente qui a accédé à quelles données, quand ils y ont accédé et quelles actions ils ont effectuées, créant un enregistrement chronologique détaillé des activités des bases de données.

L’importance de maintenir une surveillance complète des activités des bases de données s’étend à plusieurs domaines :

- Surveillance de la Sécurité : Identifier les tentatives d’accès non autorisées, les modèles de requêtes suspects et les menaces de sécurité potentielles

- Documentation de Conformité : Respecter les exigences réglementaires pour les cadres de gouvernance des données tels que le RGPD, la HIPAA, SOX et le PCI DSS

- Enquête Forensique : Fournir des preuves détaillées pour l’analyse des incidents de sécurité et les enquêtes sur les violations

- Optimisation des Performances : Comprendre les modèles d’utilisation pour optimiser les performances et l’allocation des ressources des bases de données

- Gestion des Changements : Suivre les changements de schéma et de configuration pour le dépannage et la gouvernance

Contrairement aux systèmes de bases de données traditionnels sur site qui nécessitent souvent une configuration complexe et une maintenance, Azure SQL Database simplifie la mise en œuvre du suivi de l’historique des activités grâce à des fonctionnalités natives qui sont facilement configurables tout en offrant de solides capacités de surveillance.

Capacités Natives d’Historique d’Activité Azure SQL Database

Microsoft Azure SQL Database inclut plusieurs mécanismes intégrés pour suivre et surveiller les activités des bases de données, chacun offrant différents niveaux de détail et de domaines d’intérêt.

1. Audit d’Azure SQL Database

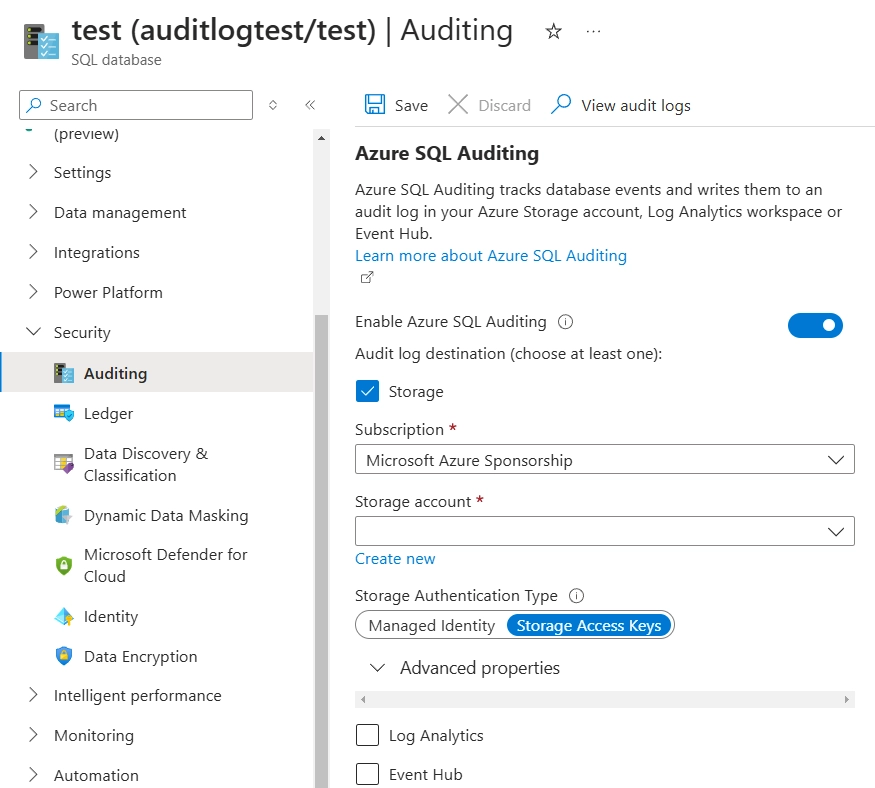

Azure SQL Database Auditing crée des enregistrements complets des événements de la base de données et les écrit dans Azure Storage, Log Analytics Workspace ou Event Hub. Cette fonctionnalité peut être configurée via plusieurs interfaces, y compris le portail Azure, PowerShell, l’API REST ou les commandes T-SQL.

Activation de l’audit via le Portail Azure :

- Accédez à votre base de données Azure SQL dans le portail Azure

- Sélectionnez « Audit » sous la section Sécurité

- Réglez « Activer l’audit Azure SQL Database » sur « ON »

- Choisissez votre destination de stockage (Azure Storage, Log Analytics ou Event Hub)

- Configurez la période de rétention des journaux d’audit

- Sélectionnez les actions et groupes d’audit à surveiller

- Enregistrez la configuration

Exemple de Configuration avec PowerShell :

# Activer l'audit pour une base de données Azure SQL avec une configuration avancée

Set-AzSqlDatabaseAudit -ResourceGroupName "DataServices-RG" `

-ServerName "enterprise-sql-server" `

-DatabaseName "FinancialData" `

-State Enabled `

-StorageAccountName "dbauditlogs" `

-StorageKeyType Primary `

-RetentionInDays 180 `

-AuditActionGroup @("SUCCESSFUL_DATABASE_AUTHENTICATION_GROUP",

"FAILED_DATABASE_AUTHENTICATION_GROUP",

"BATCH_COMPLETED_GROUP")

Exemple de Sortie d’Audit de la Base de Données :

| event_time | database_name | server_principal_name | statement | client_ip |

|---|---|---|---|---|

| 2025-01-15 14:22:15 | FinancialData | jane.smith@company.com | SELECT * FROM Transactions WHERE Amount > 50000 | 40.112.45.87 |

| 2025-01-15 14:21:03 | FinancialData | app_service | UPDATE Customers SET Status = ‘Active’ WHERE CustomerID = 12345 | 13.91.124.56 |

| 2025-01-15 14:15:47 | FinancialData | admin@company.com | ALTER TABLE PaymentMethods ADD ExpiryDate DATE | 52.186.32.10 |

2. Protection Avancée contre les Menaces

La Protection Avancée contre les Menaces Azure SQL Database analyse continuellement les activités de la base de données pour détecter les menaces de sécurité potentielles et les comportements anormaux. Cette fonctionnalité fournit des alertes pour les activités suspectes qui pourraient indiquer un accès non autorisé ou des tentatives d’exploitation.

Les principales capacités incluent :

- Détection d’Injection SQL : Identifie les tentatives d’injection SQL potentiellement malveillantes

- Modèles d’Accès Anormaux : Détecte les accès depuis des emplacements ou à des heures inhabituels

- Modèles de Requête Inhabituels : Alerte sur les requêtes qui ne correspondent pas aux modèles d’application normaux

- Détection d’Abus de Privilège : Surveille la mauvaise utilisation potentielle des autorisations élevées

Exemple d’Alerte de Protection Avancée contre les Menaces :

{

"AlertType": "Modèle d'accès à la base de données suspect",

"AlertId": "AT-45627",

"ServerName": "enterprise-sql-server",

"DatabaseName": "FinancialData",

"StartTime": "2025-01-15T16:32:25Z",

"EndTime": "2025-01-15T16:35:42Z",

"Description": "Modèle d'accès inhabituel détecté : plusieurs tables sensibles consultées à partir d'une adresse IP inconnue en dehors des heures de bureau",

"RemediationSteps": [

"Vérifiez la légitimité de l'accès à partir de l'IP 104.42.18.92",

"Vérifiez si l'utilisateur 'john.doe@company.com' doit accéder à ces tables",

"Vérifiez si l'accès en dehors des heures de bureau est attendu"

],

"Severity": "High"

}

3. Store de Requêtes des Bases de Données

La fonctionnalité Query Store d’Azure SQL Database capture automatiquement un historique des requêtes exécutées contre la base de données, ainsi que leurs plans d’exécution et statistiques de performance. Bien qu’elle soit principalement conçue pour l’optimisation des performances, Query Store fournit des informations précieuses sur les modèles d’activité de la base de données.

Activation de Query Store via T-SQL :

ALTER DATABASE [FinancialData] SET QUERY_STORE = ON ( OPERATION_MODE = READ_WRITE, CLEANUP_POLICY = (STALE_QUERY_THRESHOLD_DAYS = 30), DATA_FLUSH_INTERVAL_SECONDS = 900, MAX_STORAGE_SIZE_MB = 1000 );

Exemple de Résultats du Query Store :

| query_id | last_execution_time | execution_count | avg_duration_ms | query_text |

|---|---|---|---|---|

| 2753 | 2025-01-15 14:22:15 | 345 | 125.3 | SELECT * FROM Transactions WHERE Amount > 50000 |

| 2754 | 2025-01-15 14:21:03 | 1245 | 22.7 | UPDATE Customers SET Status = ‘Active’ WHERE CustomerID = @p1 |

| 2755 | 2025-01-15 14:15:47 | 12 | 342.8 | ALTER TABLE PaymentMethods ADD ExpiryDate DATE |

4. Azure SQL Analytics

Azure SQL Analytics, partie de Azure Monitor, fournit des capacités de surveillance et de dépannage améliorées pour Azure SQL Database. Ce service collecte et visualise des indicateurs de performance importants et des journaux de diagnostic, offrant des informations sur les performances des requêtes, l’utilisation des ressources et les problèmes opérationnels.

Les principaux domaines de surveillance incluent :

- Performances des Requêtes : Suivi des requêtes lentes et des statistiques d’exécution

- Utilisation des Ressources : Surveillance de l’utilisation du CPU, de la mémoire et du stockage

- Journaux d’Erreurs : Collecte et analyse des événements d’erreur de base de données

- Statistiques d’Attente : Identification des goulots d’étranglement de performance et des problèmes de blocage

5. Limites des Capacités Natives d’Historique d’Activité Azure SQL Database

Bien que les fonctionnalités natives d’Azure SQL Database fournissent des capacités de surveillance essentielles, elles ont plusieurs limites qui peuvent poser des défis aux organisations avec des exigences de sécurité et de conformité avancées :

- Alerte en Temps Réel Limitée : Capacités d’alerte de base qui peuvent ne pas détecter des modèles d’attaque sophistiqués

- Visualisation Incomplète de l’Activité : Interfaces de rapports de base qui nécessitent des outils supplémentaires pour une analyse complète

- Coûts de Stockage : La collecte d’audit à haut volume peut entraîner des coûts de stockage importants

- Surveillance Fragmentée : Différentes fonctionnalités capturent différents aspects de l’activité des bases de données, nécessitant une intégration pour une vue complète

- Gestion Complexe des Multibase de Données : Défis pour maintenir des politiques cohérentes à travers de nombreuses bases de données

- Analyse Comportementale de Base : Capacité limitée à établir des points de référence et à détecter des comportements utilisateurs anormaux

- Rapport de Conformité Manuel : Génération de rapports de conformité réglementaire nécessite un effort manuel important

Historique d’Activité Azure SQL Database Amélioré avec DataSunrise

Pour les organisations nécessitant une surveillance plus complète de l’activité des bases de données, la suite de sécurité des bases de données DataSunrise offre des capacités avancées spécialement conçues pour améliorer les fonctionnalités natives d’Azure SQL Database.

Configuration de DataSunrise pour Azure SQL Database

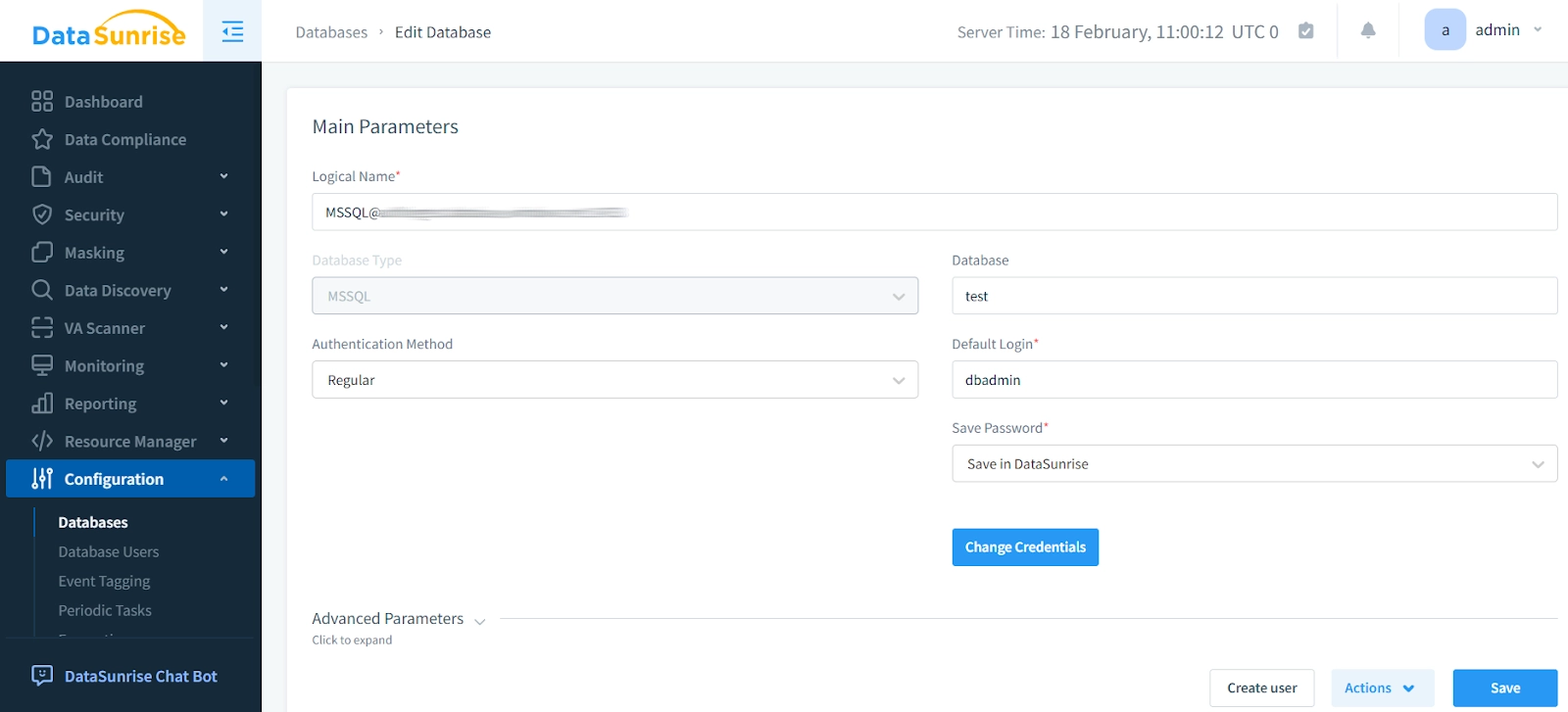

La mise en œuvre de DataSunrise implique un processus simple :

1. Connectez-vous à Azure SQL Database

Commencez par connecter DataSunrise à votre instance de base de données Azure SQL, en configurant les paramètres d’authentification nécessaires à l’aide des identifiants SQL ou de l’intégration Azure Active Directory.

2. Configurez les Règles de Surveillance des Activités

Créez des règles de surveillance personnalisées qui spécifient les activités de la base de données à suivre. Ces règles peuvent cibler des tables, des utilisateurs, des applications et des types d’opérations spécifiques.

3. Surveillez l’Historique des Activités

Accédez au tableau de bord centralisé pour afficher un historique complet des activités, avec des capacités avancées de filtrage et de recherche pour une analyse efficace.

Principaux Avantages de DataSunrise pour Azure SQL Database

1. Surveillance et Visualisation Complètes

DataSunrise fournit une plateforme de surveillance unifiée qui consolide les données d’activité des bases de données dans un tableau de bord centralisé et intuitif. Cette vue complète permet aux équipes de sécurité de :

- Surveiller les sessions et activités de base de données en temps réel

- Visualiser les modèles d’activité à travers des graphiques et des diagrammes personnalisables

- Effectuer une analyse forensique détaillée avec des capacités avancées de recherche

- Générer des rapports d’activités complets pour la sécurité et la conformité

2. Détection et Alerte Avancées de Menaces

Contrairement aux systèmes de surveillance de base, DataSunrise utilise des analyses comportementales sophistiquées pour identifier les menaces de sécurité potentielles :

- Les algorithmes d’apprentissage automatique établissent des points de référence du comportement utilisateur normal

- La détection d’anomalies identifie des écarts par rapport aux modèles établis

- L’analyse contextuelle prend en compte plusieurs facteurs, y compris le temps, le lieu et l’historique d’accès

- Les notifications en temps réel sont déclenchées pour des activités suspectes via plusieurs canaux de notification

3. Gestion Automatisée de la Conformité

DataSunrise simplifie la conformité réglementaire avec :

- Des modèles de conformité pré-configurés pour le RGPD, HIPAA, SOX, PCI DSS et d’autres réglementations

- Des rapports de conformité automatisés avec collecte de preuves détaillées

- Une analyse des écarts pour identifier les problèmes de conformité potentiels

- Des évaluations programmées pour garantir le respect continu des exigences réglementaires

4. Protection Dynamique des Données

Outre la surveillance, DataSunrise offre des capacités de protection proactive des données :

- Le masquage dynamique des données adapte la protection en fonction du contexte utilisateur et des modèles d’accès

- La découverte des données sensibles identifie et classe les informations confidentielles

- Le patching virtuel protège contre les vulnérabilités connues

- Le pare-feu de requêtes empêche l’accès non autorisé et les attaques par injection SQL

5. Cohérence Multi-Plateforme

Pour les organisations gérant des environnements de base de données hybrides, DataSunrise offre :

- Des politiques de sécurité unifiées entre les bases de données sur site et cloud

- Une surveillance et une protection cohérentes pour les diverses plateformes de bases de données

- Une gestion centralisée des règles et configurations de sécurité

- Un rapport de conformité standardisé à travers tous les actifs de base de données

Meilleures Pratiques pour l’Historique d’Activité Azure SQL Database

Mise en œuvre efficace de la surveillance de l’historique d’activité des bases de données nécessite une attention à plusieurs domaines importants :

1. Optimisation des Performances

- Surveillance Sélective : Concentrez-vous sur les opérations à haut risque plutôt que de capturer toutes les activités

- Planification des Ressources : Assurez-vous que des ressources suffisantes sont allouées pour le stockage d’audit

- Stratégie d’Indexation : Implémentez des index appropriés sur les dépôts d’audit pour la performance des requêtes

- Partitionnement : Envisagez de partitionner les grands ensembles de données d’audit pour une meilleure gestion

2. Mise en Œuvre de la Sécurité

- Cryptage : Mettez en œuvre le cryptage de bout en bout pour les journaux d’activités au repos et en transit

- Contrôles d’Accès : Restreignez l’accès aux données d’audit à l’aide de permissions basées sur les rôles

- Protection Contre les Altérations : Utilisez un stockage immuable ou des signatures numériques pour prévenir la falsification des journaux

- Stratégie de Sauvegarde : Maintenez des sauvegardes séparées des données d’audit critiques avec une rétention appropriée

3. Gestion de la Conformité

- Documentation : Maintenez des enregistrements détaillés des configurations et procédures de surveillance

- Politiques de Rétention : Établissez des périodes de rétention claires basées sur les réglementations de conformité

- Processus de Validation : Testez régulièrement la complétude et l’exactitude de l’historique des activités

- Contrôle des Modifications : Documentez tous les changements dans les configurations de surveillance

4. Surveillance et Analyse

- Examens Réguliers : Établissez des procédures planifiées de révision des journaux d’audit

- Établissement de Points de Référence : Définissez des modèles de comportement normaux pour identifier les anomalies

- Configuration des Alertes : Configurez des seuils appropriés pour minimiser les faux positifs

- Réponse aux Incidents : Développez des protocoles clairs pour enquêter sur les activités suspectes

5. Intégration de Tiers

- Intégration SIEM : Transférez les événements critiques des bases de données vers les systèmes de gestion des informations et des événements de sécurité

- Renseignement sur les Menaces : Intégrez des flux de menaces externes pour des capacités de détection améliorées

- Gestion Centralisée : Utilisez des plateformes unifiées pour des politiques de sécurité cohérentes

- Flux de Travail Automatisés : Implémentez une orchestration de la sécurité pour une réponse aux incidents efficace

Conclusion

Une stratégie bien mise en œuvre d’historique d’activité Azure SQL Database est essentielle pour maintenir la sécurité des bases de données, assurer la conformité réglementaire, et soutenir l’excellence opérationnelle. Bien qu’Azure SQL Database fournisse des fonctionnalités précieuses de surveillance native, les organisations ayant des exigences de sécurité avancées peuvent bénéficier considérablement de solutions spécialisées qui améliorent ces capacités.

DataSunrise offre des outils de sécurité des bases de données complètes qui étendent les capacités de surveillance d’activité d’Azure SQL Database avec une détection des menaces en temps réel, des analyses comportementales, et un rapport de conformité automatisé. En combinant les fonctionnalités intégrées d’Azure SQL Database avec la suite de sécurité avancée de DataSunrise, les organisations peuvent créer un cadre robuste de sécurité de base de données qui répond aux défis de sécurité modernes tout en soutenant les exigences de conformité réglementaire.

Pour explorer les capacités complètes de la surveillance améliorée des activités de bases de données, programmez une démo en ligne de la suite de sécurité complète de DataSunrise pour Azure SQL Database.