Historique de l’activité de la base de données IBM Db2

Introduction

Comprendre et suivre les activités de la base de données est crucial pour maintenir la sécurité et la conformité dans les entreprises modernes. L’historique de l’activité de la base de données dans IBM Db2 fournit aux organisations des perspectives détaillées sur les opérations de la base de données, les actions des utilisateurs et les événements du système. Ce bref guide explore comment implémenter et gérer efficacement la surveillance des activités de la base de données dans les environnements Db2.

Comprendre l’historique de l’activité de la base de données IBM Db2

IBM Db2, la solution de base de données d’entreprise d’IBM, inclut des capacités d’audit robustes via son utilitaire natif db2audit. Cet outil génère des journaux d’activité détaillés qui aident les organisations à suivre l’accès à la base de données, les modifications et les événements de sécurité.

Composants clés de la surveillance de l’activité de la base de données

Le système db2audit trail capture divers types d’activités de la base de données :

- Événements d’authentification et tentatives d’accès

- Modifications des objets de la base de données

- Changements de politique de sécurité

- Détails de l’exécution des requêtes

- Opérations au niveau du système

Configuration des politiques d’audit au niveau de la base de données

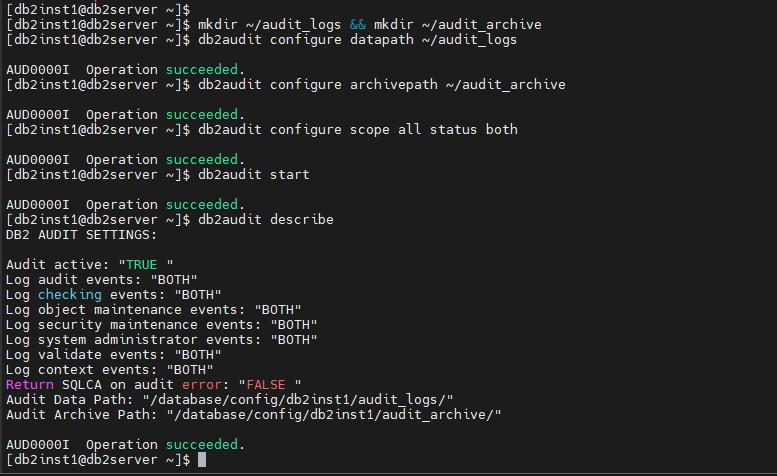

Pour mettre en œuvre une surveillance efficace de l’activité de la base de données dans DB2, vous devez configurer des politiques d’audit appropriées. Ce guide décrit les étapes permettant de configurer la base de l’audit au niveau de la base de données, de la configuration de l’outil d’audit à la création de politiques et à l’exécution de requêtes de test.

Prérequis

Avant de configurer l’audit au niveau de la base de données, assurez-vous que l’outil db2audit est correctement configuré et prêt à être utilisé. Si l’outil n’a jamais été utilisé auparavant, vous devrez peut-être spécifier :

- Chemin des données : Définit où les données d’audit sont stockées.

- Chemin d’archive : Spécifie où les journaux d’audit archivés sont sauvegardés.

- Portée de l’audit : Détermine quelles activités doivent être surveillées.

Pour plus d’informations sur la configuration initiale, consultez la page appropriée de la documentation officielle d’IBM

Voici un exemple de configuration de base :

Création de politiques et enregistrement de requêtes de test

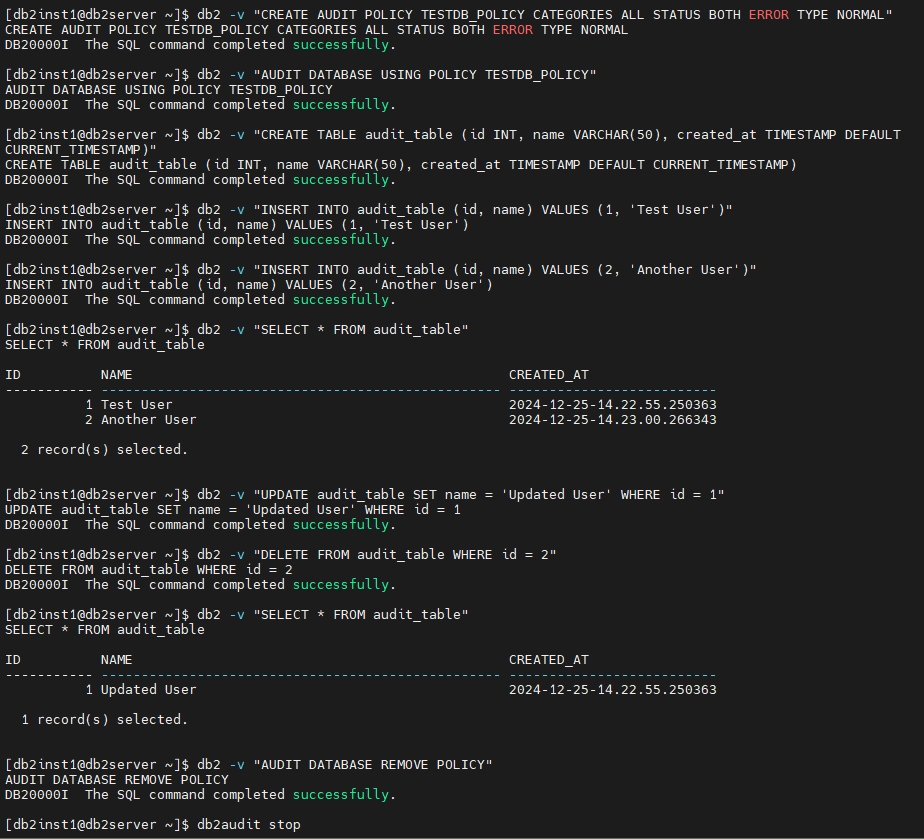

Après avoir assuré la configuration correcte de l’outil db2audit, vous pouvez tester sa fonctionnalité d’audit au niveau de la base de données à l’aide d’une règle simple et d’une série de requêtes de test. Suivez ces étapes :

1. Connectez-vous à votre base de données

Remplacez les identifiants d’exemple par vos informations de base de données réelles :

# Connectez-vous à votre base de données

db2 connect to testdb user db2inst1 using motdepasse

2. Créez et appliquez une politique d’audit

# Créez une politique d'audit à l'échelle de la base de données

db2 -v "CREATE AUDIT POLICY TESTDB_POLICY CATEGORIES ALL STATUS BOTH ERROR TYPE NORMAL"

# Appliquez la politique d'audit à la base de données

db2 -v "AUDIT DATABASE USING POLICY TESTDB_POLICY"

3. Démarrez l’audit

# Commencer à enregistrer l'activité de la base de données

db2audit start

4. Effectuez des requêtes de test

Exécutez une série de commandes pour générer des enregistrements d’audit :

# Créez une table de test

db2 -v "CREATE TABLE audit_table (id INT, name VARCHAR(50), created_at TIMESTAMP DEFAULT CURRENT_TIMESTAMP)"

# Insérer des enregistrements

db2 -v "INSERT INTO audit_table (id, name) VALUES (1, 'Utilisateur Test')"

db2 -v "INSERT INTO audit_table (id, name) VALUES (2, 'Autre Utilisateur')"

# Sélectionner des enregistrements

db2 -v "SELECT * FROM audit_table"

# Mettre à jour un enregistrement

db2 -v "UPDATE audit_table SET name = 'Utilisateur Mis à Jour' WHERE id = 1"

# Supprimer un enregistrement

db2 -v "DELETE FROM audit_table WHERE id = 2"

# Sélectionner des enregistrements à nouveau

db2 -v "SELECT * FROM audit_table"

5. Détacher la politique d’audit et nettoyer

# Supprimer la politique d'audit de la base de données

db2 -v "AUDIT DATABASE REMOVE POLICY"

# Supprimer la politique d'audit

db2 -v "DROP AUDIT POLICY TESTDB_POLICY"

# Arrêter l'audit

db2audit stop

Résultat attendu

Le résultat des commandes confirmera l’exécution des étapes de création de la politique, des requêtes de test et de nettoyage. Voici un exemple de résultat attendu :

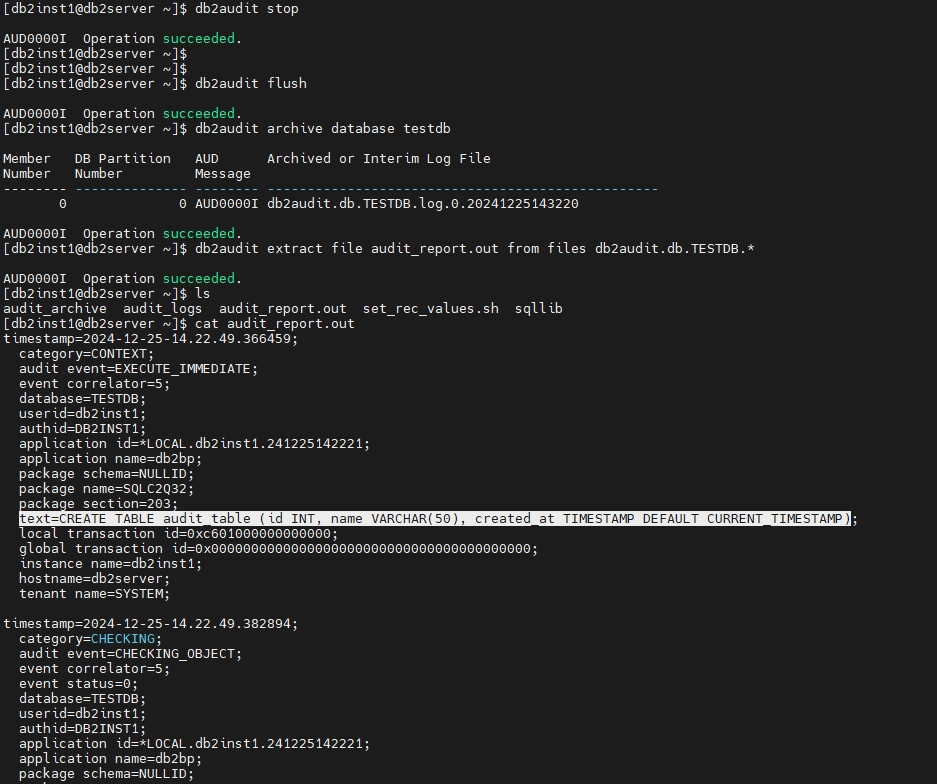

Extraction et visualisation des enregistrements d’historique d’activité de la base de données IBM Db2

Pour vous assurer que tous les enregistrements d’audit sont correctement capturés et stockés, vous devez gérer régulièrement les journaux d’audit. Voici le processus :

1. Vider le tampon d’audit actuel

db2audit flush

Cela garantit que tous les enregistrements d’audit en attente sont écrits dans les fichiers de journal d’audit.

2. Archiver les journaux d’audit spécifiques à la base de données

db2audit archive database testdb

Cette commande crée une archive des journaux d’audit spécifiques à la base de données ‘testdb’, avec un nom de fichier basé sur un horodatage.

3. Extraire les journaux au format lisible

db2audit extract file audit_report.out from files db2audit.db.testdb.log.*

Ceci extrait les enregistrements d’audit dans un format lisible par l’homme. Le motif du nom de fichier comprend le nom de la base de données et la date du jour.

Analyse des enregistrements d’historique d’activité de la base de données IBM Db2

Le fichier d’audit extrait contient des informations détaillées sur les activités de la base de données. Voici comment interpréter les sections clés :

- Événements d’authentification

- Indique les tentatives de connexion réussies et échouées

- Enregistre les identifiants utilisateur, les horodatages et les détails de connexion

- Enregistrements d’accès aux objets

- Répertorie toutes les opérations sur les tables auditées

- Inclut les instructions SQL exécutées sur des données sensibles

- Enregistre le contexte utilisateur pour chaque opération

Pour plus d’informations sur ce qui est consigné par db2audit, vous pouvez naviguer vers cette page de la documentation officielle d’IBM

Historique de l’activité de la base de données IBM Db2 et sécurité améliorés avec DataSunrise

DataSunrise améliore les capacités d’audit des données d’IBM Db2 en fournissant des fonctionnalités avancées pour la surveillance des activités en temps réel, des traces d’audit complètes et des politiques de sécurité robustes. Avec sa solution de surveillance de l’activité des bases de données, les organisations bénéficient d’analyses détaillées, d’alertes proactives et d’un support pour les réglementations de conformité, telles que GDPR, HIPAA et PCI DSS. L’intégration de DataSunrise permet une gestion centralisée, des rapports de conformité automatisés et une protection avancée des données grâce à

Principaux avantages de l’intégration de DataSunrise

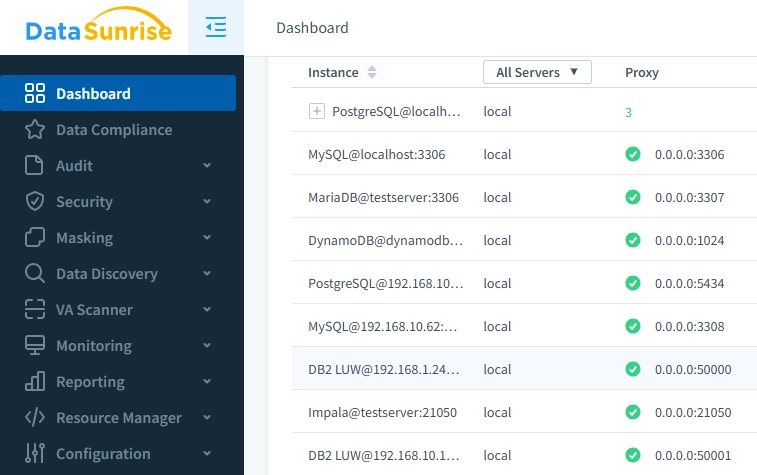

- Gestion centralisée : Surveillez plusieurs bases de données à partir d’un tableau de bord unique, simplifiant la supervision et réduisant les tâches administratives sur l’ensemble de votre infrastructure de base de données.

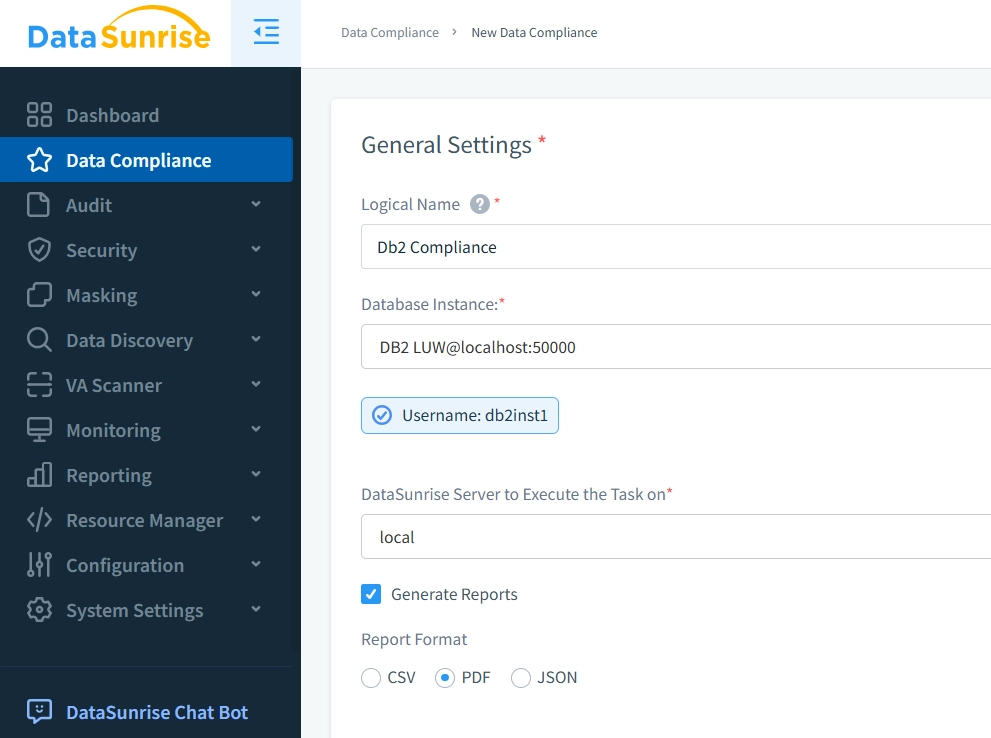

Tableau de bord affichant plusieurs connexions de base de données différentes dans DataSunrise - Rapports automatisés : Générez des rapports de conformité automatiquement, économisant du temps tout en garantissant une documentation cohérente pour les auditeurs et les parties prenantes.

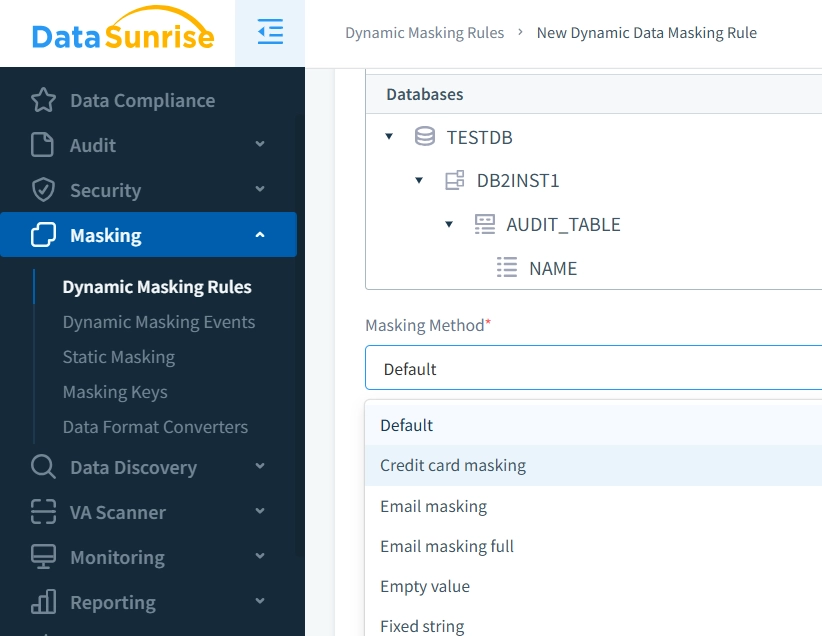

- Protection des données : Implémentez un masquage dynamique pour les informations sensibles, garantissant la confidentialité des données sans compromettre la fonctionnalité de l’application ou l’expérience utilisateur.

Fonctionnalités supplémentaires : Au-delà de ces capacités, DataSunrise offre une large gamme de fonctionnalités avancées, dont l’analyse des comportements pour la détection proactive des menaces, des contrôles d’accès robustes, des politiques de sécurité dynamiques, et plus encore – toutes conçues pour améliorer la sécurité des bases de données et rationaliser les efforts de conformité.

Conclusion

Une surveillance efficace des bases de données Db2 peut souvent nécessiter plus que les capacités intégrées. DataSunrise étend les fonctionnalités d’audit de Db2 avec une gestion centralisée, des alertes en temps réel et un contrôle granulaire, aidant les organisations à maintenir la sécurité et la conformité de manière efficace.

DataSunrise s’intègre parfaitement à Db2, offrant un audit rationalisé et une sécurité améliorée via divers modes de déploiement pour répondre à différents besoins d’infrastructure.

Découvrez ces capacités par vous-même en demandant une démo en direct pour voir comment DataSunrise peut améliorer la sécurité et la conformité de votre base de données.