Historique d’Activité des Données IBM Db2

Introduction

L’Historique d’Activité des Données IBM Db2 joue un rôle crucial dans la compréhension et la surveillance des opérations de base de données. L’audit de base de données dans IBM Db2 garantit non seulement la transparence des opérations, mais renforce également la posture de sécurité des organisations. Un historique d’activité des données bien implémenté agit comme un journal détaillé de toutes les interactions et modifications au sein du système. Cela est essentiel pour atteindre la conformité réglementaire, dissuader la fraude et identifier les risques potentiels de sécurité. Dans cet article, nous explorerons les fonctionnalités natives de Db2 pour le suivi de l’activité des bases de données et démontrerons comment DataSunrise peut améliorer ces processus, les rendant plus efficaces et robustes.

Options d’Audit Natives dans IBM Db2

IBM Db2 offre une puissante fonctionnalité d’audit intégrée via l’outil db2audit. Cet outil capture les événements de la base de données dans plusieurs catégories, telles que les opérations de sécurité, l’accès aux données et la maintenance du système. Avec des enregistrements d’audit détaillés contenant des horodatages, des détails sur les utilisateurs et les instructions SQL, il offre une base solide pour le suivi des activités de la base de données. Cependant, gérer et analyser ces journaux dans des environnements complexes présente souvent des défis. Examinons en détail les capacités et les limitations de db2audit.

| Fonctionnalité | Limitation |

|---|---|

| Portée Flexible : Suit les activités aux niveaux instance et base de données, garantissant une couverture complète des actions des utilisateurs. | Gestion Complexe des Journaux : Des journaux séparés pour chaque instance nécessitent une agrégation et une analyse manuelles pour une vue unifiée. |

| Catégorisation des Événements : Surveille les tentatives de connexion, l’accès aux données, les changements administratifs, et plus encore, à travers des classes d’événements prédéfinies. | Traitement Intensif en Main-d’œuvre : L’extraction et l’interprétation des journaux impliquent souvent un long processus manuel avec de multiples commandes, ou alternativement, l’utilisation de scripts personnalisés ou d’outils supplémentaires pour un bon traitement des journaux. |

| Journalisation SQL Détaillée : Enregistre les instructions SQL exécutées, leurs résultats et les détails associés à l’utilisateur pour une meilleure traçabilité. | Isolation des Instances : Les outils natifs dans Db2 stockent les journaux séparément pour chaque instance, nécessitant une agrégation manuelle pour effectuer une analyse inter-Instance. |

Exemple : Audit de la Table "sensitive_data"

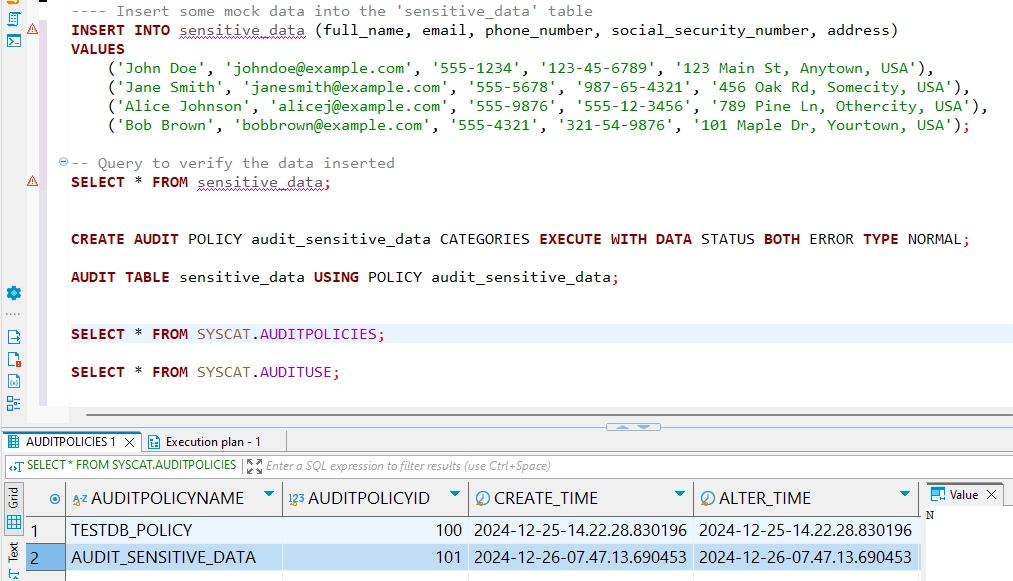

Pour surveiller les opérations sensibles sur une table nommée sensitive_data, vous pouvez étendre db2audit avec une politique ciblée :

1. Activer l’Audit au Niveau de la Base de Données

Exécutez la commande suivante pour configurer l’audit au niveau de la base de données :

db2audit configure scope <db_name> status both

2. Définir une Politique d’Audit

Créez une politique pour surveiller les actions EXECUTE sur les données sensibles. Cela enregistre à la fois les événements normaux et d’erreur :

-- Créer une politique d'audit pour les données sensibles

CREATE AUDIT POLICY audit_sensitive_data

CATEGORIES EXECUTE WITH DATA

STATUS BOTH

ERROR TYPE NORMAL;

3. Appliquer la Politique à la Table

Liez la politique créée à la table sensitive_data :

-- Appliquer la politique à la table

AUDIT TABLE sensitive_data USING POLICY audit_sensitive_data;

4. Vérifier la Configuration de la Politique

Utilisez les requêtes suivantes pour confirmer que la politique est active :

-- Lister toutes les politiques d'audit configurées

SELECT * FROM SYSCAT.AUDITPOLICIES;

-- Vérifiez quels objets sont soumis à audit

SELECT * FROM SYSCAT.AUDITUSE;

5. Voir les Journaux

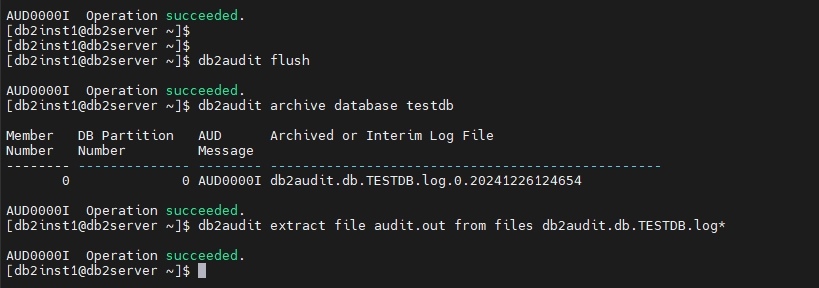

Après avoir appliqué la politique d’audit et exécuté plusieurs requêtes sur la table auditée, les journaux peuvent être extraits et analysés comme suit :

- Extrait les fichiers de journal d’audit :

db2audit flush

db2audit archive database <db_name>

db2audit extract file audit.out from files db2audit.db.TESTDB.log*

Remplacez

- Examinez les journaux extraits avec n’importe quel éditeur de texte ou outil personnalisé. Les journaux extraits contiendront des entrées pour toutes les actions

EXECUTEsur la tablesensitive_data, par exemple

cat audit.out | grep "sensitive_data"

Cette configuration enregistre toutes les tentatives d’accès et modifications à la table sensitive_data, aidant à protéger les informations critiques.

Amélioration de l’Historique d’Activité des Données IBM Db2 avec DataSunrise

DataSunrise offre des outils avancés pour pallier les limitations de l’audit natif de Db2, permettant une gestion sans faille de l’historique de l’activité des données. Son interface intuitive, ses capacités de surveillance en temps réel et ses politiques d’audit configurables en font un ajout précieux aux environnements Db2.

Configuration de DataSunrise pour IBM Db2

Voici comment commencer avec DataSunrise pour optimiser votre historique d’activité des données Db2 :

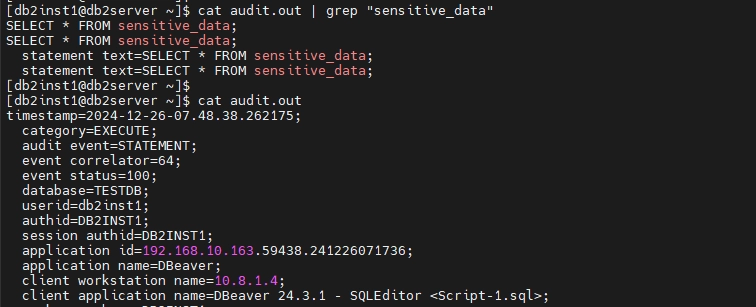

Étape 1 : Établir une Connexion

Lancez l’interface web de DataSunrise et connectez votre instance Db2. Fournissez les détails du serveur, les informations d’identification et le nom de la base de données. Les pilotes préinstallés de DataSunrise simplifient l’installation, garantissant une intégration rapide.

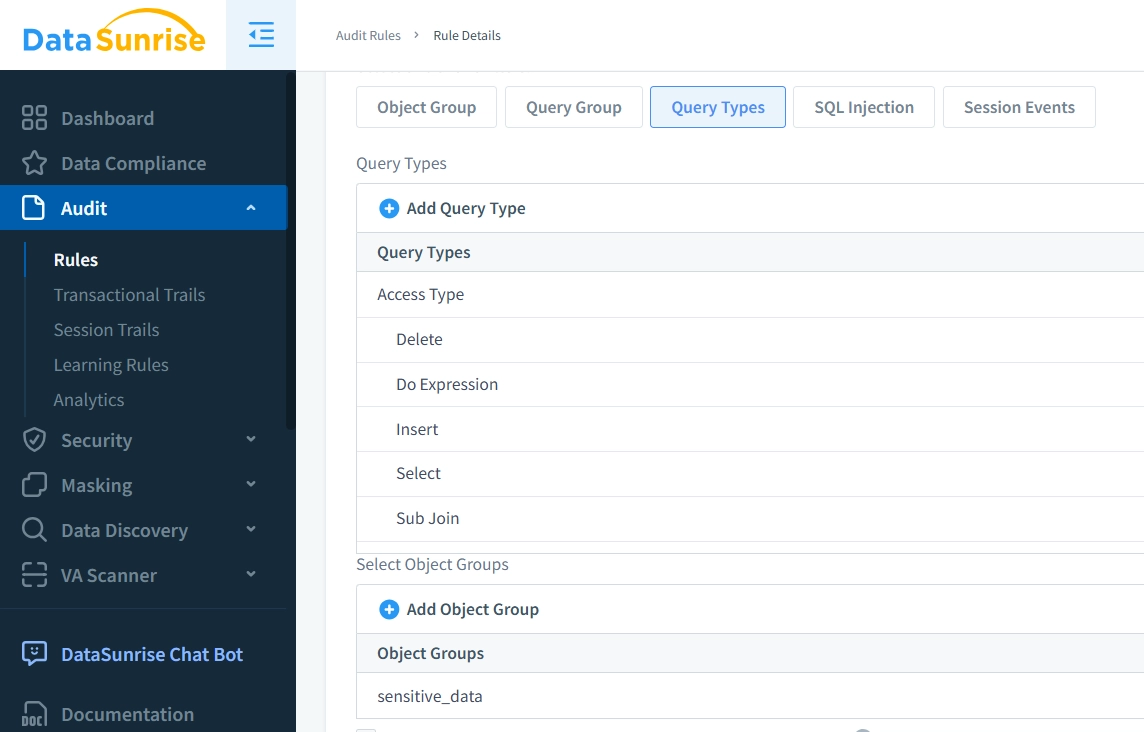

Étape 2 : Définir des Politiques d’Audit Spécifiques aux Données

Créez des politiques d’audit sur mesure dans DataSunrise pour vous concentrer sur les données sensibles. Par exemple, pour surveiller la table sensitive_data :

Accédez à la section “Règles d’Audit”.

Définissez une nouvelle règle ciblant

sensitive_data.Spécifiez les opérations à suivre (ex. : SELECT, INSERT, DELETE).

Attribuez des rôles utilisateurs ou des plages IP pour un contrôle détaillé.

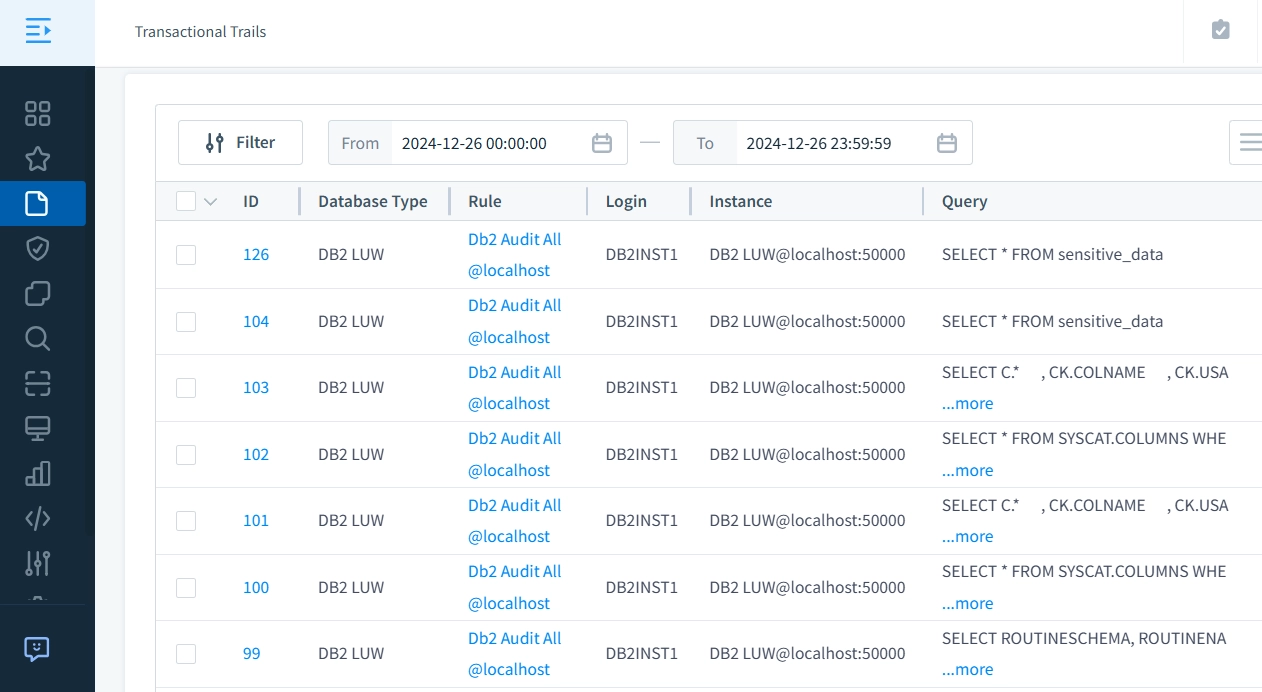

Étape 3 : Surveiller l’Activité en Temps Réel

Une fois configuré, DataSunrise capture les activités de la base de données et les affiche dans un tableau de bord convivial. Vous pouvez filtrer et rechercher des activités par utilisateur, action ou objet pour une analyse rapide. Des alertes peuvent être configurées pour notifier les administrateurs immédiatement des actions suspectes.

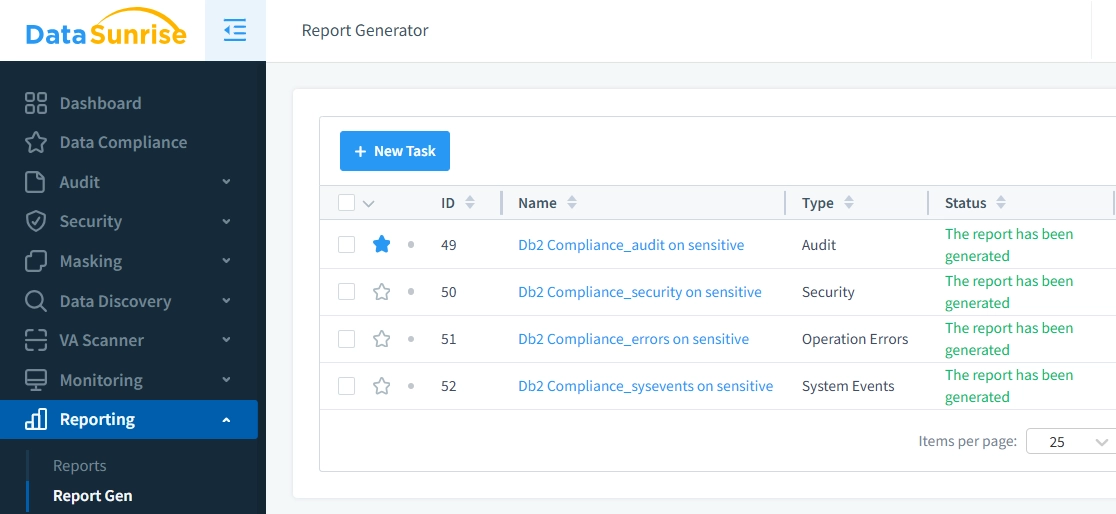

Étape 4 : Automatiser le Reporting de Conformité

Les outils de reporting automatisé de DataSunrise rationalisent les efforts de conformité. Des modèles préconfigurés pour les réglementations telles que le RGPD, la HIPAA et le PCI DSS garantissent une documentation précise avec un effort minimal.

DataSunrise : Capacités Avancées pour l’Historique d’Activité des Données Db2

Au-delà de l’amélioration des traces d’audit, DataSunrise fournit une suite de fonctionnalités avancées pour renforcer la sécurité et la conformité :

Gestion Centralisée des Journaux : Agréger les journaux de plusieurs plateformes de stockage de données avec support pour plus de 40 bases de données pour une analyse et un reporting unifiés.

Options de Déploiement Flexibles : Supporte divers environnements, y compris sur site, cloud et configurations hybrides, pour une adaptabilité maximale.

Masquage Dynamique des Données : Protéger les données sensibles sans perturber la fonctionnalité des applications.

Détection de Menaces en Temps Réel : Empêcher l’accès non autorisé et les attaques par injection SQL avec des mesures de sécurité proactives.

Analyse Comportementale : Détecter les anomalies et les menaces potentielles en utilisant une analyse avancée du comportement des utilisateurs.

Conclusion

Bien que les outils natifs d’IBM Db2 fournissent une base solide pour le suivi de l’historique de l’activité des données, ils peuvent ne pas répondre pleinement aux besoins des environnements modernes et dynamiques.

DataSunrise complète et améliore les capacités de Db2, offrant une gestion centralisée, des alertes en temps réel, et un contrôle granulaire de l’audit des bases de données. En intégrant DataSunrise à votre configuration Db2, vous pouvez atteindre une conformité rationalisée, une sécurité robuste et des connaissances exploitables avec facilité.

Pour voir DataSunrise en action, demandez une démonstration en direct dès aujourd’hui et découvrez comment il peut transformer la gestion de l’historique d’activité des données Db2.