Masquage Dynamique des Données pour Cloudberry

Le masquage dynamique des données pour Cloudberry offre aux organisations des capacités de protection des données efficaces. Le rapport 2024 de Verizon sur les enquêtes sur les violations de données montre que 83% des violations de données impliquent des facteurs humains. Cela inclut l’utilisation abusive des identifiants et la mauvaise gestion des informations sensibles. Cette information souligne l’importance de l’implémentation du masquage dynamique des données pour les bases de données Cloudberry dans la gestion moderne des données. La technologie permet un masquage en temps réel, garantissant que les informations sensibles restent sécurisées pendant les opérations régulières de la base de données tout en maintenant la fonctionnalité nécessaire pour les utilisateurs autorisés.

Comprendre le Masquage Dynamique des Données dans Cloudberry

Le masquage dynamique des données (DDM) permet aux organisations de masquer les données sensibles en temps réel tout en préservant le format de données original. Le masquage dynamique est différent du masquage statique. Il ne modifie pas les données sous-jacentes. Cela le rend idéal pour les situations de développement, de test et de service client.

Capacités de Masquage Natives

Cloudberry offre des fonctionnalités intégrées pour le masquage dynamique des données à travers son implémentation du langage SQL. Ces capacités permettent aux administrateurs de :

- Créer des vues masquées des données sensibles

- Implémenter des contrôles d’accès basés sur les rôles

- Appliquer des règles de masquage sans modifier le code de l’application

- Maintenir l’intégrité des données tout en protégeant les informations confidentielles

Implémenter le Masquage Dynamique des Données Natif

Configurer des Règles de Masquage via SQL

Pour implémenter le masquage dynamique des données dans Cloudberry, vous pouvez utiliser des commandes SQL pour créer des vues masquées. Voici un exemple pratique :

CREATE MASK EmailMask ON dbo.Customers

FOR COLUMN email

AS

CASE

WHEN IS_ROLEMEMBER('DataAdmin') = 1

THEN email

ELSE CONCAT(LEFT(email, 2), '***@', RIGHT(email, CHARINDEX('@', REVERSE(email)) - 1))

END;Ce masque affiche les adresses e-mail complètes aux utilisateurs ayant le rôle DataAdmin tout en affichant des e-mails partiellement masqués aux autres.

Travailler avec des Procédures Stockées

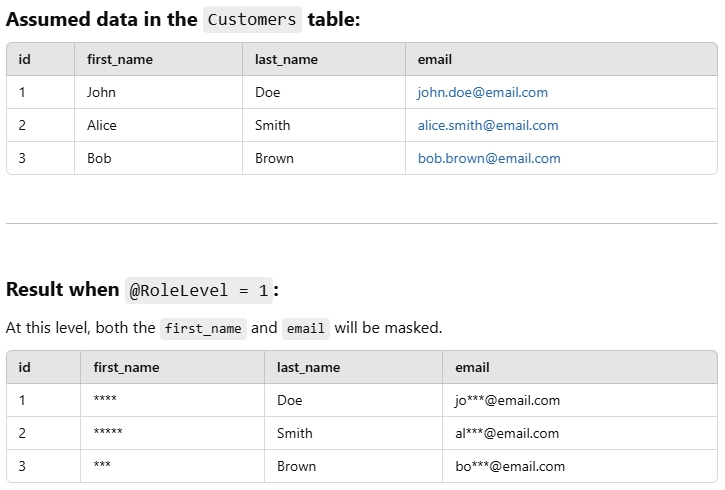

Les procédures stockées offrent une flexibilité supplémentaire pour implémenter le masquage dynamique :

CREATE PROCEDURE MaskCustomerData

@RoleLevel INT

AS

BEGIN

SELECT

id,

CASE WHEN @RoleLevel > 2

THEN first_name

ELSE REPLICATE('*', LEN(first_name))

END AS first_name,

last_name,

CASE WHEN @RoleLevel > 3

THEN email

ELSE LEFT(email, 2) + '***' + RIGHT(email, 4)

END AS email

FROM Customers;

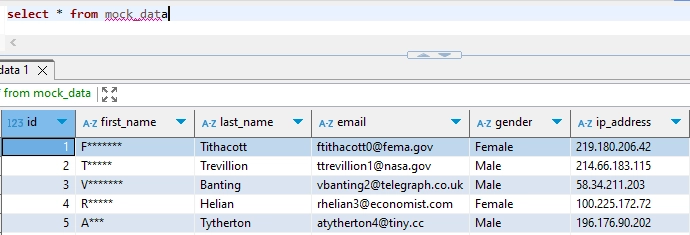

END;Vous pouvez voir les résultats attendus ci-dessous :

Utilisation de l’Interface en Ligne de Commandes

La CLI de Cloudberry fournit des outils essentiels pour gérer les règles de masquage. Voici des commandes courantes :

# Voir les masques existants cloudberry-cli --list-masks --database mydb # Appliquer un nouveau masque cloudberry-cli --create-mask --table Customers --column email --mask-type partial # Modifier un masque existant cloudberry-cli --modify-mask --mask-id EmailMask --new-type full

DataSunrise et le Masquage Dynamique des Données pour Cloudberry

Bien que Cloudberry offre une fonctionnalité native de masquage dynamique des données, certaines organisations peuvent rechercher des couches de sécurité supplémentaires ou une gestion centralisée de leurs politiques de masquage. C’est là que DataSunrise entre en jeu. DataSunrise offre une suite complète d’outils de sécurité des bases de données, y compris des capacités de masquage dynamique des données adaptées aux utilisateurs de Cloudberry.

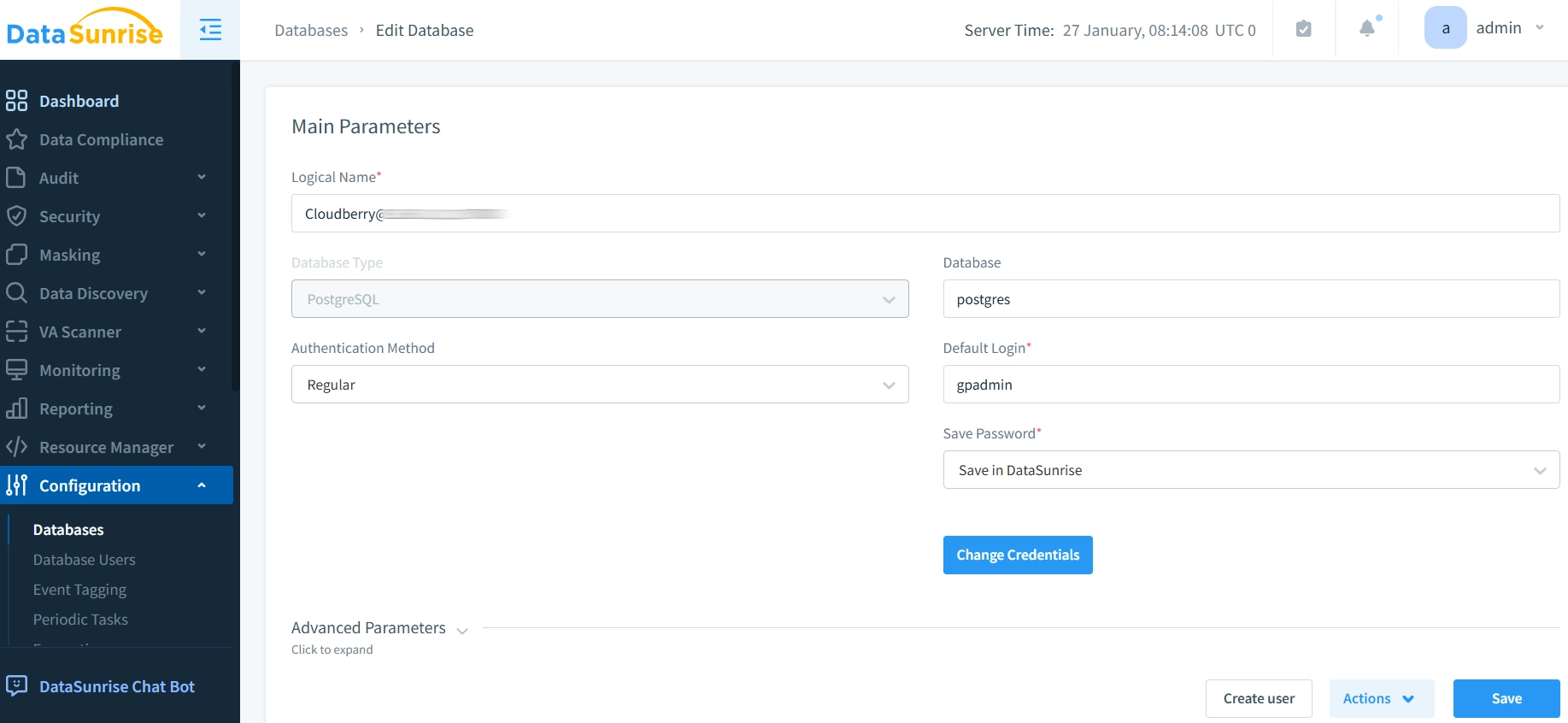

Configuration de DataSunrise pour Cloudberry

- Installer DataSunrise : Commencez par installer DataSunrise sur votre système. Vous pouvez le faire sur notre site web. Vous y trouverez des instructions claires pour configurer le logiciel pour votre base de données.

- Configurer une Instance DataSunrise : Une fois installé, configurez une instance DataSunrise pour la base de données Cloudberry. Il est nécessaire de connecter DataSunrise à votre base de données Cloudberry. Pour ce faire, fournissez les détails d’authentification requis. Cela inclut le type de base de données, l’adresse du serveur et vos identifiants.

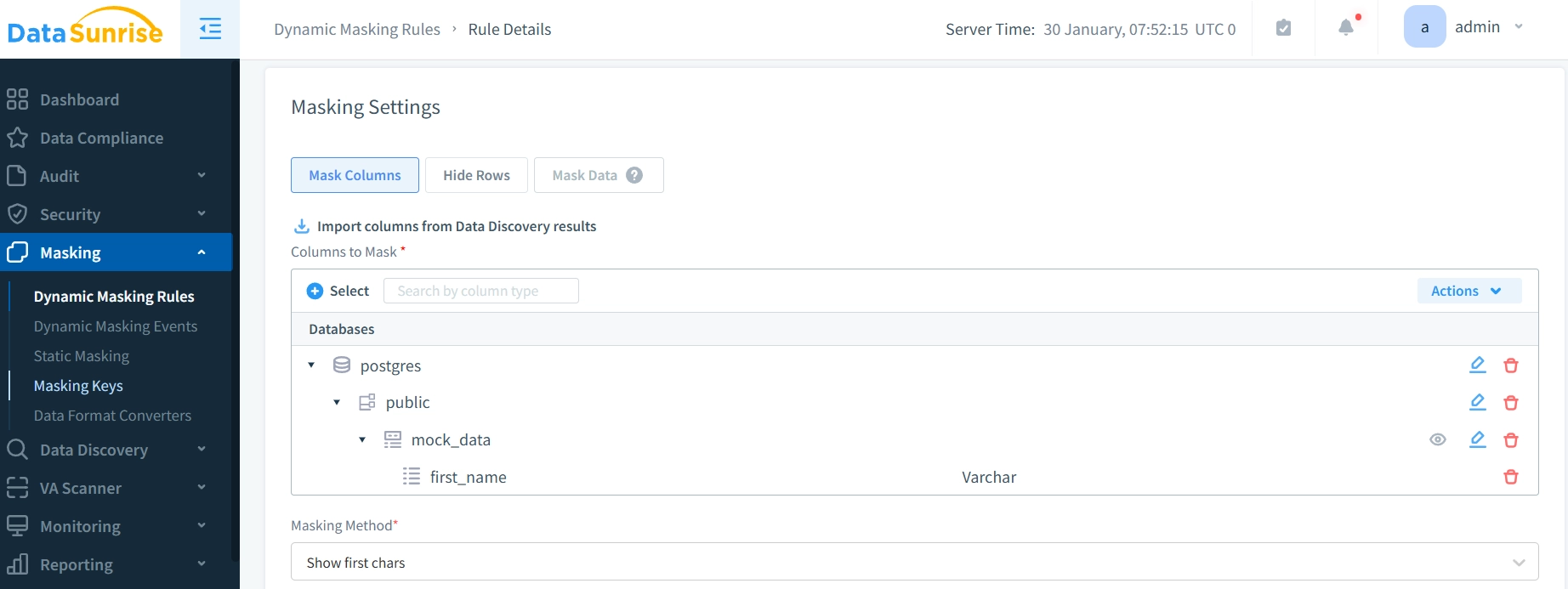

- Créer des Règles de Masquage : Une fois la connexion établie, vous pouvez définir des règles de masquage dynamique des données dans l’interface de DataSunrise. Vous pouvez créer des fonctions de masquage personnalisées pour différents types de données sensibles. Cela inclut les IIP, les enregistrements financiers, et d’autres informations privées.

- Surveiller et Contrôler : DataSunrise fournit une interface unifiée pour surveiller et contrôler toutes vos règles de masquage dynamique des données. Ce contrôle centralisé garantit que les protocoles de sécurité de votre base de données sont cohérents dans toutes les applications, y compris Cloudberry. Vous pouvez vérifier les résultats des règles de masquage en utilisant des programmes spéciaux comme DBeaver.

Avantages de l’Utilisation de la Suite de Masquage Dynamique de DataSunrise

- Contrôle Centralisé : En utilisant DataSunrise, les administrateurs de bases de données peuvent gérer les politiques de masquage dynamique des données à travers toutes les bases de données et applications depuis une seule plateforme.

- Sécurité Améliorée : Les outils de masquage avancés de DataSunrise renforcent les fonctionnalités de masquage intégrées de Cloudberry. Cela permet aux utilisateurs d’avoir un meilleur contrôle sur la manière dont ils masquent et visualisent les données.

- Audit et Conformité : Les fonctionnalités d’ audit de DataSunrise aident les organisations à voir qui accède aux données sensibles. Cela assure qu’elles suivent les règles comme le RGPD et HIPAA.

- Flexibilité : DataSunrise fournit des outils flexibles pour personnaliser les règles de masquage selon vos besoins de sécurité. Vous pouvez facilement masquer les adresses e-mail, les données financières ou les enregistrements client.

Meilleures Pratiques pour le Masquage Dynamique des Données

Classification des Données: Le fondement d’un masquage efficace des données commence par une classification complète de vos actifs de données. Les organisations doivent identifier et catégoriser les informations sensibles dans leurs bases de données. Elles doivent cartographier les champs nécessitant un masquage. Il est également important de déterminer les niveaux de masquage appropriés pour différents rôles d’utilisateurs.

Contrôle d’Accès: Le principe du moindre privilège forme le pilier central de la gestion des accès dans le masquage des données. En utilisant cette approche, on s’assure que les utilisateurs ne voient que la plus petite quantité de données non masquées dont ils ont besoin. Cela réduit considérablement le risque d’exposition non autorisée des données.

Surveillance et Audit: Une supervision régulière du système maintient l’efficacité de votre stratégie de masquage. La vérification régulière des règles de masquage et des modèles d’accès aide à identifier les lacunes de sécurité. Cela garantit que les mesures de protection sont en accord avec les besoins métier changeants.

Protocole de Test: Un test complet dans les environnements de développement doit précéder toute déploiement en production. Cette approche systématique permet aux organisations de vérifier que le masquage n’interfère pas avec la fonctionnalité de l’application tout en protégeant efficacement les données sensibles.

Intégration de Tiers: Les défis de sécurité modernes nécessitent souvent des solutions avancées comme DataSunrise pour améliorer les capacités de masquage. Ces outils spécialisés offrent une gestion centralisée, des formats de masquage supplémentaires et des fonctionnalités de sécurité intégrées qui vont au-delà des capacités natives de Cloudberry.

Normes de Documentation: Une tenue de dossier claire constitue le dernier pilier d’une stratégie de masquage robuste. La maintenance d’une documentation détaillée des implémentations de masquage, des politiques et des procédures assure la cohérence des pratiques de sécurité et facilite les rapports de conformité.

Améliorez votre Sécurité avec DataSunrise

Bien que les capacités de masquage natif de Cloudberry fournissent une base solide pour la protection des données, DataSunrise porte la sécurité des bases de données à un niveau supérieur. Notre suite de sécurité de pointe offre des outils flexibles et complets allant au-delà du masquage de base. DataSunrise offre une protection solide pour les organisations modernes. Elle propose des fonctionnalités comme la journalisation avancée des audits et la surveillance de la sécurité en temps réel. Elle fournit aussi des rapports automatisés de conformité pour le RGPD, HIPAA et d’autres règlements.

Pour les organisations cherchant à contrôler de manière centralisée leurs politiques de masquage des données et une solution de sécurité de base de données complète, la suite avancée de DataSunrise change la donne. Visitez le site web de DataSunrise aujourd’hui et planifiez une démo en ligne pour découvrir comment ses outils flexibles peuvent aider à améliorer votre stratégie de sécurité des bases de données.