Masquage des données pour Amazon Redshift : Sécurisez et contrôlez les informations sensibles

Introduction

Avec l’utilisation croissante des entrepôts de données cloud comme Amazon Redshift, les organisations sont confrontées à de nouveaux défis pour protéger leurs données précieuses. Les acteurs internes sont responsables de près de la moitié (49%) des violations de données en Europe, au Moyen-Orient et en Afrique, indiquant des occurrences fréquentes de menaces internes telles que l’abus de privilèges et les erreurs involontaires des employés. Cette statistique alarmante souligne l’importance de mettre en œuvre des mesures de sécurité robustes, telles que le masquage des données, pour protéger les informations sensibles et assurer la conformité réglementaire.

Comprendre le masquage des données pour Amazon Redshift

Le masquage des données est une technique puissante utilisée pour protéger les données sensibles dans Redshift en les remplaçant par des informations fictives mais réalistes. Lorsqu’il est appliqué à Amazon Redshift, il aide les organisations à maintenir la confidentialité des données tout en permettant aux utilisateurs autorisés d’accéder aux informations dont ils ont besoin et de les analyser.

Pourquoi le masquage des données est-il important ?

- Protège les données sensibles contre les accès non autorisés

- Assure la conformité avec des réglementations comme le RGPD et HIPAA

- Réduit le risque de violations de données et de menaces internes

- Permet l’utilisation sécurisée de données de production dans des environnements non-production

Capacités natives de masquage des données d’Amazon Redshift

Amazon Redshift offre des fonctions de masquage des données intégrées qui peuvent aider à protéger les informations sensibles. Ces fonctions vous permettent de masquer des données directement dans vos requêtes ou vues.

Fonctions clés de masquage des données de Redshift

Nous utilisons le tableau suivant avec les données synthétiques de mockaroo.com :

create table MOCK_DATA ( id INT, first_name VARCHAR(50), last_name VARCHAR(50), email VARCHAR(50) ); insert into MOCK_DATA (id, first_name, last_name, email) values (1, 'Garvey', 'Dummer', 'gdummer0@booking.com'); insert into MOCK_DATA (id, first_name, last_name, email) values (2, 'Sena', 'Trevna', 'strevna1@youku.com'); …

Lorsque vous utilisez les fonctionnalités natives de masquage, vous pouvez employer des constructions telles que :

SELECT RIGHT(email, 4) AS masked_email FROM mock_data;

SELECT 'XXXX@XXXX.com' AS masked_email FROM mock_data;

CREATE VIEW masked_users AS

SELECT

id,

LEFT(email, 1) || '****' || SUBSTRING(email FROM POSITION('@' IN email)) AS masked_email,

LEFT(first_name, 1) || REPEAT('*', LENGTH(first_name) - 1) AS masked_first_name

FROM mock_data;

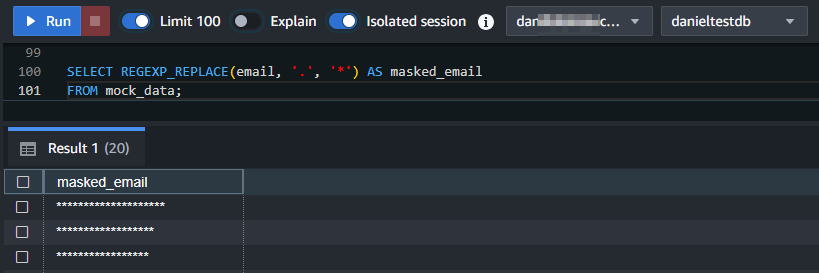

SELECT * FROM masked_users;SELECT REGEXP_REPLACE(email, '.', '*') AS masked_email FROM mock_data;

Le résultat pour l’exemple REGEXP_REPLACE est montré ci-dessous :

Une approche plus complexe peut impliquer les fonctions Python intégrées de Redshift.

-- Mask Email --

CREATE OR REPLACE FUNCTION f_mask_email(email VARCHAR(255))

RETURNS VARCHAR(255)

STABLE

AS $$

import re

def mask_part(part):

return re.sub(r'[a-zA-Z0-9]', '*', part)

if '@' not in email:

return email

local, domain = email.split('@', 1)

masked_local = mask_part(local)

domain_parts = domain.split('.')

masked_domain_parts = [mask_part(part) for part in domain_parts[:-1]] + [domain_parts[-1]]

masked_domain = '.'.join(masked_domain_parts)

return "{0}@{1}".format(masked_local, masked_domain)

$$ LANGUAGE plpythonu;SELECT email, f_mask_email(email) AS masked_email FROM MOCK_DATA;

Masquage dynamique vs. masquage statique

Lors de la mise en œuvre du masquage des données pour Amazon Redshift, il est essentiel de comprendre la différence entre le masquage dynamique et statique.

Masquage dynamique des données

Le masquage dynamique applique les règles de masquage en temps réel lorsque les données sont interrogées. Cette approche offre de la flexibilité et ne modifie pas les données originales.

Avantages du masquage dynamique :

- Pas de modification des données sources

- Les règles de masquage peuvent être facilement mises à jour

- Différents utilisateurs peuvent voir différents niveaux de données masquées

Masquage statique des données

Le masquage statique modifie définitivement les données dans la base de données. Cette méthode est généralement utilisée lors de la création de copies des données de production pour des fins de test ou de développement.

Avantages du masquage statique :

- Masquage cohérent sur tous les environnements

- Impact réduit sur la performance des requêtes

- Adapté à la création de jeux de données assainis

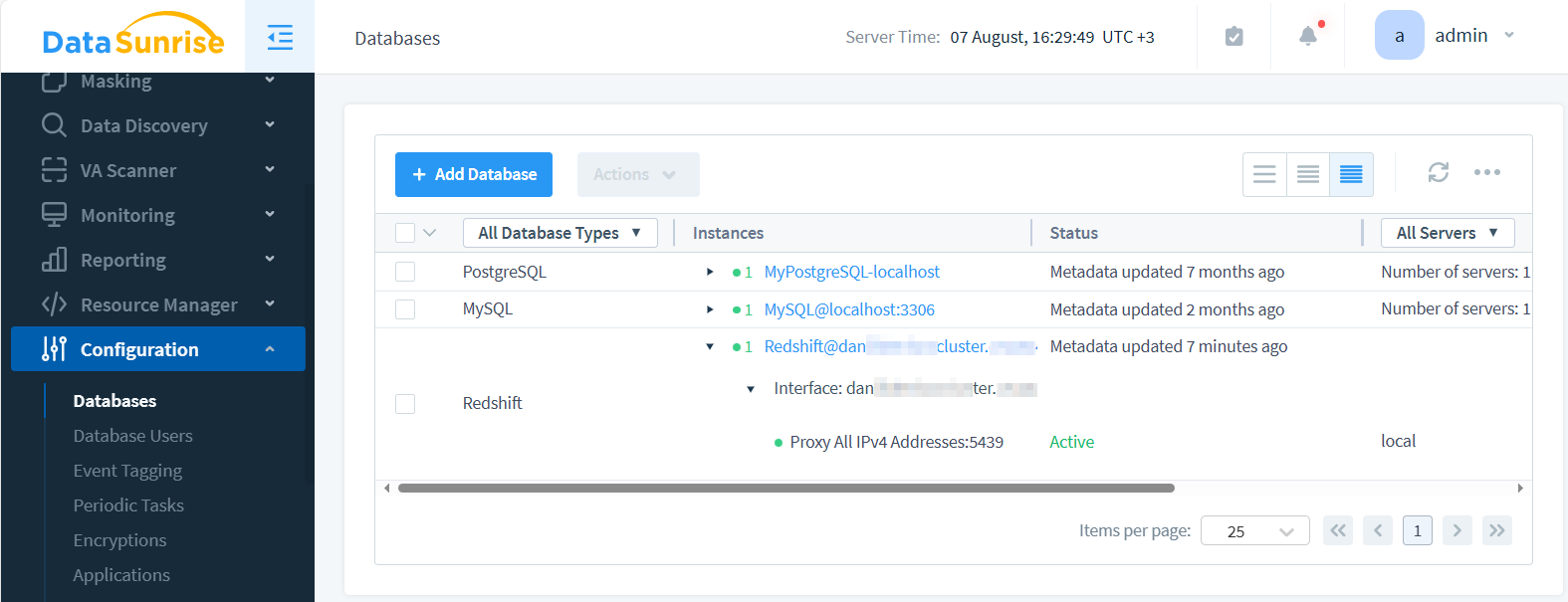

Créer une instance DataSunrise pour le masquage dynamique des données

Pour mettre en œuvre un masquage dynamique avancé des données pour Amazon Redshift, vous pouvez utiliser des solutions tierces comme DataSunrise. Voici comment commencer avec DataSunrise :

- Connectez-vous à votre tableau de bord DataSunrise

- Accédez à la section “Instances”

- Cliquez sur “Ajouter une instance” et sélectionnez “Amazon Redshift”

- Entrez vos détails de connexion Redshift

L’image ci-dessous représente l’instance nouvellement créée, qui apparaît à la fin de la liste.

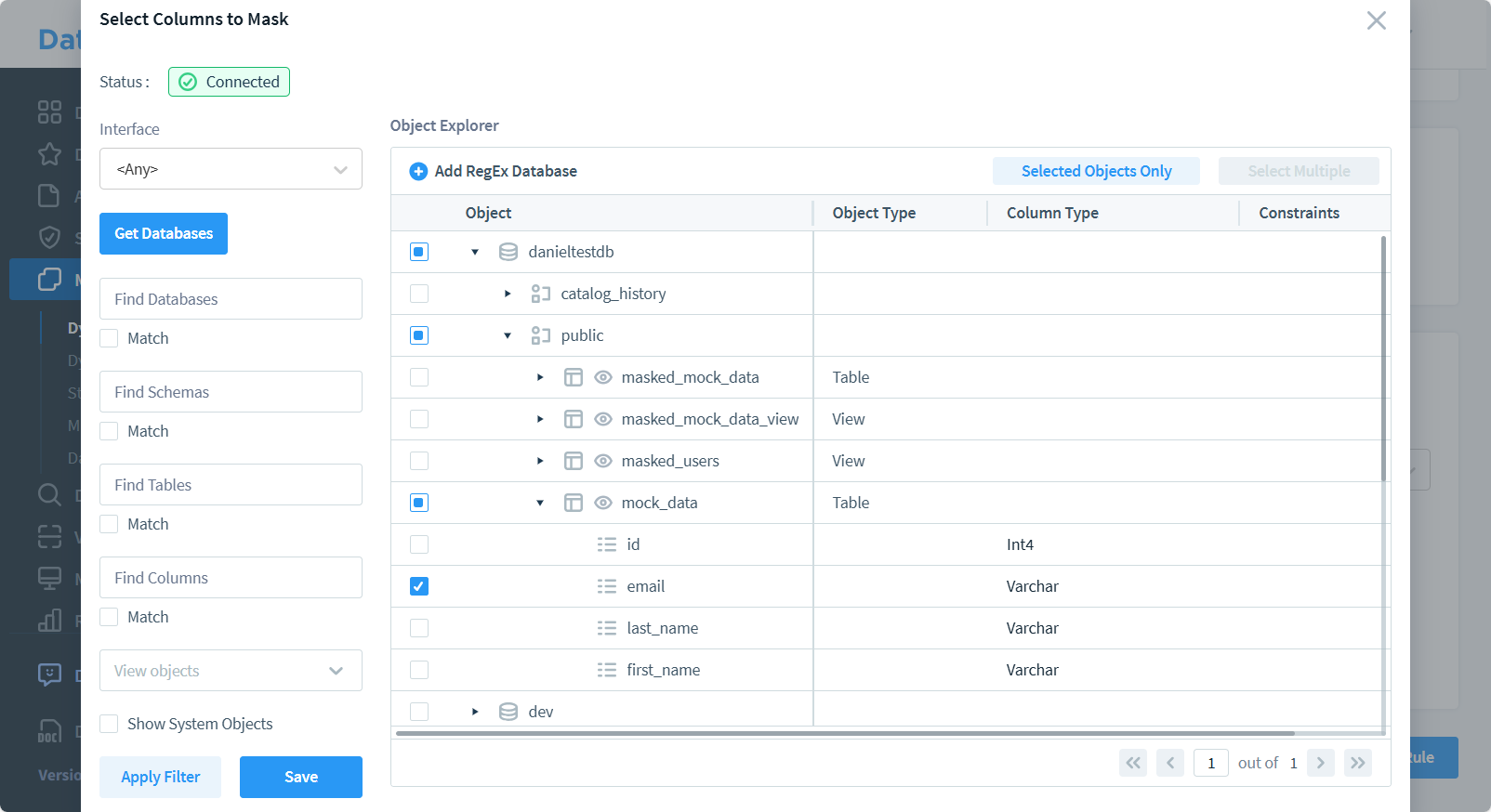

- Configurez les règles de masquage pour les colonnes sensibles

- Enregistrez et appliquez la configuration

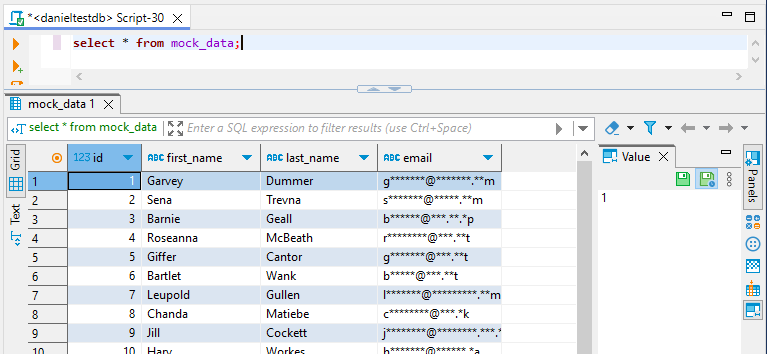

Une fois configuré, vous pouvez voir les données dynamiquement masquées en interrogeant votre instance Redshift via le proxy de DataSunrise.

Remarquez que la colonne email est masquée. Cela démontre une règle de masquage dynamique en action. Les données sont obfusquées en temps réel lors de l’exécution de la requête, protégeant les informations sensibles sans altérer les données sous-jacentes.

Meilleures pratiques pour le masquage des données dans Amazon Redshift

Pour garantir une protection efficace des données, suivez ces meilleures pratiques :

- Identifier et classer les données sensibles

- Utiliser une combinaison de techniques de masquage

- Revoir et mettre à jour régulièrement les règles de masquage

- Surveiller l’accès aux données masquées

- Former les employés sur les politiques de confidentialité des données

Assurer la conformité réglementaire avec le masquage des données

Le masquage des données joue un rôle crucial dans le respect des exigences réglementaires. En mettant en œuvre des stratégies de masquage robustes, les organisations peuvent :

- Protéger les informations personnelles identifiables (PII)

- Assurer des principes de minimisation des données

- Maintenir l’intégrité des données tout en préservant la confidentialité

- Démontrer la diligence raisonnable dans les efforts de protection des données

Défis et considérations

Bien que le masquage des données offre des avantages significatifs, il est important de connaître les défis potentiels :

- Impact sur la performance des requêtes

- Maintenir la cohérence des données à travers les systèmes

- Équilibrer la sécurité et l’utilisabilité des données

- Gérer des relations de données complexes

Tendances futures du masquage des données pour les entrepôts de données cloud

À mesure que l’adoption du cloud continue de croître, nous pouvons nous attendre à voir des avancées dans les technologies de masquage des données :

- Algorithmes de masquage alimentés par l’IA

- Intégration avec des plateformes de gouvernance des données

- Compatibilité améliorée inter-cloud

- Rapports de conformité automatisés

DataSunrise a déjà implémenté toutes les tendances des fonctionnalités énumérées ici, faisant de notre produit la solution leader pour les environnements multi-stockage.

Conclusion

Le masquage des données pour Amazon Redshift est un élément essentiel d’une stratégie de protection des données complète. En mettant en œuvre des techniques de masquage efficaces, les organisations peuvent protéger les informations sensibles, assurer la conformité réglementaire et atténuer les risques associés aux violations de données. À mesure que le paysage des menaces évolue, il est crucial de rester informé des dernières technologies et meilleures pratiques de masquage des données.

Pour ceux qui recherchent des solutions de protection de données avancées, DataSunrise offre des outils conviviaux et de pointe pour la sécurité des bases de données, y compris des fonctionnalités d’audit et de découverte de données. Pour découvrir la puissance de la suite complète de protection des données de DataSunrise, visitez notre site web pour une démo en ligne et faites le premier pas vers la sécurisation de vos précieux actifs de données.

Suivant