Masquage de Données Statique dans IBM DB2

Le masquage de données statique pour IBM DB2 transforme les données sensibles dans des environnements non-production tout en préservant la fonctionnalité de la base de données. Les organisations s’appuient sur des copies de bases de données pour le développement et les tests, ce qui rend le masquage efficace essentiel pour la sécurité.

Le rapport 2024 sur le coût d’une violation de données d’IBM montre que les violations coûtent aux entreprises environ 4,45 millions de dollars. Parmi ces violations, 19 % proviennent de l’usurpation d’identifiants. Une mise en œuvre appropriée du masquage dans DB2 aide à prévenir de tels incidents en protégeant les informations sensibles dans les environnements de développement et de test.

Qu’est-ce que le Masquage de Données Statique ?

Le masquage de données statique (SDM) modifie les données sensibles dans une base de données. Cela rend les données illisibles ou inutilisables. Cela ne change pas la structure des données.

La principale différence entre le masquage de données statique et le masquage de données dynamique est la manière dont ils traitent les données. Le masquage de données statique modifie les données elles-mêmes. En revanche, le masquage de données dynamique fonctionne avec les données en temps réel lorsqu’elles sont accédées. Le masquage de données statique est particulièrement utile lorsque des environnements de test, de développement ou de formation doivent travailler avec des données réalistes sans exposer des informations sensibles réelles.

Dans IBM DB2, vous pouvez utiliser des requêtes SQL, des vues et des procédures stockées pour le masquage de données statique. Vous pouvez également utiliser des solutions tierces comme DataSunrise.

Masquage de Données Statique Natif d’IBM DB2

Aperçu des Capacités de Masquage de Données Natif dans IBM DB2

IBM DB2 n’a pas de solution unique et universelle pour le masquage de données. Cependant, il offre des outils puissants via SQL, vues et procédures stockées. Ces outils aident les utilisateurs à créer leurs propres stratégies de masquage. Ces fonctionnalités offrent de la flexibilité quant à la manière et l’endroit où les données sont masquées, sans nécessiter de solutions logicielles supplémentaires.

Voici quelques techniques natives courantes dans IBM DB2 pour le masquage de données statique :

- Fonctionnalités du Langage SQL : Vous pouvez utiliser des fonctions SQL comme REPLACE, SUBSTRING, ou CONCAT pour masquer des champs de données spécifiques.

- Vues : En créant des vues sur des données sensibles, vous pouvez retourner des données masquées à la place des données originales.

- Procédures Stockées : Avec des procédures stockées DB2, vous pouvez créer des règles de masquage plus complexes. Cela vous permet de modifier les informations sensibles selon vos besoins commerciaux.

Mise en œuvre du Masquage Statique Natif

Voici un exemple pratique utilisant la structure de données de test fournie :

-- Créer une vue masquée pour les données des employés

CREATE VIEW masked_employees AS

SELECT

id,

TRANSLATE(first_name, 'abcdefghijklmnopqrstuvwxyz', 'xxxxxxxxxxxxxxxxxxxxxxxxxxx') AS first_name,

TRANSLATE(last_name, 'abcdefghijklmnopqrstuvwxyz', 'xxxxxxxxxxxxxxxxxxxxxxxxxxx') AS last_name,

CONCAT(SUBSTR(email, 1, 2), '****@', SUBSTR(email, POSSTR(email, '@') + 1)) AS email,

REPLACE(ip_address, SUBSTR(ip_address, 1, POSSTR(ip_address, '.', 1, 2)), '*.*.') AS ip_address

FROM employees;Utilisation de l’Interface en Ligne de Commande DB2

Connectez-vous à votre base de données et appliquez le masquage :

-- Connexion à la base de données

db2 connect to SAMPLE user db2admin using password

-- Exécuter la procédure de masquage

db2 "CALL SYSPROC.ADMIN_CMD('MASK DATA USING POLICY mask_policy1')"Créer des Procédures Stockées pour le Masquage

Implémenter une logique de masquage réutilisable :

CREATE PROCEDURE mask_personal_data()

LANGUAGE SQL

BEGIN

-- Créer une table temporaire masquée

DECLARE GLOBAL TEMPORARY TABLE masked_data AS

(SELECT * FROM masked_employees)

WITH NO DATA;

-- Insérer des données masquées

INSERT INTO SESSION.masked_data

SELECT * FROM masked_employees;

ENDAméliorer le Masquage de Données Statique d’IBM DB2 avec DataSunrise

IBM DB2 dispose de fonctionnalités demasquage de données utiles. Toutefois, elles peuvent être complexes à configurer et à maintenir, surtout dans les grands environnements. C’est là que des outils tiers comme DataSunrise entrent en jeu.DataSunrise est une solution complète de sécurité des données qui propose des fonctionnalités avancées de masquage de données statique, parmi d’autrescapacités de sécurité.

Avantages de l’utilisation de DataSunrise pour le Masquage de Données Statique d’IBM DB2

- Contrôle Centralisé : Avec DataSunrise, vous pouvez gérer les règles de masquage sur plusieurs bases de données, assurant l’uniformité et la cohérence de vos politiques de sécurité.

- Règles de Masquage Flexibles : DataSunrise prend en charge un large éventail de techniques de masquage, allant du remplacement de texte simple aux transformations algorithmiques avancées.

- Facilité d’utilisation : DataSunrise a une interface utilisateur simple. Cela rend facile l’application et la gestion des règles de masquage, même sans compétences techniques.

- Conformité : DataSunrise vous aide à respecter les règlements sur la confidentialité des données en garantissant que les données sensibles sont protégées dans les environnements non-production.

- Audit et Surveillance : DataSunrise dispose d’outils intégrés pourl’audit et la surveillance. Ces outils vous aident à voir vos activités de masquage de données. Ils vous aident également à resterconformes aux normes réglementaires.

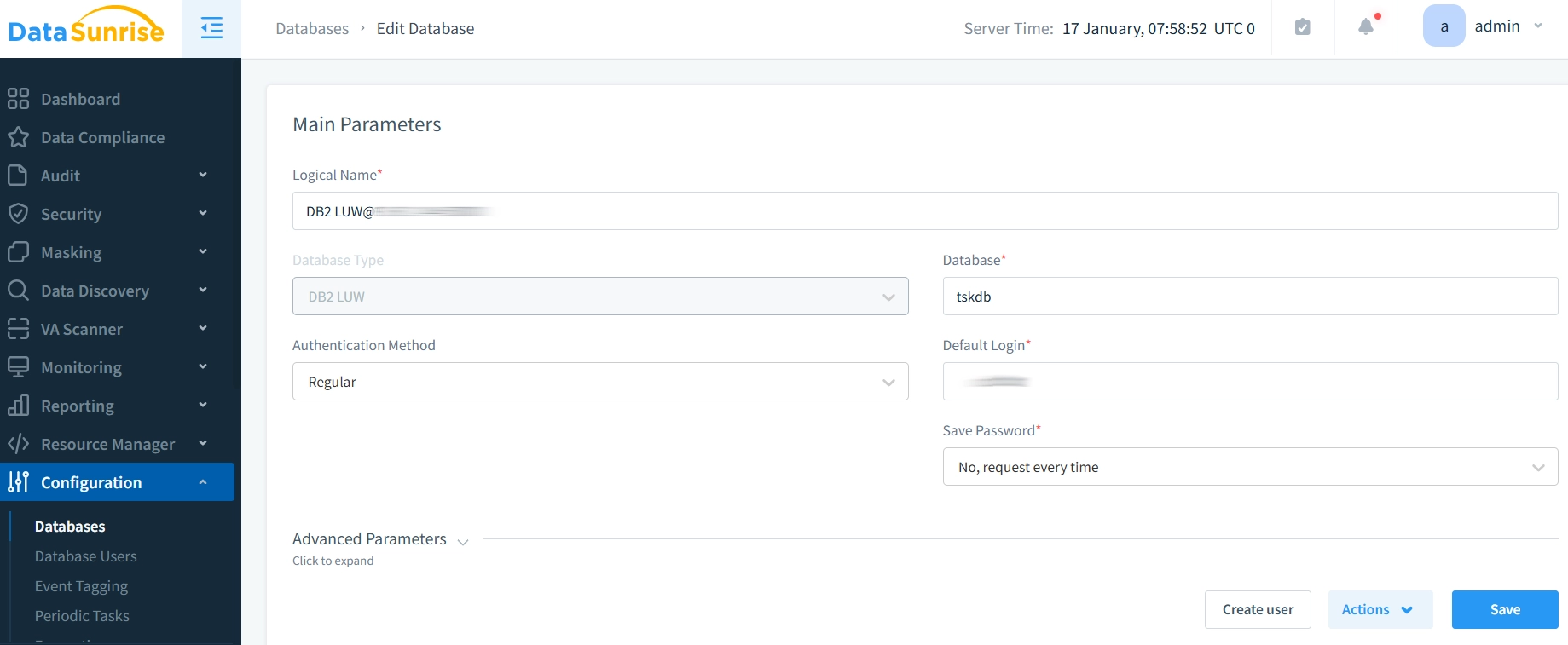

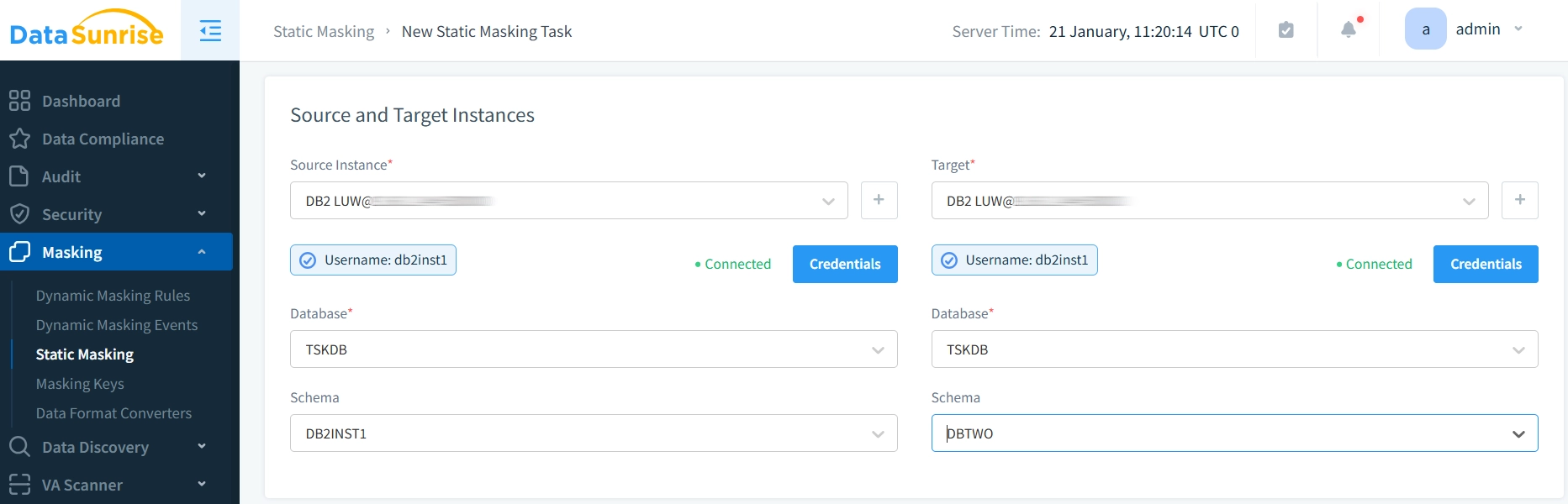

Créer une Instance DataSunrise pour IBM DB2

En supposant que DataSunrise soit déjà installé, créer une nouvelle instance pour gérer le masquage de données statique pour IBM DB2 est simple :

- Se connecter à DataSunrise : Accédez à l’interface d’administration de DataSunrise.

- Ajouter une Base de Données IBM DB2 : Connectez-vous à votre instance IBM DB2. Fournissez les informations d’identification nécessaires, telles que le nom de la base de données, le nom d’utilisateur, le mot de passe et l’hôte.

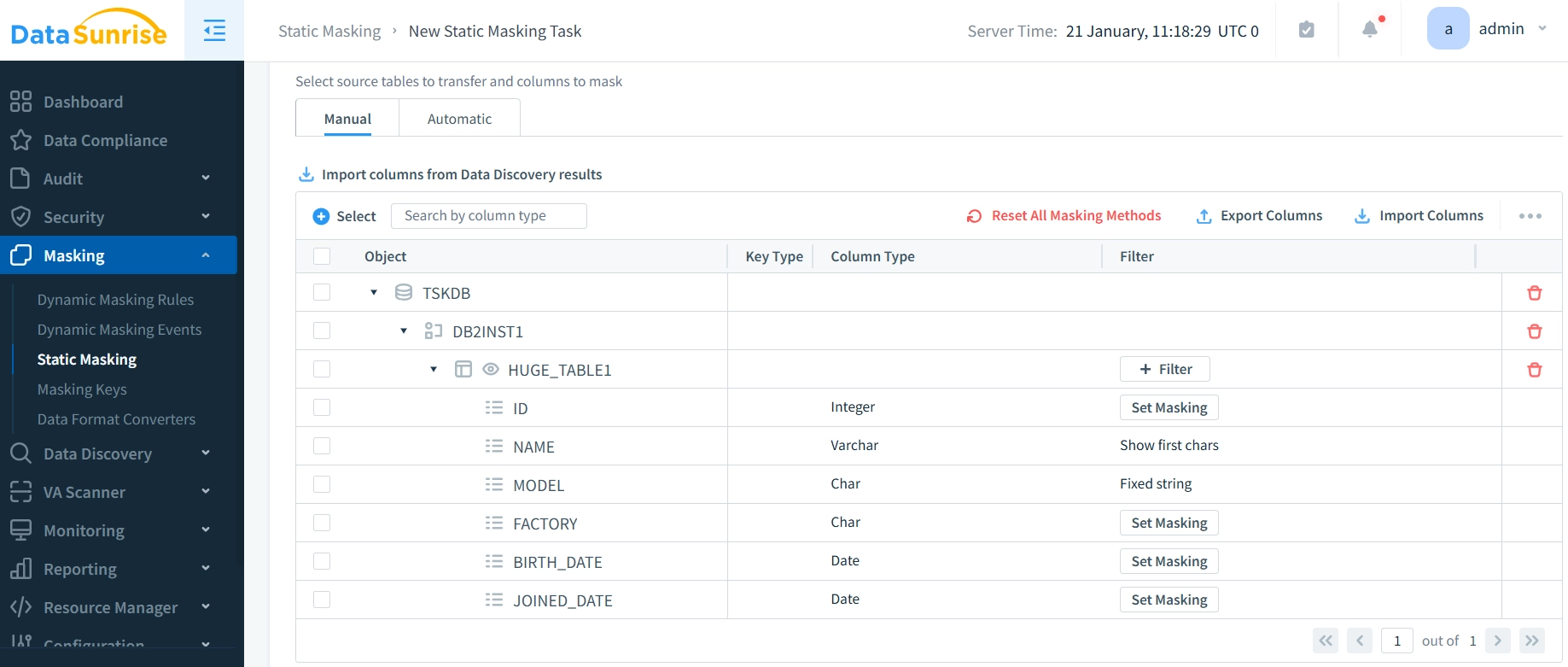

- Définir les Règles de Masquage : Créez des règles de masquage pour chaque champ sensible (par exemple, email, adresse IP) en fonction de vos besoins commerciaux. Choisissez parmi des règles prédéfinies ou créez des motifs personnalisés.

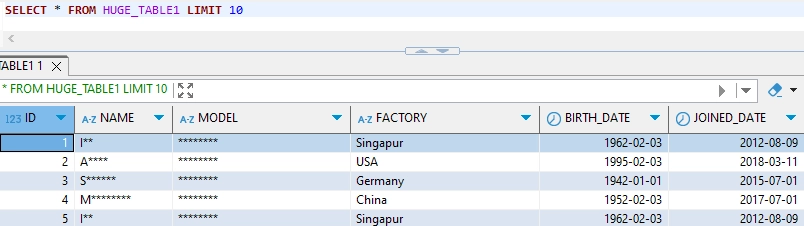

- Appliquer le Masquage : Une fois les règles définies, vous pouvez les appliquer à la base de données, en veillant à ce que les données sensibles soient masquées dans tout l’environnement.

- Surveiller les Résultats : Après avoir appliqué les règles de masquage, vous pouvez voir les données masquées. Vous pouvez le faire en interrogeant la base de données ou en utilisant les outils de reporting de DataSunrise. DataSunrise fournit des journaux et des rapports détaillés. Ceux-ci aident à suivre les activités de masquage. Ils garantissent également que toutes les données sensibles sont bien protégées.

Bonnes Pratiques pour le Masquage de Données Statique dans DB2

Intégrité des Données: Un masquage de données statique efficace dans DB2 nécessite une attention particulière aux relations de données et aux performances du système. Lors de la mise en œuvre des opérations de masquage, commencez par assurer l’intégrité référentielle dans votre base de données. Cela signifie appliquer des règles de masquage cohérentes aux tables reliées et préserver soigneusement les contraintes de clé unique qui maintiennent les relations de données.

Performance: Les considérations de performance jouent un rôle crucial dans la mise en œuvre réussie du masquage. Configurez un indexage approprié pour les colonnes masquées et planifiez les opérations de masquage pendant les périodes de faible activité de la base de données. La surveillance régulière des ressources système aide à prévenir les impacts sur les charges de travail de production.

Gestion de la Sécurité: Les contrôles de sécurité constituent un autre composant essentiel de la stratégie de masquage. Mettez en œuvre des contrôles d’accès complets et maintenez des journaux d’audit détaillés de toutes les opérations de masquage. Envisagez d’utiliser des solutions tierces comme DataSunrise pour centraliser la gestion de la sécurité et simplifier les rapports de conformité.

Stratégie de Test: Les tests et la validation doivent être intégrés tout au long du processus de masquage. Vérifiez régulièrement que les données masquées maintiennent leur utilité pour le développement et les tests tout en protégeant efficacement les informations sensibles. Cela comprend la validation des relations de données masquées et la garantie que les règles de masquage répondent aux exigences de conformité.

Conclusion

Le masquage de données statique dans IBM DB2 fournit une protection essentielle pour les informations sensibles dans les environnements non-production. Bien que les fonctionnalités natives de DB2 offrent des capacités de masquage de base, la suite de sécurité complète de DataSunrise offre des fonctionnalités avancées pour la protection des données à l’échelle de l’entreprise.

Visitez le site Web de DataSunrise pour découvrir nos outils avancés de sécurité des bases de données. Nous proposons le masquage de données statique, le masquage de données dynamique, la surveillance des activités de la base de données, et des fonctionnalités de gestion de la conformité. Planifiez une démo en ligne pour voir comment DataSunrise peut renforcer votre stratégie de sécurité des données DB2.