Protéger les Données Sensibles avec le Masquage Dynamique dans MySQL

MySQL est un système de gestion de base de données populaire utilisé par de nombreuses organisations. À mesure que la confidentialité des données devient plus importante, les entreprises ont besoin de moyens pour protéger les informations sensibles. Le masquage dynamique des données dans MySQL offre une solution à ce défi. Cet article explorera le fonctionnement du masquage dynamique des données dans MySQL et pourquoi il est crucial pour la protection des données.

Qu’est-ce que le Masquage Dynamique des Données?

Le masquage dynamique des données est une fonctionnalité de sécurité qui cache les données sensibles en temps réel. Il affiche des données masquées ou fausses aux utilisateurs qui ne devraient pas voir les informations réelles.

Les données originales restent intactes dans la base de données. Seuls les utilisateurs autorisés peuvent voir les données réelles. Cette technique aide à protéger les informations privées contre les accès non autorisés.

MySQL implémente le masquage dynamique des données à travers des fonctions et des politiques intégrées. Ces fonctions transforment les données sensibles avant de les montrer aux utilisateurs. Le masquage se fait à la volée, sans changer les données originales dans la base de données.

Voici un exemple simple de masquage dynamique des données :

Supposons que nous ayons une table avec des informations sur les clients :

CREATE TABLE clients ( id INT, nom VARCHAR(50), email VARCHAR(50), carte_credit VARCHAR(16) );

Pour masquer les numéros de carte de crédit, nous pouvons utiliser une fonction de masquage :

SELECT id, nom, email, MASK_CREDIT_CARD(carte_credit) AS carte_credit_masquee FROM clients;

Cette requête affichera les numéros de carte de crédit sous forme de valeurs masquées, comme “XXXX-XXXX-XXXX-1234”.

Avantages et Types de Masquage Dynamique des Données dans MySQL

Le masquage dynamique des données dans MySQL protège les informations sensibles contre les vues non autorisées. Il réduit le risque de violations de données et aide à se conformer aux réglementations sur la confidentialité.

L’implémentation est simple et ne nécessite pas de modifications du code de l’application ou de la structure de la base de données. Flexible, permettant aux administrateurs de définir différentes règles de masquage pour divers utilisateurs ou rôles. L’impact sur la performance de la base de données est minimal, car le masquage se fait en temps réel sans affecter les données stockées.

MySQL offre plusieurs types de masquage dynamique des données :

- Masquage complet : Remplace toute la valeur par une chaîne ou un caractère fixe.

- Masquage partiel : Cache seulement une partie des données, en montrant certaines informations.

- Masquage aléatoire : Remplace les données sensibles par des valeurs réalistes mais aléatoires.

- Masquage respectueux du format : Conserve le format original des données tout en changeant leur valeur.

Implémenter le Masquage Dynamique des Données dans MySQL

Pour implémenter le masquage dynamique des données, les administrateurs définissent des règles de masquage. Ces règles spécifient quelles colonnes masquer et comment les masquer.

Un utilisateur peut créer ces règles en utilisant les ressources natives de MySQL ou via des solutions tierces. Voici un exemple de création d’une règle de masquage directement dans MySQL :

CREATE MASKING POLICY masque_email AS (email VARCHAR(50)) RETURNS VARCHAR(50) BEGIN RETURN CONCAT(LEFT(email, 2), '****', RIGHT(email, 4)); END;

Cette règle masque les adresses e-mail, ne montrant que les deux premiers et quatre derniers caractères.

Après avoir créé des règles de masquage, les administrateurs les appliquent à des colonnes spécifiques :

ALTER TABLE clients MODIFY COLUMN email VARCHAR(50) MASKED WITH (POLICY = masque_email);

Lorsque les utilisateurs regardent la table clients, ils verront les adresses e-mail masquées à moins qu’ils ne soient autorisés à voir les données réelles.

MySQL permet aux administrateurs d’accorder ou de révoquer des permissions pour voir les données non masquées :

GRANT UNMASK ON clients.email TO 'analyste_donnees'@'localhost';

Cette commande donne à l’utilisateur ‘analyste_donnees’ la permission de voir les adresses e-mail non masquées dans la table clients.

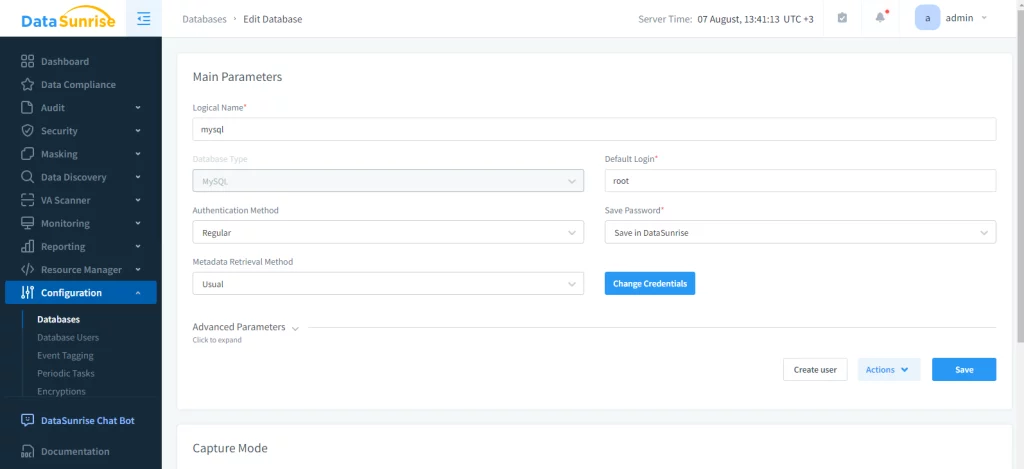

Une telle approche, bien que polyvalente, peut être frustrante lorsqu’il s’agit d’une grande base de données. Pour simplifier le processus de masquage dynamique des données dans MySQL, envisagez d’utiliser DataSunrise. Tout d’abord, une instance de base de données MySQL doit être présente dans le client DS.

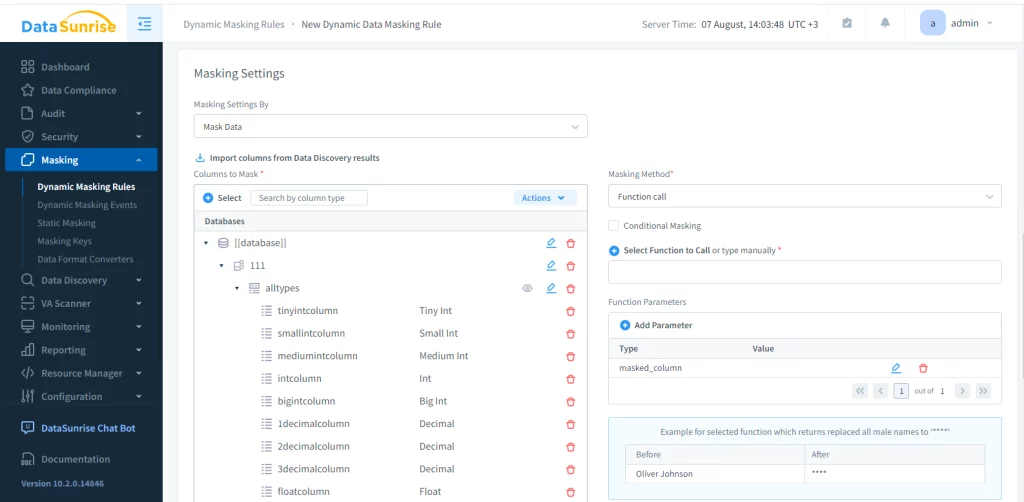

Cela permet d’auditer et de masquer toutes les données dans la base de données et plus encore. Ensuite, créez une règle de masquage dynamique :

Il ne reste plus qu’à configurer les règles de masquage et à exécuter la tâche. Cela créera une mémoire fictive entièrement fonctionnelle avec des relations intactes, mais les données nécessaires cachées.

Meilleures Pratiques et Défis

Lors de la mise en œuvre du masquage dynamique des données, suivez ces meilleures pratiques :

- Identifier quelles données nécessitent une protection.

- Choisir la bonne technique de masquage pour chaque type de données.

- Réviser et mettre à jour régulièrement vos politiques de masquage.

- Combiner le masquage avec d’autres mesures de sécurité comme l’encryption et les contrôles d’accès.

- Tester minutieusement avant de mettre en œuvre dans un environnement de production.

Bien que le masquage dynamique des données offre de nombreux avantages, il comporte également des défis. Il peut y avoir un léger impact sur la performance, surtout avec des règles de masquage complexes sur de grands ensembles de données.

La gestion de nombreuses politiques de masquage peut devenir complexe. Les données masquées ne sont pas toujours adaptées à tous les cas d’utilisation, tels que l’analyse ou les rapports. Les utilisateurs ont besoin d’une éducation continue sur le fonctionnement du masquage dynamique des données et son importance.

Conclusion

Le masquage dynamique des données dans MySQL est un outil puissant pour protéger les informations sensibles. Il offre un moyen flexible et efficace de contrôler l’accès aux données sans changer la structure sous-jacente de la base de données. Le masquage dynamique des données aide les organisations à améliorer la sécurité des données, à suivre les réglementations sur la confidentialité et à réduire le risque de violations de données. À mesure que la protection des données devient plus cruciale, le masquage dynamique des données dans MySQL pourrait devenir une fonctionnalité courante dans les systèmes de gestion de bases de données.

Suivant