Masquage Dynamique de Données dans PostgreSQL

PostgreSQL, un puissant système de base de données open-source, offre diverses fonctionnalités de sécurité pour protéger les données sensibles. L’une de ces fonctionnalités est le masquage dynamique des données. Cette technique aide les organisations à protéger les informations confidentielles sans modifier les données originales. Explorons comment fonctionne le masquage dynamique des données dans PostgreSQL et pourquoi il est crucial pour la protection des données.

Qu’est-ce que le masquage dynamique des données ?

Le masquage dynamique des données est une méthode de sécurité qui dissimule les données sensibles en temps réel. Il transforme les données lors de leur extraction de la base de données. Les informations originales restent intactes, mais les utilisateurs ne voient que des versions masquées ou altérées. Cette approche garantit que les données sensibles sont protégées tout en permettant aux utilisateurs autorisés d’accéder aux informations nécessaires.

Implémentation du masquage dynamique des données dans PostgreSQL

PostgreSQL implémente le masquage dynamique des données via des vues et des politiques de sécurité au niveau des lignes. Ces fonctionnalités permettent aux administrateurs de bases de données de contrôler les données que les utilisateurs peuvent voir en fonction de leurs rôles et permissions.

Pour implémenter nativement le masquage dynamique des données dans PostgreSQL, vous pouvez créer des vues qui modifient les colonnes sensibles. Voici un exemple :

CREATE VIEW masked_customers AS SELECT id, CASE WHEN current_user = 'admin' THEN full_name ELSE 'REDACTED' END AS full_name, CASE WHEN current_user = 'admin' THEN email ELSE LEFT(email, 2) || '****' || RIGHT(email, 4) END AS email, city, state FROM customers;

Cette vue masque les colonnes full_name et email pour les utilisateurs non-admins. Les admins ont la capacité de voir les données originales, tandis que les autres utilisateurs voient des informations masquées ou partiellement masquées.

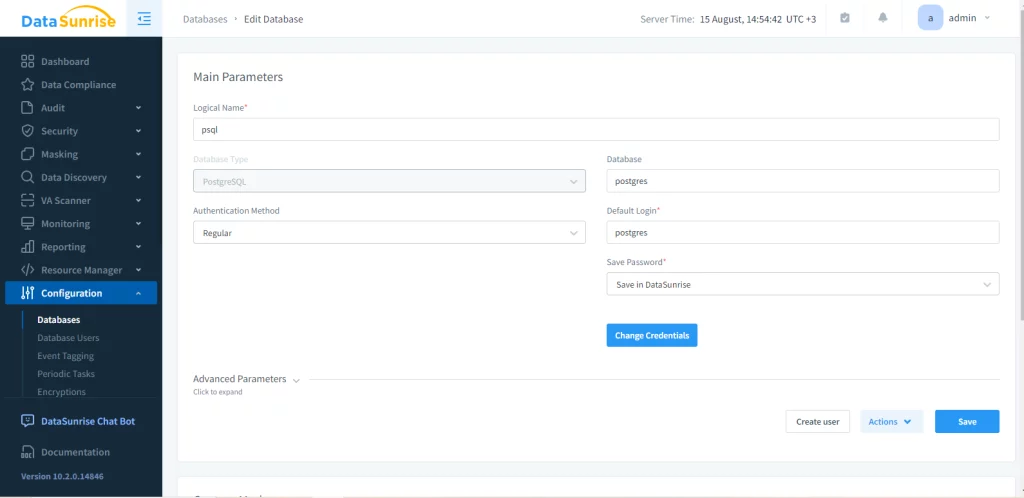

Cependant, cela peut être compliqué à réaliser à grande échelle. Pour simplifier le processus, nous suggérons d’utiliser des solutions tierces. Pour fonctionner dans DataSunrise, vous devez d’abord créer une instance de la base de données requise.

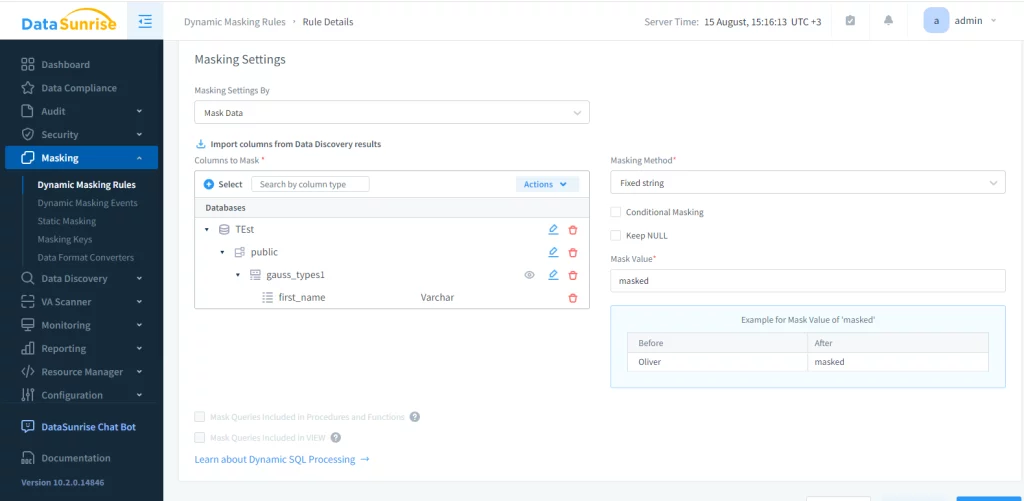

Maintenant, vous pouvez créer différents types de règles pour le proxy de l’instance de la base de données. Pour le masquage dynamique des données, nous devons aller dans le menu correspondant et ajouter une nouvelle règle. Dans cet exemple, nous allons masquer la colonne ‘first_name’ de la table ‘gauss_types1’ dans la base de données ‘Test’.

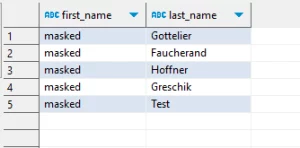

Après avoir appliqué la règle et exécuté la requête, voici le résultat obtenu :

Avantages et défis

Le masquage dynamique des données dans PostgreSQL offre de nombreux avantages. Il améliore la protection des données en empêchant l’accès non autorisé aux informations sensibles. Cela aide à réduire le risque de violations de données et de menaces internes. Il aide également à se conformer aux réglementations strictes en matière de protection des données en limitant l’accès aux données sensibles.

Pour le développement et les tests, le masquage dynamique des données permet aux équipes de travailler avec des ensembles de données réalistes sans exposer d’informations sensibles. Les utilisateurs peuvent créer des règles de masquage personnalisées en fonction des rôles des utilisateurs, des types de données et des besoins spécifiques. Cela donne aux administrateurs une flexibilité dans la protection des données.

Cependant, la mise en œuvre du masquage dynamique des données comporte des défis. Cela peut affecter les performances des requêtes, en particulier pour des règles de masquage complexes ou de grands ensembles de données. Maintenir l’intégrité des données est crucial, nécessitant une planification et des tests minutieux des règles de masquage. L’éducation des utilisateurs est également importante, car ils doivent comprendre comment fonctionne le masquage dynamique des données et pourquoi il est nécessaire.

Meilleures pratiques

Pour mettre en œuvre efficacement le masquage dynamique des données dans PostgreSQL, prenez en compte ces bonnes pratiques :

- Identifier les éléments de données sensibles qui nécessitent une protection.

- Utiliser le contrôle d’accès basé sur les rôles (RBAC) pour gérer efficacement les permissions des utilisateurs.

- Réviser et mettre à jour régulièrement les règles de masquage pour s’assurer qu’elles restent efficaces et pertinentes.

- Mettre en œuvre des mécanismes de journalisation et d’audit pour suivre qui accède aux données masquées et quand.

- Tester minutieusement les règles et politiques de masquage avant de les déployer en production.

- Envisager l’utilisation de l’encryption pour les informations extrêmement sensibles en plus du masquage dynamique des données.

En suivant ces pratiques, les organisations peuvent créer une stratégie de protection des données robuste qui équilibre sécurité et convivialité.

Conclusion

Le masquage dynamique des données dans PostgreSQL est un outil puissant pour protéger les informations sensibles. Il permet aux organisations d’équilibrer la sécurité des données avec la convivialité, s’assurant que les utilisateurs ont accès aux informations dont ils ont besoin tout en protégeant les données confidentielles. Les utilisateurs de PostgreSQL peuvent créer un plan de protection des données solide en combinant le masquage dynamique des données avec d’autres mesures de sécurité. Ce plan suit les règles et réduit le risque de fuites de données.

À mesure que la protection des données devient de plus en plus importante, le masquage dynamique des données continuera de jouer un rôle crucial pour les utilisateurs de PostgreSQL. Les organisations qui utilisent PostgreSQL devraient inclure cette fonctionnalité dans leur plan de sécurité. Cela aidera à protéger les données sensibles et à assurer la conformité avec les lois sur la protection des données.