Comment Mettre en Œuvre le Masquage Dynamique des Données dans Amazon Aurora

Introduction

À mesure que les entreprises dépendent de plus en plus des bases de données cloud comme Amazon Aurora, le besoin de mesures de sécurité robustes augmente. Un outil puissant dans l’arsenal de protection des données est le masquage dynamique des données. Saviez-vous que 68% des violations de données impliquent des actions humaines non malveillantes ? Cette statistique alarmante souligne l’importance de mettre en œuvre des stratégies de protection des données solides, y compris le masquage dynamique des données pour Amazon Aurora.

Qu’est-ce que le Masquage Dynamique des Données ?

Le masquage dynamique des données est une fonctionnalité de sécurité qui cache les données sensibles en temps réel lorsqu’elles sont consultées. Au lieu de modifier les données originales, il applique des masques ou des transformations à la volée lorsque les utilisateurs interrogent la base de données. Cette approche assure que seulement les utilisateurs autorisés voient les données complètes non masquées, tandis que les autres reçoivent des versions masquées.

Les principaux avantages du masquage dynamique des données incluent :

- Amélioration de la confidentialité des données

- Réduction du risque de violations de données

- Simplification de la conformité aux réglementations de protection des données

- Flexibilité dans la gestion de l’accès aux données

Capacités de Masquage Dynamique des Données d’Amazon Aurora

Amazon Aurora, un puissant moteur de base de données relationnelle, offre des fonctionnalités de masquage dynamique des données intégrées. Ces capacités vous permettent de protéger les données sensibles sans modifier le code de votre application.

Configuration du Masquage Dynamique des Données dans Aurora

Pour mettre en œuvre le masquage dynamique des données dans Amazon Aurora PostgreSQL, nous pouvons tirer parti de la fonctionnalité de Sécurité au Niveau des Lignes (RLS) intégrée à la base de données. Cette approche offre un moyen puissant et flexible de contrôler l’accès aux données à un niveau granulaire. Suivons le processus, en commençant par créer des données d’exemple, puis en implémentant des politiques RLS pour obtenir des effets de masquage dynamique.

-- Créez la table des employés

CREATE TABLE employees (

employee_id SERIAL PRIMARY KEY,

first_name VARCHAR(50),

last_name VARCHAR(50),

email VARCHAR(100),

department VARCHAR(50),

salary NUMERIC(10, 2)

);

-- Insérez des données d'exemple

INSERT INTO employees (first_name, last_name, email, department, salary) VALUES

('John', 'Doe', 'john.doe@company.com', 'IT', 75000),

('Jane', 'Smith', 'jane.smith@company.com', 'HR', 65000),

('Bob', 'Johnson', 'bob.johnson@company.com', 'IT', 70000),

('Alice', 'Williams', 'alice.williams@company.com', 'Finance', 80000),

('Charlie', 'Brown', 'charlie.brown@company.com', 'HR', 60000);Ensuite, configurons les utilisateurs et les rôles nécessaires pour démontrer comment différents niveaux d’accès influencent la visibilité des données.

-- Créez des rôles CREATE ROLE it_manager; CREATE ROLE hr_manager; CREATE ROLE finance_manager; CREATE ROLE employee; -- Créez des utilisateurs et assignez des rôles CREATE USER john_it WITH PASSWORD 'password123'; GRANT it_manager TO john_it; CREATE USER jane_hr WITH PASSWORD 'password123'; GRANT hr_manager TO jane_hr; CREATE USER alice_finance WITH PASSWORD 'password123'; GRANT finance_manager TO alice_finance; CREATE USER bob_employee WITH PASSWORD 'password123'; GRANT employee TO bob_employee; -- Accordez les privilèges nécessaires GRANT SELECT, INSERT, UPDATE, DELETE ON employees TO it_manager, hr_manager, finance_manager; GRANT SELECT ON employees TO employee; GRANT USAGE, SELECT ON SEQUENCE employees_employee_id_seq TO it_manager, hr_manager, finance_manager;

Implémentons maintenant la Sécurité au Niveau des Lignes (RLS) pour atteindre nos objectifs de masquage dynamique des données.

-- Activez RLS sur la table des employés

ALTER TABLE employees ENABLE ROW LEVEL SECURITY;

-- Créez des politiques RLS

CREATE POLICY employee_self_view ON employees

FOR SELECT

TO employee

USING (email = current_user);

CREATE POLICY manager_department_view ON employees

FOR ALL

TO it_manager, hr_manager, finance_manager

USING (

CASE

WHEN current_user = 'john_it' THEN department = 'IT'

WHEN current_user = 'jane_hr' THEN department = 'HR'

WHEN current_user = 'alice_finance' THEN department = 'Finance'

END

);

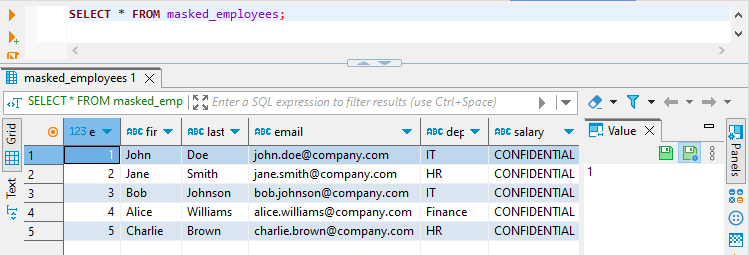

-- Créez une vue pour les informations de salaire masquées

CREATE OR REPLACE VIEW masked_employees AS

SELECT

employee_id,

first_name,

last_name,

email,

department,

CASE

WHEN pg_has_role(current_user, 'hr_manager', 'member')

OR pg_has_role(current_user, 'finance_manager', 'member')

THEN salary::text

ELSE 'CONFIDENTIAL'

END AS salary

FROM employees;

-- Accordez l'accès à la vue

GRANT SELECT ON masked_employees TO it_manager, hr_manager, finance_manager, employee;

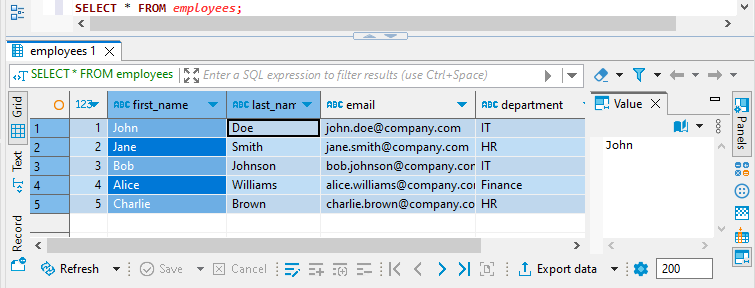

SELECT * FROM employees;La dernière commande est le select. Toutes les déclarations SQL ci-dessus sont exécutées par l’utilisateur postgres. Et comme c’est un administrateur, il peut voir toutes les données dans la table employees:

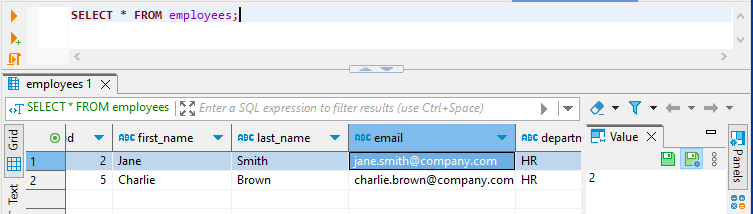

Les utilisateurs des départements RH et IT peuvent seulement voir les employés de leur département:

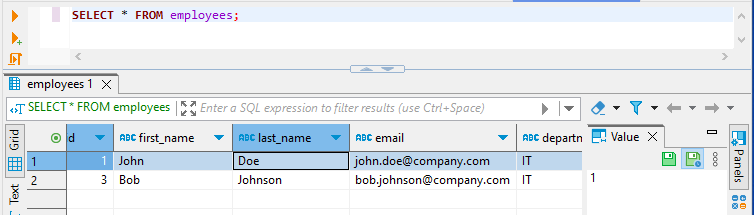

Et enfin, le salaire est masqué pour l’utilisateur john_it dans la vue masked_employees:

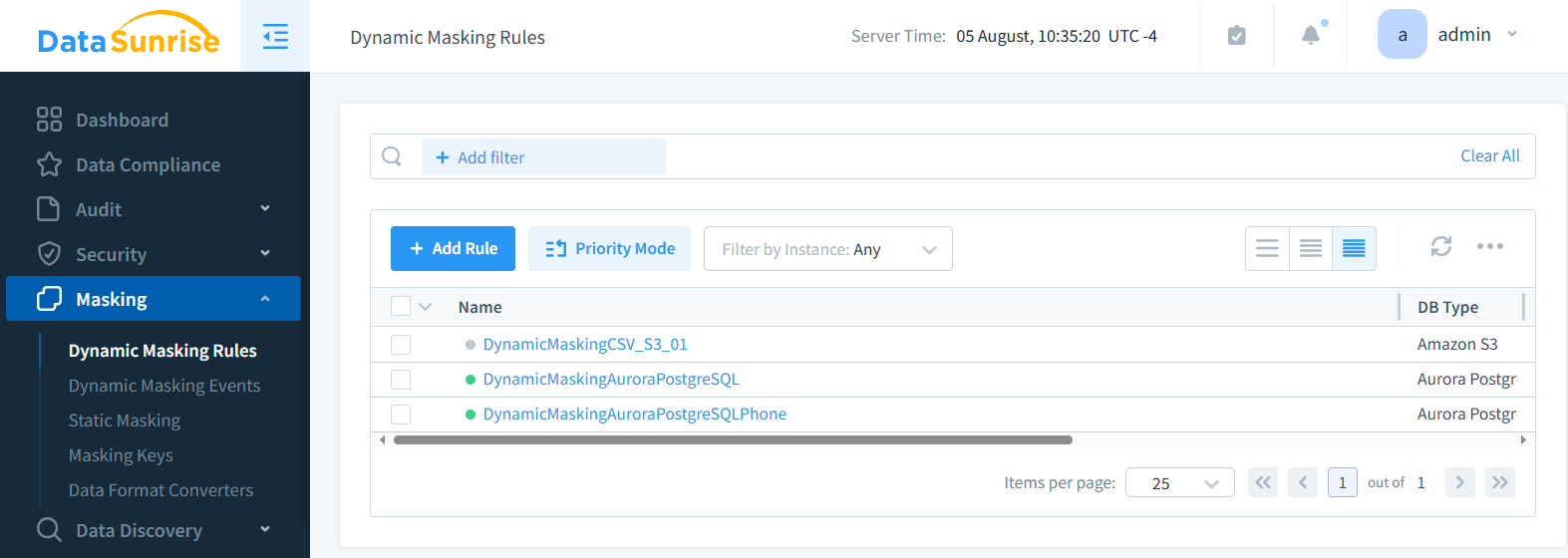

Implémentation du Masquage Dynamique des Données avec DataSunrise

Bien que les capacités de masquage natives d’Aurora soient utiles, des outils tiers comme DataSunrise offrent des fonctionnalités plus avancées et un contrôle plus granulaire sur le masquage des données.

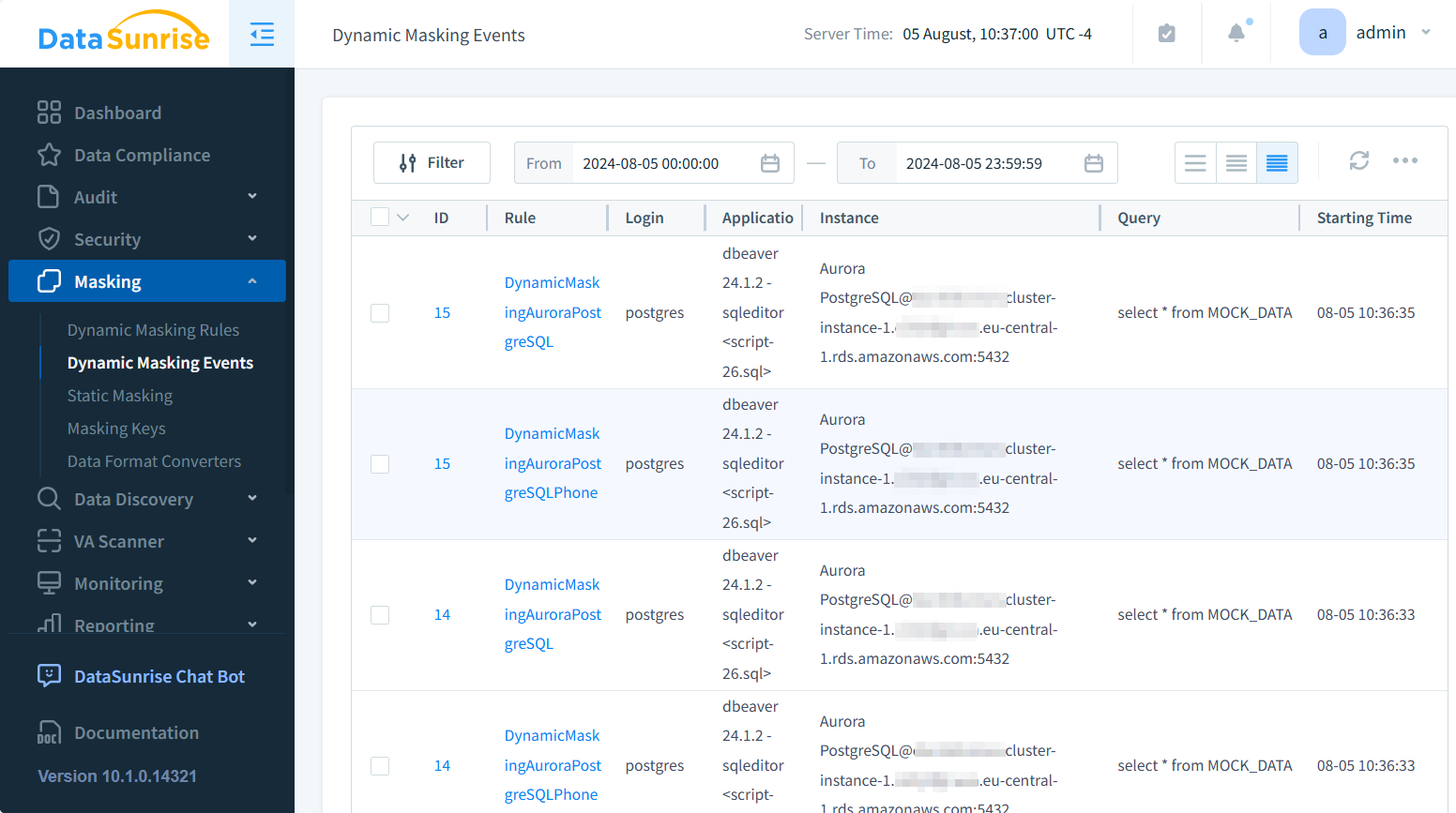

Suivi des Événements de Masquage

Pour surveiller l’efficacité de vos règles de masquage, il est crucial de suivre les événements de masquage. DataSunrise vous permet d’activer la journalisation des événements de masquage lors de la configuration des règles.

Vous pouvez ensuite consulter ces journaux dans le tableau de bord DataSunrise ou les exporter pour une analyse plus approfondie.

Meilleures Pratiques pour le Masquage Dynamique des Données

Pour tirer le meilleur parti du masquage dynamique des données pour Amazon Aurora, considérez ces meilleures pratiques :

- Identifier les données sensibles : Audit régulier de votre base de données pour identifier et classer les informations sensibles.

- Utiliser des méthodes de masquage appropriées : Choisir des techniques de masquage qui équilibrent sécurité et convivialité.

- Tester soigneusement : Assurez-vous que les règles de masquage ne cassent pas la fonctionnalité de l’application.

- Surveiller et ajuster : Examiner régulièrement les journaux de masquage et ajuster les règles si nécessaire.

- Combiner avec d’autres mesures de sécurité : Utiliser le masquage des données avec le chiffrement, les contrôles d’accès et l’audit.

Test d’Application Basé sur les Données : Données Masquées vs Données Synthétiques

Lorsque vous testez des applications basées sur les données, deux approches principales s’offrent à vous :

- Tester avec des données masquées

- Tester avec des données synthétiques

Test avec des Données Masquées

Cette approche utilise vos données de production réelles mais applique des règles de masquage pour protéger les informations sensibles. Les avantages incluent :

- Scénarios de données réalistes

- Plus facile à mettre en place

- Maintient les relations de données

Cependant, il y a encore un petit risque d’exposition des données, et les données masquées ne couvrent pas tous les cas de test possibles.

Test avec des Données Synthétiques

Cette méthode utilise des données générées artificiellement qui imitent la structure et les caractéristiques de vos données de production. Les avantages incluent :

- Risques d’exposition des données réels nuls

- Peut générer des cas extrêmes pour des tests approfondis

- Évite les problèmes de conformité de la confidentialité des données

L’inconvénient est que créer des données synthétiques réalistes peut être difficile et chronophage.

Conclusion

Le masquage dynamique des données pour Amazon Aurora est un outil puissant pour protéger les données sensibles dans les environnements cloud. En mettant en œuvre des stratégies de masquage, les entreprises peuvent réduire considérablement le risque de violations de données et simplifier la conformité aux réglementations de protection des données. Que ce soit en utilisant les capacités natives d’Aurora ou des outils avancés comme DataSunrise, le masquage dynamique des données devrait être un élément clé de votre stratégie de sécurité des bases de données.

Rappelez-vous, une protection efficace des données est un processus continu. Examinez et mettez régulièrement à jour vos règles de masquage, surveillez les événements de masquage et restez informé des dernières pratiques de sécurité pour garder vos données sensibles en sécurité dans un paysage numérique en constante évolution.

DataSunrise offre des outils conviviaux et de pointe pour la sécurité des bases de données, y compris des capacités d’audit complètes et des fonctionnalités de découverte des données. Pour en savoir plus sur la façon dont DataSunrise peut améliorer la sécurité de votre base de données et voir nos solutions en action, visitez notre site Web pour planifier une démonstration en ligne.

Suivant