Obfuscation des données Oracle : Protéger les données sensibles dans les environnements non-production

Introduction

La sécurité des données est une priorité absolue pour les organisations d’aujourd’hui. Les entreprises doivent protéger les données sensibles telles que les informations personnellement identifiables (PII), les détails financiers et les secrets commerciaux contre tout accès non autorisé. Une technique puissante pour y parvenir est l’obfuscation des données Oracle.

L’obfuscation des données consiste à masquer ou brouiller les données sensibles tout en conservant leur format et leur utilité pour le développement, les tests et d’autres usages non-production. Cela permet aux entreprises de se conformer aux réglementations sur la confidentialité des données et de prévenir les violations de données. Examinons les bases de l’obfuscation des données Oracle et comment la mettre en œuvre.

Qu’est-ce que l’obfuscation des données Oracle ?

L’obfuscation des données Oracle est une fonctionnalité d’Oracle Database qui aide à protéger les données sensibles contre les accès non autorisés. Elle modifie les données de manière à ce que seules les personnes autorisées puissent les utiliser, tout en les gardant réalistes et précises.

De nombreuses organisations utilisent l’obfuscation des données pour protéger les données sensibles de production dans des environnements non-production tels que le développement, les tests ou la formation. Masquez les détails sensibles au lieu d’utiliser de vrais noms de clients, numéros de compte, etc. Cela réduit le risque de violations de données et aide à se conformer aux lois sur la confidentialité des données.

Quelques techniques courantes d’obfuscation des données incluent :

- Chiffrement : Encodage des données à l’aide d’un chiffrement

- Substitution : Remplacer les données sensibles par des valeurs fictives mais réalistes

- Mélange : Réorganiser aléatoirement l’ordre des éléments de données

- Néantisation : Remplacer les données par des valeurs NULL

- Masquage : Obscurcir des parties des données, par exemple en affichant uniquement les 4 derniers chiffres d’un numéro de sécurité sociale

L’obfuscation des données Oracle prend en charge ces techniques et bien d’autres grâce à divers outils et packages. L’environnement de production n’expose jamais les données sensibles originales à l’extérieur.

Obfuscation des données sur différentes plateformes

Bien qu’Oracle offre des capacités robustes d’obfuscation des données, le concept et l’importance de l’obfuscation s’étendent à toutes les plateformes de bases de données et systèmes de stockage de données. Les organisations modernes gèrent généralement des données sur plusieurs plateformes, ce qui rend une stratégie d’obfuscation globale essentielle pour une protection complète.

Les techniques d’obfuscation des données varient selon la plateforme mais partagent des objectifs communs : protéger les informations sensibles tout en maintenant la fonctionnalité des données. Microsoft SQL Server implémente l’obfuscation des données grâce aux fonctionnalités de masquage dynamique des données et d’Always Encrypted. PostgreSQL propose le masquage via des vues et la sécurité au niveau des lignes. MongoDB offre le chiffrement au niveau des champs pour obfusquer des champs spécifiques dans les documents.

Les fournisseurs de cloud ont également intégré des capacités d’obfuscation des données dans leurs services. AWS propose le chiffrement au niveau des colonnes dans Redshift et DynamoDB. Google Cloud offre le masquage des données dans BigQuery, tandis qu’Azure SQL Database inclut un masquage dynamique des données similaire aux fonctionnalités de rédaction d’Oracle.

Des solutions tierces comme DataSunrise étendent les capacités d’obfuscation des données au-delà des fonctionnalités natives des bases de données. Ces outils spécialisés offrent des politiques d’obfuscation cohérentes à travers des environnements de bases de données hétérogènes, une gestion centralisée, et des algorithmes d’obfuscation avancés qui préservent les relations et les propriétés statistiques des données.

Quelle que soit la plateforme, une obfuscation efficace des données respecte des principes clés : maintenir le format et la structure des données, préserver l’intégrité référentielle, supporter la fonctionnalité des applications avec des données obfusquées, et mettre en œuvre un accès basé sur les rôles entre les données obfusquées et les données originales. Suivre ces principes garantit que l’obfuscation des données remplit son objectif principal — protéger les informations sensibles tout en permettant aux systèmes de fonctionner normalement.

Outils d’obfuscation des données Oracle

Oracle fournit plusieurs outils pour mettre en œuvre l’obfuscation des données :

Rédaction des données

La Rédaction des données Oracle est une fonctionnalité de sécurité qui masque les données sensibles avant qu’elles ne quittent la base de données. Elle permet de masquer les données d’une colonne en utilisant des politiques basées sur différentes conditions, telles que les rôles des utilisateurs. Par exemple :

BEGIN DBMS_REDACT.ADD_POLICY( object_schema => 'hr', object_name => 'employees', column_name => 'email', policy_name => 'redact_emp_email', function_type => DBMS_REDACT.PARTIAL, function_parameters => '0,1,XXXXXXX'); END;

Cela masque les adresses e-mail des employés pour n’afficher que le premier caractère, le reste étant remplacé par « X », par exemple « [email protected] » devient « jXXXXXX ».

Masquage et extraction de données

Le pack de Masquage des données Oracle fournit des outils pour masquer et extraire des données sensibles à des fins non-production :

- Masquage des données : Remplace les données sensibles par des données fictives réalistes

- Extraction de données : Crée un sous-ensemble de données basé sur les exigences de l’application

Par exemple, pour masquer les noms des employés :

BEGIN

DBMS_DATAPUMP.METADATA_TRANSFORM(

job_name => 'MASK EMP DATA',

object_type => 'TABLE',

transform_name => 'COLUMN_MASK',

transform_value =>

'empno_trans:EMPLOYEE_ID,

ename_trans:EMPLOYEE_NAME');

END;Cela remplace, lors de l’exportation, les colonnes correspondant au numéro et au nom des employés par des données masquées.

Comment mettre en œuvre l’obfuscation des données Oracle

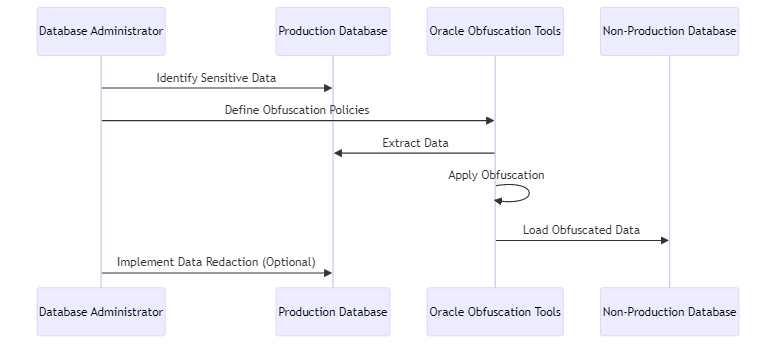

Voici un processus de haut niveau pour mettre en œuvre l’obfuscation des données Oracle :

- Identifier les données sensibles : Identifiez les données nécessitant une protection — informations personnellement identifiables (PII), données financières, etc. Cela peut impliquer un processus de découverte des données.

- Choisir les techniques d’obfuscation : Sélectionnez les techniques appropriées telles que le chiffrement, le masquage, le mélange en fonction des types de données et des besoins de l’application.

- Développer les politiques d’obfuscation : Définissez les règles et conditions d’obfuscation en utilisant les outils Oracle. Évaluez-les à l’aide de données d’exemple.

- Implémenter en environnement non-production : Appliquez l’obfuscation sur les données exportées de la production vers des environnements non-production.

- Masquer en production (facultatif) : Pour des données très sensibles, vous pouvez choisir d’implémenter des politiques de rédaction directement en production.

Passons en revue un exemple simple de masquage des salaires des employés en utilisant la Rédaction des données :

Tout d’abord, nous créons une table d’employés d’exemple avec quelques données :

CREATE TABLE employees ( employee_id NUMBER, name VARCHAR2(100), salary NUMBER ); INSERT INTO employees VALUES (1, 'John Smith', 50000); INSERT INTO employees VALUES (2, 'Jane Doe', 60000);

Ensuite, nous créons une politique de rédaction pour masquer partiellement le salaire :

BEGIN DBMS_REDACT.ADD_POLICY( object_schema => 'hr', object_name => 'employees', column_name => 'salary', policy_name => 'mask_emp_salary', function_type => DBMS_REDACT.PARTIAL, function_parameters => '9,1,*'); END;

Cela n’affiche que le premier chiffre du salaire et remplace le reste par « * ». Ainsi, « 50000 » devient « 5**** ».

Lorsqu’un utilisateur interroge la table des employés, la colonne des salaires affichera les valeurs masquées :

SELECT * FROM employees;

EMPLOYEE_ID NAME SALARY

----------- -------------- ------

1 John Smith 5****

2 Jane Doe 6****Les salaires réels ne sont jamais exposés, mais les données restent réalistes pour le développement et les tests. Les données originales non masquées ne sont accessibles qu’aux utilisateurs autorisés en production.

Bonnes pratiques pour l’obfuscation des données

Voici quelques bonnes pratiques pour assurer le succès de l’obfuscation des données Oracle :

- Utiliser le principe du moindre privilège : Accordez l’accès aux données masquées sur une base strictement nécessaire. Révisez et ajustez régulièrement les autorisations d’accès.

- Maintenir l’intégrité référentielle : Veillez à ce que l’obfuscation préserve l’intégrité référentielle entre les entités de données connexes. Utilisez un masquage cohérent entre les tables.

- Tester minutieusement : Testez les politiques d’obfuscation sur des données d’exemple et vérifiez la fonctionnalité des applications avec les données masquées avant de les déployer en production.

- Documenter les processus d’obfuscation : Veillez à tenir une documentation précise des données masquées. Enregistrez la méthode utilisée pour cacher les données. De plus, fournissez des instructions sur la manière de révéler les données cachées si nécessaire, par exemple pour résoudre des problèmes.

- Surveiller et auditer : Mettez en place une surveillance rigoureuse et des contrôles pour détecter toute tentative non autorisée d’accès à des informations confidentielles, même si elles sont masquées.

Les outils d’obfuscation des données Oracle aident à protéger les données sensibles lors du développement et des tests, tout en permettant une utilisation réaliste. L’obfuscation est essentielle pour la protection des données. Associez-la à d’autres mesures de sécurité telles que les contrôles d’accès, le chiffrement et l’audit. Cette combinaison permet de mettre en place une stratégie de défense robuste.

Conclusion

L’obfuscation des données Oracle est une technique essentielle pour protéger les informations sensibles dans les environnements non-production. Les développeurs peuvent tester des applications en utilisant des données fictives mais réalistes au lieu de données réelles, afin d’éviter de révéler des informations sensibles.

Oracle offre plusieurs capacités d’obfuscation à travers des fonctionnalités comme la Rédaction des données et le Masquage des données. Ces fonctionnalités permettent de définir des politiques flexibles pour masquer, chiffrer ou randomiser les données sensibles en fonction des utilisateurs et des conditions. Mettre en œuvre l’obfuscation des données consiste à identifier les données sensibles, à sélectionner les techniques appropriées, à développer et tester les politiques d’obfuscation, puis à les appliquer aux exportations de données en environnement non-production.

Lors de l’utilisation de l’obfuscation des données Oracle, il est important de suivre les meilleures pratiques. Ces pratiques impliquent de limiter l’accès aux données, de maintenir les relations entre les données, de tester les politiques, de documenter les processus et de surveiller l’utilisation. L’obfuscation des données aide les organisations à utiliser les données pour des objectifs commerciaux en toute sécurité. Elle fonctionne en complément d’autres mesures de sécurité pour prévenir des violations de données coûteuses et préjudiciables.

À mesure que le paysage des données devient de plus en plus complexe et que les menaces se sophistiquent, la sécurité des données ne pourra qu’être plus cruciale. L’obfuscation des données Oracle aide les organisations à protéger des données importantes tout en tirant le meilleur parti de leurs actifs de données. Les entreprises peuvent innover en toute confiance tout en protégeant leur sécurité et leur vie privée en intégrant une forte obfuscation dans leurs systèmes de gestion des données.