Outils d’Audit ScyllaDB

Introduction

Dans le monde axé sur les données d’aujourd’hui, les outils d’audit ScyllaDB sont devenus essentiels pour maintenir la sécurité et la conformité dans des environnements de bases de données complexes. ScyllaDB, connue pour ses capacités de haute performance et son architecture compatible avec Cassandra, fournit des fonctionnalités d’audit robustes qui aident les organisations à suivre et surveiller les activités de la base de données. À mesure que les entreprises comptent de plus en plus sur les bases de données distribuées pour gérer des informations sensibles, la mise en place de mesures appropriées de sécurité des bases de données devient cruciale pour protéger les actifs de données et assurer la conformité réglementaire. Le besoin de solutions d’audit de données complètes a considérablement augmenté, en particulier dans les entreprises qui traitent des informations sensibles sur les clients et des exigences de conformité.

Outils d’Audit Natifs de ScyllaDB

L’édition entreprise de ScyllaDB inclut des capacités d’audit intégrées qui permettent aux administrateurs de surveiller et de journaliser diverses activités de la base de données. La fonctionnalité d’audit native peut être configurée via le fichier de configuration scylla.yaml, où les administrateurs peuvent spécifier les catégories d’audit, les tables cibles et les options de stockage.

Voici un exemple de configuration d’audit de base dans ScyllaDB :

audit: "table"

audit_categories: "DCL,DDL,AUTH"

audit_tables: "mykespace.mytable"

audit_keyspaces: "mykespace"Les journaux d’audit peuvent être stockés soit dans une table dédiée de ScyllaDB, soit envoyés au Syslog. Lorsqu’on utilise le stockage de table, les informations d’audit sont structurées de la manière suivante :

CREATE TABLE IF NOT EXISTS audit.audit_log (

date timestamp,

node inet,

event_time timeuuid,

category text,

consistency text,

table_name text,

keyspace_name text,

operation text,

source inet,

username text,

error boolean,

PRIMARY KEY ((date, node), event_time));Exemple de Journaux d’Audit Natifs

Voici un exemple de ce à quoi peuvent ressembler les journaux d’audit natifs dans ScyllaDB :

SELECT * FROM audit.audit_log;

date | node | event_time | category | consistency | table_name | keyspace_name | operation | source | username | error

---------------------+------------+-------------------------------------+----------+-------------+------------+---------------+-----------+------------+----------+-------

2024-02-15 10:00:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174000 | DCL | QUORUM | mytable | mykespace | SELECT | 192.168.1.2| admin | false

2024--15 10:05:00 | 192.168.1.1| -e89b-e456-123e-426614174001 | DDL | QUORUM | mytable | mykespace | CREATE | 192.168.1.2| admin | false

2024-02-15 10:10:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174002 | AUTH | QUORUM | mytable | mykespace | LOGIN | 192.168.1.3| user1 | false

2024-02-15 10:15:00 | 192.168.1.1| 123e4567-e89b-12d3-a456-426614174003 | DCL | QUORUM | mytable | mykespace | UPDATE | 192.168.1.4| user2 | trueDans cet exemple, les journaux d’audit capturent diverses activités de la base de données, y compris des opérations SELECT et UPDATE (DCL), la création de table (DDL) et les tentatives de connexion (AUTH). Chaque entrée de journal inclut des détails tels que l’heure de l’événement, la catégorie, le niveau de cohérence, les noms des tables et des espaces de clé, le type d’opération, l’IP source, le nom d’utilisateur et si l’opération a entraîné une erreur.

Les fonctionnalités d’audit natives de ScyllaDB prennent en charge diverses catégories d’audit, y compris DCL (Data Control Language), DDL (Data Definition Language), AUTH (événements d’authentification) et ADMIN (opérations administratives). Ce contrôle granulaire permet aux organisations de se concentrer sur les types spécifiques d’activités de base de données qui nécessitent une surveillance.

DataSunrise : Un Ensemble d’Outils d’Audit Complets

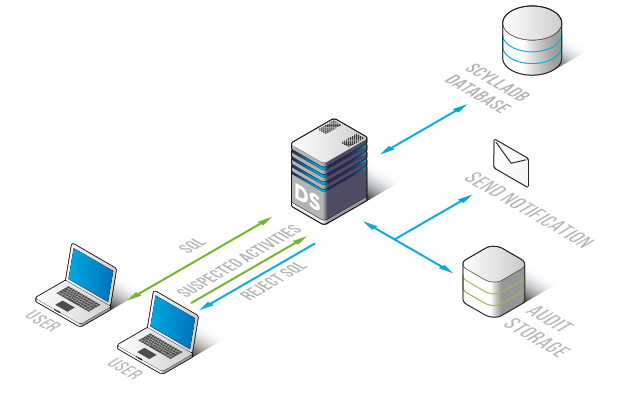

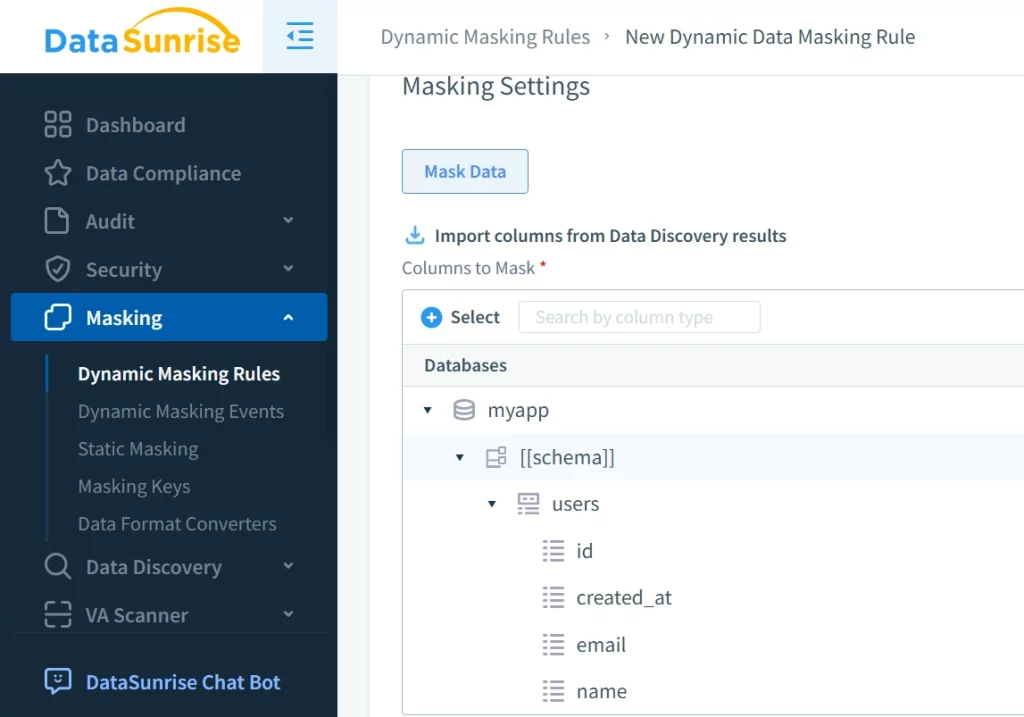

DataSunrise étend les capacités d’audit natives de ScyllaDB en fournissant une solution complète de surveillance des activités de base de données. En tant que plate-forme de sécurité dédiée, DataSunrise offre des fonctionnalités d’audit améliorées spécifiquement conçues pour les environnements ScyllaDB.

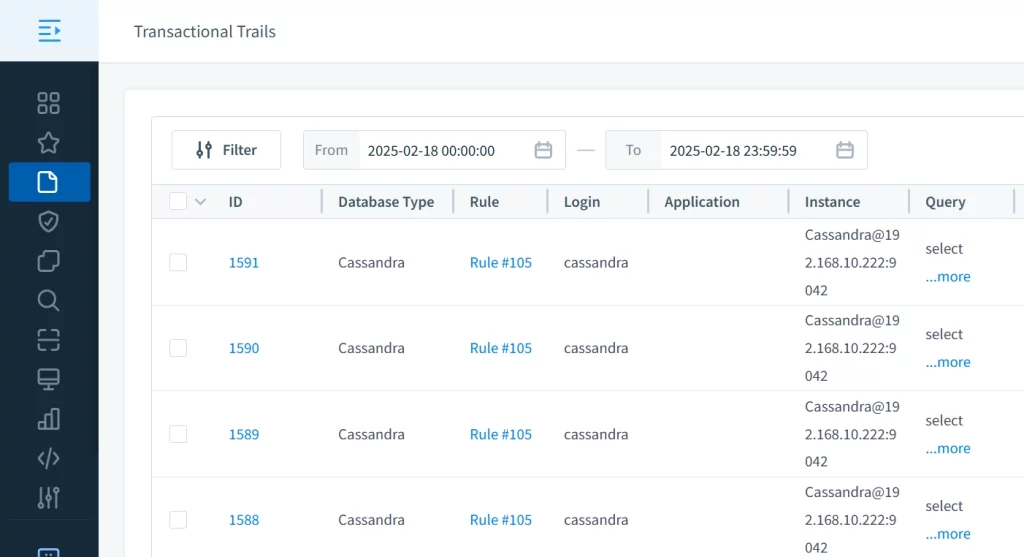

La plateforme fournit une surveillance en temps réel des activités de la base de données, avec des pistes d’audit détaillées qui capturent chaque interaction avec la base de données. Les outils d’audit de ScyllaDB de DataSunrise incluent des fonctionnalités avancées telles que la surveillance des utilisateurs privilégiés, l’analyse des requêtes et les rapports de conformité automatisés.

La fonctionnalité Historique des Activités de Données ScyllaDB de DataSunrise maintient des journaux complets de toutes les opérations de la base de données, permettant aux organisations de suivre les changements, d’enquêter sur les incidents et de démontrer la conformité avec diverses exigences réglementaires.

Les capacités d’audit de la solution aident les organisations à maintenir des enregistrements détaillés des modèles d’accès à la base de données, modifications et menaces potentielles à la sécurité, tout en fournissant des interfaces faciles à utiliser pour examiner et analyser les données d’audit.

Conclusion

Les outils d’audit ScyllaDB jouent un rôle essentiel dans le maintien de la sécurité et de la conformité des bases de données. Bien que les fonctionnalités natives d’audit de ScyllaDB offrent des capacités de surveillance essentielles, DataSunrise propose une solution plus complète pour les organisations nécessitant des fonctionnalités avancées de sécurité et de conformité. Pour découvrir tout le potentiel des solutions de sécurité ScyllaDB de DataSunrise, les utilisateurs intéressés peuvent programmer une démonstration personnalisée ou télécharger la version d’essai pour évaluer ses capacités de première main.