Transformer la Sécurité des Bases de Données avec les Technologies LLM, ML, NLP et OCR

Introduction

À mesure que les violations de données et les cyberattaques deviennent de plus en plus courantes, les organisations se tournent vers des technologies avancées telles que les grands modèles de langage (LLM), l’apprentissage automatique (ML), le traitement du langage naturel (NLP) et la reconnaissance optique de caractères (OCR) pour renforcer leur posture de sécurité des bases de données. Ces outils de pointe LLM et ML peuvent automatiser des tâches de sécurité clés, détecter un comportement utilisateur suspect et découvrir des données sensibles dans des bases de données structurées et non structurées.

Dans cet article, nous allons explorer comment les LLM, ML, NLP et OCR sont utilisés pour révolutionner la sécurité des bases de données. Nous examinerons des exemples concrets de ces technologies en action et nous discuterons des avantages qu’elles offrent pour protéger des actifs de données critiques. À la fin, vous aurez une compréhension solide du rôle que ces outils avancés peuvent jouer dans une stratégie globale de sécurité des bases de données.

LLMs pour l’Automatisation de l’Expérience Client

Une application excitante des grands modèles de langage dans la sécurité des bases de données est l’automatisation des tâches liées à l’expérience client (CX). Les LLM comme GPT-4 ont la capacité de dialoguer de manière humaine, de répondre aux questions et même d’aider à résoudre des problèmes techniques.

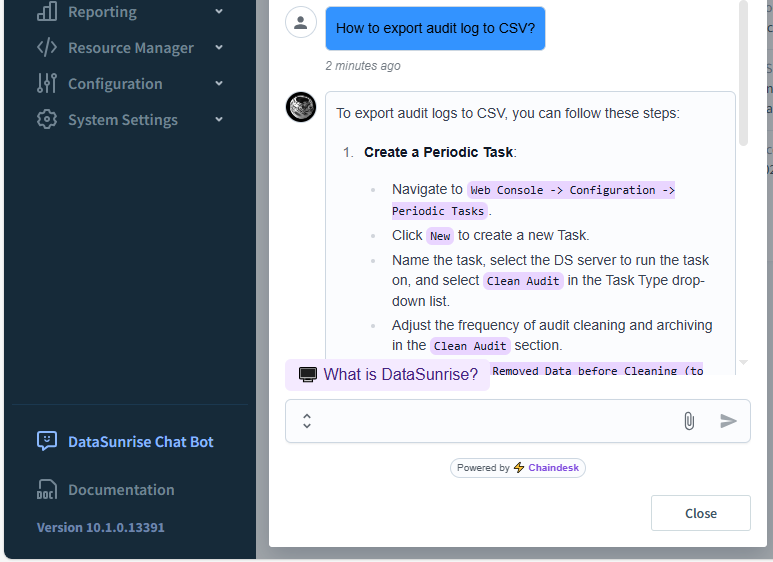

Par exemple, DataSunrise propose un assistant virtuel alimenté par LLM capable de traiter de nombreuses demandes client courantes liées à leurs produits de sécurité de bases de données. Lorsqu’un client a une question ou rencontre un problème, il peut simplement décrire le problème en langage naturel. L’assistant LLM fournit alors les informations pertinentes ou guide le client étape par étape dans la résolution du problème.

En automatisant les interactions client en frontend, les LLM libèrent le personnel humain pour se concentrer sur des tâches de sécurité de niveau supérieur. L’automatisation CX basée sur les LLM peut aider les fournisseurs de sécurité de bases de données à fournir un service client réactif 24h/24 et 7j/7 de manière économique. Une étude de cas par IBM a révélé qu’une entreprise utilisant un assistant LLM pouvait traiter 80% des demandes client courantes sans intervention humaine.

DataSunrise a introduit l’automatisation CX dans l’interface utilisateur elle-même, offrant le même niveau d’assistance sur notre site web et dans l’interface utilisateur de la solution DataSunrise.

Figure 1 – Le Chat Bot DataSunrise est désormais disponible dans l’interface utilisateur.

Le Chat Bot DataSunrise est une fonctionnalité conforme au RGPD. La température de son LLM est réglée sur 0, et son espace de stockage contient toute la documentation qui accompagne l’installation du logiciel. En plus de la documentation, l’espace de stockage du chatbot inclut une vaste base de questions-réponses compilée par nos ingénieurs de support.

Le LLM est limité aux informations provenant de l’espace de stockage et d’une invite. Cela permet de s’assurer que la réponse ne contient pas d’informations générales ou imaginaires sur le sujet.

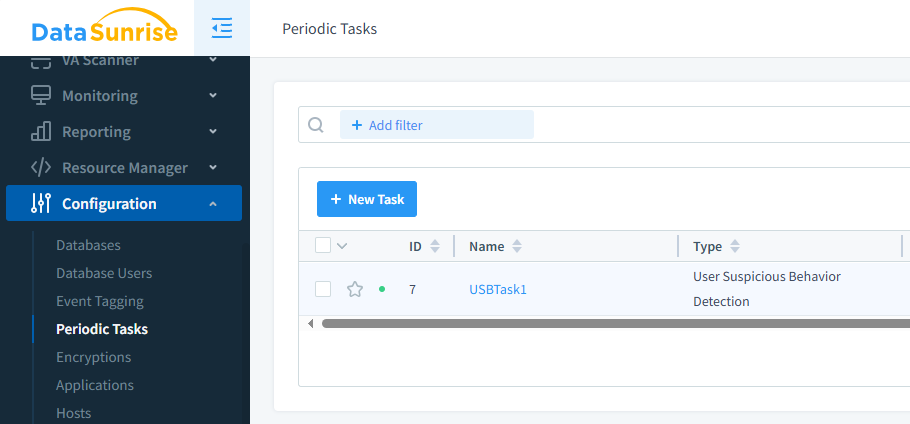

ML pour la Surveillance du Comportement des Utilisateurs

Un autre domaine d’application clé des technologies avancées dans la sécurité des bases de données est la surveillance du comportement des utilisateurs pour détecter des signes d’activité malveillante. Les algorithmes d’apprentissage automatique peuvent être entraînés sur des modèles d’accès historiques pour développer une base de comportement normal pour chaque utilisateur. Le modèle ML peut alors analyser les actions des utilisateurs en temps réel et signaler toute activité inhabituelle ou suspecte.

La surveillance du comportement basée sur ML peut détecter des problèmes tels que :

- Des tentatives de connexion échouées excessives pouvant indiquer une attaque par force brute

- Des téléchargements ou exportations de données volumineux en dehors des normes de l’utilisateur

- Accéder à des bases de données ou tables normalement non utilisées par cet individu

- Se connecter depuis des emplacements ou des appareils non familiers

Lorsque DataSunrise détecte un comportement suspect, le système ML peut automatiquement alerter le personnel de sécurité et même prendre des mesures proactives comme verrouiller le compte en question. La surveillance comportementale ML joue le rôle d’une garde de sécurité toujours en alerte, identifiant et répondant aux menaces de bases de données 24 heures sur 24.

Figure 2 – La détection des comportements utilisateurs suspects est basée sur des modèles statistiques NLP.

Les surfaces d’attaque croissantes et la complexité accrue des cybermenaces sont exacerbées par une pénurie persistante de professionnels de la cybersécurité. Pour combler le déficit mondial de plus de 3 millions d’experts en cybersécurité, la main-d’œuvre dans ce domaine devrait augmenter d’environ 89%. Les outils LLM et ML offrent une solution potentielle pour combler ce fossé de talents.

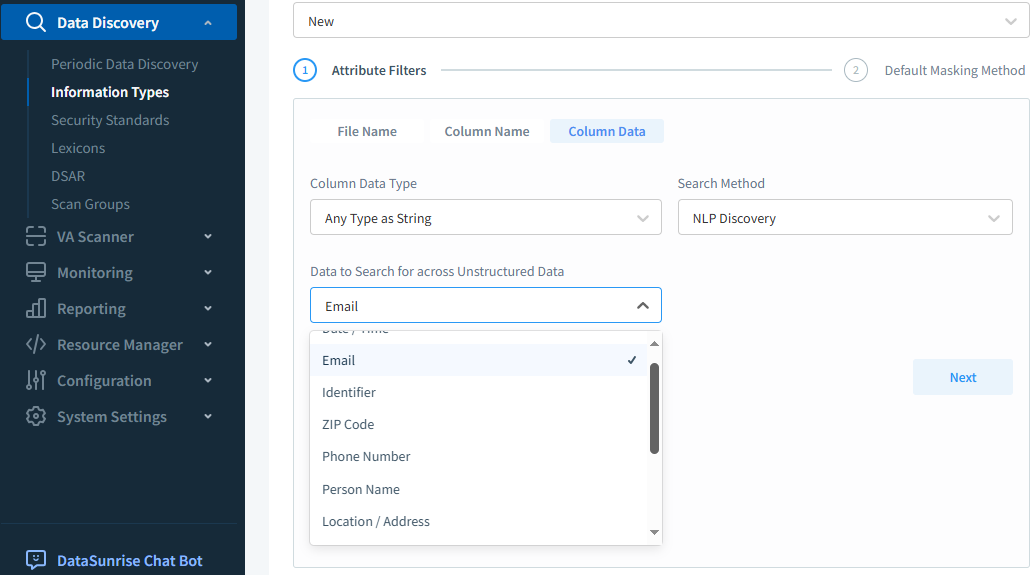

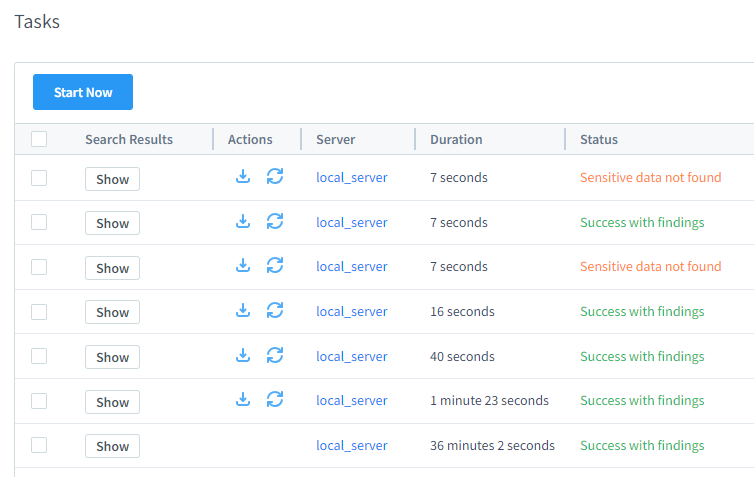

NLP pour la Découverte de Données Complexes

Découvrir et classifier des données sensibles est une partie cruciale mais souvent chronophage de la sécurité des bases de données et de la conformité. Les organisations doivent savoir où se trouve les informations réglementées telles que les données personnelles, les détails financiers et les dossiers de santé pour mettre en place les protections appropriées.

C’est là que le traitement du langage naturel intervient. Le NLP peut analyser et extraire des informations significatives à partir de sources de données non structurées comme les champs de texte, les magasins de documents et les fichiers journaux. En comprenant le contexte autour des éléments de données, le NLP peut identifier avec précision les informations sensibles qui peuvent être “cachées à la vue de tous”.

Dans un cas d’utilisation réel, un fournisseur de soins de santé a utilisé le NLP pour analyser une énorme base de données de notes de médecins et de dossiers de patients. L’outil NLP a été capable de trouver des instances d’informations de santé protégées (PHI), permettant au fournisseur de sécuriser ces données et de respecter les exigences de conformité HIPAA. Sans le NLP, il aurait été presque impossible de revoir manuellement un volume aussi massif d’informations non structurées.

Le scanner de découverte de données alimenté par NLP de DataSunrise peut rechercher dans les bases de données 12 types différents d’informations personnelles – noms, adresses, numéros d’identité, et plus encore. Les algorithmes NLP comprennent la sémantique des données, pas seulement la syntaxe, afin qu’ils puissent trouver des détails sensibles même s’ils ne sont pas parfaitement formatés ou étiquetés.

Figure 3 – Méthode de recherche de découverte NLP dans la définition de l’attribut de type d’information.

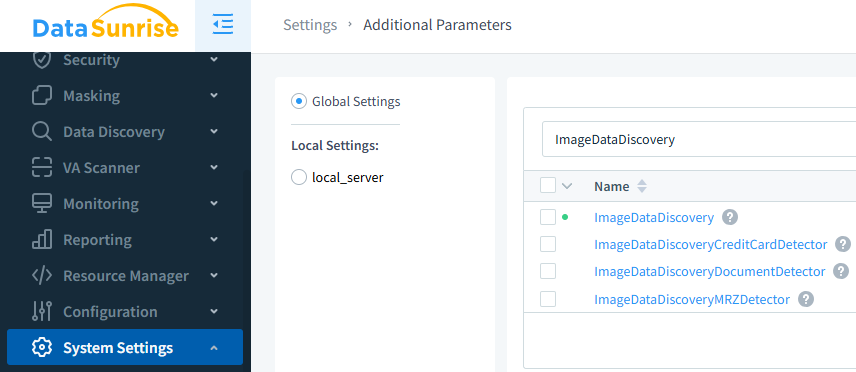

OCR pour la Sécurisation des Documents Numérisés

Les données sensibles ne sont pas toutes d’origine numérique. De nombreuses organisations s’appuient encore sur des documents physiques comme les contrats numérisés, les factures et les formulaires qui peuvent contenir des détails réglementés. Sécuriser ces documents numérisés nécessite d’abord d’extraire le texte des images, ce qui est là que la reconnaissance optique de caractères intervient.

Figure 4 – Activation de l’OCR pour la découverte des données dans les paramètres système – Paramètres supplémentaires.

Les outils OCR analysent les motifs de pixels dans une image pour identifier les lettres et les mots individuels. Les solutions OCR avancées utilisent l’apprentissage automatique et la vision par ordinateur pour améliorer la précision de l’extraction de texte, même pour les scans de faible qualité ou manuscrits. Une fois le texte extrait, il peut être intégré dans une chaîne NLP pour découvrir toute donnée sensible contenue dans le document.

DataSunrise a intégré plusieurs technologies OCR dans sa plateforme de sécurité des données. En plus des modèles OCR basés sur le ML classique, DataSunrise peut exploiter la bibliothèque de vision par ordinateur OpenCV pour un prétraitement sophistiqué des images. Si les utilisateurs disposent de documents hautement complexes, DataSunrise prend également en charge le service OCR Amazon Textract pour une précision maximale.

Figure 5 – Résultats de la découverte de données sensibles basée sur OCR.

Par exemple, imaginez une banque qui doit sécuriser un grand volume de demandes de prêt numérisées remontant à plusieurs décennies. En passant ces documents par l’outil OCR de DataSunrise, la banque peut extraire les principaux champs de données personnelles. Avec ces informations identifiées, l’utilisateur peut traiter les fichiers selon les besoins pour se conformer aux lois sur la protection des données financières.

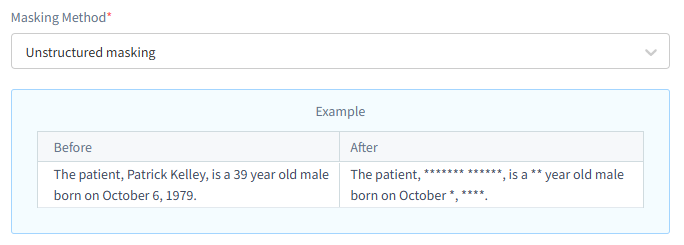

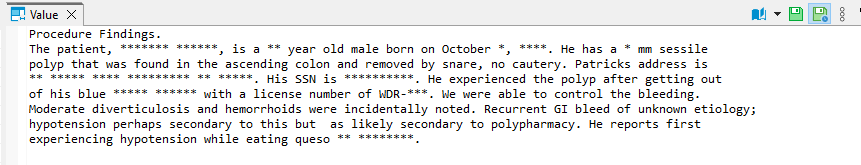

NLP pour le Masquage des Données Non Structurées

65 pour cent de toutes les données non structurées valorisées sont des textes. Pour prévenir les fuites de données et réaliser un masquage dynamique des données nécessitant une protection, DataSunrise propose des outils NLP pour le masquage des données non structurées.

La configuration de règle de masquage dynamique pour les données non structurées est presque identique à celle pour les données structurées, sauf pour la méthode de masquage. Ce type de masquage est extrêmement utile lorsque vous ne connaissez pas le format des données sensibles à l’avance et que vous ne pouvez pas simplement rechercher des correspondances d’expressions régulières dans tout le fichier.

Figure 6 – Configuration de la règle de masquage dynamique. Vous pouvez voir que nous avons sélectionné la méthode de masquage non structuré.

La méthode de masquage non structuré de DataSunrise prend en charge divers formats de données non structurées dans la base de données sous forme de données binaires (comme les documents Word ou simples fichiers txt). Lorsque nous accédons à ces données non structurées via le port proxy de DataSunrise, DataSunrise masque automatiquement les parties sensibles.

Image 7 – DataSunrise masque les données à mesure que l’utilisateur y accède via le port proxy. Ici, nous avons accédé aux données avec le logiciel DBeaver. Notez les astérisques à la place de toutes les parties sensibles.

Résumé et Conclusion

Comme nous l’avons vu, les grands modèles de langage, l’apprentissage automatique, le traitement du langage naturel et la reconnaissance optique de caractères jouent tous un rôle vital dans l’avenir de la sécurité des bases de données. Ces outils LLM et ML permettent aux organisations de :

- Automatiser le support client pour un service plus réactif

- Détecter le comportement utilisateur malveillant en temps réel

- Découvrir et classifier les données sensibles dans les sources structurées et non structurées

- Sécuriser les informations réglementées cachées dans les documents numérisés

Bien que la mise en œuvre de ces outils de pointe puisse sembler intimidante, des plateformes comme DataSunrise les rendent accessibles aux entreprises de toutes tailles. En combinant plusieurs technologies complémentaires dans une interface conviviale, DataSunrise simplifie et rationalise les opérations de sécurité des bases de données. Les outils flexibles et riches en fonctionnalités de DataSunrise peuvent aider toute organisation à renforcer la protection des données, assurer la conformité et se prémunir contre des menaces cybernétiques en constante évolution.

Pour plus d’informations sur la manière dont DataSunrise peut tirer parti de la puissance des LLM, ML, NLP et OCR pour protéger vos bases de données, veuillez soumettre une demande de démonstration en ligne à une date et une heure qui vous conviennent.

Suivant