Piste de vérification des données Oracle

Introduction à la piste de vérification des données Oracle

Dans l’environnement informatique complexe d’aujourd’hui, la sécurisation des bases de données et l’assurance de la conformité réglementaire sont une priorité absolue. Oracle, en tant que leader des systèmes de gestion de bases de données, offre des outils avancés pour suivre, surveiller et auditer les activités des utilisateurs au sein de ses bases de données. Cet article explore la piste de vérification des données d’Oracle et comment ses fonctionnalités – ainsi que des solutions tierces – peuvent renforcer vos efforts de sécurité et de conformité de la base de données.

Qu’est-ce qu’une piste de vérification des données Oracle ?

Une piste de vérification des données Oracle fait référence au processus de capture de journaux détaillés des activités de la base de données pour suivre les actions des utilisateurs et garantir un environnement sécurisé et conforme. Ces journaux fournissent des informations cruciales sur les opérations de la base de données, aidant les organisations à détecter les accès non autorisés et à maintenir le contrôle sur les données sensibles. Les outils d’audit avancés d’Oracle génèrent des journaux étendus pouvant être configurés pour une surveillance en temps réel, garantissant que les activités suspectes sont détectées rapidement et efficacement.

Le rôle de la piste de vérification des données Oracle dans la sécurité

La piste de vérification des données d’Oracle joue un rôle clé dans le renforcement de la sécurité des bases de données et la conformité aux exigences réglementaires. Elle aide les organisations à :

- Suivre les activités des utilisateurs : Les journaux d’audit d’Oracle enregistrent des actions importantes telles que les connexions, les modifications de données et les changements de schéma, permettant aux administrateurs de surveiller qui a fait quoi et quand.

- Détecter les violations de sécurité : En analysant les journaux d’audit, les administrateurs peuvent identifier des comportements suspects, tels que des accès non autorisés ou des tentatives d’élévation de privilèges.

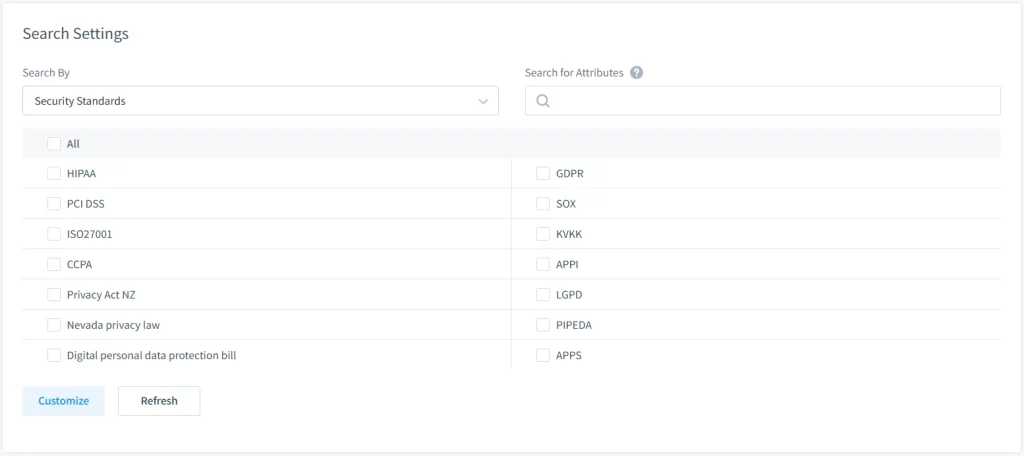

- Assurer la conformité réglementaire : La piste de vérification des données d’Oracle aide à répondre aux normes de conformité telles que le RGPD, HIPAA, et PCI DSS en maintenant des journaux d’audit détaillés prouvant l’adhésion aux règlements de l’industrie.

- Prévenir les modifications non autorisées : Des journaux détaillés des manipulations de données (insertions, mises à jour, suppressions) permettent de détecter les changements non autorisés, empêchant la falsification des données.

Types de vérification dans Oracle et comment les mettre en œuvre

Oracle fournit divers mécanismes d’audit qui aident les administrateurs à surveiller les activités de la base de données et à garantir la conformité avec les normes de sécurité. Voici les principaux types d’audit, ainsi que les étapes pour les activer.

1. Audit standard

L’audit standard capture des événements de la base de données tels que les connexions, les accès aux données et les changements de schéma. Bien que cette méthode soit facile à mettre en œuvre, elle peut ne pas fournir les informations détaillées nécessaires pour des besoins de sécurité ou de conformité de haut niveau.

Activation de l’audit standard :

Pour activer l’audit standard dans Oracle, utilisez la commande SQL suivante :

ALTER SYSTEM SET audit_trail = DB, EXTENDED SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Cette commande configure Oracle pour stocker les journaux d’audit dans la base de données elle-même.

- L’option

EXTENDEDgarantit que les instructions SQL et les variables de liaison associées sont capturées.

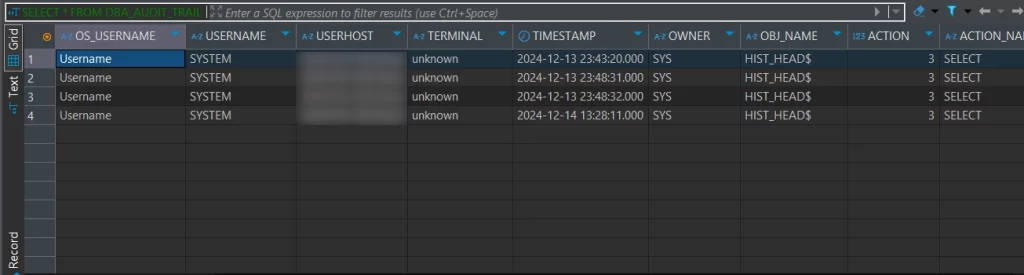

Une fois activé, interrogez la table DBA_AUDIT_TRAIL pour examiner les journaux d’audit.

2. Audit à granule fine (FGA)

L’audit à granule fine (FGA) permet aux administrateurs d’auditer l’accès à des données spécifiques en fonction de conditions. Cette fonctionnalité est essentielle pour surveiller les données sensibles et les actions à haut risque, en réduisant le volume de journaux en se concentrant uniquement sur les événements pertinents.

Activation de l’audit à granule fine :

Pour configurer le FGA pour l’audit des enregistrements d’employés à salaire élevé, utilisez le SQL suivant :

BEGIN

DBMS_FGA.add_policy(

object_schema => 'HR',

object_name => 'EMPLOYEES',

policy_name => 'audit_high_salary',

audit_condition => 'SALARY > 100000',

audit_column => 'SALARY',

enable => TRUE

);

END;- Cela crée une politique qui audite l’accès aux enregistrements des employés où le salaire dépasse 100 000 $.

- La

condition d'auditfiltre les journaux pour capturer uniquement les événements pertinents.

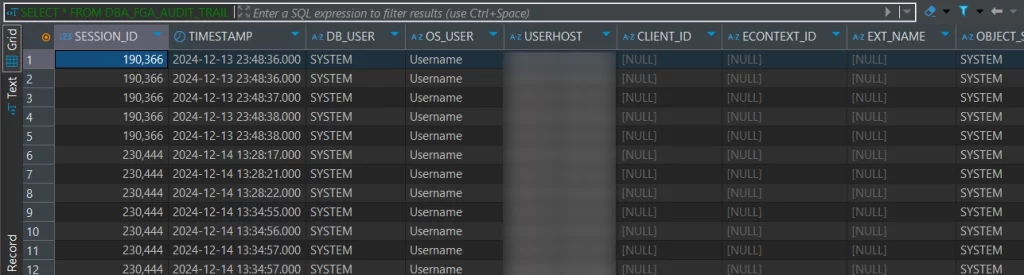

Les résultats peuvent être consultés dans la table DBA_FGA_AUDIT_TRAIL.

3. Audit du système d’exploitation (OS Auditing)

L’audit intégré d’Oracle capture les activités de la base de données, mais l’audit du système d’exploitation étend la surveillance au niveau du système d’exploitation, en suivant les accès aux fichiers, les connexions réseau et autres événements au niveau du système. Cela fournit une vue complète de la sécurité lorsqu’il est combiné avec les journaux de base de données.

Activation de l’audit OS :

Pour activer l’audit au niveau du système d’exploitation, utilisez la commande suivante :

ALTER SYSTEM SET audit_trail = OS SCOPE = SPFILE;

SHUTDOWN IMMEDIATE;

STARTUP;- Cela envoie les enregistrements d’audit à la piste de vérification du système d’exploitation (par exemple, syslog sous Linux ou journaux d’événements sous Windows).

L’audit OS vous aide à corréler les activités de la base de données et du système, améliorant ainsi votre posture de sécurité globale.

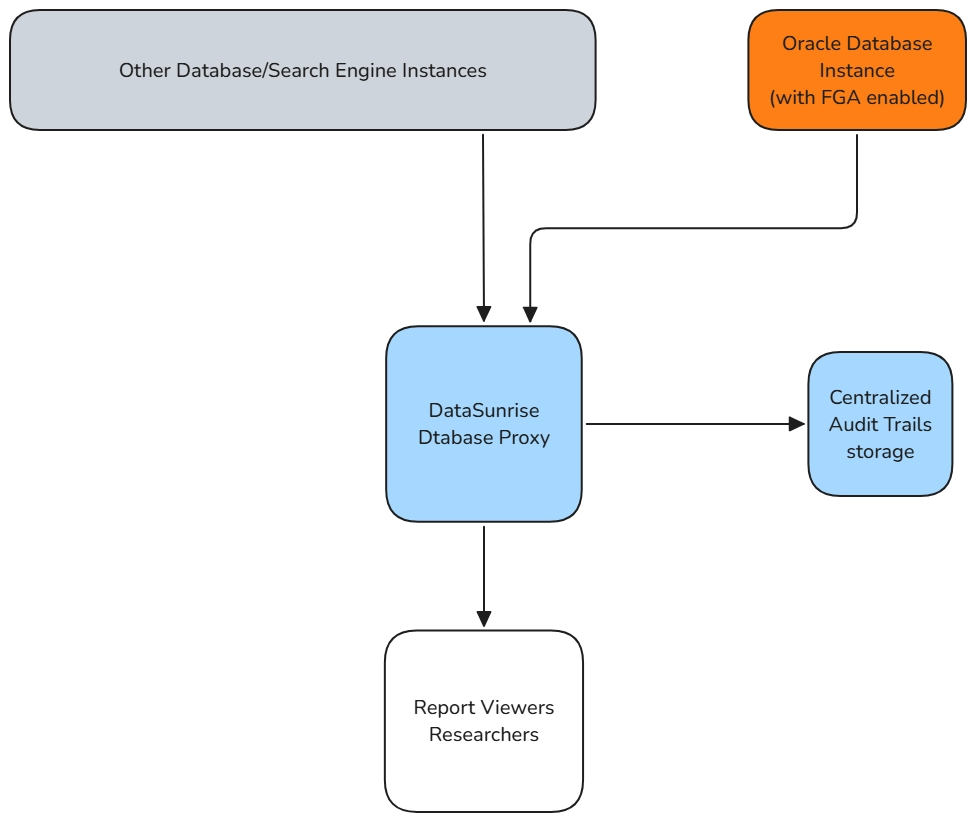

Piste de vérification des données Oracle avec DataSunrise : Système de vérification des données amélioré

Bien que les fonctionnalités natives de la piste de vérification des données d’Oracle offrent de solides capacités, des solutions tierces comme DataSunrise peuvent fournir des couches supplémentaires de sécurité et de contrôle. DataSunrise améliore le système d’audit d’Oracle avec les fonctionnalités suivantes :

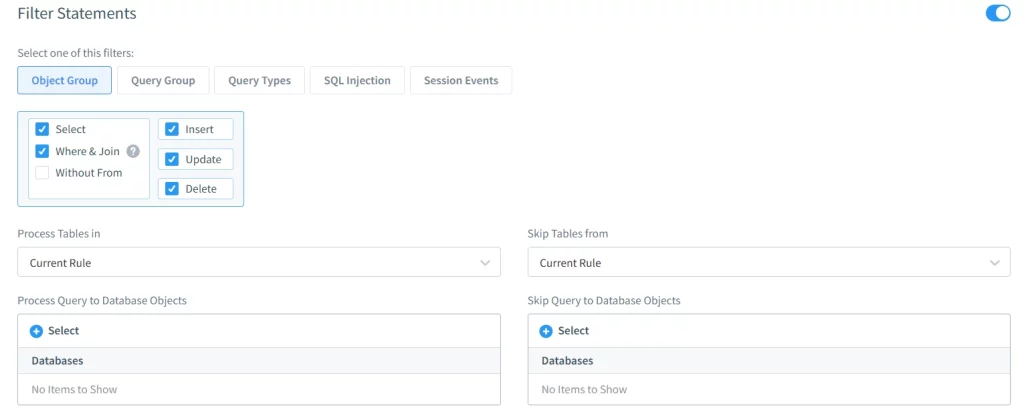

- Audit des données basé sur des règles granulaires : DataSunrise permet des audits hautement personnalisables, allant de la journalisation des actions spécifiques des utilisateurs à l’application d’expressions régulières (RegEx) aux requêtes pour un suivi des données plus ciblé.

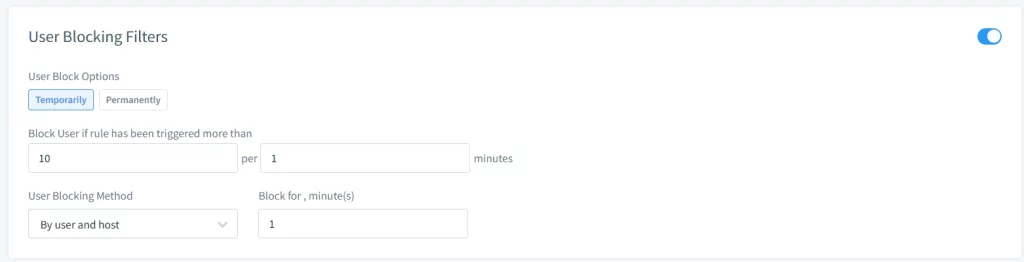

- Sécurité améliorée avec un proxy de base de données : DataSunrise agit comme un proxy entre votre base de données Oracle et les utilisateurs finaux, vous permettant de journaliser chaque requête et réponse du serveur tout en offrant la possibilité de bloquer les accès non autorisés voire de refuser les demandes en temps réel.

- Implémentation de masquage des données : DataSunrise découvre automatiquement les données sensibles et applique des masques de données dynamiques et statiques. Cela aide les organisations à se conformer à diverses réglementations sur la confidentialité des données en protégeant les informations sensibles.

Si vous cherchez à améliorer vos capacités d’audit des données Oracle, DataSunrise offre une suite complète de fonctionnalités qui peuvent vous aider à sécuriser plus efficacement votre environnement de base de données Oracle. Vous pouvez réserver une démonstration en ligne pour voir les choses en action.

Meilleures pratiques pour la mise en œuvre des pistes de vérification des données Oracle

Pour tirer le meilleur parti de votre piste de vérification des données Oracle et garantir la conformité, envisagez les meilleures pratiques suivantes :

- Définir des politiques d’audit claires : Fixez des objectifs spécifiques pour votre piste de vérification, tels que le suivi des tentatives de connexion, la surveillance de l’accès aux données sensibles ou la journalisation des modifications des objets critiques de la base de données.

- Utiliser l’audit à granule fine : Activez le FGA pour les données sensibles, telles que les dossiers financiers, les informations personnelles identifiables (PII), ou les transactions de grande valeur. Cela réduit le volume des journaux et aide à se concentrer sur les activités à haut risque.

- Examiner régulièrement les journaux d’audit : Mettez en place des processus automatisés pour examiner périodiquement les journaux d’audit, soit manuellement, soit via une solution tierce comme DataSunrise. L’examen régulier des journaux garantit la détection précoce des activités suspectes.

- Implémenter le contrôle d’accès : Utilisez l’audit OS pour suivre les événements au niveau du système et les combiner avec les journaux de la base de données pour une vue plus complète des activités utilisateur.

- Optimiser la performance : Si vous utilisez les outils d’audit natifs d’Oracle, assurez-vous que la journalisation ne dégrade pas les performances. Les outils comme DataSunrise peuvent aider à gérer la charge de l’audit efficacement sans impacter les performances du système.

En suivant ces meilleures pratiques, vous pouvez améliorer votre piste de vérification des données Oracle, en garantissant une sécurité robuste tout en répondant aux exigences de conformité réglementaire.

Conclusion

La mise en œuvre d’une piste de vérification des données Oracle est essentielle pour sécuriser les données sensibles et garantir la conformité aux règlements de l’industrie. En utilisant les fonctionnalités d’audit intégrées d’Oracle aux côtés de solutions tierces comme DataSunrise, les organisations peuvent améliorer la sécurité, suivre les activités des utilisateurs et détecter les menaces potentielles plus efficacement. Suivez les meilleures pratiques pour optimiser votre piste de vérification et maintenir une défense robuste contre les violations de données et les accès non autorisés.

Chez DataSunrise, nous respectons votre temps et nous efforçons de vous faciliter la tâche. Vous pouvez rapidement télécharger une version d’essai de notre plateforme de sécurité des données avec une simple adresse e-mail valide. Une fois le formulaire soumis, vous recevrez instantanément votre clé de licence d’essai dès le début du téléchargement. Si vous souhaitez explorer vos besoins spécifiques en matière de sécurité des données et voir comment DataSunrise peut vous aider, nous proposons également la possibilité de planifier une démonstration en ligne pour une discussion plus approfondie.