Elasticsearch Audit Trail

Introduction : Le Besoin Croissant de Capacités d’Audit Robustes

Elasticsearch a gagné en popularité grâce à ses puissantes capacités de recherche en texte intégral, à sa scalabilité et à ses fonctionnalités d’analyse de données en temps réel, le rendant idéal pour traiter de grands volumes de données diversifiées rapidement et efficacement. Cependant, cette dépendance accrue implique un besoin accru de sécurité des données et de responsabilité. Cet article explorera le concept de la piste d’audit d’Elasticsearch, son importance pour le maintien de la sécurité des données et la façon dont elle répond aux défis posés par les moteurs de recherche modernes et les LLM.

Elasticsearch, un moteur de recherche et d’analyse distribué populaire, traite de vastes quantités de données quotidiennement. Au fur et à mesure que les informations sensibles circulent dans ces systèmes, le besoin de capacités d’audit complètes devient primordial.

L’Importance des Pistes d’Audit pour la Sécurité des Données

Dans le contexte d’une demande croissante pour des capacités d’audit approfondies, les pistes d’audit jouent un rôle vital dans plusieurs domaines :

1. Conformité et Exigences Réglementaires

De nombreuses industries sont soumises à des réglementations strictes en matière de protection des données telles que le RGPD, HIPAA ou SOX. Une piste d’audit aide les organisations à démontrer leur conformité en fournissant un enregistrement détaillé de l’accès et de l’utilisation des données.

2. Détection de Comportements Inhabituels

En analysant les journaux d’audit, les équipes de sécurité peuvent identifier des modèles d’activités suspectes, telles que des tentatives d’accès non autorisées ou des modèles de requêtes inhabituels. Cette détection précoce peut prévenir des violations de données potentielles ou des abus.

3. Analyse Forensique

En cas d’incident de sécurité, les pistes d’audit fournissent des informations précieuses pour enquêter sur la cause, l’étendue et l’impact de la violation. Ces données sont cruciales pour résoudre le problème et prévenir de futures occurrences.

4. Gouvernance des Données

Les pistes d’audit soutiennent une meilleure gouvernance des données en offrant une visibilité sur la manière dont les données sont utilisées au sein de l’organisation. Cette vision peut éclairer les décisions politiques et améliorer les pratiques de gestion des données.

Le Défi des Données Sensibles dans les Moteurs de Recherche et les LLM

Un des défis uniques dans le contexte des moteurs de recherche et des LLM est le potentiel pour les données sensibles de persister au-delà de leur utilisation prévue. Les utilisateurs soumettant des requêtes peuvent ne pas réaliser que leurs informations sensibles pourraient être :

- Stockées dans les journaux de recherche

- Mémorisées en cache dans le moteur de recherche

- Utilisées pour entraîner ou affiner les LLM

- Accessibles à d’autres membres de l’équipe dans des environnements partagés

Ce scénario crée un risque significatif d’exposition des données et souligne le besoin de capacités d’audit robustes. Une piste d’audit efficace peut aider les organisations à :

- Identifier les cas où des données sensibles ont été soumises par inadvertance

- Suivre la propagation des informations sensibles à travers le système

- Mettre en œuvre des politiques de rétention et de suppression des données de manière plus efficace

- Assurer la conformité aux réglementations de protection des données

Fonctionnalités d’Audit Intégrées d’Elasticsearch : Un Aperçu

Elasticsearch offre des capacités d’audit intégrées, mais il est important de noter que ces fonctionnalités sont uniquement disponibles dans les éditions payantes. Les fonctionnalités d’audit natives incluent :

- Journalisation d’événements de sécurité

- Journaux de contrôle d’accès

- Surveillance des événements systèmes

Bien que ces capacités intégrées fournissent une base pour l’audit, elles peuvent ne pas offrir la couverture complète exigée par certaines organisations, particulièrement celles traitant des données hautement sensibles ou des exigences de conformité complexes.

Elasticsearch offre également la possibilité de journaliser les requêtes lentes, principalement comme une fonctionnalité d’optimisation des performances. Cependant, pour un audit complet des données, il est souvent plus efficace de journaliser directement les requêtes de l’application utilisateur. Cette approche fournit des analyses basées sur les données précieuses sur les problèmes de sécurité potentiels et permet de générer des rapports détaillés sur les principaux indicateurs financiers de l’entreprise. En capturant et en analysant ces requêtes, les organisations peuvent obtenir une compréhension plus approfondie des modèles d’utilisation des données, identifier des anomalies et assurer la conformité aux politiques de sécurité.

DataSunrise : Une Alternative Complète pour l’Audit d’Elasticsearch

Pour les organisations à la recherche de capacités d’audit plus robustes et flexibles, des solutions tierces comme DataSunrise offrent une alternative attrayante. Les capacités d’audit d’Elasticsearch de DataSunrise fournissent une approche plus complète pour surveiller et sécuriser les environnements Elasticsearch.

Les principales fonctionnalités de la solution d’audit Elasticsearch de DataSunrise incluent :

- Audit basé sur un proxy : DataSunrise utilise une technologie proxy pour auditer les sessions et les composants Elasticsearch, fournissant un moyen non intrusif de surveiller toutes les interactions avec le cluster.

- Journalisation granulaire : Capturez des informations détaillées sur les requêtes, les réponses et les modifications de données.

- Surveillance en temps réel : Détectez et alertez sur les activités suspectes au fur et à mesure qu’elles se produisent.

- Création de règles personnalisées : Définissez des règles d’audit spécifiques en fonction des exigences uniques de votre organisation.

- Rapports de conformité : Générez des rapports adaptés à diverses normes réglementaires.

Elasticsearch Audit Trail avec DataSunrise : Visite Guidée

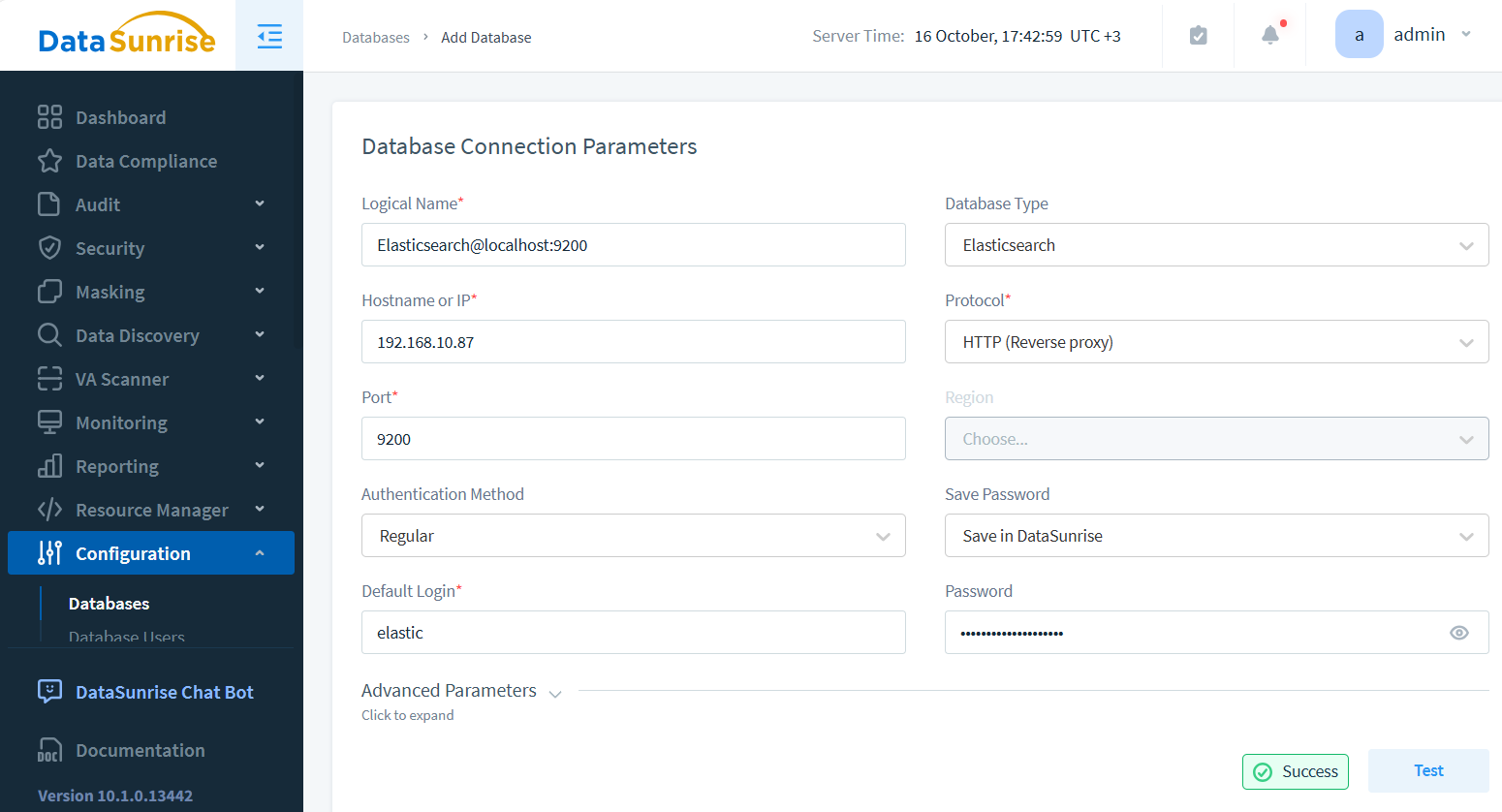

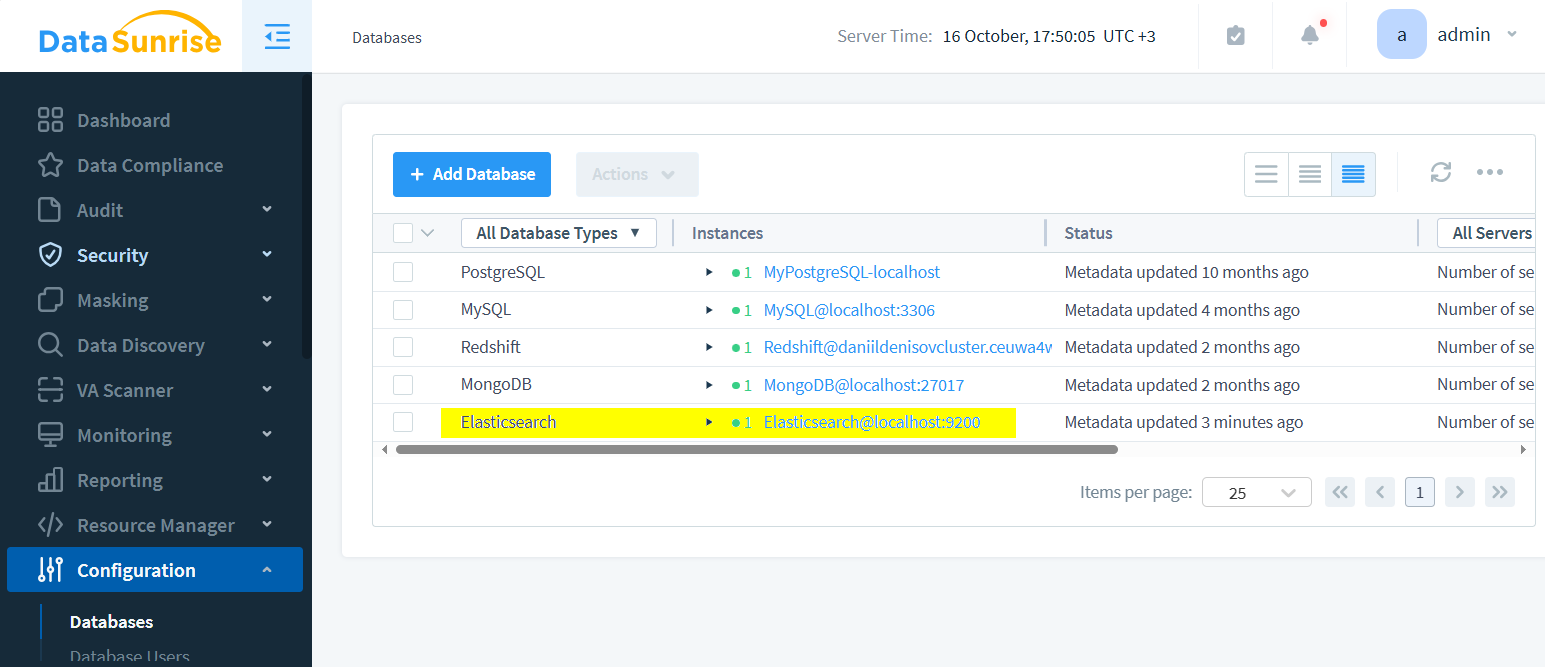

La création d’une instance initie le processus.

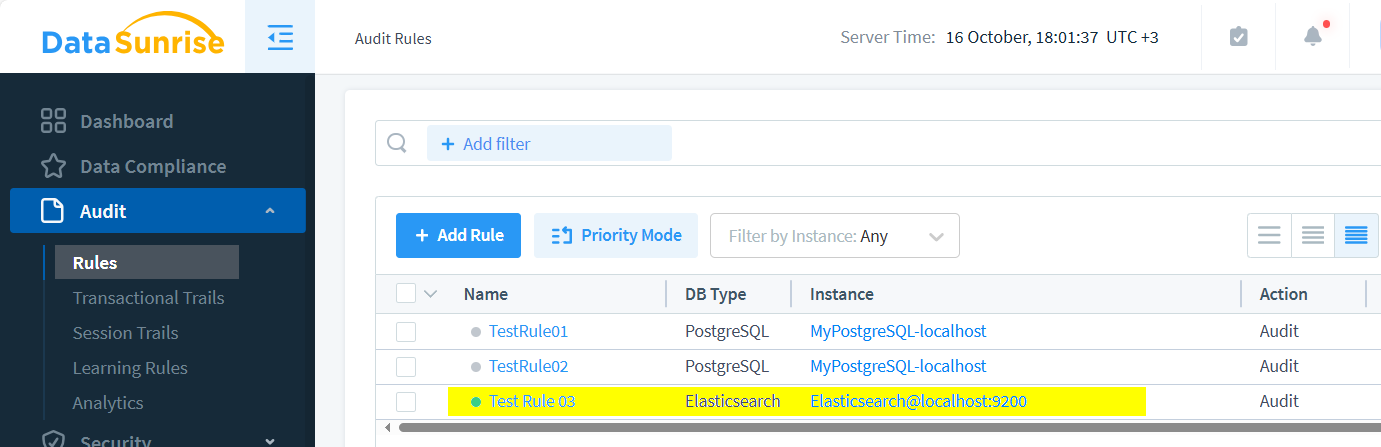

Ensuite, définissez une nouvelle règle pour régir les opérations.

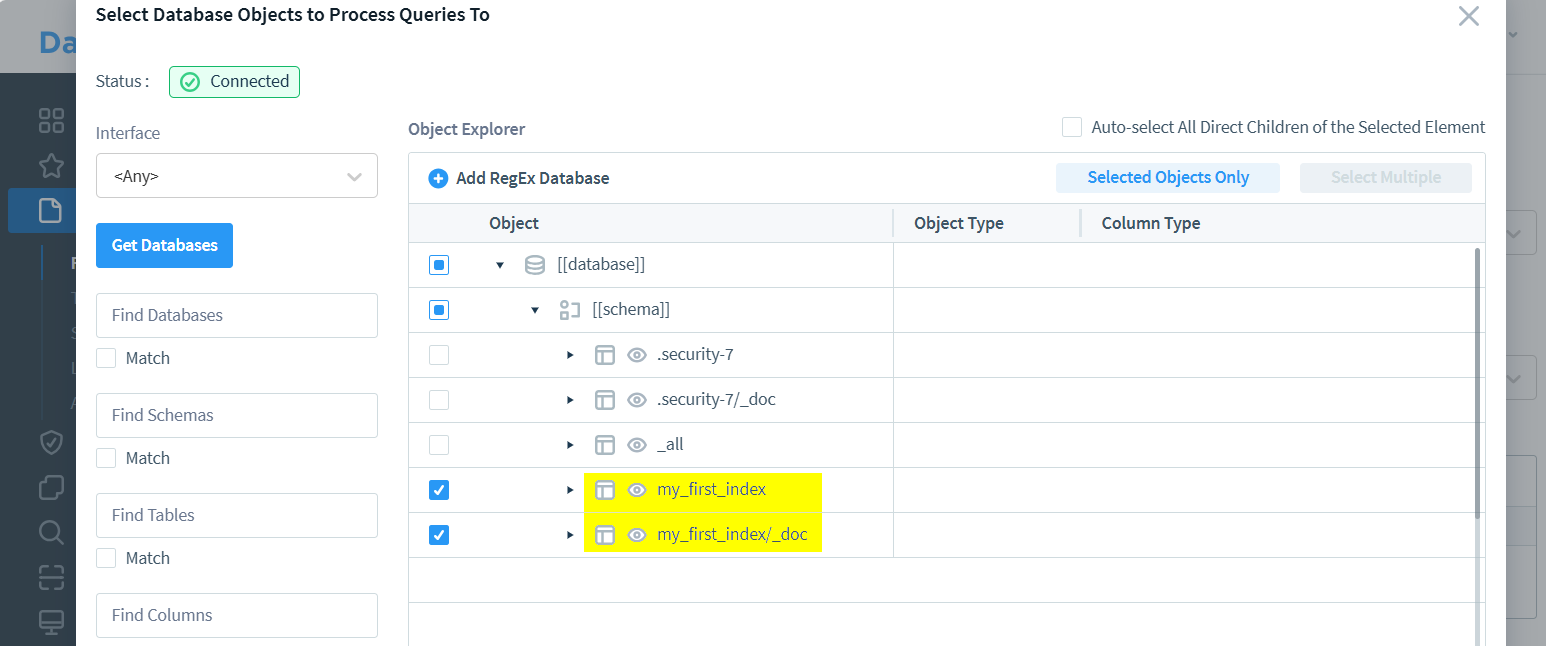

Configurez les objets audités pour spécifier les cibles de surveillance.

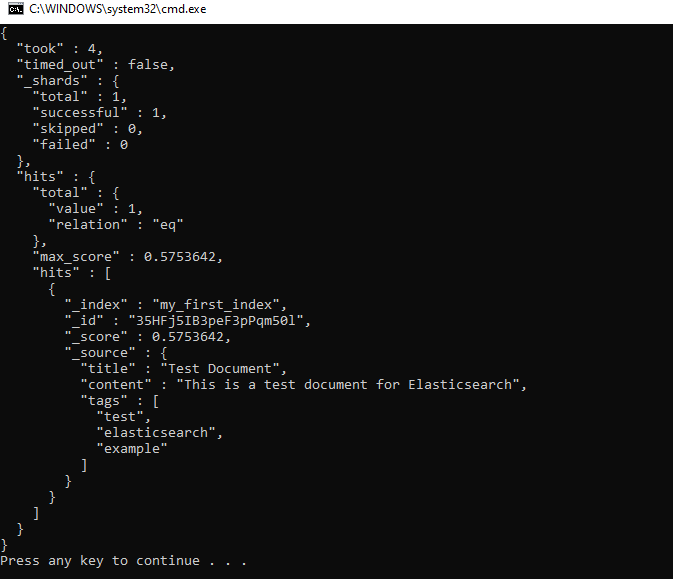

Testez la configuration en exécutant une requête via le port proxy désigné de l’instance. J’ai demandé l’utilisation de ce fichier bat (la sécurité et le https sont désactivés sur mon Elasticsearch de test)

@echo off

REM Requête de données

curl -X GET "http://localhost:9200/my_first_index/_search?pretty" -u elastic:MX_2O%YWidlSEh35%wHa -H "Content-Type: application/json" -d "{\"query\": {\"match\": {\"content\": \"test document\"}}}"

PauseLe résultat devrait ressembler à ceci :

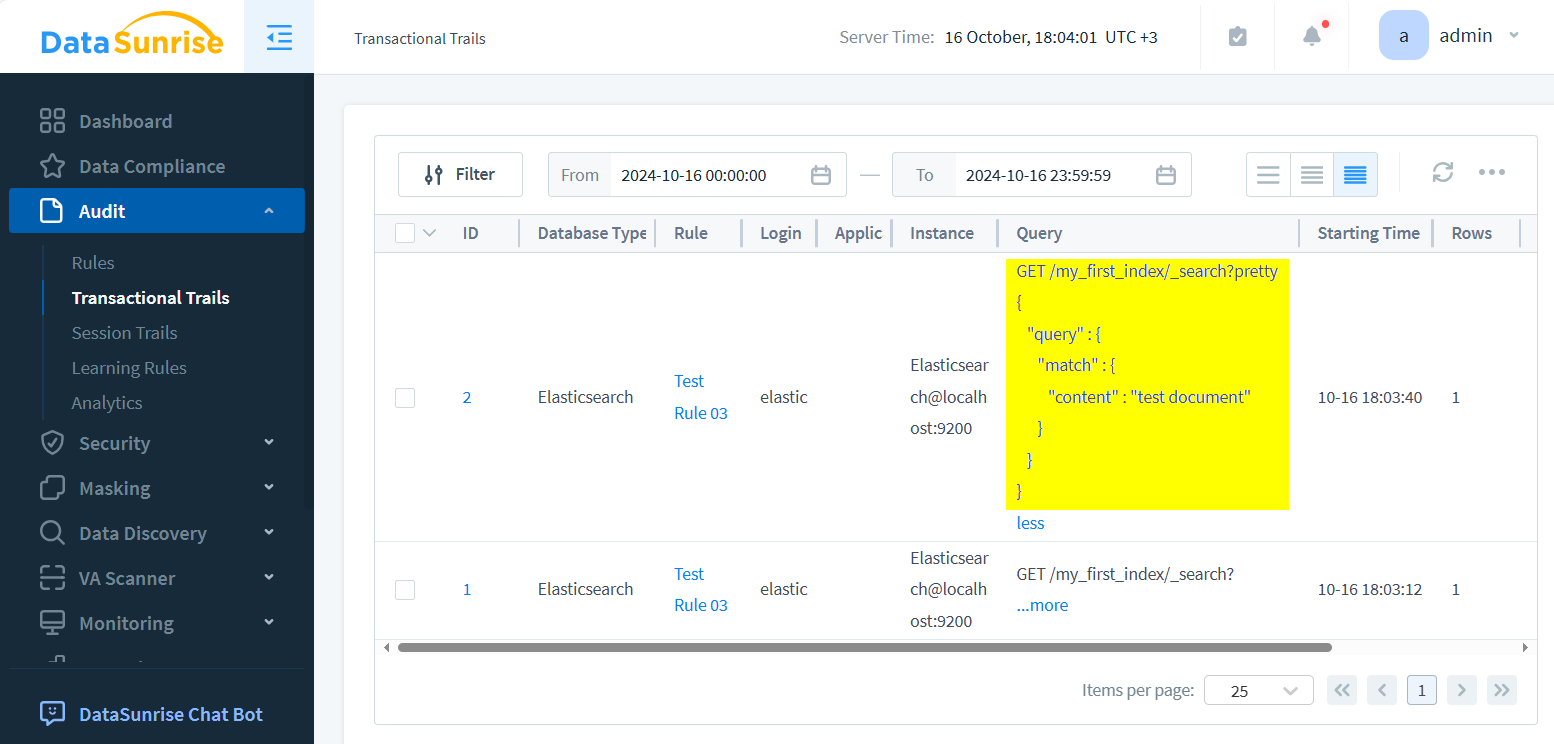

Enfin, tissez des pistes transactionnelles pour capturer et journaliser les requêtes, assurant une surveillance complète des interactions de données.

Mettre en Œuvre une Piste d’Audit Elasticsearch Efficace

Pour maximiser les avantages d’une piste d’audit Elasticsearch, considérez les meilleures pratiques suivantes :

1. Définissez des Objectifs d’Audit Clairs

Identifiez ce que vous devez suivre et pourquoi. Cela vous aidera à configurer votre piste d’audit pour capturer les informations les plus pertinentes.

2. Mettez en Place des Contrôles d’Accès Appropriés

Assurez-vous que seules les personnes autorisées peuvent accéder et modifier les journaux d’audit. Cela préserve l’intégrité de votre piste d’audit.

3. Analyse Régulière des Journaux

Développez une routine pour examiner régulièrement les journaux d’audit afin d’identifier les schémas ou anomalies pouvant indiquer des problèmes de sécurité.

4. Intégration aux Systèmes de Gestion des Événements et des Informations de Sécurité (SIEM)

Connectez votre piste d’audit Elasticsearch à votre SIEM pour une vue plus complète de votre posture de sécurité.

5. Établissez des Politiques de Rétention

Définissez la durée de conservation des journaux d’audit, en équilibrant les exigences de conformité avec les contraintes de stockage.

Le Rôle de l’IA dans l’Amélioration des Capacités d’Audit

Au fur et à mesure que les pistes d’audit génèrent de vastes quantités de données, les techniques d’IA et de machine learning peuvent être exploitées pour :

- Détecter les anomalies dans le comportement des utilisateurs

- Prédire les menaces de sécurité potentielles

- Automatiser l’analyse et le reporting des journaux

- Optimiser le stockage et la récupération des données d’audit

Ces améliorations pilotées par l’IA peuvent considérablement améliorer l’efficacité de votre piste d’audit Elasticsearch, en fournissant des insights plus approfondis et des mesures de sécurité plus proactives.

Conclusion : Sécuriser Vos Données avec Elasticsearch Audit Trail

À une époque où les violations de données et les préoccupations de confidentialité sont au premier plan des préoccupations publiques, la mise en œuvre d’une piste d’audit Elasticsearch robuste n’est plus optionnelle, c’est une nécessité. En fournissant transparence, responsabilité et la capacité de détecter et de répondre aux menaces de sécurité, les pistes d’audit jouent un rôle crucial dans la protection des informations sensibles.

Que vous optiez pour les capacités intégrées d’Elasticsearch ou une solution plus complète comme DataSunrise, l’essentiel est de mettre en œuvre un système qui répond aux besoins spécifiques de votre organisation et aux exigences de conformité. N’oubliez pas qu’une piste d’audit efficace ne se limite pas à la journalisation des données, elle consiste à obtenir des insights exploitables pouvant améliorer votre posture de sécurité globale.

Alors que vous envisagez vos options pour mettre en œuvre ou améliorer votre piste d’audit Elasticsearch, nous vous invitons à explorer les outils avancés basés sur l’IA de DataSunrise pour la sécurité des bases de données. Notre suite complète inclut une surveillance avancée des données et des sessions LLM, une évaluation des vulnérabilités et bien plus encore. Visitez notre site Web à DataSunrise.com pour planifier une démonstration en ligne et découvrir comment nous pouvons vous aider à sécuriser votre environnement Elasticsearch avec des capacités d’audit de pointe.