MongoDB Audit Trail

Introduction

Dans le monde des bases de données NoSQL, MongoDB est devenu un choix populaire pour de nombreuses organisations. À mesure que les réglementations sur la sécurité des données et la conformité s’accentuent, la mise en place d’une piste d’audit robuste devient cruciale. MongoDB audit trail aide à suivre les activités de la base de données, en garantissant transparence et responsabilité.

Saviez-vous qu’une étude récente a révélé que 49 % des violations de données proviennent de l’intérieur des organisations ? Cette statistique alarmante souligne l’importance critique des pistes d’audit. En examinant attentivement ces enregistrements, les entreprises peuvent découvrir des abus de privilèges et des erreurs humaines à l’origine des incidents de sécurité. L’analyse effective des pistes d’audit sert d’outil puissant pour prévenir et détecter les menaces internes, en faisant un composant essentiel de toute stratégie de sécurité des données robuste.

Cet article explorera les bases de la piste d’audit MongoDB, son importance et diverses approches pour la mettre en œuvre efficacement.

Comprendre MongoDB Audit Trail

La piste d’audit MongoDB est un composant crucial de la sécurité des bases de données. Elle enregistre et suit toutes les actions effectuées sur la base de données, y compris les opérations de lecture et d’écriture, l’authentification des utilisateurs et les modifications de configuration. Cette piste fournit un historique détaillé des activités de la base de données, essentiel pour :

- Conformité aux réglementations

- Identifier les violations de sécurité

- Résoudre les problèmes de performance

- Surveiller le comportement des utilisateurs

En maintenant une piste d’audit complète, les organisations peuvent assurer l’intégrité et la sécurité de leurs bases de données MongoDB.

Outils d’Audit Natifs de MongoDB

MongoDB offre des capacités d’audit intégrées pour les configurations en ensemble de réplicas (rs) et autonomes. Ces outils natifs permettent aux administrateurs de :

- Activer l’audit pour des opérations spécifiques

- Configurer des filtres d’audit

- Spécifier le format et la destination des journaux d’audit

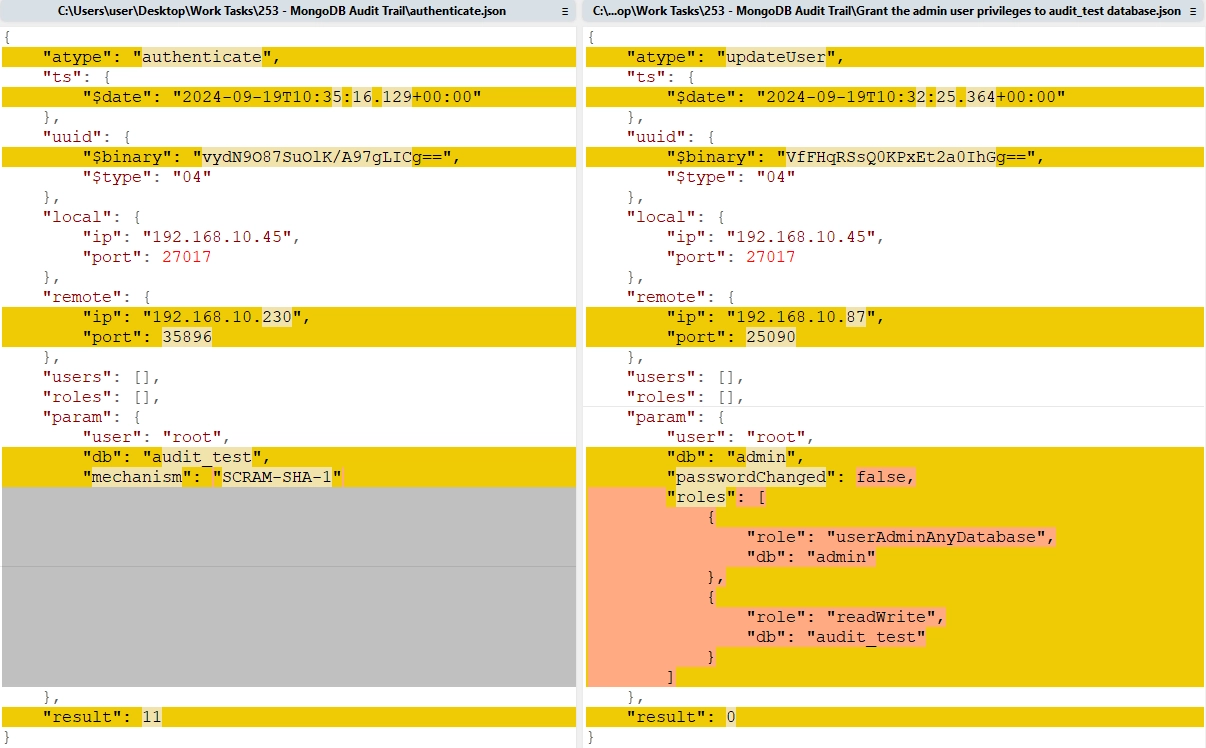

Voici un bref exemple de ce à quoi pourrait ressembler un historique d’activités au sein d’une base de données MongoDB.

{

"atype": "authenticate",

"ts": {

"$date": "2024-09-19T10:35:16.129+00:00"

},

"uuid": {

"$binary": "vydN9O87SuOlK/A97gLICg==",

"$type": "04"

},

"local": {

"ip": "192.168.10.45",

"port": 27017

},

"remote": {

"ip": "192.168.10.230",

"port": 35896

},

"users": [],

"roles": [],

"param": {

"user": "root",

"db": "audit_test",

"mechanism": "SCRAM-SHA-1"

},

"result": 11

}Cet exemple montre un événement d’authentification, incluant horodatage, adresses IP, détails de l’utilisateur et résultat de l’opération.

Il s’est produit le 19 septembre 2024 à 10:35:16 UTC. L’événement a un identifiant unique (UUID). Il montre une tentative d’authentification depuis une IP distante (192.168.10.230) vers un serveur MongoDB local (192.168.10.45:27017). L’utilisateur tentant de s’authentifier est “root” sur la base de données “audit_test”, utilisant le mécanisme d’authentification SCRAM-SHA-1. Le résultat de l’authentification est 11, ce qui indique généralement un échec (0 signifie généralement succès).

Structure de l’Evénement

Comparons deux des événements de journalisation avec WinMerge (authentification et mise à jour de l’utilisateur) :

Ces deux événements de journalisation d’audit MongoDB partagent de nombreuses similitudes dans leur structure. Décomposons les éléments communs :

Type d’événement (atype) : Les deux ont un champ “atype” indiquant le type d’action.

Horodatage (ts) : Les deux incluent un horodatage au format ISO 8601.

UUID : Chaque événement a un identifiant unique.

Local et Distant : Les deux contiennent des objets “local” et “remote” avec les informations IP et port.

Utilisateurs et Rôles : Les deux ont des tableaux “users” et “roles” vides.

Paramètre : Les deux incluent un objet “param” avec des détails spécifiques à l’événement.

Résultat : Chaque événement a un champ “result” indiquant le résultat.

Les principales différences résident dans le type d’action spécifique et le contenu de l’objet “param”, qui sont adaptés à l’événement particulier.

Outils Tiers : DataSunrise Audit Trail

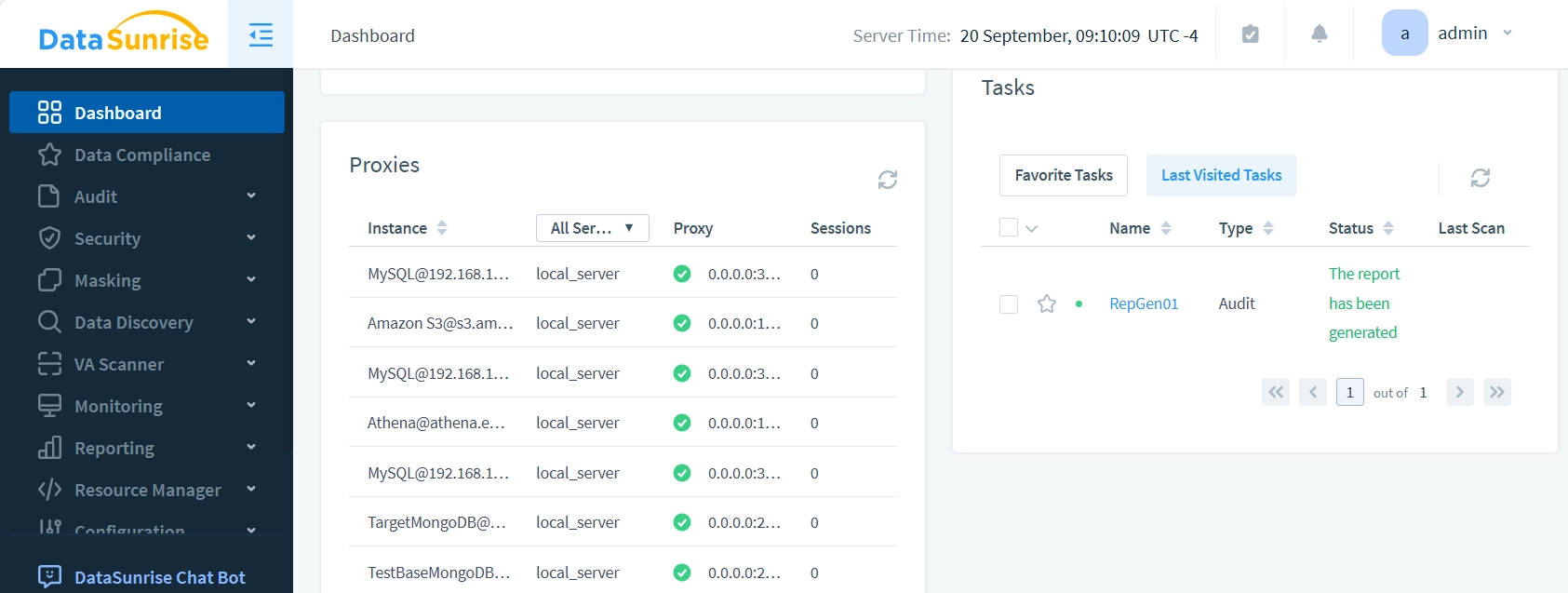

Bien que les outils natifs soient utiles, les solutions tierces comme DataSunrise offrent des capacités d’audit plus complètes. DataSunrise fournit une approche centralisée et uniforme de l’audit à travers diverses solutions de stockage de données, y compris MongoDB.

Caractéristiques de la Piste d’Audit de DataSunrise

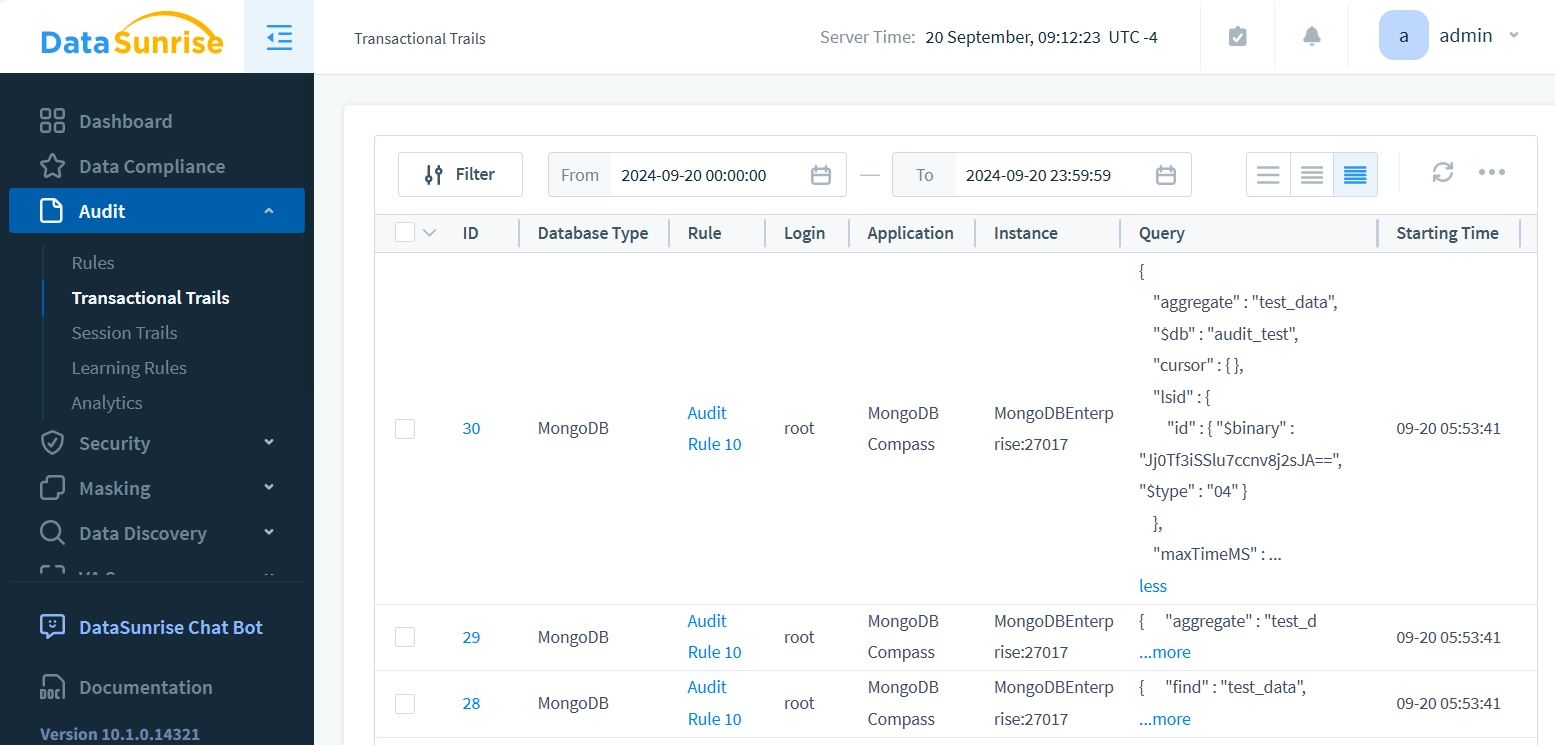

La piste d’audit de DataSunrise pour MongoDB capture une gamme d’informations, y compris :

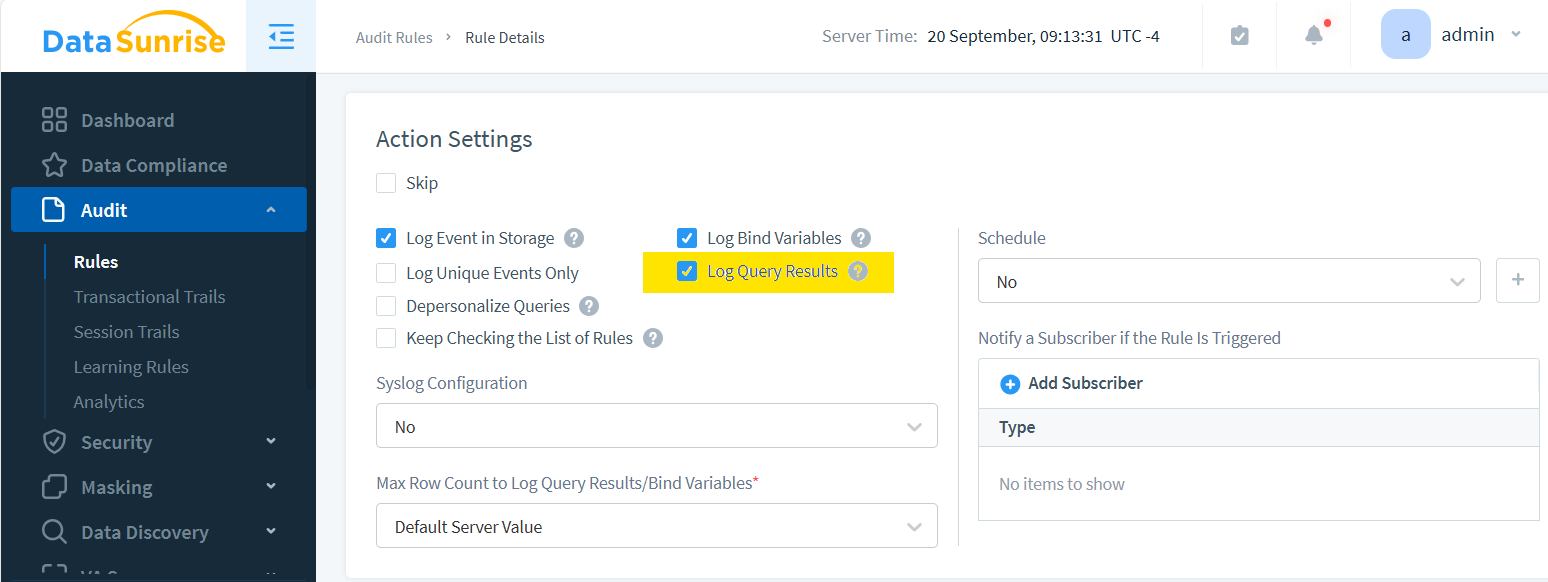

- Les requêtes SQL et leurs résultats. Les images ci-dessous illustrent la requête journalisée et la configuration pour enregistrer les résultats :

Remarquez que le champ ‘Requête’ dans la première ligne est développé pour montrer le texte complet de la requête.

- Tentatives d’authentification des utilisateurs

- Changements de schéma

- Événements de modification des données

- Altérations de la configuration du système

La piste d’audit de DataSunrise offre une vue plus détaillée et personnalisable des activités de la base de données, facilitant ainsi le respect des exigences de conformité spécifiques.

Avantages de l’Utilisation de DataSunrise pour MongoDB Audit Trail

L’implémentation de DataSunrise pour l’audit de MongoDB offre plusieurs avantages :

- Contrôle centralisé : Gérer les règles d’audit pour plusieurs bases de données à partir d’une interface unique.

- Approche uniforme : Appliquer des politiques d’audit cohérentes sur les solutions de données cloud et sur site.

- Sécurité améliorée : Détecter et alerter sur les activités suspectes en temps réel.

- Soutien à la conformité : Répondre aux exigences réglementaires avec des rapports d’audit personnalisables.

- Évolutivité : S’adapter facilement aux environnements de données en croissance sans compromettre les performances.

Implémentation de MongoDB Audit Trail : Meilleures Pratiques

Pour tirer le meilleur parti de votre piste d’audit MongoDB, considérez ces meilleures pratiques :

- Définir des objectifs d’audit clairs

- Implémenter le principe du moindre privilège

- Réviser et analyser régulièrement les journaux d’audit

- Établir une politique de rétention des données d’audit

- Utiliser l’automatisation pour l’analyse des journaux et les alertes

En suivant ces lignes directrices, vous pouvez assurer une piste d’audit robuste et efficace pour vos bases de données MongoDB.

MongoDB Audit Trail pour la Conformité des Bases de Données NoSQL

Maintenir la conformité avec les réglementations de protection des données est une priorité pour de nombreuses organisations. La piste d’audit MongoDB joue un rôle crucial dans l’atteinte et la démonstration de la conformité. Elle aide à :

- Suivre les accès et activités des utilisateurs

- Identifier les tentatives d’accès non autorisées aux données

- Fournir des preuves pour les audits réglementaires

- Assurer l’intégrité des données et la non-répudiation

En implémentant une piste d’audit complète, les organisations peuvent répondre en toute confiance aux exigences de conformité et protéger les données sensibles.

Renforcer la Sécurité de la Base de Données MongoDB avec les Pistes d’Audit

Les pistes d’audit ne concernent pas seulement la conformité ; elles sont également un outil puissant pour améliorer la sécurité globale de la base de données. En analysant les journaux d’audit, vous pouvez :

- Détecter précocement les violations de sécurité potentielles

- Identifier des comportements suspects

- Ajuster finement les contrôles d’accès et les permissions

- Effectuer des enquêtes approfondies après incident

Une piste d’audit MongoDB bien implémentée sert à la fois de contrôle dissuasif et de détection, améliorant considérablement votre posture de sécurité des bases de données.

Conclusion

La piste d’audit MongoDB est un composant essentiel de la conformité et de la sécurité des bases de données NoSQL. Que vous utilisiez des outils natifs ou des solutions tierces comme DataSunrise, la mise en place d’une piste d’audit robuste aide les organisations à maintenir l’intégrité des données, à répondre aux exigences réglementaires et à renforcer la sécurité globale.

En suivant les meilleures pratiques et en tirant parti des capacités d’audit avancées, vous pouvez créer un environnement de base de données transparent et responsable. N’oubliez pas, une piste d’audit complète ne consiste pas seulement à enregistrer des événements – il s’agit d’obtenir des informations exploitables pour améliorer continuellement votre stratégie de sécurité des données.

DataSunrise offre des outils flexibles et conviviaux pour la sécurité des bases de données, y compris la sécurité inspirée des données et le masquage, parmi d’autres fonctionnalités pour les stockages cloud et sur site. Notre suite inclut également des composants basés sur l’IA et des fonctionnalités de gouvernance IA pour l’obfuscation des données sensibles dans ou hors des LLMs. Visitez notre site web à www.datasunrise.com pour une démonstration en ligne et découvrez comment DataSunrise peut élever la sécurité de vos bases de données à un niveau supérieur.